Esplora istantaneamente le ultime tendenze e regola i risultati di ricerca per illustrare le tattiche e le tecniche ATT&CK più rilevanti per il tuo profilo di minaccia

SOC Prime ha recentemente rilasciato il primo motore di ricerca del settore per il Threat Hunting, la Rilevazione delle Minacce e l’Intelligence sulle Minacce Informatiche, permettendo ai professionisti della sicurezza informatica di scoprire informazioni complete sulle minacce informatiche, incluse le regole Sigma rilevanti, istantaneamente convertibili in oltre 25 soluzioni SIEM, EDR e XDR. Lo strumento gratuito fornisce informazioni approfondite sulle minacce informatiche e contesto rilevante con una performance di ricerca sub-secondo. Lo strumento è stato migliorato per includere una mappatura completa di MITRE ATT&CK per migliorare il riferimento alle minacce e l’applicazione di rilevamento delle minacce. SOC Prime ha fatto da pioniere nel taggare le regole Sigma con riferimento a MITRE ATT&CK per attribuire originariamente il contenuto di rilevamento al ransomware NotPetya del famigerato Sandworm APT. SOC Prime ha contribuito significativamente a evolvere questa iniziativa in uno strumento open-source potente per assistere i professionisti della sicurezza nel Threat Hunting proattivo.

Il motore di ricerca di SOC Prime, utilizzato insieme alla sua piattaforma Detection as Code, semplifica le operazioni di rilevamento delle minacce fungendo da fonte istantanea di regole Sigma e informazioni contestuali rilevanti, inclusi riferimenti MITRE ATT&CK, visualizzazione delle tendenze attacchi e approfondimenti di intelligence sulle minacce.

Informarsi sulle Ultime Minacce

SOC Prime sfrutta la potenza della collaborazione globale del settore aggregando contenuti di rilevamento delle minacce dal Team SOC Prime, dalla comunità open-source Sigma e dagli sviluppatori del programma Threat Bounty Program provenienti dal crowdsourcing. Sfruttando questo vasto bagaglio di conoscenze e capacità, le organizzazioni progressive possono aumentare la velocità di rilevamento e caccia delle minacce.

Per tenere traccia della superficie di attacco che cambia dinamicamente, il motore di ricerca delle minacce informatiche include raccomandazioni intese a garantire che gli esperti di sicurezza informatica abbiano accesso e informazioni istantanee sulle minacce recenti.

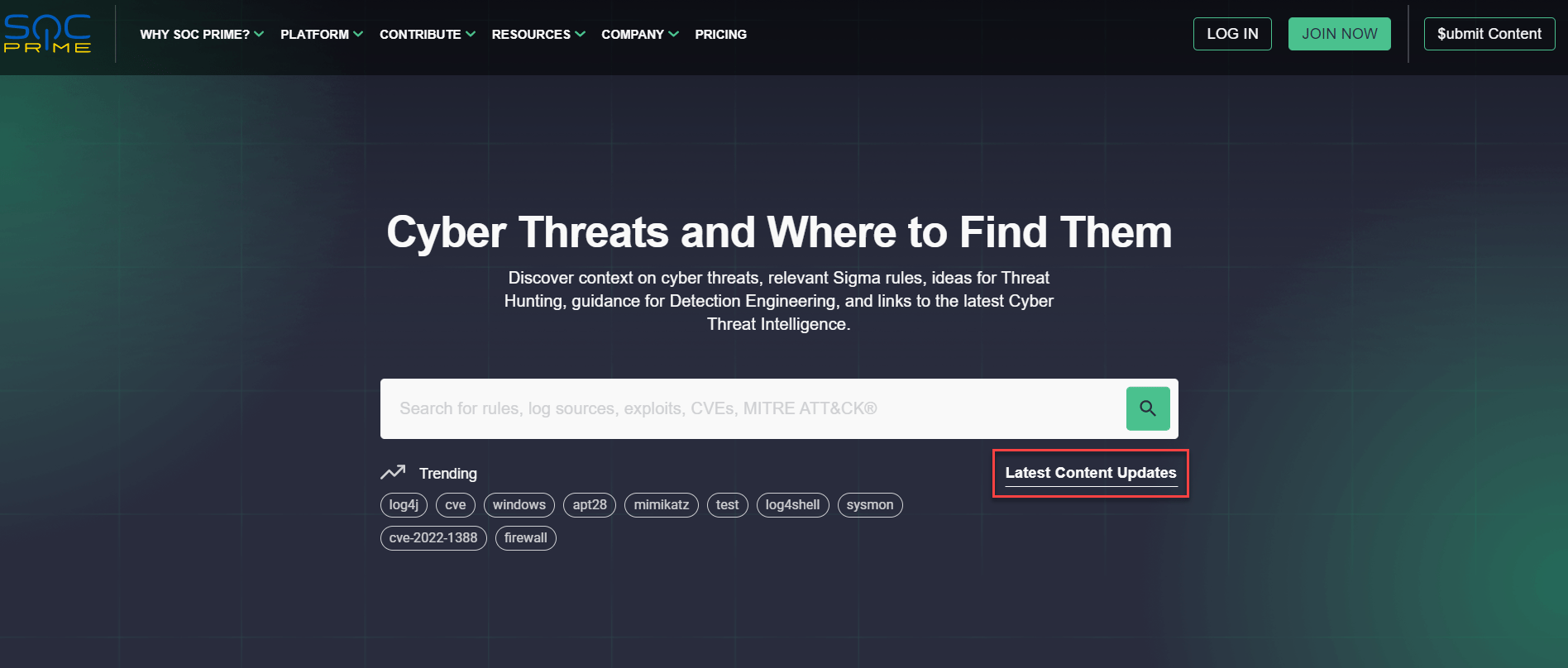

Di default, il motore di ricerca visualizza i risultati di tendenza per CVE, exploit, APT o altre minacce attualmente al centro dell’attenzione nell’arena delle minacce informatiche. Per approfondire i risultati di ricerca in base alla tendenza corrispondente, seleziona questo elemento dall’elenco raccomandato delle opzioni di seguito Tendenze. Cliccando su Ultimi Aggiornamenti dei Contenuti, i professionisti della sicurezza possono raggiungere istantaneamente il contenuto di rilevamento più recente rilasciato nell’ultimo mese, permettendo loro di difendersi proattivamente dalle minacce emergenti.

Approfondimenti MITRE ATT&CK

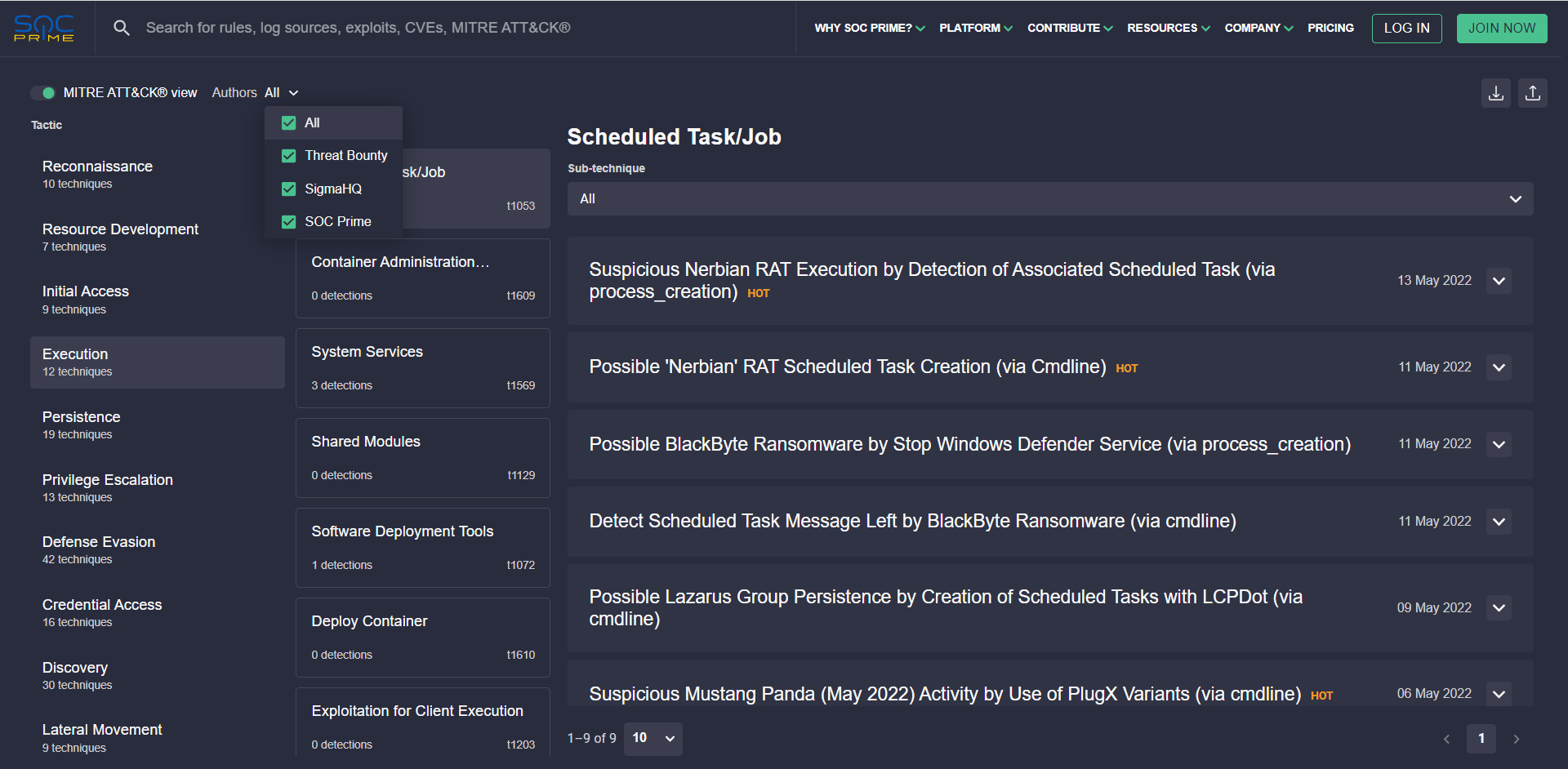

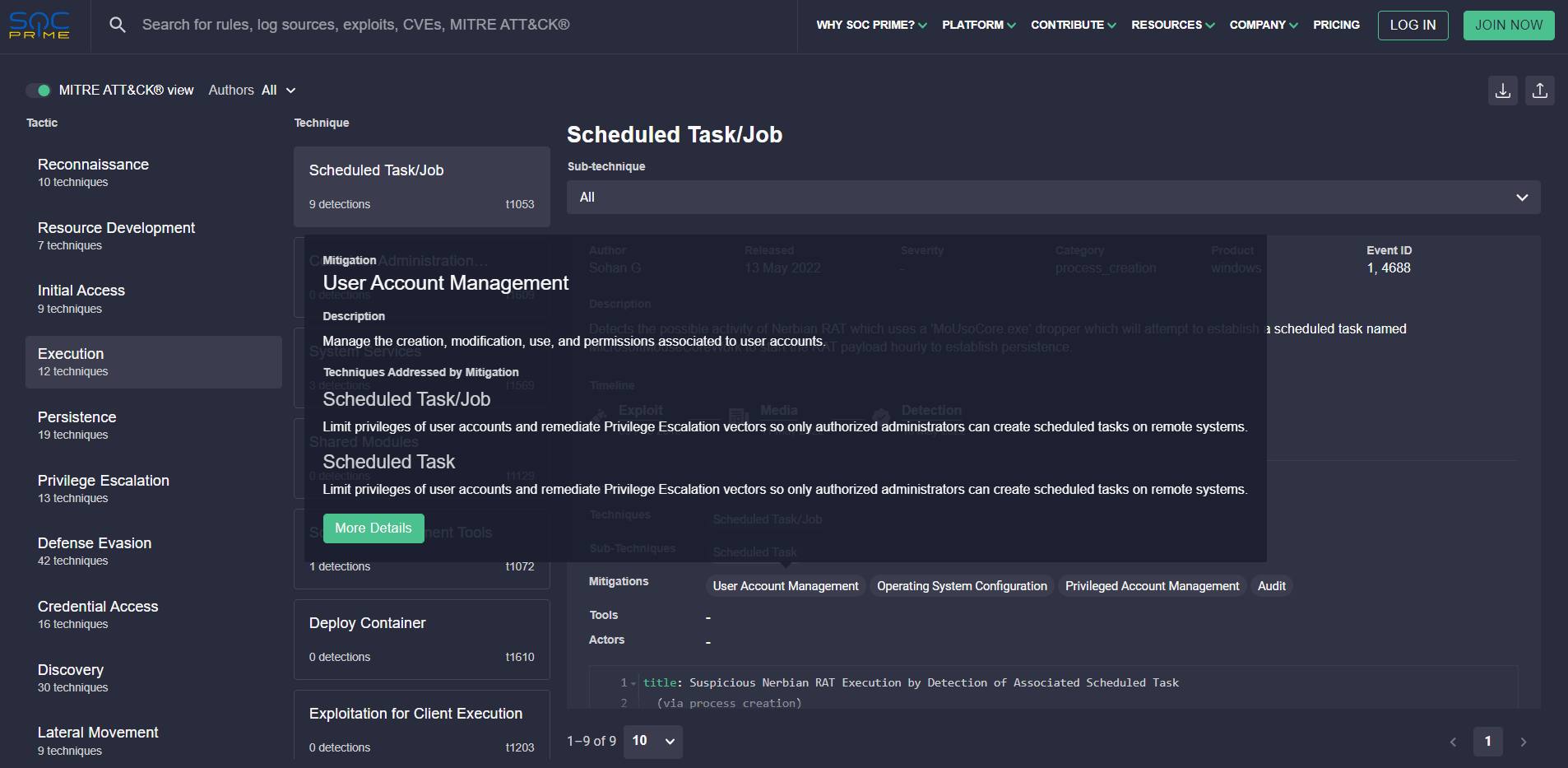

I professionisti della sicurezza possono anche passare alla vista MITRE ATT&CK per vedere i risultati di ricerca allineati al framework MITRE ATT&CK e approfondire le tattiche e tecniche rilevanti per il profilo di minaccia della loro organizzazione. Inoltre, il motore di ricerca consente di filtrare le regole Sigma rilevanti che corrispondono ai parametri ATT&CK applicati dagli autori di contenuti corrispondenti:

- Threat Bounty — rilevazioni dal crowdsourcing sviluppate dai contributori di contenuti Threat Bounty

- SOC Prime — regole create dal Team SOC Prime

- SigmaHQ — contenuti dal repository open-source delle regole Sigma

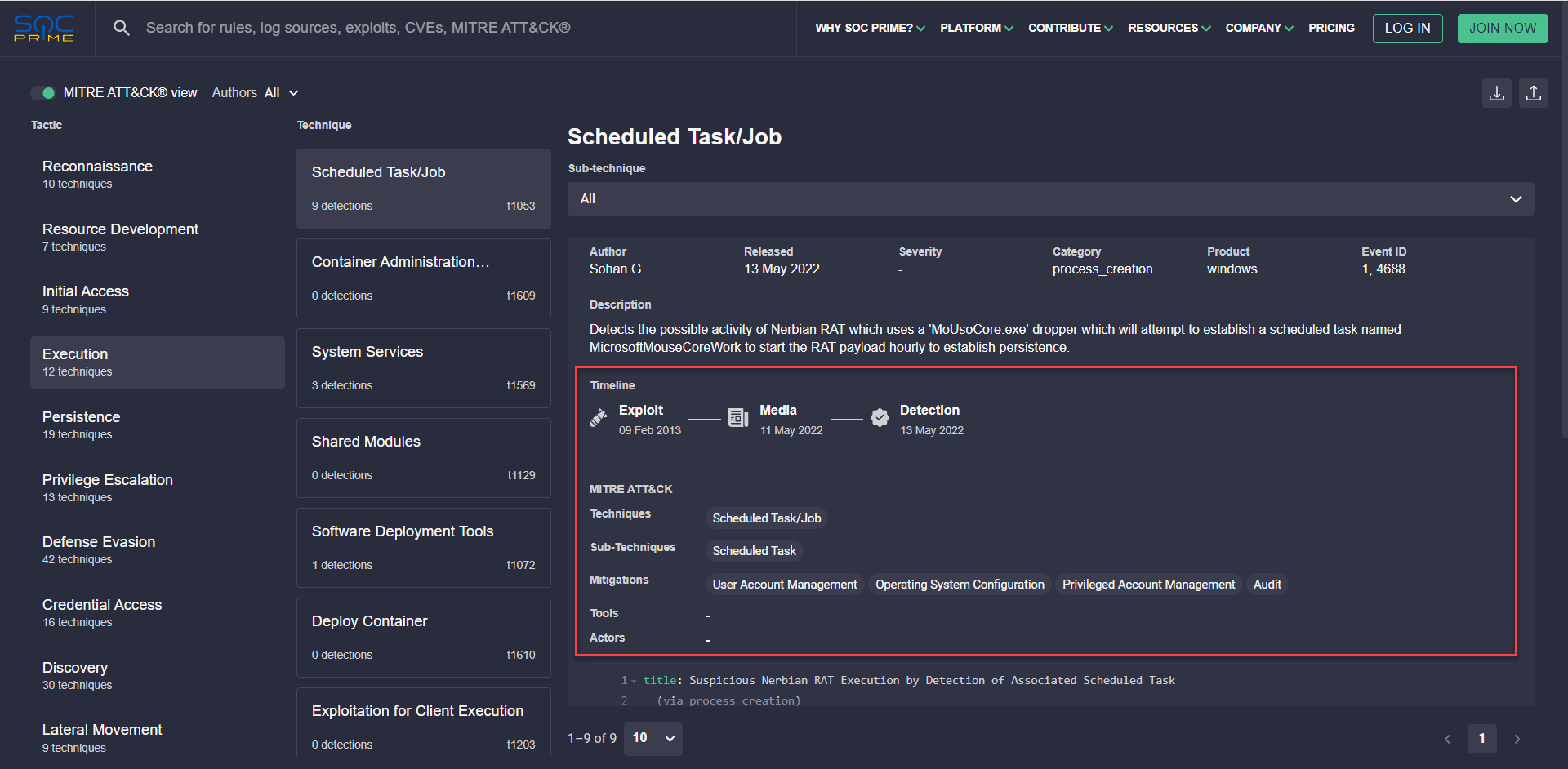

Simile al contesto di minaccia che accompagna una regola Sigma, il motore di ricerca fornisce anche la cronologia che copre il contesto MITRE ATT&CK, inclusi:

- Lo sfruttamento della tecnica selezionata

- Riferimenti CVE

- Intelligence sulle Minacce Disponibile

- Link ai media e altri metadati rilevanti

I Threat Hunters, esperti di Cyber Threat Intelligence, e ingegneri della rilevazione possono anche approfondire istantaneamente i dettagli per esplorare a fondo la tecnica suggerita Mitigazione e il riferimento ATT&CK corrispondente.

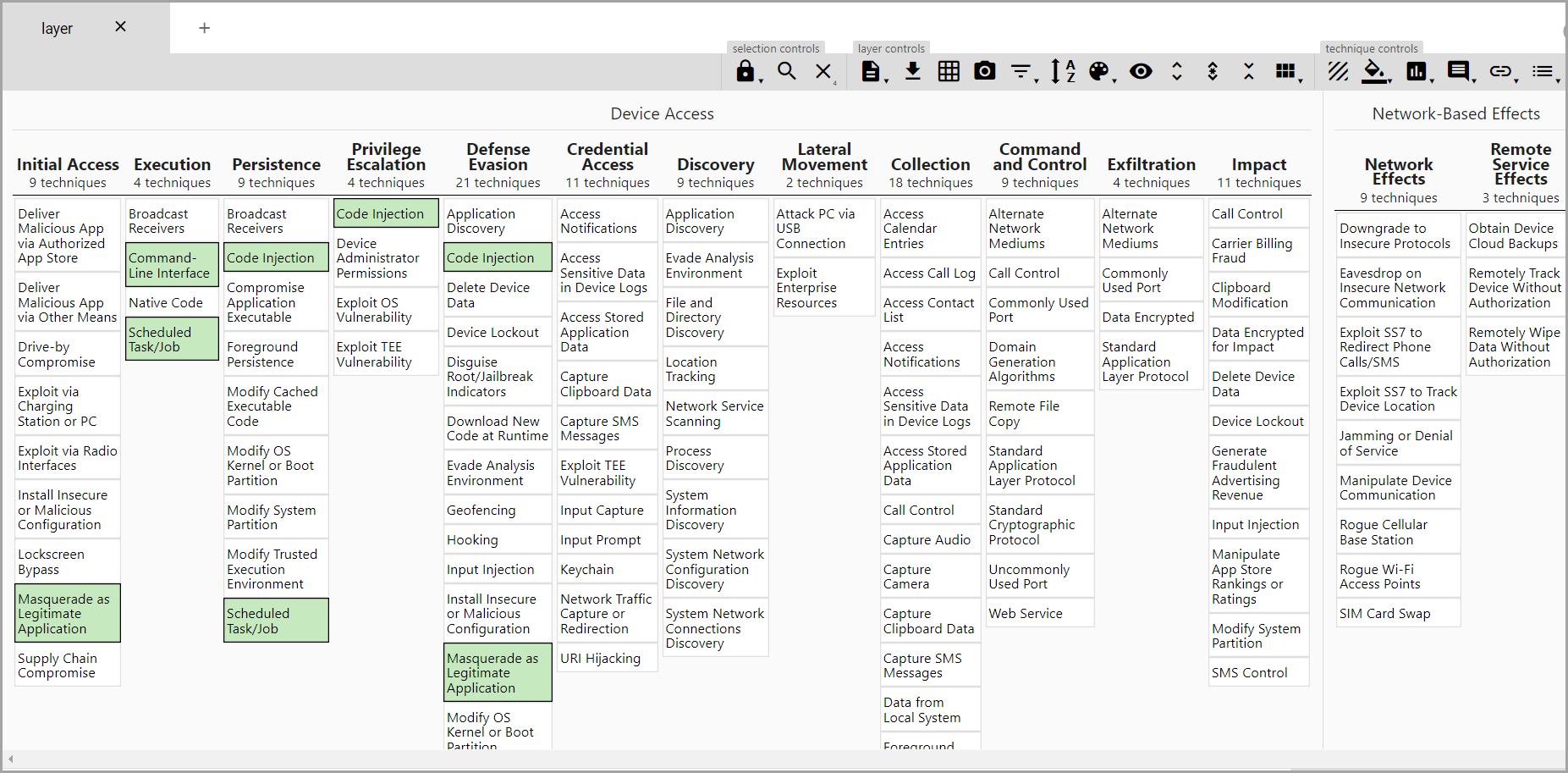

Approfondimento allo Strumento ATT&CK Navigator con un Solo Click per un Filtro a Colpo d’Occhio

I team possono anche filtrare i risultati del motore di ricerca utilizzando le tattiche e le tecniche selezionate dal corrispondente file JSON dell’ATT&CK Navigator. I professionisti della sicurezza possono approfondire lo strumento ATT&CK Navigator con un solo click per visualizzare le tecniche e le sotto-tecniche indirizzate, oltre a esportare e importare istantaneamente il file JSON preconfigurato.

Il motore di ricerca di SOC Prime permette una scoperta delle minacce semplificata insieme a dettagli e filtri completi per recuperare metadati rilevanti sui contenuti Detection-as-Code curati dalla piattaforma di SOC Prime arricchiti di riferimenti MITRE ATT&CK per ricevere immediatamente regole Sigma curate appropriate per le esigenze di sicurezza uniche di qualsiasi organizzazione.