Dans l’article précédent, nous avons examiné une intégration simple avec des ressources web externes en utilisant des drilldowns. Si vous l’avez manqué, suivez le lien : https://socprime.com/en/blog/simple-virus-total-integration-with-splunk-dashboards/Aujourd’hui, nous allons nous familiariser avec une autre variante intéressante de drilldowns dans Splunk : l’utilisation des panels dépendants.

Panels dépendants dans Splunk : une façon intéressante d’utiliser les drilldowns dans les tableaux de bord

Très souvent, il est nécessaire d’obtenir des informations plus détaillées sur un événement dans un tableau de bord et nous devons faire un drilldown vers un autre événement pour une enquête plus approfondie.

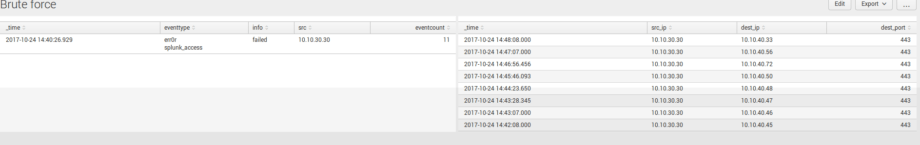

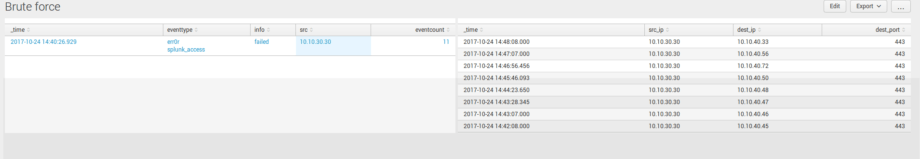

Par exemple, nous avons un tableau avec des événements montrant une attaque par force brute possible sur notre service.

La recherche de ces événements est :

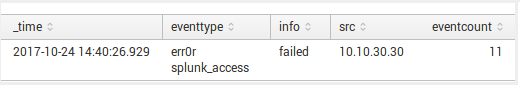

Dans le tableau sur le tableau de bord, nous voyons que quelqu’un a tenté de s’authentifier depuis un hôte vers le serveur Splunk et que l’authentification a échoué 11 fois. Il semble que quelqu’un depuis l’hôte 10.10.30.30 ait tenté de forcer les identifiants de l’utilisateur sur notre serveur Splunk.

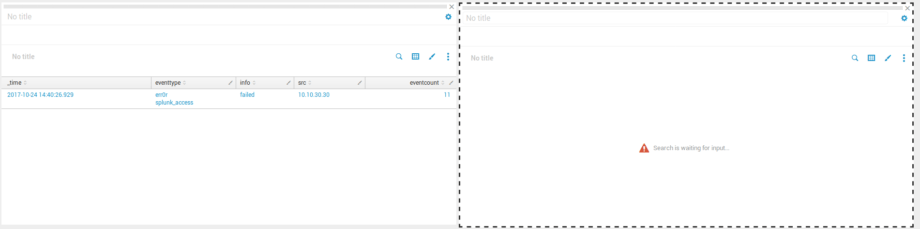

D’accord, examinons les statistiques du réseau pour une enquête plus approfondie pour cet hôte. Dans ce cas, il sera pratique d’utiliser un drilldown de ce tableau vers un autre tableau par token src – panel dépendant, le tableau qui apparaîtra à droite si vous cliquez sur la recherche. Sur le côté droit, nous verrons toutes les connexions de cet hôte (c’est un exemple de panel dépendant).

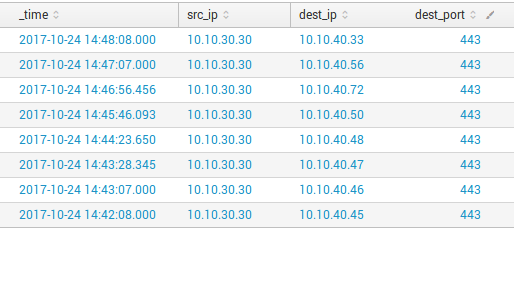

Ainsi, nous devons créer un deuxième panel de tableau avec des informations sur les connexions et l’enregistrer sur notre tableau de bord :

index=* tag=network src_ip=10.10.30.30 | table _time src_ip dest_ip dest_port

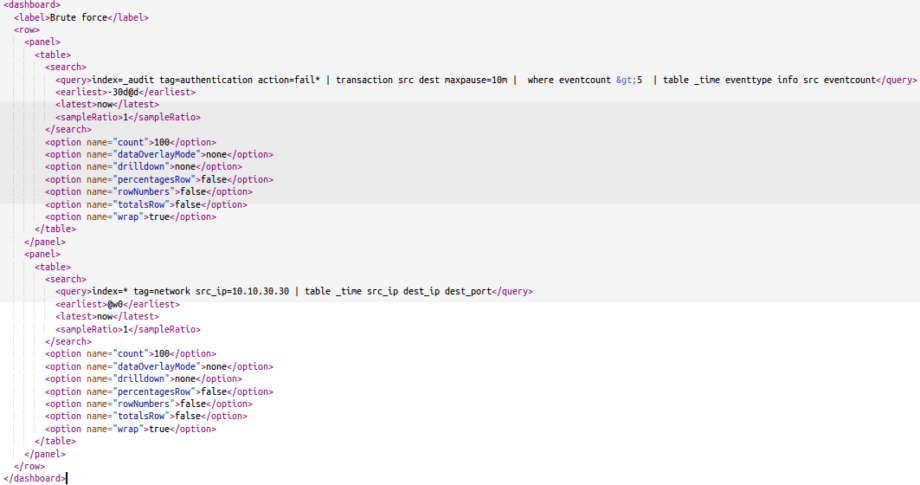

Nous avons maintenant deux panels indépendants avec des recherches indépendantes sur nos tableaux de bord :

Le code source du tableau de bord est :

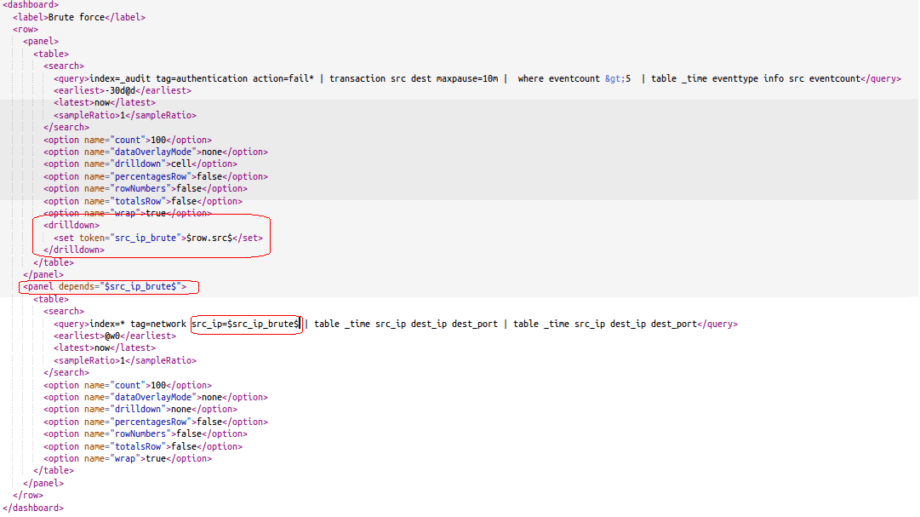

Faisons en sorte que le deuxième tableau apparaisse en cliquant sur le champ src du premier tableau, avec la substitution de la valeur du premier tableau au deuxième tableau.

Déclarez un drilldown à partir du premier panel avec un token “src_ip_brute” :

<drilldown>

<set token= »src_ip_brute »>$row.src$</set>

</drilldown>

Nous utiliserons la valeur du token dans le deuxième tableau :

index=* tag=network src_ip=$src_ip_brute$ | table _time src_ip dest_ip dest_port

Donc, maintenant nous devons ajouter l’option ‘depends’ à la balise panel. Le source du tableau de bord sera :

En conséquence, nous avons un deuxième panel avec la substitution de la valeur du premier panel, qui s’affiche uniquement si vous cliquez sur la recherche dans le premier panel :

Dans cet article, nous avons étudié une autre fonctionnalité intéressante des panels et la construction de tableaux de bord, ce qui vous permet de vous concentrer sur les détails de l’événement et d’obtenir des informations supplémentaires d’autres événements. J’ai décrit un cas particulier de création de drilldown, et vous pouvez utiliser cette méthode pour rendre tous vos tableaux de bord et graphiques plus informatifs pour faciliter et accélérer l’enquête de chaque incident.