The Verminハッキンググループ(UAC-0020としても知られる)は再浮上し、ウクライナの武装勢力を標的にしています。ウクライナ武装勢力のサイバーセキュリティセンターと連携してCERT-UAが明らかにした最新の「SickSync」キャンペーンでは、敵対者が再びSPECTRマルウェアを使用しており、これは2019年から彼らの敵対ツールキットの一部となっています。

ウクライナの武装勢力を標的にしたSickSyncキャンペーン:攻撃分析

2024年6月6日、CERT-UAはウクライナ武装勢力のサイバーセキュリティセンターと協力して、UAC-0020グループ(Verminとしても追跡されている)の悪意ある活動を発見し、調査しました。このグループは2年以上前、2022年3月中旬に活発で、 ロシアのウクライナへの全面規模の侵略の初期段階で、ウクライナの国家機関を標的とした大量のスピアフィッシングキャンペーンの背後にいるとされ、 SPECTRマルウェアを拡散しようと試みました。特筆すべきは、このハッカー集団は自称ルハンスク人民共和国に結びつけられ、ウクライナに対するロシアのサイバー戦争の一環としてモスクワ政府の指導下で活動していると考えられています。

最新のキャンペーンでは CERT-UA#9934警告、UAC-0020はウクライナの武装勢力を標的としており、悪名高いSPECTRマルウェアをSyncThingユーティリティと共に使用しています。このグループは5年間にわたりSPECTRマルウェアに頼っており、それをサイバー脅威の実行手段として実装しています。正当な目的でコンピュータ間にピアツーピア接続を確立するために一般的に使用されるSyncThingソフトウェアの悪用について、ハッカーはこのツールを使用して標的コンピュータからデータを抽出しています。

感染の流れは、パスワードで保護されたアーカイブ添付ファイルを含むフィッシングメールから始まります。後者には、「Wowchok.pdf」という名のデコイファイル、「sync.exe」というInnoSetupインストーラーを介して作成された実行可能ファイル、初期実行用のBATファイル「run_user.bat」が含まれています。

“sync.exe”ファイルは、SyncThingソフトウェアの正当なコンポーネントと有害なSPECTRマルウェアファイル(補助ライブラリやスクリプトを含む)を含んでいます。さらに、SyncThingファイルは、ディレクトリ名の変更、タスクのスケジュール、あるいはユーザー通知機能を無効化するために一部修正されています。

SPECTRモジュールには、「IPlugin」クラスを含むDLLファイルを実行するSpecMon、スクリーンショットをキャプチャするScreengrabber、指定された拡張子のファイルを特定のディレクトリやUSBドライブからコピーするためのFileGrabberとUsbモジュール(robocopy.exe経由)、さまざまなメッセンジャーやインターネットブラウザから認証やブラウザデータを盗むためのSocialとBrowsersモジュールが含まれます。

特筆すべきは、盗まれたデータは%APPDATA%syncSlave_Syncディレクトリのサブフォルダにコピーされることです。その後、SyncThingの同期機能を利用して、これらのフォルダの内容が攻撃者のコンピュータに送信され、データの押収が実現されます。

SickSyncスパイ活動キャンペーンの一環としてVermin(UAC-0020)攻撃を検知する

ウクライナのサイバー脅威アリーナにおけるVermin(UAC-0020)ハッキンググループの再出現は、主に公共部門の機関を標的とした攻撃を阻止するために、サイバー・レジリエンスと積極的防御対策を強化する必要性を如実に示しています。これを考慮して、 CERT-UAとウクライナ武装勢力のサイバーセキュリティセンターによって発行された新たなセキュリティ警告 に応じて、SOCプライムは、ウクライナの武装勢力に対するスパイ活動キャンペーンであるSickSyncの一環として、最新のVerminの活動を検知するためのキュレーションされたSigmaルールのセットを最近リリースしました。

セキュリティエンジニアは、CERT-UA#9934アラートIDまたはSickSyncキャンペーン名に基づいたカスタムタグを使用して、関連する検知コンテンツを簡単に検索できます。すべてのルールは30以上のSIEM、EDR、およびデータレイクソリューションと互換性があり、 MITRE ATT&CK®フレームワークにマッピングされています。「 検知を探索 」ボタンをクリックして、専用のコンテンツコレクションにすぐに詳細に移動できます。

Vermin TTPのレトロスペクティブ分析を行うための追加ルールやコンテキストについては、「UAC-0020」と「Vermin」タグを活用することもできるかもしれません。

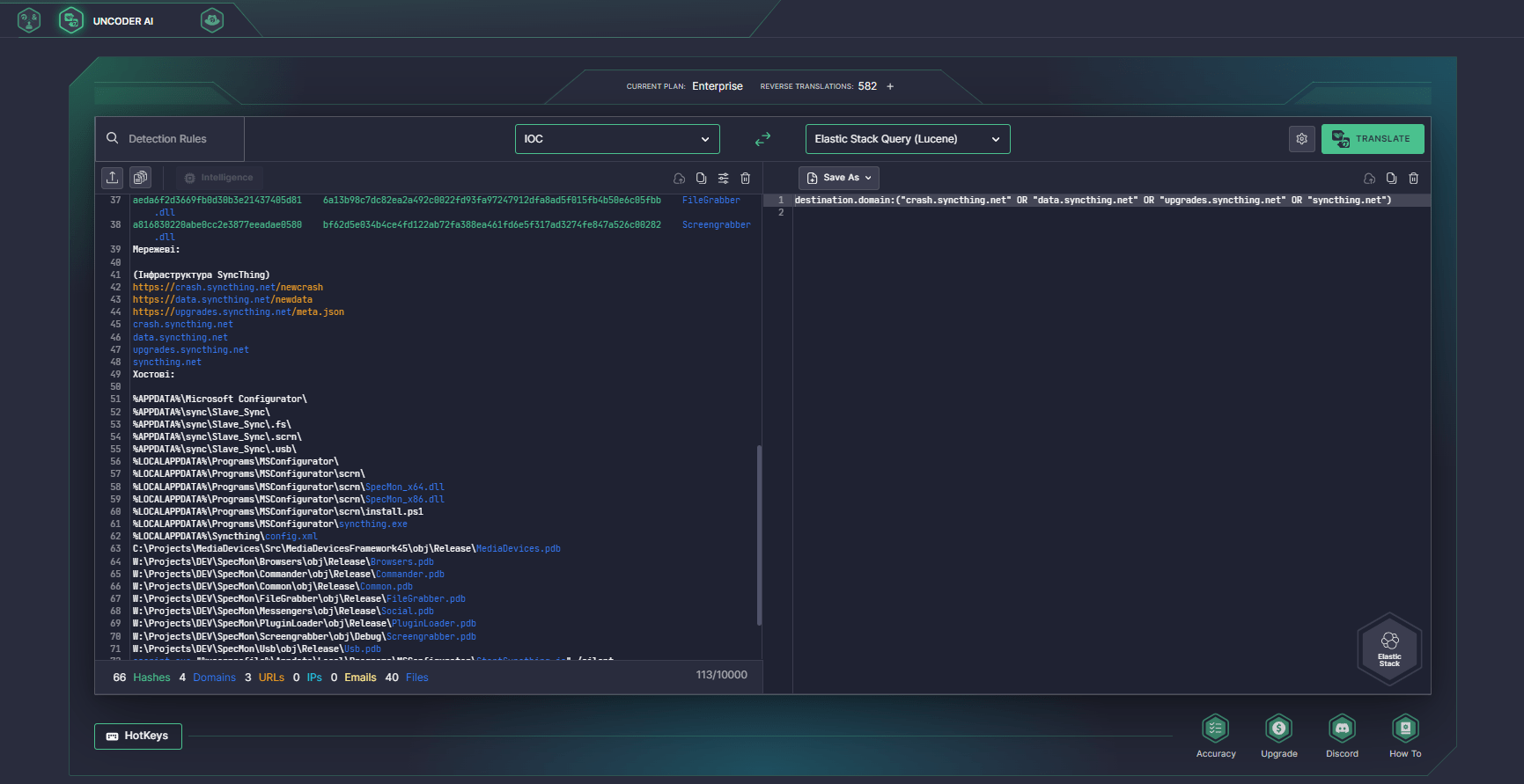

CERT-UA#9934警告に記載されたファイル、ホスト、またはネットワークIOCsの検索を合理化するために、 セキュリティエンジニアはSOCプライムの とその組み込みIOCパッケージャーを利用できます。これにより、脅威インテリジェンスをお好みのSIEMまたはEDRフォーマットに即座に対応するカスタムIOCクエリに自動変換できます。 とその組み込みIOCパッケージャーを利用できます。これにより、脅威インテリジェンスをお好みのSIEMまたはEDRフォーマットに即座に対応するカスタムIOCクエリに自動変換できます。 with its built-in IOC packager. It enables automatically converting threat intelligence into custom IOC queries that are instantly compatible with your preferred SIEM or EDR format.

MITRE ATT&CKコンテキスト

MITRE ATT&CKを活用することで、サイバー防御担当者は、ウクライナの武装勢力を標的としたUAC-0020による最新の攻撃作戦のコンテキストに関する詳細な洞察を得ることができます。以下の表をチェックして、関連するATT&CKの戦術、技法、およびサブ技法に対応する特定のSigmaルールの包括的なリストを確認してください。

Tactics | Techniques | Sigma Rule |

Initial Access | Spearphishing Attachment (T1566.001) | |

Execution | Command and Scripting Interpreter: Visual Basic (T1059.005) | |

User Execution: Malicious File (T1204.002) | ||

Collection | Data From Local System (T1005) | |

Exfiltration | Automated Exfiltration (T1020) | |

Exfiltration Over Alternative Protocol (T1048) | ||