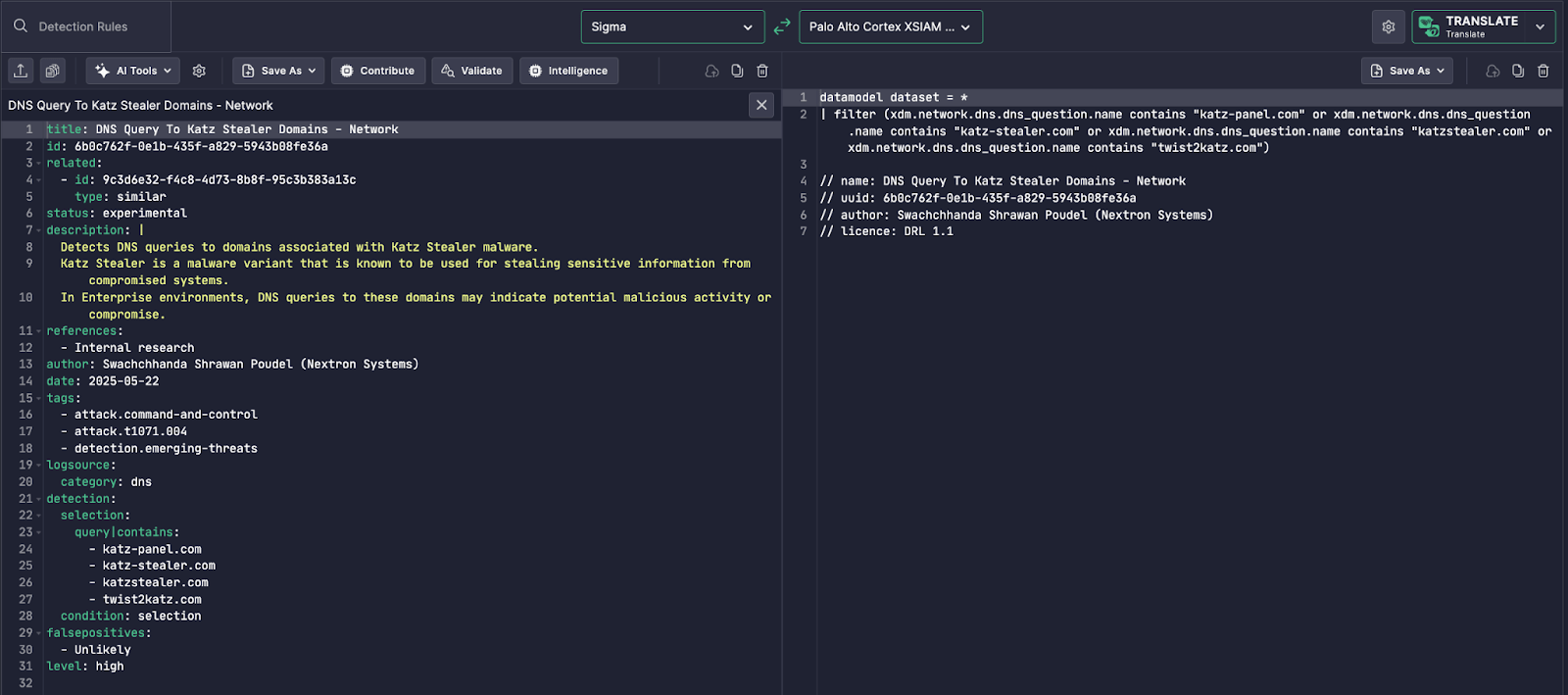

動作原理

Uncoder AIは、検出するために設計されたSigmaルールを読み取ります Katz Stealerマルウェアが使用する悪意のあるインフラストラクチャへのDNSクエリ、そしてそれをネイティブなPalo Alto Cortex XSIAM構文に即座に変換します。

左パネル – Sigma検出:

- 特定のKatz StealerドメインへのDNSクエリをターゲットにする(例:

katz-panel.com,katzstealer.com) - Sigmaの抽象検出モデルを使用:

logsourceを設定dnsquery|containsドメインインジケータのために

MITRE ATT&CK技術でタグ付け T1071.004 (DNSを介したコマンド&コントロール)

右パネル – XSIAM翻訳:

Uncoder AIはCortex XSIAM互換のルールを生成します:

filter (xdm.network.dns.dns_question.nameに"katz-panel.com"を含む...)

It:

- をCortexの

query|containsにマッピングしますxdm.network.dns.dns_question.name - 検出の忠実度とコンテキストを保持

- メタデータとドキュメントをインラインで追加(名前、作成者、ライセンス)

なぜ革新的なのか

XSIAMの検出ロジックを手作業で記述することは:

- Palo Altoの複雑なデータモデルのために時間がかかる

(xdm.*) - フィールドマッピングの完全なドキュメントを持たない場合、エラーが発生しやすい

- Cortex XQL (XSIAMクエリ言語)に精通していないアナリストにはアクセスしにくい

Uncoder AIはこれらの課題を解消します:

- SigmaからXSIAMへのフィールド変換を自動化

- クエリ意図とIOCカバレッジを維持

- インラインでドキュメンテーションとライセンスメタデータを自動で追加

これにより、プラットフォーム固有のエンジニアリングがワンクリックのタスクに変わります。

運用価値

検出エンジニアとSOCチームのために:

- オープンなSigmaコンテンツを使用してマルチプラットフォームカバレッジを加速 ベンダー固有のクエリ知識への依存を減少

- Cortex XSIAMにおけるDNSベースの検出の忠実度を改善

- 脅威インテルを迅速に運用化 of DNS-based detections in Cortex XSIAM

- 、例:Katz Stealerのような新たなマルウェアのためにUncoder AIは抽象的な検出コンテンツとCortex XSIAMデータセットの複雑で構造化された現実との間のギャップを埋めます。

Uncoder AI bridges the gap between abstract detection content and the complex, structured reality of Cortex XSIAM datasets.