Na SOC Prime, estamos constantemente procurando maneiras de incentivar o crescimento da nossa comunidade de conteúdo SaaS, permitindo que mais profissionais de segurança se juntem ao Threat Detection Marketplace: https://tdm.socprime.com/

Acreditamos no poder da comunidade que conecta quase 10.000 especialistas em segurança de 5.000 organizações em todo o mundo e está se expandindo rapidamente para servir como uma fonte tremenda contra ciberataques.

Confira as novidades da SOC Prime.

Fluxo de Registro Simplificado & Acesso Gratuito com Seu E-mail Pessoal

Estamos felizes em apresentar nosso fluxo de registro simplificado para uma experiência otimizada no Threat Detection Marketplace. Agora você pode se inscrever na plataforma usando um OTP enviado para o seu endereço de e-mail como uma alternativa à dificuldade de senha, economizando segundos no início da experiência da plataforma.

Estamos sempre adicionando flexibilidade à maioria dos recursos da plataforma para uma experiência de Threat Detection Marketplace mais personalizada. Os usuários que desejarem configurar sua senha segura para o fluxo de login agora podem fazer isso diretamente em suas Configurações de Perfil, assim como alterar sua senha por uma nova.

Além disso, estamos entusiasmados em revelar mais oportunidades de acesso gratuito ao Threat Detection Marketplace. Recentemente, introduzimos a capacidade de se inscrever na comunidade usando seu e-mail pessoal em vez de um corporativo. Usuários grátis que se registraram com seus e-mails pessoais recebem a assinatura de Acesso Comunitário Limitado, que tem certas limitações na funcionalidade e visualizações de conteúdo do Threat Detection Marketplace, mas ainda pode ser uma opção para ter uma ideia das capacidades da plataforma. Você sempre pode mudar para um endereço de e-mail corporativo com alguns cliques e atualizar gratuitamente para a assinatura Comunitária.

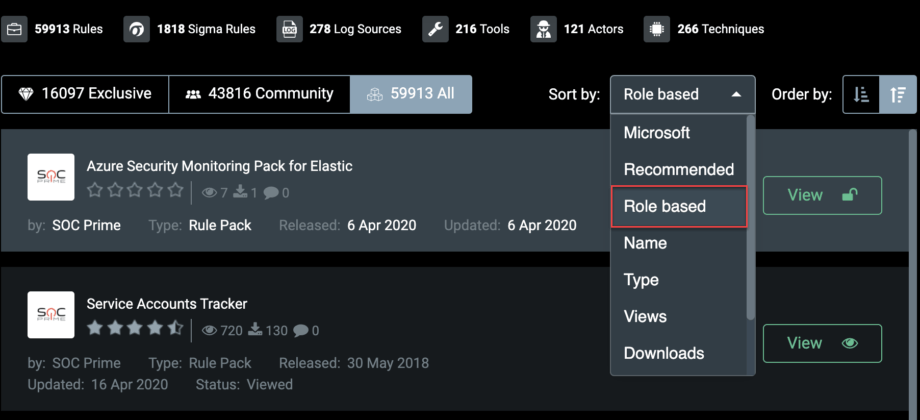

Experiência de Plataforma Baseada em Funções

Este mês, propusemos melhorias que ajudarão os profissionais de segurança a obter conteúdo específico relevante para o seu papel, incluindo casos de uso baseados em suas funções. O novo fluxo de registro aprimorado permite que os usuários especifiquem seu papel profissional a partir das 15 funções mais comuns no campo da cibersegurança, incluindo CISOs, Gerentes de SOC, Líderes de Equipe de InfoSec / Ciber, Especialistas em Red Team, Caçadores de Ameaças, Especialistas em Gerenciamento de Vulnerabilidades, Analistas de SOC, Desenvolvedores de Conteúdo SIEM, e mais.

Para ter uma visão clara das funções disponíveis e quais casos de uso e capacidades da plataforma podem adicionar à sua experiência de Threat Detection Marketplace baseada em funções, confira aqui.

Com base nesse perfil profissional, aprimoramos a funcionalidade de promoção de conteúdo do Threat Detection Marketplace. Agora, usuários que se identificaram como Analistas de Inteligência de Ameaças Cibernéticas verão conteúdo promovido conforme suas necessidades profissionais, como consultas para correspondências de IOC históricas e detecções baseadas em TTP. A opção de classificação selecionada na Página de Pesquisa será exibida como Baseada em Funções.

Para uma experiência de busca ainda mais personalizada, a funcionalidade de promoção atualizada também exibirá conteúdo classificado pelas preferências do usuário especificadas durante o fluxo de registro.

Novas Integrações & Melhorias de Integração no Threat Detection Marketplace

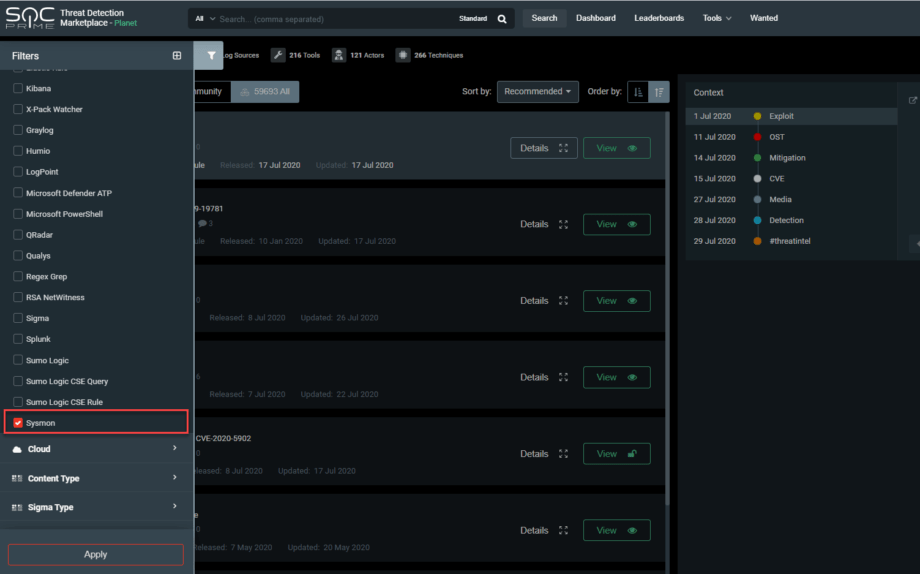

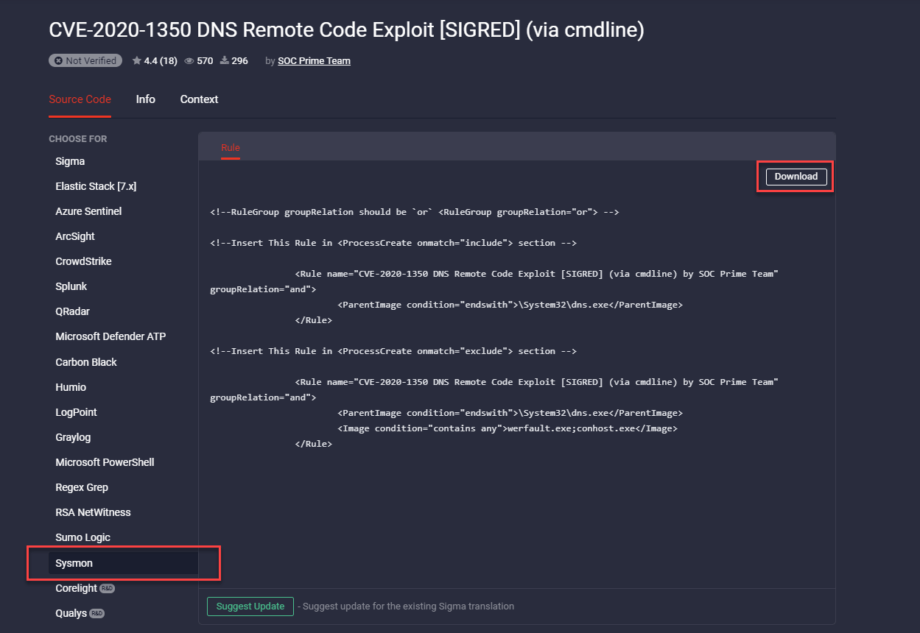

Integração Sysmon

A SOC Prime está constantemente expandindo seu suporte para várias soluções SIEM, EDR e NSM para adicionar ainda mais flexibilidade à plataforma Threat Detection Marketplace. Recentemente, adicionamos suporte para Sysmon, para que os especialistas em segurança possam aproveitar o conteúdo de detecção de ameaças para esta plataforma. Agora você pode selecionar Sysmon nos parâmetros de Plataforma nos Filtros painel, clique no botão Aplicar e aproveite o conteúdo de detecção de ameaças específico da plataforma que você pode aplicar diretamente ao seu arquivo de configuração Sysmon.

Ao adicionar o botão Download à página da regra, adicionamos ao fluxo de implantação direta de conteúdo de detecção de ameaças específico da plataforma ao seu arquivo de configuração Sysmon.

Integração com Elastic Cloud

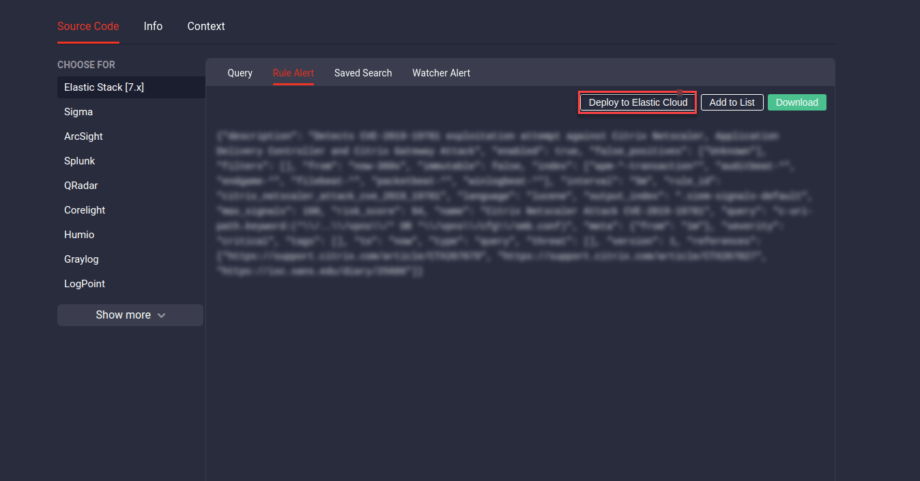

Em agosto, enriquecemos a plataforma Threat Detection Marketplace com a integração Elastic Cloud. Agora você pode configurar sua integração Kibana e Elasticsearch em um só lugar para simplificar seu fluxo de trabalho de implementação do Elastic Cloud e implantar as regras do Threat Detection Marketplace em seu ambiente com apenas um clique. Para configurar seu perfil do Elastic Cloud, selecione a guia correspondente nas Configurações de Integração de Plataforma .

Para uma experiência de detecção de ameaças mais simplificada, agora você pode implantar conteúdo em seu Cluster Elastic com um único clique diretamente da página da regra para os seguintes tipos de conteúdo:

- Alerta de Regra

- Pesquisa Salva

- Alerta do Watcher

Configuração de Integração de Plataforma: Configurações de Compartilhamento de Perfil de API para Azure Sentinel, Elastic Cloud e Sumo Logic

Nós também estendemos as Configurações de Integração de Plataforma configurações para as plataformas Azure Sentinel, Elastic Cloud e Sumo Logic. Essas configurações de compartilhamento recém-adicionadas permitem alternar entre os níveis de acesso da empresa e individual do perfil de API configurado para um desses SIEMs. Por padrão, o perfil de configuração da API é visível apenas para seu autor, mas essas configurações agora podem ser alteradas para permitir um acesso em toda a empresa ao perfil configurado. Ao selecionar a opção Compartilhar com pessoas da minha empresa o perfil de configuração da API estará disponível para toda a empresa.

Junte-se agora ao SOC Prime Threat Detection Marketplace para impulsionar sua detecção proativa de exploits e manter-se atualizado com as últimas notícias de cibersegurança: https://tdm.socprime.com/