O ator de ameaça patrocinado pelo estado russo BlueAlpha (também conhecido como Gamaredon, Hive0051, Shuckworm, UAC-0010, ou Armageddon) tem orquestrado campanhas de ciberespionagem contra a Ucrânia desde 2014. Após a invasão em larga escala da Ucrânia pela Rússia em 24 de fevereiro de 2022, essas operações se intensificaram, demonstrando TTPs em evolução que são frequentemente testados na Ucrânia antes de serem utilizados contra uma gama mais ampla de alvos.

Recentemente, pesquisadores de segurança revelaram que o coletivo de hackers operando em nome do Serviço Federal de Segurança (FSB) russo começou a abusar do serviço Cloudflare para intensificar a distribuição do malware GammaDrop.

Detectar Ataques de Malware GammaDrop por BlueAlpha

Infamosos grupos de hackers ligados à Rússia continuam sendo um grande desafio para os defensores de cibersegurança, adaptando continuamente suas táticas, técnicas e procedimentos (TTPs) para alvejar várias organizações globalmente. Desde o início da guerra em larga escala na Ucrânia, esses atores APT aumentaram suas operações, aproveitando o conflito como campo de teste para estratégias maliciosas de ponta. Para ajudar os defensores cibernéticos a superar as ameaças representadas por hackers afiliados à Rússia, SOC Prime Platform para defesa cibernética coletiva oferece uma ampla coleção de regras Sigma relevantes acompanhadas por um conjunto completo de produtos para detecção e caça avançada de ameaças.

Identifique os ataques mais recentes do BlueAlpha aproveitando o Tunneling Cloudflare para distribuição de malware GammaDrop acessando o Explorar Detecção botão abaixo e acessando imediatamente uma pilha de detecção curada.

Para analisar a atividade do grupo BlueAlpha retrospectivamente e obter mais contexto sobre os TTPs usados nos ataques, os defensores cibernéticos podem também acessar uma coleção dedicada de regras buscando por Threat Detection Marketplace com as tags “Gamaredon”, “Shuckworm”, “Hive0051”, “UNC530”, “BlueAlpha” e “UAC-0010”.

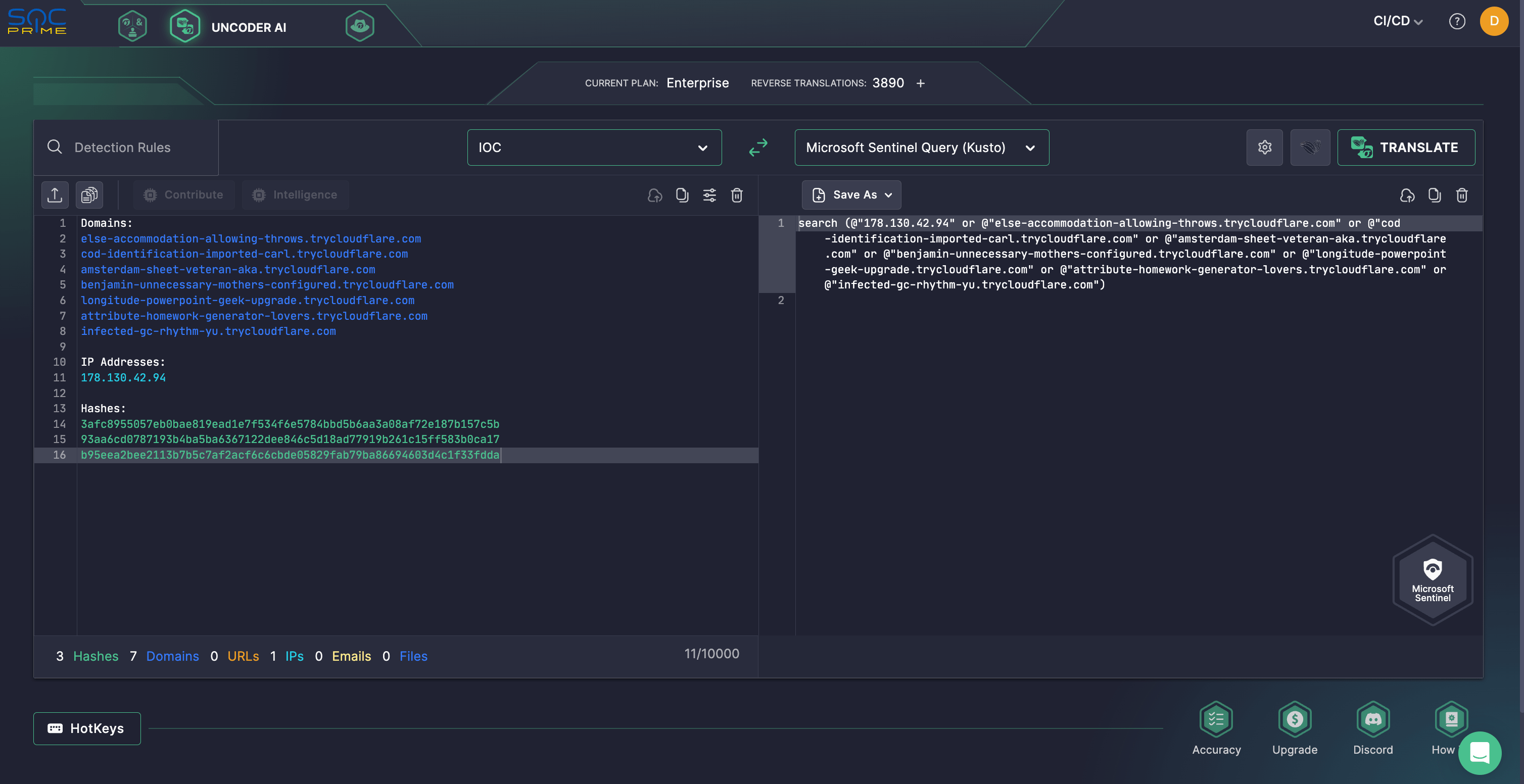

Além disso, para prosseguir com a investigação, profissionais de segurança podem lançar buscas instantâneas usando IOCs fornecidos na correspondente pesquisa pelo Insikt Group. Confie na Uncoder AI da SOC Prime para criar consultas personalizadas baseadas em IOC em questão de segundos e trabalhar automaticamente com elas em seu ambiente SIEM ou EDR escolhido.

Analisando Ataques BlueAlpha Usando Malware Gamadrop

BlueAlpha—também referido como Gamaredon, Armageddon APT, Hive0051, ou UAC-0010 —tem mirado persistentemente a Ucrânia com ataques de alto impacto. Nos últimos três anos, BlueAlpha orquestrou várias campanhas de phishing contra a Ucrânia, aproveitando diferentes iterações de seu malware GammaLoad. Estas incluíram GammaLoad.PS1, entregue através de VBScript malicioso, e uma variante aprimorada identificada como GammaLoad.PS1_v2.

Agora, pesquisadores de segurança do Insikt Group descobriram que hackers transformaram sua cadeia de entrega de malware para abusar dos serviços de Tunneling do Cloudflare para disseminação do malware GammaDrop. O Tunneling do Cloudflare é projetado como um software de tunelamento seguro; no entanto, hackers o têm explorado para ocultar a infraestrutura de preparo do GammaDrop, contornando efetivamente mecanismos de detecção de rede amplamente usados.

Além disso, BlueAlpha utiliza a infraestrutura oculta para executar ataques sofisticados de HTML smuggling, permitindo que cargas maliciosas passem despercebidas pelos filtros de segurança de e-mail. Adicionalmente, o grupo emprega técnicas de fast-fluxing de DNS, um método que roda dinamicamente endereços IP associados a seus domínios, complicando significativamente os esforços para perturbar as operações de comando e controle (C2) do BlueAlpha. Em última análise, essa abordagem em camadas facilita a entrega do malware GammaDrop, que capacita os atores da ameaça a exfiltrar dados sensíveis, roubar credenciais e estabelecer acesso persistente por backdoor a redes comprometidas.

Considerando que os coletivos APT continuam avançando seus métodos maliciosos para prosseguir com ataques enquanto permanecem sob o radar, pesquisadores de segurança requerem ferramentas avançadas para superar as ameaças emergentes. A SOC Prime oferece um conjunto completo de produtos para engenharia de detecção alimentada por IA, caça automatizada de ameaças e detecção avançada de ameaças, ajudando as equipes de segurança a impedir proativamente ataques cibernéticos de qualquer escala e sofisticação.