Os volumes sempre crescentes de ataques de ransomware, o número aumentado de coletivos de hackers motivados financeiramente e os crescentes custos globais de danos causados por ransomware estão agitando a arena moderna de ameaças cibernéticas. O FBI e a CISA recentemente emitiram attacks, the increased number of financially motivated hacking collectives, and soaring global ransomware damage costs are shaking up the modern cyber threat arena. The FBI and CISA have recently issued um alerta inovador notificando os defensores sobre o surgimento do ransomware BlackSuit, a evolução do ransomware Royal enriquecido com capacidades ofensivas aprimoradas. Os mantenedores do BlackSuit já exigiram pagamentos de resgate que totalizam mais de $500 milhões, representando riscos crescentes para organizações globais.

Detectar Ransomware BlackSuit (Royal)

Este verão tem sido intenso não apenas por causa do calor, mas também devido ao aumento na atividade de ransomware. Após o recente surgimento de Zola e o aumento da atividade do ransomware Akira, a CISA e o FBI estão agora alertando os defensores cibernéticos sobre uma nova variante maliciosa chamada BlackSuit. Como sucessora do notório ransomware Royal, a variante BlackSuit apresenta capacidades aprimoradas, demandas de resgate crescentes e mira em organizações ao redor do mundo. ransomware, CISA and FBI are now warning cyber defenders about a new malicious strain dubbed BlackSuit. As the successor to the infamous Royal ransomware, the BlackSuit variant features enhanced capabilities, escalating ransom demands and targeting organizations worldwide.

Para se manter adiante de potenciais ataques do BlackSuit, os profissionais de segurança podem contar com a Plataforma SOC Prime que agrega um conjunto de regras de detecção relevantes pareadas com soluções avançadas de detecção e caça a ameaças. Basta clicar no botão Explore Detecção abaixo e acessar imediatamente uma coleção de regras dedicada para detectar ataques de ransomware BlackSuite.

Todas as regras de detecção são compatíveis com mais de 30 soluções SIEM, EDR e Data Lake e são mapeadas para a estrutura MITRE ATT&CK. Além disso, os algoritmos de detecção são enriquecidos com metadados extensivos, incluindo CTI referências, cronogramas de ataque e recomendações de triagem, facilitando a investigação de ameaças.

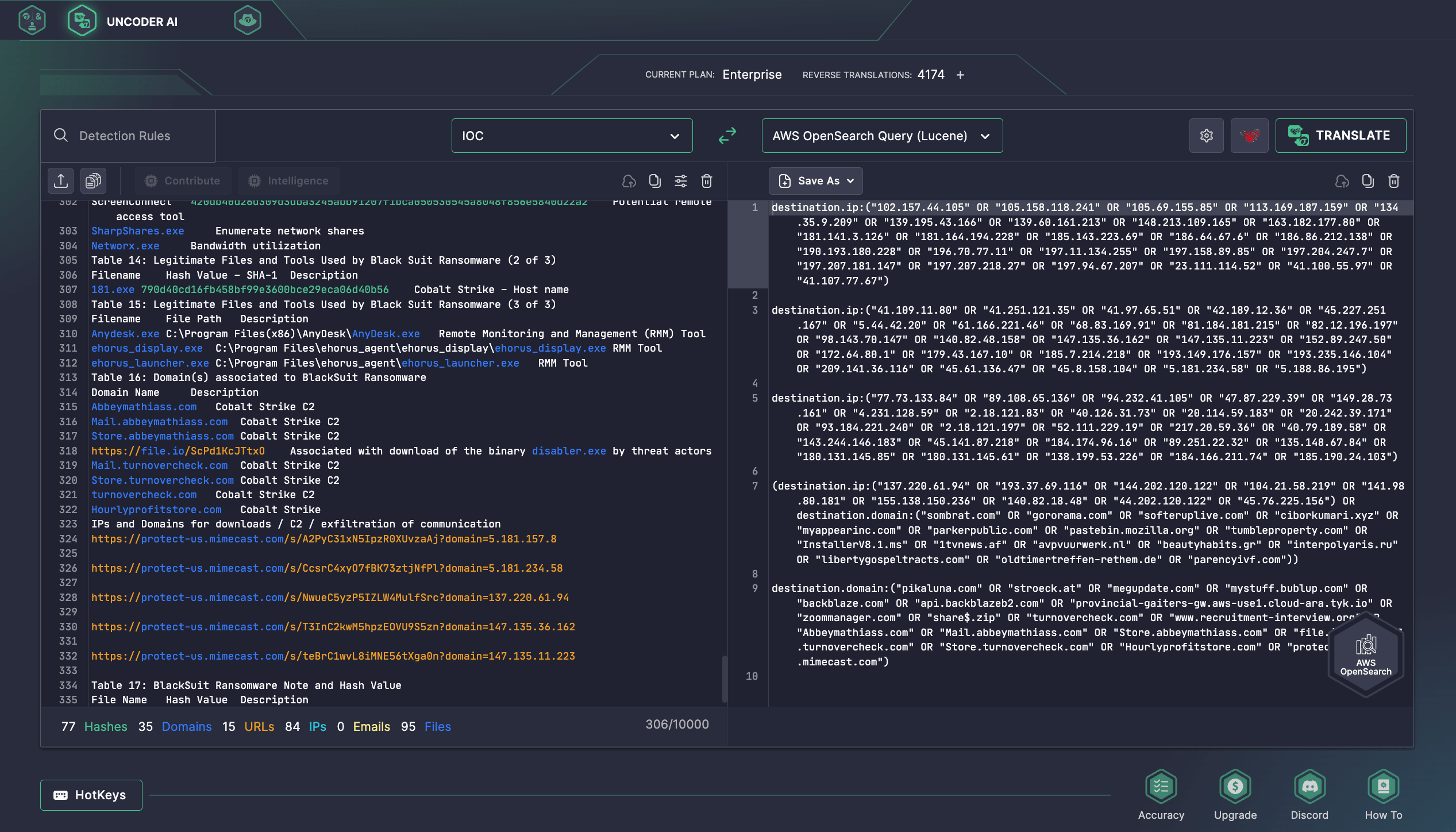

Além disso, os profissionais de segurança podem usar Uncoder AI, o primeiro co-piloto de IA da indústria para Engenharia de Detecção, para caçar instantaneamente indicadores de compromisso fornecidos no aviso AA23-061A da CISA. O Uncoder AI atua como um empacotador de IOC, permitindo que analistas de CTI e SOC e Caçadores de Ameaças analisem perfeitamente os IOCs e os convertam em consultas de caça personalizadas prontas para serem executadas no SIEM ou EDR de sua escolha.

Especialistas em segurança buscando conteúdo de detecção adicional para enfrentar os ataques da família de ransomware Royal e investigar sua evolução retroativamente podem contar com o Threat Detection Marketplaceda SOC Prime. Ao aplicar as tags “Royal” e “Blacksuit”, os defensores cibernéticos podem encontrar uma coleção abrangente de regras e consultas relevantes.

Análise do Ransomware BlackSuit (Royal)

Logo após o surgimento da nova variante de ransomware Proton chamada Zola, surge outra variante de ransomware renomeada na cena. O FBI e a CISA emitiram um novo alerta, AA23-061A, visando aumentar a conscientização sobre cibersegurança do ransomware BlackSuit, que evoluiu do Royal. BlackSuit possui capacidades de codificação semelhantes às de seu predecessor, que estava ativo na arena de ameaças cibernéticas desde o início do outono de 2022 até o verão de 2023, no entanto, o ransomware renomeado é mais sofisticado.

BlackSuit realiza exfiltração e extorsão de dados antes da criptografia, ameaçando liberar dados da vítima em um site de vazamento a menos que a vítima pague o resgate. Para acesso inicial, os adversários geralmente confiam no vetor de ataque de phishing. Outros métodos frequentes de infecção envolvem exploração de RDP ou aplicativos vulneráveis expostos à Internet e acesso adquirido de corretores de acesso inicial.

Após infiltrar-se em uma rede, os mantenedores do BlackSuit estabelecem comunicação com servidores C2 e baixam várias utilidades. Eles frequentemente abusam de software legítimo do Windows e aproveitam projetos de código aberto para fins ofensivos. Seus precursores no Royal confiaram em ferramentas como Chisel, cliente SSH, OpenSSH ou PuTTY para se conectar com sua infraestrutura C2. Uma vez dentro de uma rede, os operadores do BlackSuit desativam software antivírus, roubam grandes volumes de dados e, em seguida, implantam o ransomware para criptografar os sistemas alvo. Os adversários aproveitam utilitários populares, como Mimikatz e Nirsoft para roubo de credenciais. Os afiliados do BlackSuit também reaproveitam utilitários legítimos de testes de penetração, como Cobalt Strike, e aproveitam malware como Ursnif/Gozi para coleta e exfiltração de dados.

As exigências de resgate do ransomware BlackSuit normalmente variam de $1 milhão a $10 milhões em Bitcoin, com a maior demanda individual chegando a $60 milhões. Embora os atores do BlackSuit estejam abertos a negociar o pagamento, os valores do resgate não são especificados na nota inicial e exigem comunicação direta com os adversários através de um URL .onion pelo navegador Tor.

Para reduzir os riscos de ataques de ransomware BlackSuit, o FBI e a CISA recomendam aplicar as mitigações listadas no alerta AA23-061A que estão de acordo com os CPGs criados pela CISA e o NIST. Além das práticas e proteções fornecidas, os defensores também recomendam avaliar a eficácia dos controles de segurança atuais da organização validando-os contra as técnicas ATT&CK destacadas no aviso. Para ajudar as organizações a prevenir proativamente ataques de ransomware emergentes e outras ameaças críticas, a SOC Prime organiza um conjunto completo de produtos para engenharia de detecção com IA, caça automatizada de ameaças e validação de pilha de detecção atuando como uma solução pronta para empresas à prova de futuro para elevar defesas em escala.