SOC Prime는 연속 콘텐츠 관리의 완전 자동화 시스템을 소개합니다

연속 콘텐츠 관리(CCM)는 SOC Prime 위협 탐지 마켓플레이스를 위한 추가 모듈입니다. 11월 릴리스에서는 자동화된 콘텐츠 관리 시스템을 도입하여 더욱 직관적인 플랫폼 경험을 제공합니다. 여기에서는 CCM 모듈의 주요 기능과 완전 자동화된 콘텐츠 관리 시스템이 보안 전문가들이 최신 SOC 콘텐츠를 SIEM 인스턴스로 스트리밍하고 콘텐츠 관리를 새로운 수준으로 끌어올리는 방법을 다룰 것입니다.

읽기 블로그 게시물 모듈에 대한 접근 권한을 얻고 SIEM용 통합을 적절히 설정하여 연속 콘텐츠 관리를 활성화하는 방법에 대한 정보를.

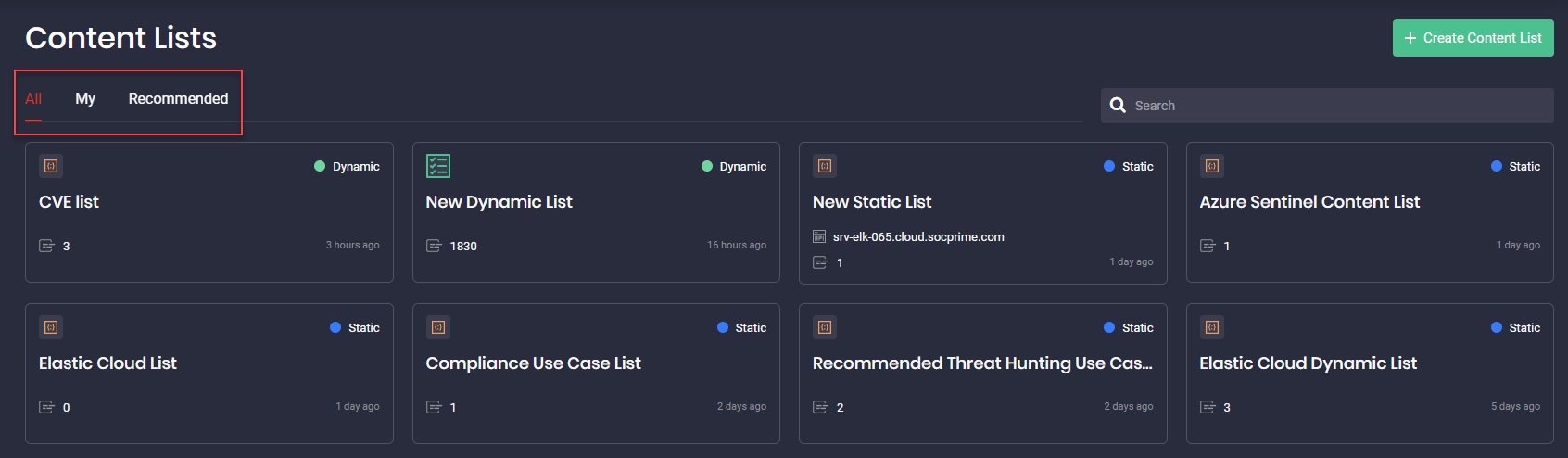

SOC 콘텐츠를 정적 및 동적 콘텐츠 목록으로 구성

새로 출시된 연속 콘텐츠 관리 모듈의 기능은 Microsoft Azure Sentinel과 Elastic Cloud를 사용하는 보안 수행자가 모든 SOC 콘텐츠를 깔끔하게 구조화된 콘텐츠 목록 형태로 정리할 수 있도록 합니다. 환경 설정 및 콘텐츠 환경에 맞춘 사용자 정의가 다음에 적용될 수 있습니다:

- 이전에 추가된 태그를 기반으로 지속적으로 업데이트되는 동적 목록

- 저장된 모든 사용자 선호도를 표시하는 정적 목록

모든 목록은 다음과 같이 그룹화됩니다:

- All — 모든 콘텐츠 목록 (정적 및 동적 모두)

- My — 특정 사용자가 생성한 콘텐츠 목록

- 추천 — 에 의해 추천된 콘텐츠 목록 위협 탐지 마켓플레이스 관리자. 이들은 일반적으로 최신 및 가장 화제의 위협을 다루거나 보안 전문가들에게 다른 실질적인 가치를 지니고 있습니다.

보안 전문가들은 다음을 통해 특정 목록을 검색할 수 있습니다:

- 이름

- 목록 유형(정적 또는 동적)

- 목록에 포함된 항목의 수

콘텐츠 목록의 유형에 따라 다음 작업이 가능합니다:

- 모든 콘텐츠 목록에서:

- 새로운 목록 만들기

- 목록 편집

- 목록 삭제

- 목록 복사

- 정적 콘텐츠 목록에만

- 콘텐츠 목록에 항목 수동 추가

- 특정 항목 삭제

- 추천 목록에만

- 목록 복사*

*추천 목록은 위협 탐지 마켓플레이스 관리자에 의해서만 편집할 수 있습니다. 관리자 권한이 없다면 이 목록을 편집하거나 삭제할 수 없으며, 복사만 가능합니다.

특정 항목은 정적 콘텐츠 목록에서만 삭제할 수 있습니다. 동적 목록은 포함된 모든 항목과 함께 삭제할 수 있습니다.

특정 항목은 정적 콘텐츠 목록에서만 삭제할 수 있습니다. 동적 목록은 포함된 모든 항목과 함께 삭제할 수 있습니다.

콘텐츠 목록 복사

이전에 콘텐츠 목록을 처음부터 만들어야 했던 것과 달리, 이제 기존의 항목을 기반으로 새로운 콘텐츠 목록을 효율적으로 작성할 수 있습니다. 기존 목록과 약간만 다를 필요가 있을 때 유용합니다. 유사한 목록을 선택하여 복사한 뒤, 필요한 모든 변경 사항을 추가하고 목록 복사를 저장할 수 있습니다. 저장 후 항목이 복사본이라는 단어와 함께 콘텐츠 목록 페이지에 추가됩니다. Copy List option, add all the required changes and save the list copy. After saving, the item will be added to the Content Lists page with the word “copy” in the list name.

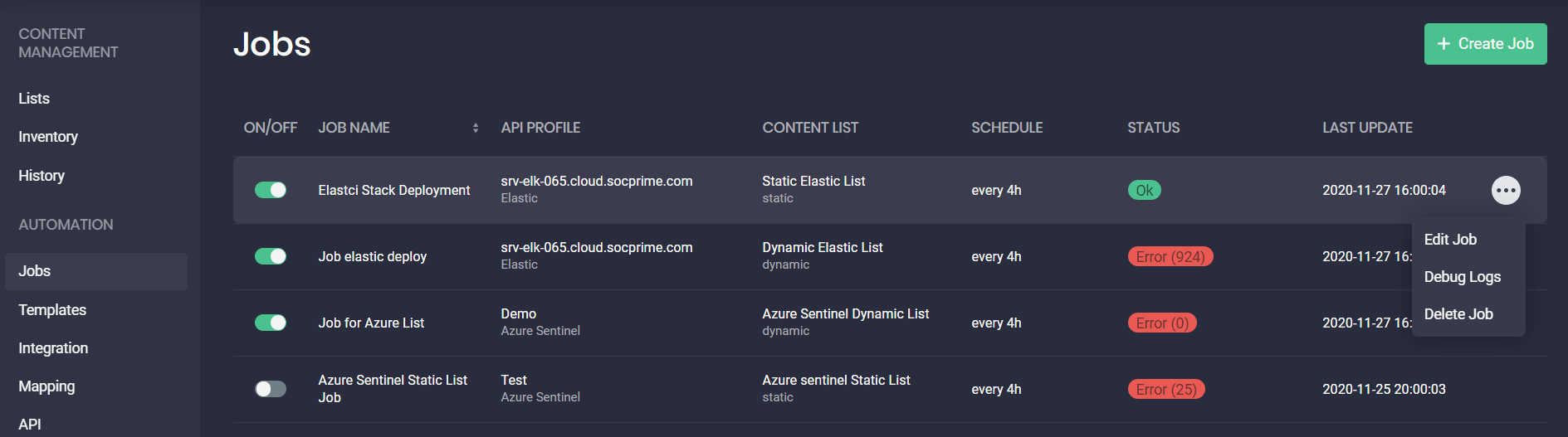

작업을 사용한 자동화된 콘텐츠 배포 및 업데이트

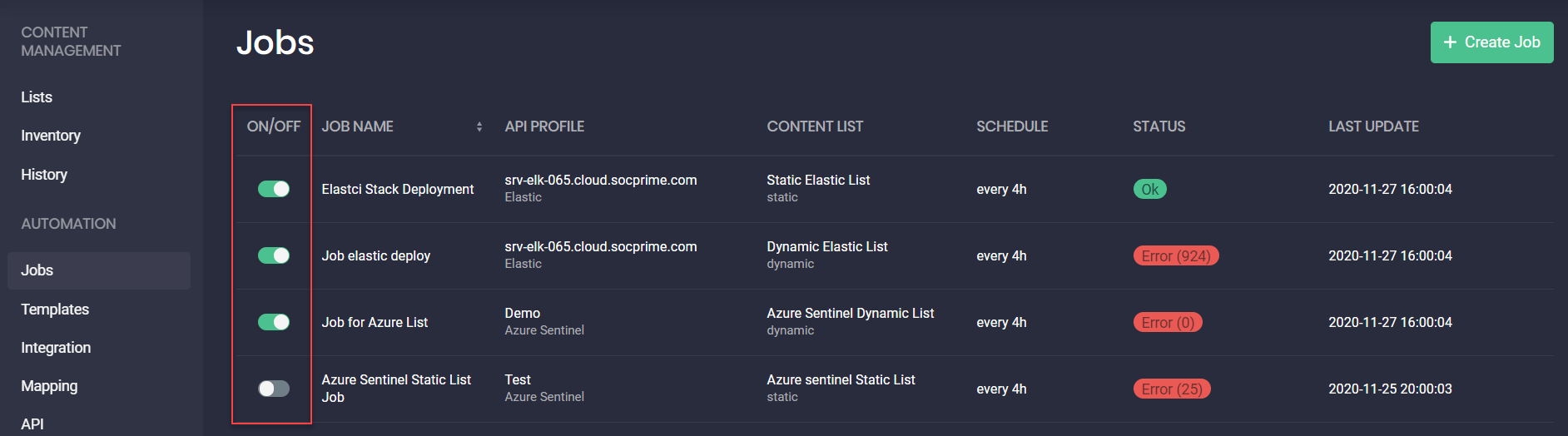

작업 페이지에서, 이제 Azure Sentinel 또는 Elastic Cloud 인스턴스에 사용할 수 있는 모든 기존 콘텐츠 항목을 새로 배포하고 업데이트할 수 있으며, 생성된 콘텐츠 목록을 기반으로 작업을 설정하고 예약할 수 있습니다. 이를 통해 모든 작업 로그를 보고 성공적이거나 실패한 콘텐츠 배포를 추적할 수 있습니다. Jobs page, you can now deploy new and update all the existing content items available in your Azure Sentinel or Elastic Cloud instance by setting up and scheduling jobs for created content lists. This allows viewing all action logs and tracking all successful and failed content deployments.

작업은 인벤토리 페이지에 나열된 모든 기존 콘텐츠와 콘텐츠 목록의 각 항목을 비교합니다. 인벤토리 페이지에 해당 콘텐츠 항목이 없는 경우, 해당 항목은 SIEM의 구성된 API 프로파일에서 자동으로 배포됩니다. Inventory page. If there is no such content item on the Inventory page, such an item will be automatically deployed in the configured API profile of your SIEM.

작업은 다음 조건에서 실행될 수 있습니다:

- 지난 24시간 동안 인벤토리가 적어도 한 번 성공한 경우

해당 열 아래 토글을 켜서 페이지에서 활성화되면 Jobs 페이지

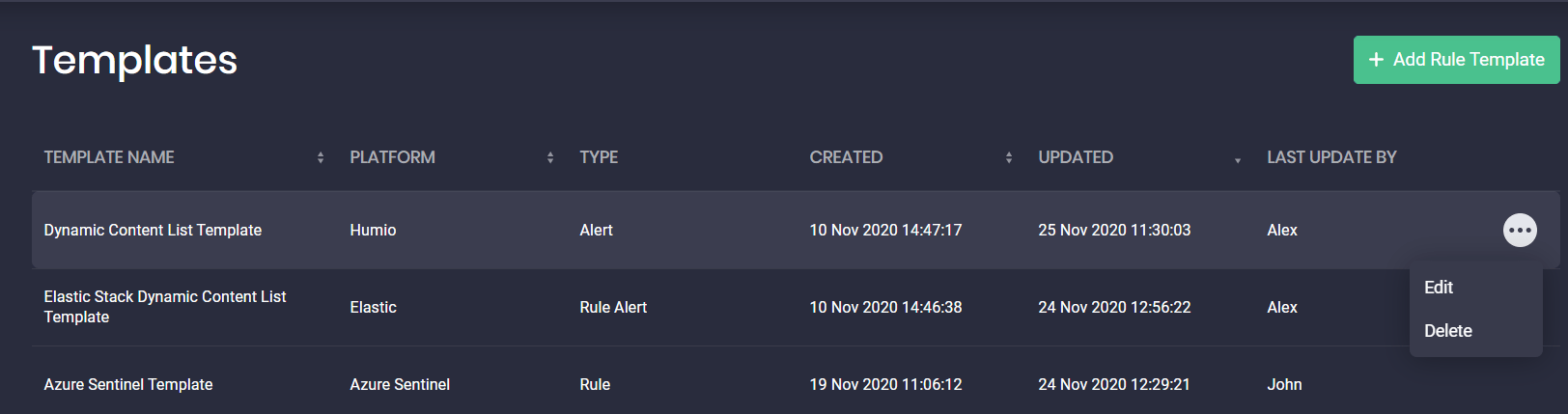

새로운 기능: 작업에 맞춤 규칙 템플릿 생성 및 연결

최신 CCM 모듈 릴리스의 새 기능을 통해 맞춤 규칙 템플릿을 생성하고 관리하며, 이를 새로 생성된 작업에 연결할 수 있습니다. 이를 통해 콘텐츠 관리 작업을 간소화하고 규칙 수동 편집 시 발생할 수 있는 오류를 피할 수 있습니다.

다음 플랫폼에 대해 규칙 템플릿을 작성할 수 있습니다:

- Azure Sentinel

- Elastic

- Humio

- Sumo Logic*

*이 플랫폼 모두에 대해서는 규칙 템플릿을 생성할 수 있지만, 현재 Azure Sentinel과 Elastic Cloud에 대해서만 연결한 다음 관련 작업을 실행할 수 있습니다.

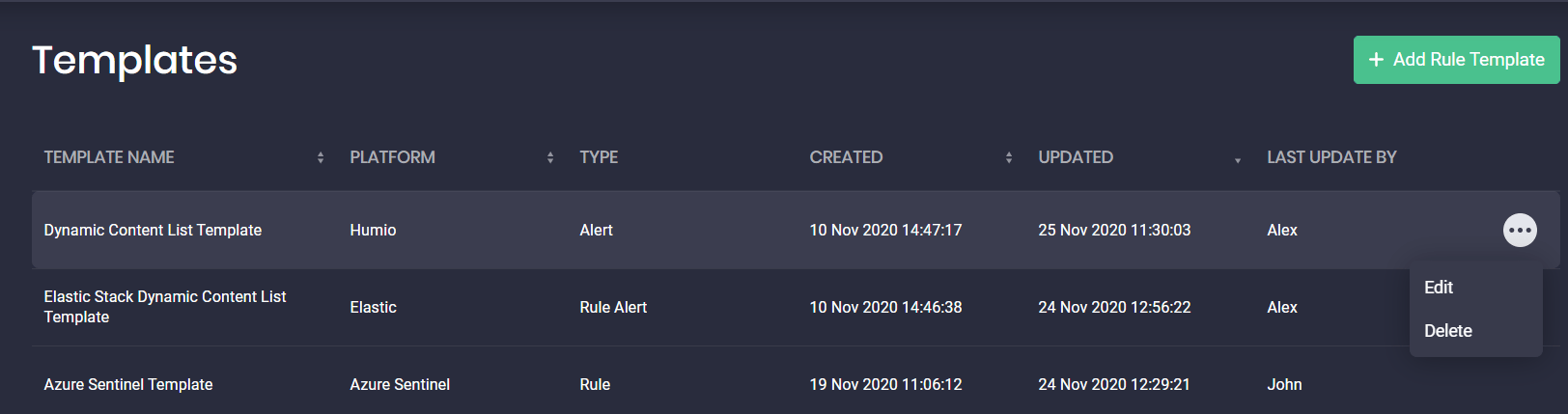

새 규칙 템플릿 생성:

- 선택 자동화 > 템플릿.

- 를 클릭하십시오 규칙 템플릿 추가 버튼을.

- 지원하는 플랫폼 및 콘텐츠 유형(적용 가능한 경우)을 선택합니다.

- 를 클릭하십시오 새 템플릿 추가 옵션을 템플릿 드롭다운 목록에서 선택합니다. 드롭다운 목록. 규칙 템플릿 이름을 제공하고 회사를 통해 공유할지 여부를 선택합니다.

- 선택한 플랫폼에 따라 달라지는 모든 필수 필드를 채우세요, 예를 들어

- Fill in all the required fields, which will differ depending on the platform you’ve selected, like 쿼리 기간, 중요도(“낮음”, “중간”, “높음”, “치명적”) 으로 설정 가능; 규칙 상태 으로 설정 가능합니다.(“활성화됨”, “비활성화됨”),

- 예외를 구성하려면 옵셔널하게 예외 설정을 클릭하고, 저장 버튼을 눌러 생성된 규칙 템플릿이 페이지의 위쪽에 나타납니다. 예외 설정 버튼을.

- 를 클릭하십시오 변경 사항 저장 버튼 템플릿 페이지에서 상위에 나타납니다.

사용 가능한 모든 규칙 템플릿은 연속 콘텐츠 관리 모듈 내의 별도 페이지에 나열됩니다: 템플릿 당신이 생성한 템플릿

- 팀 구성원이 생성하고 조직 내에서 공유한 템플릿

- 새로운 규칙 템플릿을 생성한 후, 작업을 실행하기 전에 이를 특정 작업에 연결할 수 있습니다.

규칙 템플릿을 다음과 같은 방법으로 관리할 수 있습니다:

템플릿 편집

- 템플릿 삭제

- 규칙 템플릿을 삭제하면, 관련된 모든 활성 작업이 비활성화됩니다.*

*위협 탐지 마켓플레이스 사용자는 생성된 작업에 대해 다음 작업을 수행할 수 있습니다: 모든 활성 작업.

이 작업을 편집

- 실패한 콘텐츠 항목 배포에 대한 디버그 로그

- 목록에서 이 작업 삭제

- SIEM의 콘텐츠 인벤토리 검토

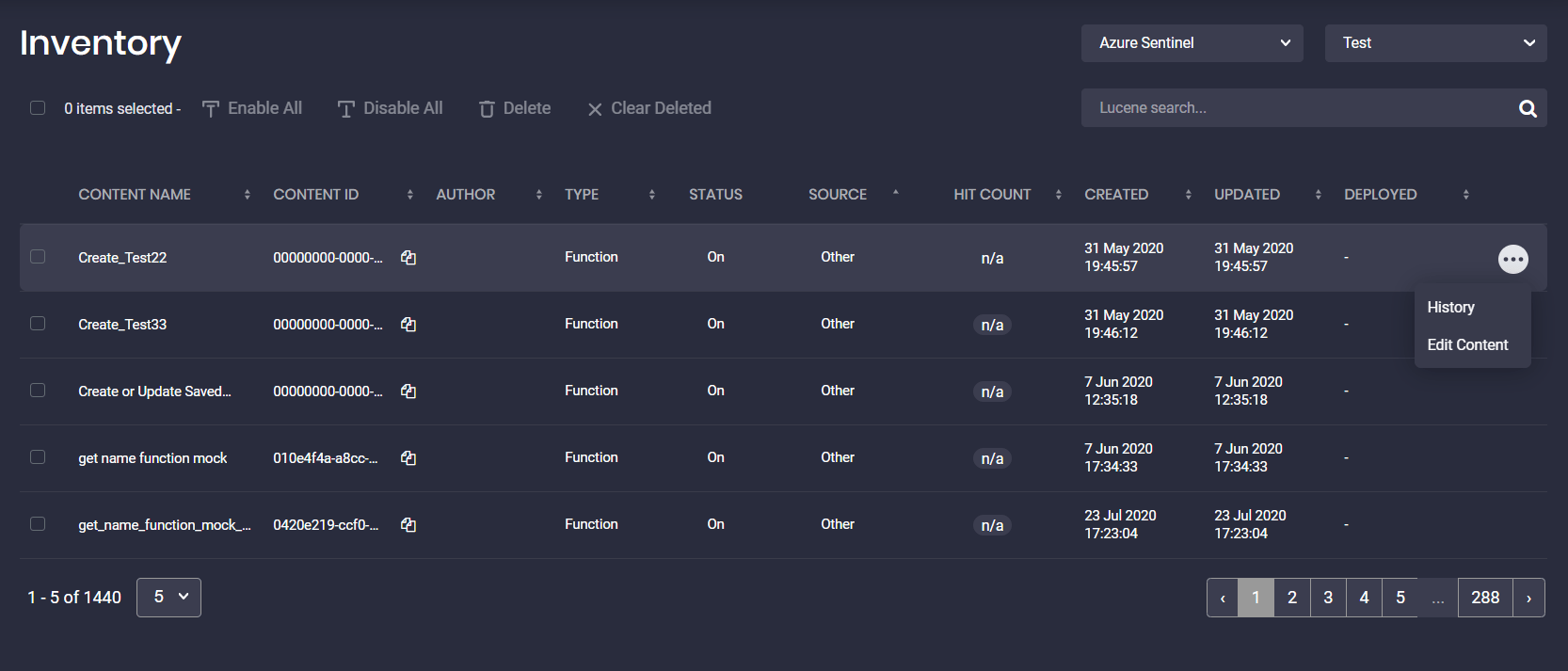

페이지에서, Azure Sentinel 또는 Elastic Cloud 인스턴스에 사용 가능한 모든 콘텐츠 항목을 검토하고 업데이트할 수 있습니다. 인벤토리는 매시간 실행되도록 예약되어 있습니다. 사용자는 이 설정을 변경할 수 없습니다.

작업 페이지에서, 이제 Azure Sentinel 또는 Elastic Cloud 인스턴스에 사용할 수 있는 모든 기존 콘텐츠 항목을 새로 배포하고 업데이트할 수 있으며, 생성된 콘텐츠 목록을 기반으로 작업을 설정하고 예약할 수 있습니다. 이를 통해 모든 작업 로그를 보고 성공적이거나 실패한 콘텐츠 배포를 추적할 수 있습니다. Inventory 개별 콘텐츠 항목 편집

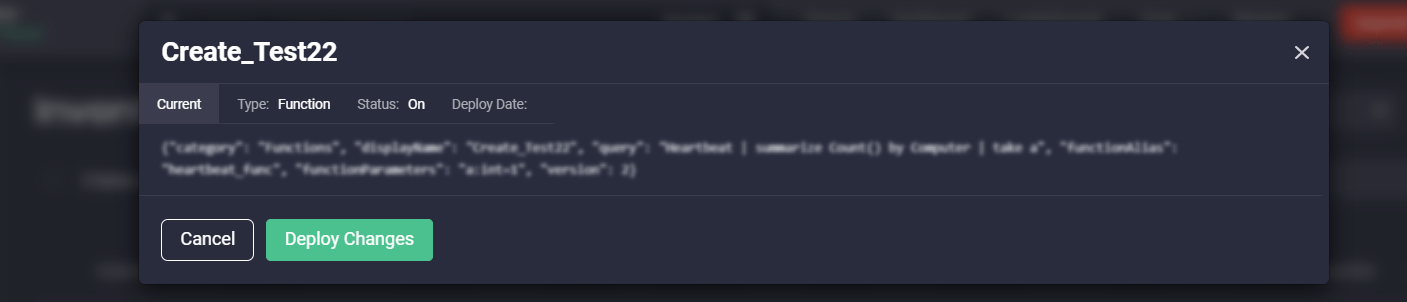

다양한 출처의 콘텐츠 항목을 업데이트할 수 있으며, 위협 탐지 마켓플레이스로부터 나오지 않은 것도 포함됩니다. 이를 위해 동작 메뉴에서 편집 콘텐츠 옵션을 선택하세요.

소스 코드를 변경한 후, 단일 클릭으로 즉시 SIEM 인스턴스로 배포할 수 있습니다. 편집 콘텐츠 옵션

그 후 소스 코드 변경 사항을 즉시 SIEM 인스턴스로 배포할 수 있습니다.

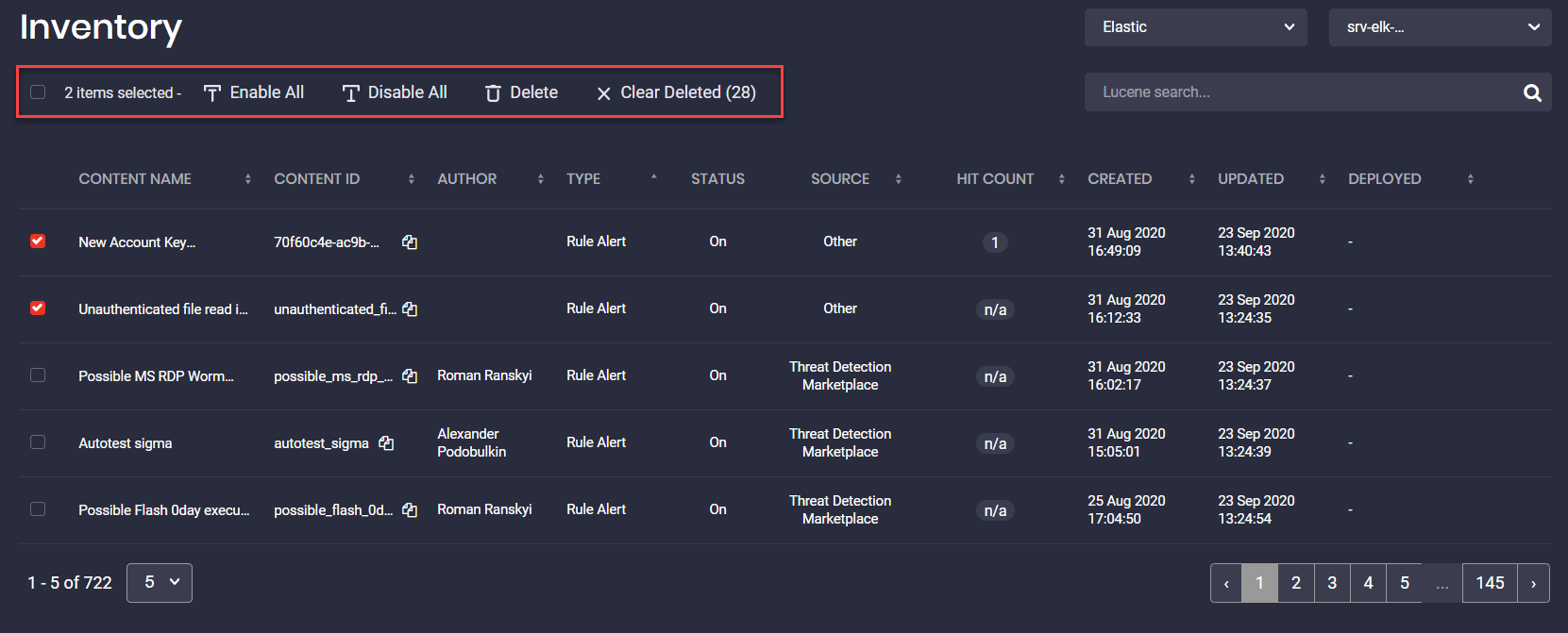

여러 콘텐츠 항목에 대한 작업

여러 콘텐츠 항목을 한 번에 관리할 수도 있으며, 다음 중 하나의 가능한 작업을 선택할 수 있습니다:

- 전체 활성화 – 비활성화된 모든 선택된 콘텐츠 항목을 켭니다.

- 전체 비활성화 – 활성화된 모든 선택된 콘텐츠 항목을 끕니다.

- 삭제 – 모든 선택된 콘텐츠 항목을 삭제합니다.

- 삭제된 항목 지우기 – “삭제됨”으로 표시된 모든 콘텐츠 항목을 제거합니다. (Azure Sentinel 또는 Elastic Cloud 인스턴스에서 삭제됨) 페이지 Inventory 에서 삭제된 것으로 표시된 이러한 콘텐츠 항목은 SIEM 인스턴스에서 제거된 모든 콘텐츠 항목을 확인하는 데 도움이 됩니다. 버튼을 클릭하면 더 이상 이 페이지에 나열되지 않지만, 여전히 SIEM 인스턴스에 남아있는 경우 여기에 다시 나타납니다.

삭제됨으로 콘텐츠를 표시하는 것은 SIEM 인스턴스에서 제거된 모든 콘텐츠 항목을 확인하는 데 도움이 됩니다. 버튼을 클릭하면 이러한 콘텐츠 항목이 더 이상 페이지에 나열되지 않지만, 여전히 SIEM 인스턴스에 존재한다면 다시 페이지에 나타납니다. 삭제된 항목 지우기 버튼 Inventory 에서 이 페이지에 나열되지 않지만, SIEM 인스턴스에 여전히 남아있는 경우 이 페이지에 다시 나타납니다. Inventory 페이지

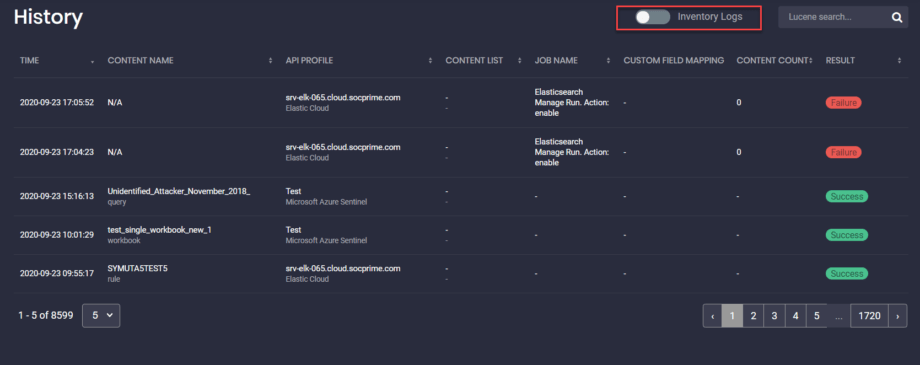

히스토리 페이지로 로그 간소화

CCM 모듈 내의 모든 자동화 또는 수동 작업은 자세한 결과와 함께 기록되며 히스토리 페이지에서 검토할 수 있습니다. 여기서는 작업, 수동 배포 및 업데이트의 모든 로그를 확인할 수 있습니다. 히스토리 페이지에서는 모든 자동화된 작업의 로그를 볼 수 있습니다.

The 인벤토리 로그 페이지에서 토글 버튼을 끄면 로그 표시를 제어할 수 있습니다. 버튼이 꺼져 있으면 시스템이 보낸 모든 로그에 대한 방해 없이 배포 로그에만 집중할 수 있습니다. 히스토리 페이지

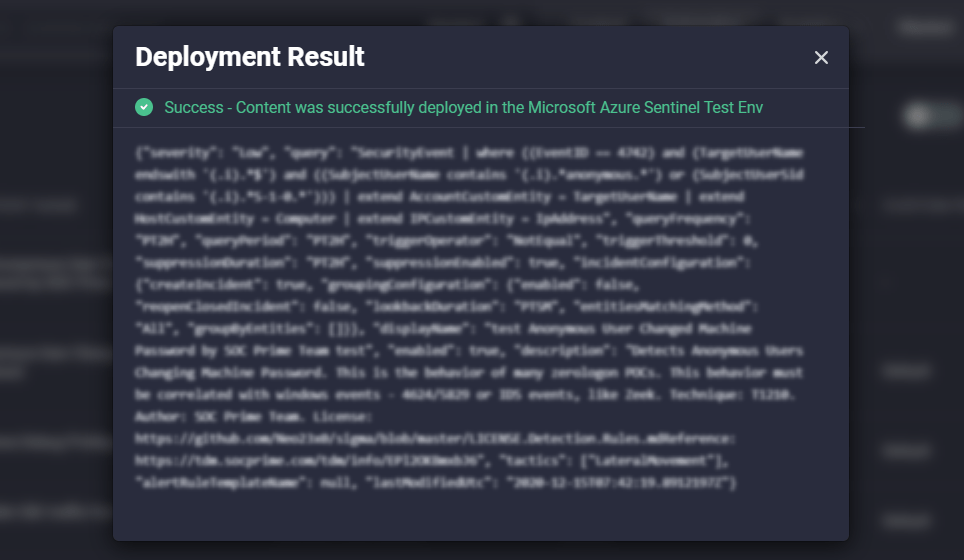

페이지에서 각 콘텐츠 항목에 대한 배포 결과를 보려면, 콘텐츠 항목의 해당 행에서 상태를 클릭하여 원하는 항목을 검사하세요. 규칙 배포의 세부 정보(성공 또는 실패)를 보여주는 알림 팝업이 표시됩니다. 히스토리 페이지 배포 결과 상태

배포가 성공적일 경우, 콘텐츠가 SIEM 환경에 성공적으로 배포되었다는 알림과 HTTP 요청의 세부 정보가 표시됩니다.

배포가 실패한 경우 오류 세부 정보가 포함된 문제 알림이 표시됩니다. 실패한 HTTP 요청 정보를 포함하여.

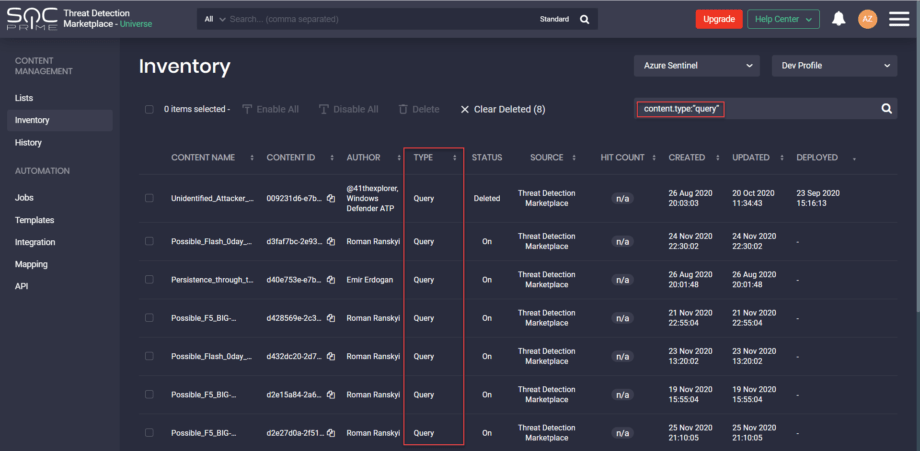

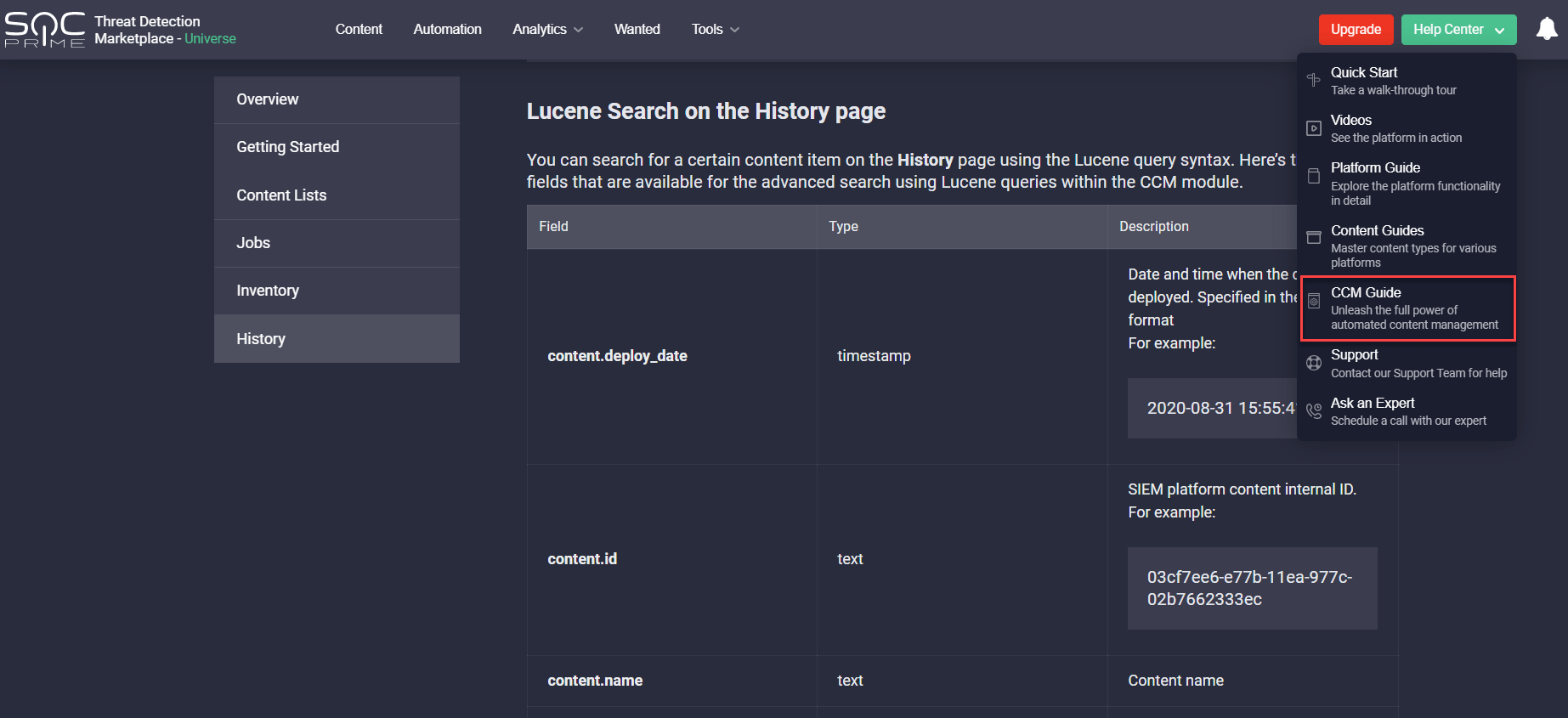

Lucene 쿼리 문법을 사용한 고급 검색 기능

Lucene 쿼리 구문을 사용하는 페이지들에서 지원되는 필드를 쿼리에 사용하여 특정 SOC 콘텐츠를 검색할 수 있습니다. 예를 들어, Azure Sentinel 플랫폼에 대한 쿼리만 표시하려면, 다음과 같은 문법을 사용하세요. Inventory and 히스토리 페이지 content.type 필드와 그 사전 정의된 값:

content.type:”query”

|

Lucene 쿼리를 사용하여 제공된 모든 필드를 사용하여 고급 검색을 통해 콘텐츠를 검색할 수 있습니다.

자세한 내용을 알고 싶으신가요? CCM 가이드를 확인하세요. CCM 가이드 저희가 도움말 센터에 추가했습니다. 이 모듈에 익숙하지 않은 위협 탐지 마켓플레이스 사용자가 플랫폼 경험을 보다 원활하게 할 수 있는 모든 콘텐츠 관리 기능을 탐색할 수 있도록.

웹사이트 방문 자세한 CCM 모듈 구매 방법 또는 무료 체험에 대해 더 알아보세요.

위협 탐지 마켓플레이스를 처음 이용하시나요? 가입 하여 85,000개 이상의 위협 탐지 및 대응 알고리즘, 머신 러닝 모델, 대시보드, 파서 및 설정을 20개 이상의 SIEM, EDR 및 NTDR 기술에 대해 활용할 수 있으며 MITRE ATT&CK에 매핑된 보안 기능을 강화하세요®.