위협 탐지에서 시간은 모든 것입니다. 특히, NimScan과 같은 도구를 식별할 때 잠재적으로 원하지 않는 응용 프로그램 (PUA) 로 인식 되어 있으며, 이는 종종 정찰 또는 악의적인 스캐닝 활동과 연관됩니다. Microsoft Sentinel은 이러한 위협에 대한 탐지 규칙을 제공하여 Kusto Query Language (KQL)을 사용하지만, 그것들의 전체 범위를 한눈에 이해하는 것은 시간이 많이 걸릴 수 있습니다.

바로 그 점에서 Uncoder AI의 전체 요약 이 중요한 역할을 합니다. 이 AI 기반 기능은 복잡한 Sentinel 쿼리를 실행 가능한 평이한 언어 요약으로 번역하여 SOC의 효율성을 높이고 추측을 제거합니다.

탐지 논리: NimScan 실행 추적

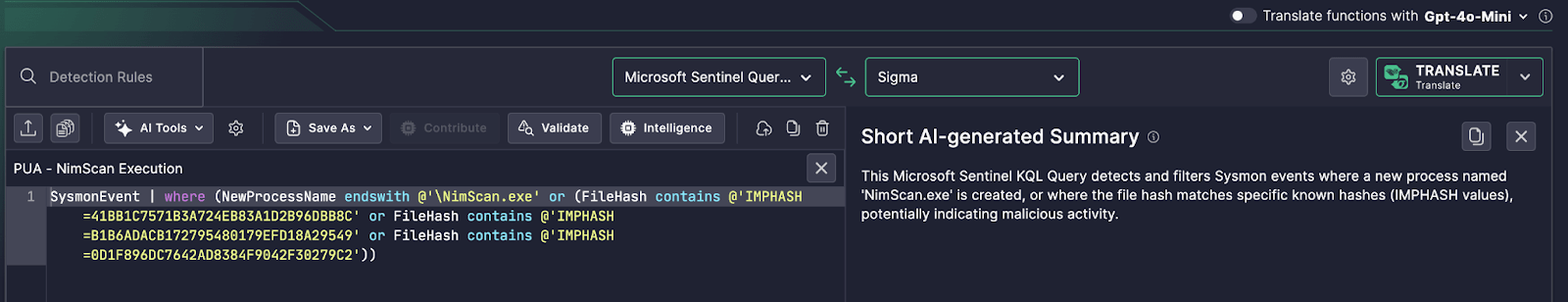

이 케이스에서 소개된 Microsoft Sentinel 규칙은 다음을 탐지합니다:

-

이미지 이름이

NimScan.exe

-

로 끝나는 모든 프로세스 실행 또는 IMPHASH 값과 일치하는 NimScan 변종의 알려진 파일 해시

이 간단하지만 효과적인 규칙은 명령줄 스캔이 수상쩍다고 빠르게 표시할 수 있습니다—바이너리 이름이 그대로이거나 위협 행위자가 이름이 바뀐 실행 파일로 그것을 변장시키려고 시도하든.

왜 중요한가요

IMPHASH 탐지 는 공격자가 바이너리를 이름을 변경하는 경우 중요한 역할을 합니다. 파일이 리브랜딩되어도 그 내부 구조는 그대로 유지되어, 보안 팀이 이를 해시로 일치시킬 수 있게 합니다.

NewProcessName 탐지 는 NimScan이 본래의 정체로 실행될 때, 일반적으로 레드 팀 툴킷이나 초기 단계의 멀웨어 제공에서 발견되는 경우를 고려합니다.

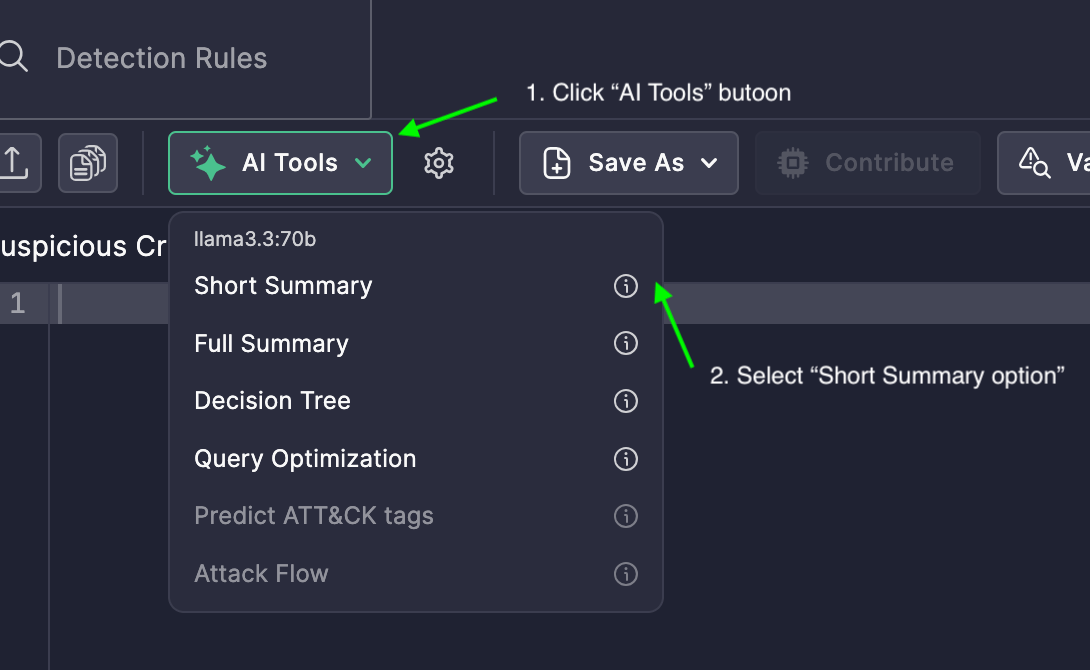

간단 요약을 통한 운영상의 이점

Uncoder AI의 간단 요약의 도움으로, 위협 헌터와 SOC 분석가는 다음을 할 수 있습니다:

-

탐지의 의도와 범위를 즉시 이해

-

알려진 위협(NimScan과 같은)을 파일 행동 또는 해시와 연계

-

깊은 KQL 전문 지식 없이도 팀 전체에 통찰력을 공유

-

높은 신뢰도로 더 빠르게 대응

요컨대, 수동 검사가 필요했던 것이 이제 몇 초 만에 이루어져 체류 시간을 줄이고 탐지 파이프라인의 속도를 높입니다.