위협 행위자는 피싱 공격 벡터를 통해 사이버 공격에서 원격 관리 도구를 자주 활용합니다. 예를 들어, 리모트 유틸리티 소프트웨어 는 우크라이나를 대상으로 한 공격 캠페인에서 많이 악용되었습니다. CERT-UA는 CSIRT-NB와 함께최근 UAC-0188이 원격 관리 소프트웨어를 사용하여 우크라이나 조직의 컴퓨터에 무단으로 접근하는 표적 사이버 공격을 식별했습니다. 공격자는 인기 있는 SuperOps RMM 도구를 이용하여 권한 없는 접근을 시도했습니다.

CERT-UA#9797 연구에 포함된 UAC-0188 활동 탐지

합법적인 소프트웨어를 남용한 피싱 공격의 증가하는 노출과 영향은 사이버 방어를 강화해야 할 필요성을 강조합니다. SOC Prime 플랫폼은 SuperOps RMM을 활용한 최신 악의적 활동을 탐지하기 위한 시그마 룰 모음을 제공하며, 이는 공격 목적, 우크라이나 목표, 유럽과 미국으로의 잠재적 공격 확장을 포함합니다. 검색 용이성을 위해 탐지 알고리즘은 그룹 또는 연구 식별자에 기반한 “UAC-0188” 또는 “CERT-UA#9797”와 같은 사용자 정의 태그로 필터링할 수 있습니다.

SOC Prime 플랫폼에 로그인하고 탐지 탐색 button to instantly drill down to the relevant detection stack enriched with actionable metadata, aligned with the MITRE ATT&CK® 프레임워크에 정렬되어 있으며, 사용 중인 다양한 보안 분석 솔루션에 배포할 준비가 되어 있습니다.

합법적인 원격 관리 도구를 악용한 유사한 공격에 선제적으로 방어하기 위해 보안 엔지니어는 관련 탐지 스택에 추가된 더 많은 SOC 콘텐츠를 이 링크.

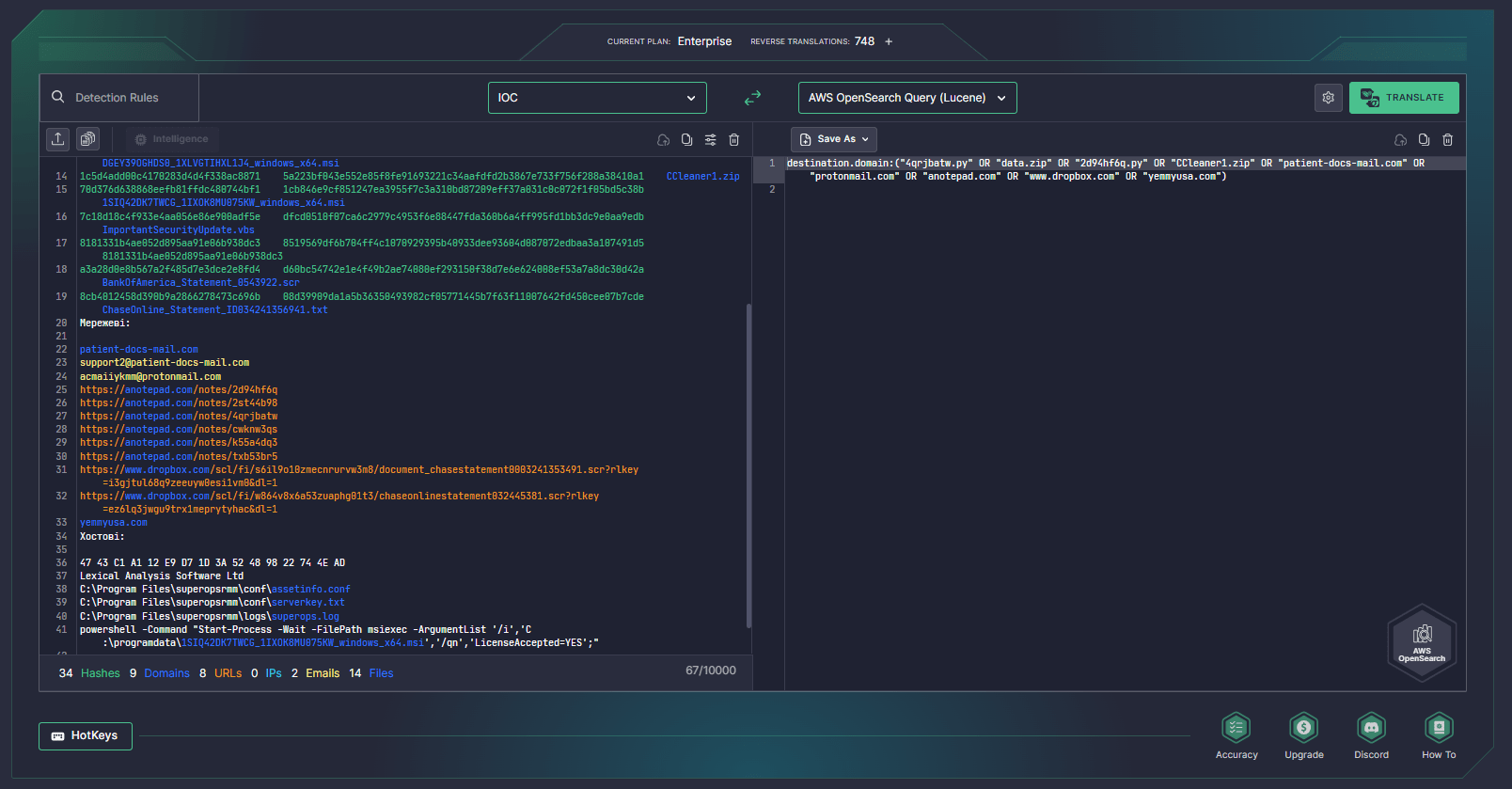

를 통해 이용할 수 있습니다.CERT-UA는 또한 UAC-0188의 최신 활동과 관련된 위협을 사냥하기 위한 IOC 목록을 제공했습니다. SOC Prime의 Uncoder AI를 활용하여, 탐지 엔지니어, 위협 헌터 및 SOC 분석가는 관련 위협 인텔을 즉시 맞춤형 IOC 쿼리로 변환하여 사용 중인 SIEM 또는 EDR의 언어 형식에 맞춰 사냥할 준비를 할 수 있습니다.

UAC-0188 공격 분석

2024년 5월 23일, CSIRT-NBU와 CERT-UA는 새로운 CERT-UA#9797 경보를 발표하여 합법적인 원격 관리 SuperOps RMM 도구를 무기화한 우크라이나를 대상으로 한 피싱 공격에 대해 글로벌 사이버 방어 커뮤니티에 경고했습니다. 이 악의적 활동은 UAC-0188 해커 집단과 연결되었습니다.

감염 흐름은 Dropbox 링크가 포함된 피싱 이메일에 의해 시작되며, 이는 실행 가능한 SCR 파일을 다운로드하게 합니다. 후자는 PyInstaller을 사용하여 생성되며, “Minesweeper” 게임의 합법적인 Python 코드 및 28MB의 base64 인코딩된 문자열을 포함합니다. 프로그램의 나머지 코드는 Python 코드를 다운로드, 디코딩 및 실행합니다. 다운로드된 Python 코드의 주요 기능은 “Minesweeper”에서 “create_license_ver” 함수를 호출하는 것이며, 인수로는 다운로드된 스크립트의 base64 인코딩된 문자열과 초기 SCR 파일에 포함된 28MB base64 문자열이 결합된 것입니다.

문자열을 연결하고 디코딩하면 ZIP 아카이브를 얻을 수 있으며, 이는 합법적인 SuperOps RMM 소프트웨어를 나타내는 MSI 파일을 추출하고 실행합니다. 이 프로그램을 컴퓨터에서 실행하면 적들이 제3자에게 무단 원격 접근을 할 수 있습니다.

CERT-UA는 적의 TTP에 대한 추가 연구를 수행했습니다. SCR 파일의 기능을 사용하여, 유럽 및 미국의 금융 및 보험 기관 이름을 딴 유사한 파일 5개가 발견되었습니다. 연구에 따르면, 드러난 사이버 공격은 2024년 2월~3월보다는 늦지 않게 시작되었을 가능성이 높으며, 적들은 영향을 미치는 지리적 범위를 확장하고 있었습니다.

방어자들은 합법적인 SuperOps RMM을 사용하지 않는 조직이 최신 UAC-0188 작업과 관련된 공격을 방지하기 위해 *.superops.com 및 *.superops.ai 도메인과 관련된 네트워크 활동이 없는지 확인할 것을 권장합니다.

MITRE ATT&CK 컨텍스트

MITRE ATT&CK을 활용하여 사이버 방어자는 UAC-0188과 연결된 공격적 작전 및 TTP의 맥락에 대한 상세한 통찰력을 얻을 수 있습니다. 아래 표를 확인하여 관련 ATT&CK 전술, 기술 및 하위 기술에 해당하는 특정 시그마 규칙의 전체 목록을 확인하세요.