The UAC-0149 위협 행위자 우크라이나 정부 및 군사 조직을 대상으로 COOKBOX 악성코드를 반복적으로 사용합니다. CERT-UA의 최신 연구에서는 피싱 시그널 메세지와 CVE-2023-38831 취약점을 활용하여 대상 시스템에 COOKBOX를 배포하는 새로운 공격을 상세히 다룹니다.

UAC-0149 공격 세부 정보

UAC-0149 해킹 집단은 적어도 2023년 가을부터 우크라이나에 대한 악의적인 작전을 수행해왔습니다. 2024년 초에 CERT-UA는 우크라이나 군대에 대한 표적 공격을 밝혔습니다. 악명 높은 COOKBOX 악성코드를 가짜 시그널 메세지를 통해 전달하는 공격이었습니다.

4월 18일에 CERT-UA가 새로운 경고를 발행했습니다 COOKBOX를 활용한 새로운 침입 물결에 대한 경고였습니다. UAC-0149에 귀속된 최신 작전에서 해커들은 우크라이나 방위군 대표자들을 악성 시그널 메세지로 표적 삼고 있으며, 이 메세지에는 악성코드가 포함된 문서가 첨부되어 있습니다. 유엔 평화 운영국에서의 직위 신청에 관련된 가짜 문서들이 “Супровід.rar” 라는 이름의 아카이브를 통해 전달되며, 이 아카이브에는 WinRAR 소프트웨어에 대한 CVE-2023-38831 취약점이 포함되어 있습니다. 열 경우, 악성 RAR 아카이브는 CMD 파일 “супровід.pdf.cmd”를 실행하며, 이는 피싱 문서 “DPO_SEC23-1_OMA_P-3_16-ENG.pdf“를 열고 COOKBOX 악성코드와 관련된 PowerShell 스크립트를 실행합니다..

특히, COOKBOX 명령 및 제어 서버는 NoIP 동적 DNS 서비스를 활용합니다. NoIP 대표자들과의 협력으로 해당 도메인 이름이 이미 차단되었습니다.

이 공격 이후, CERT-UA는 시스템 관리자가 powershell.exe, wscript.exe, cscript.exe, mshta.exe 등과 같은 유틸리티 실행을 사용자에게 제한할 것을 강력히 권장합니다. SRP, AppLocker, 레지스트리 설정과 같은 표준 메커니즘을 사용하는 것이 권장됩니다.

CERT-UA#9522 경고에 포함된 UAC-0149 공격 탐지

COOKBOX 악성코드를 활용한 UAC-0149 공격의 물결이 확산됨에 따라, 보안 전문가들은 침입을 제때 감지하고 적극적으로 방어할 수 있는 신뢰할 수 있는 방법을 찾고 있습니다. SOC Prime 플랫폼은 최신 UAC-0149 활동을 탐지하기 위한 엄선된 Sigma 규칙 세트를 수집하여 고급 위협 탐지 및 사냥 솔루션과 함께 제공합니다. 또한, CERT-UA 경고 ID “CERT-UA#9522”을 기반으로 사용자 정의 태그를 적용하여 관련 탐지 스택을 브라우징할 수 있습니다.

CERT-UA#9522 경고에 포함된 UAC-0149 활동 탐지를 위한 Sigma 규칙

모든 탐지 알고리즘은 MITRE ATT&CK® 프레임워크 v.14.1에 맞춰 조정되고, 관련 위협 정보와 실행 가능한 메타데이터가 보강되며, 다양한 SIEM, EDR 및 데이터 레이크 언어 형식으로 즉시 변환 가능하여 탐지 엔지니어링 작업을 대규모로 확장할 수 있습니다.

UAC-0149 공격에 대한 광범위한 범위를 찾고 있는 사이버 보안 전문가들은 아래의 Explore Detections 버튼을 클릭하여 그룹의 TTP 및 행동 패턴을 다루는 광범위한 규칙 컬렉션에 즉시 액세스할 수 있습니다.

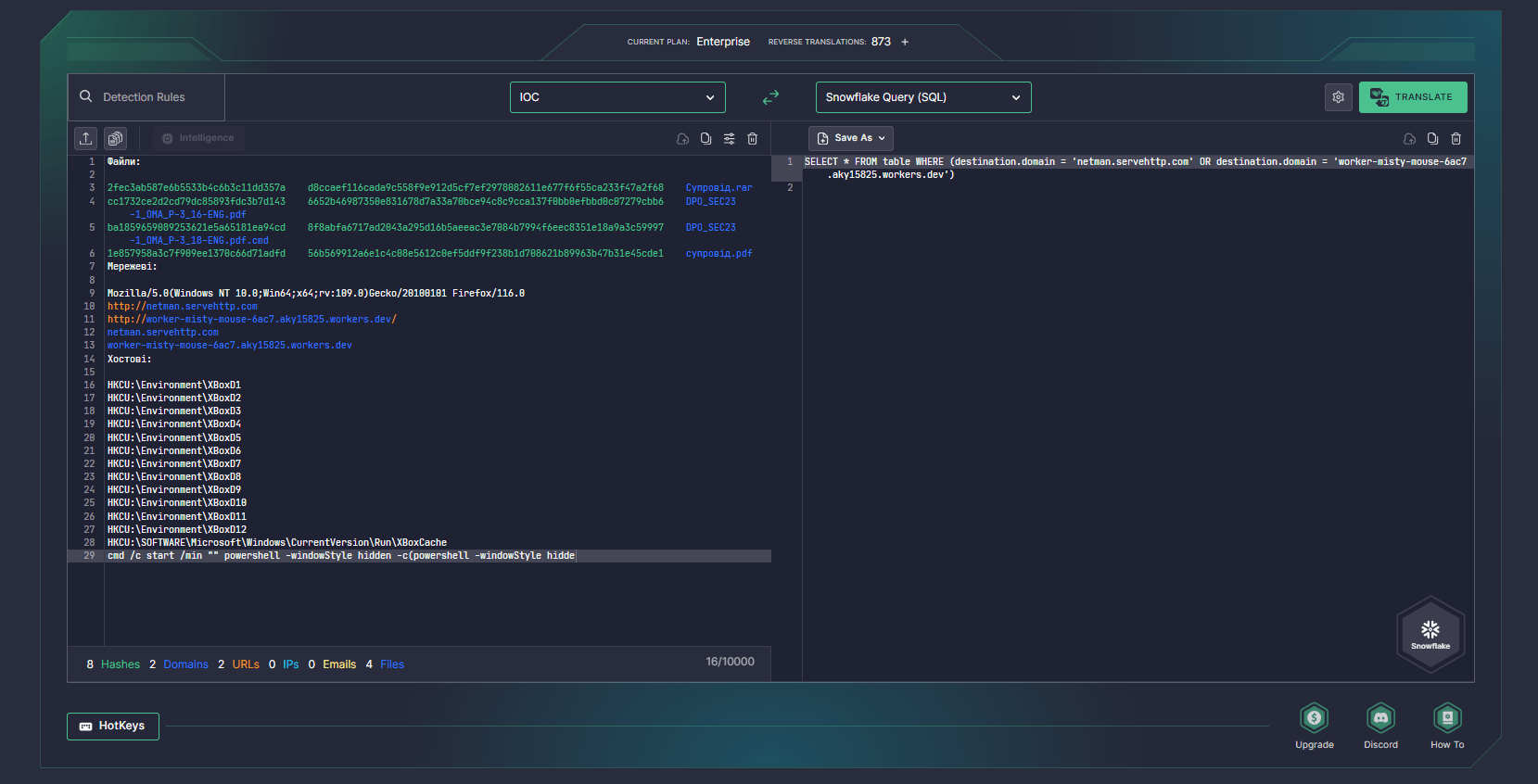

위협 조사를 간소화하려면 Uncoder AI, 탐지 엔지니어링을 위한 업계 최초의 AI 공동 파일럿을 신뢰하십시오, 그리고 CERT-UA#9522 경고에서 제공하는 손상 지표를 즉시 사냥하십시오. Uncoder AI는 IOC 관리자 역할을 하며, CTI 및 SOC 분석가와 위협 사냥꾼이 IOC를 원활하게 구문 분석하고 이를 선택한 SIEM 또는 EDR에서 실행 가능한 사용자 정의 사냥 쿼리로 변환할 수 있게 합니다.

MITRE ATT&CK 컨텍스트

MITRE ATT&CK을 활용하면 최신 UAC-0149 공격과 관련된 행동 패턴을 광범위하게 파악할 수 있습니다. 아래 표를 탐색하여 해당 ATT&CK 전술, 기술 및 하위 기술을 다루는 전용 Sigma 규칙의 전체 목록을 확인하십시오. Tactics Techniques Sigma Rule Initial Access Phishing: Spearphishing Attachment Execution User Execution: Malicious File (T1204.002) Command and Scripting Interpreter: PowerShell (T1059.001) Persistence Boot or Logon Autostart Execution: Registry Run Keys / Startup Folder (T1547.001) Defense Evasion Obfuscated Files or Information (T1027) Masquerading: Double File Extension (T1036.007) Hide Artifacts: Hidden Window (T1564.003) Command and Control Proxy: Domain Fronting (T1090.004)