UAC-0099에 의한 사이버 첩보 캠페인 직후 피싱 공격 벡터를 통해, 다른 해킹 단체가 사이버 위협 분야에서 우크라이나 기관을 대상으로 진화했습니다. CERT-UA는 “Army+” 애플리케이션의 공식 페이지를 모방한 가짜 웹사이트들이 발견되었음을 방어자들에게 통지하며, 이들은 Cloudflare Workers 서비스를 사용하여 호스팅되고 있습니다. 이 악성 활동은 UAC-0125 그룹과 연결되어 있으며, 이는 UAC-0002(aka APT44 aka )로 추적되는 악명 높은 러시아 지원 해킹 단체와 매우 밀접하게 관련되어 있을 가능성이 높습니다. Sandworm).

CERT-UA#12559 경고에 포함된 UAC-0125 공격 탐지

정부 기관, 군 및 방위 기관, 그리고 중요 인프라 부문을 대상으로 한 증가하는 사이버 공격의 수는 러시아의 우크라이나에 대한 전면전 이후 사이버 최전선에서 혼란을 일으키고 있습니다. 새로운 CERT-UA#12559 알림의 출시는, UAC-0125 적대적 활동에 관한 우려를 증폭시키며, 샌드웜 APT로 알려진 러시아의 UAC-0002 그룹과의 강한 연관성을 보여주고, 사이버 보안 경계의 필요성을 높입니다. 집단 사이버 방어를 위한 SOC Prime 플랫폼은 CERT-UA#12559 경고에 포함된 공격을 사전에 방어하도록 보안 팀들에게 관련된 탐지 스택을 장비합니다.

클릭 탐지 항목 탐색 SOC 콘텐츠 전용 페이지에 접속하거나 클러스터 식별자 또는 CERT-UA 경고 ID를 기반으로 한 위협 탐지 마켓플레이스에서 해당 사용자 지정 태그를 사용할 수 있습니다. 탐지 알고리즘은 MITRE ATT&CK® 프레임워크에 맞춰 조화되어 있고, 사이버 위협의 실행 가능한 맥락을 제공하며, CTI 운영 메타데이터를 포함합니다. 보안 엔지니어는 30개 이상의 선택된 SIEM, EDR, 또는 데이터 레이크 포맷 중 하나로 탐지 코드를 자동으로 변환할 수도 있습니다.

팀은 또한 관련 커스터마이즈된 “UAC-0125” 태그를 통해 행위자의 공격 작전과 관련된 TTP를 조사할 수 있습니다. 또한, 보안 전문가들은 최신 UAC-0125 활동과 매우 관련이 높은 적대적 클러스터와 연결된 탐지를 검색하기 위해 “Sandworm” 태그를 적용할 수 있습니다.

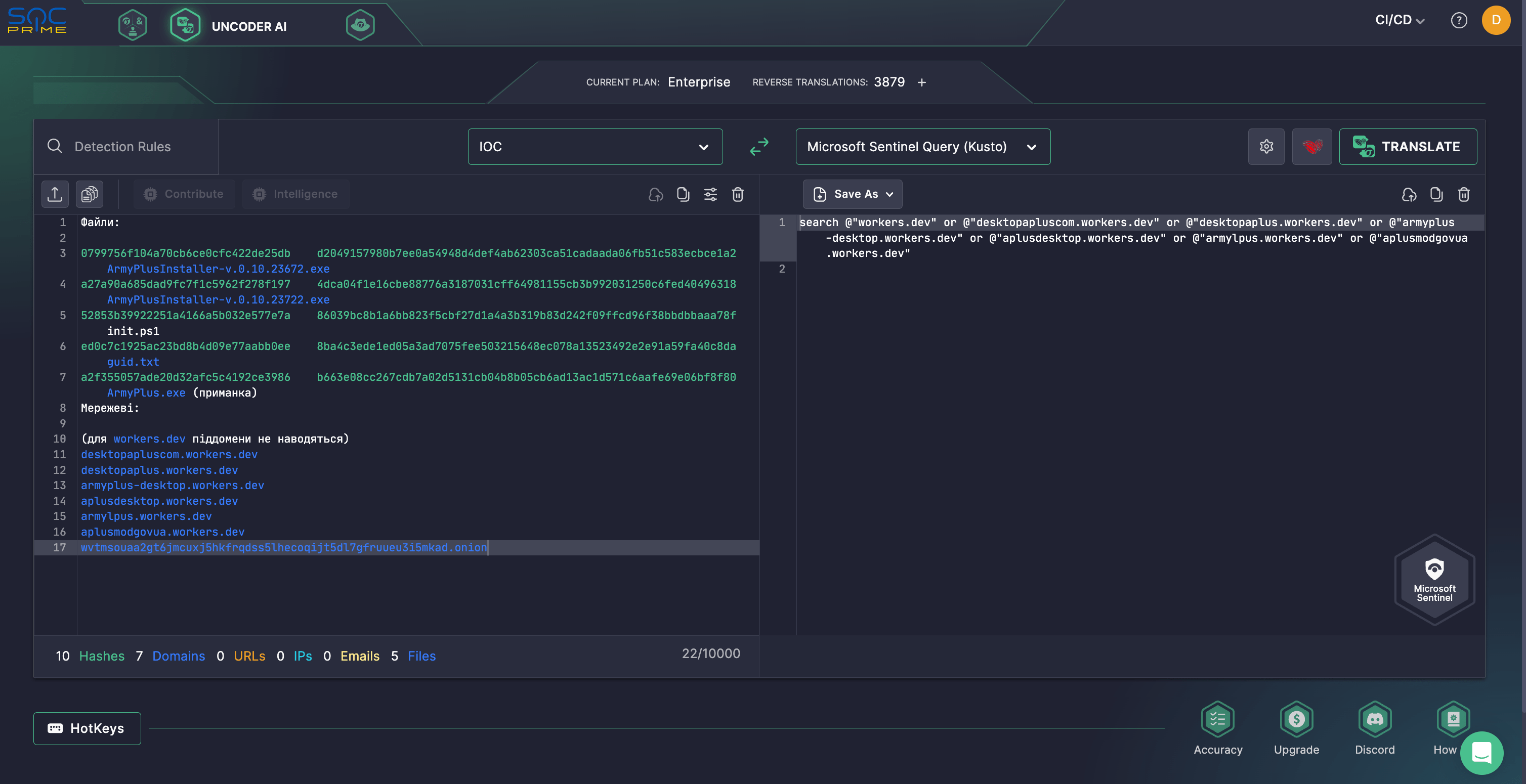

SOC Prime의 Uncoder AI 를 통해 조직은 최신 CERT-UA 경고에서 관찰된 UAC-0125 공격 작전에 관련된 IOC 매칭을 가속화하는 동시에 사용 중인 언어 형식에 맞게 IOCs를 사용자 정의 탐색 쿼리로 원활하게 변환할 수 있습니다.

UAC-0125 공격 분석

2024년 12월 17일, CERT-UA는 MIL.CERT-UA 전문가들로부터 “Army+” 애플리케이션의 공식 페이지를 가장하고 Cloudflare Workers 서비스를 통해 호스팅되는 여러 사기성 웹사이트를 발견한 것과 관련된 정보를 받았습니다. Army+는 우크라이나군의 엑소시스템을 변형하고 군 관원들의 요청을 해결하기 위해 국방부와 우크라이나 총참모부가 공동 제작했습니다.

해당 CERT-UA#12559 경고에 따르면, 이러한 가짜 웹사이트를 방문하면, 사용자에게 실행 파일 “ArmyPlusInstaller-v.0.10.23722.exe”를 다운로드하라는 명령이 주어지며, 파일명은 잠재적으로 변경될 수 있습니다.

실행 파일은 NSIS(Nullsoft Scriptable Install System)를 사용하여 생성된 인스톨러로, .NET 미끼 파일 “ArmyPlus.exe” 외에도 파이썬 인터프리터 파일, Tor 프로그램 아카이브, 및 PowerShell 스크립트 “init.ps1″을 포함하고 있습니다.

“ArmyPlusInstaller-v.0.10.23722.exe” 파일이 열리면, 미끼 파일과 PowerShell 스크립트를 실행합니다. 후자는 손상된 시스템에 OpenSSH를 설치하고 RSA 키 쌍을 생성하며, 인증을 위한 공개 키를 추가하고, 비밀 키를 “curl”을 통해 공격자에게 전송하며 숨겨진 SSH 서비스를 Tor를 통해 노출시키도록 설계되었습니다. 이러한 모든 작업은 공격자에게 피해자의 컴퓨터에 원격으로 접근할 수 있도록 허용하여 시스템 추가 손상을 촉진합니다. 적대적 활동은 UAC-0125 식별자로 추적되며, 러시아와 연결된 UAC-0002 클러스터(aka UAC-0133, APT44, UAC-0082, 또는 Sandworm)과 높은 신뢰를 가지고 연관되어 있습니다. 악명 높은 Sandworm APT 그룹은 10년 넘게 우크라이나 국가 기관과 주요 인프라 조직을 대상으로 해왔습니다. 이들은 2015-2016년 BlackEnergy로 인한 정전 사태, 글로벌 NotPetya 캠페인과 2017년 및 2022년 우크라이나 전력 시설에 대한 공격에 대해 책임이 있습니다. Industroyer 2 및 다양한 데이터 삭제 악성 소프트웨어를 사용하여, 2024년 상반기에는 공격자의 초기 침입 벡터가 파워셸 명령이 포함된 “CommunicatorContentBinApp.cmd” 파일을 포함하는 트로이목마가 삽입된 Microsoft Office 패키지였습니다.

MITRE ATT&CK 컨텍스트

ATT&CK를 적용함으로써, 보안 팀은 최신 CERT-UA 보고서에 세부적으로 설명된 우크라이나에 대한 최신 악성 캠페인에 연루된 UAC-0125 TTP에 대한 귀중한 통찰을 얻을 수 있습니다. 아래 표는 관련 ATT&CK 전술, 기법 및 하위 기법을 다루는 Sigma 규칙의 포괄적인 모음을 제공합니다.

Tactics | Techniques | Sigma Rule |

Initial Access | Phishing (T1566) | |

Execution | Command and Scripting Interpreter: PowerShell (T1059.001) | |

Command and Scripting Interpreter: Windows Command Shell | ||

Defense Evasion | Hide Artifacts: Hidden Window (T1564.003) | |

Discovery | System Information Discovery (T1082) | |

Collection | Archive Collected Data (T1560) | |

Command and Control | Proxy: Multi-hop Proxy (T1090.003) | |

Protocol Tunneling (T1572) | ||

Encrypted Channel: Asymmetric Cryptography (T1573.002) | ||

Exfiltration | Exfiltration Over C2 Channel (T1041) |