악명 높은 CVE-2022-30190, 일명 Follina가 공개된 지 불과 이틀 만에, 보안 연구자들은 우크라이나의 국가 기관을 표적으로 하는 악용 공격이 진행되고 있다고 보고했습니다. 2022년 6월 2일에 CERT-UA 는 현재 진행 중인 캠페인에 대한 경고를 발행했습니다. 이 캠페인은 Cobalt Strike Beacon 멀웨어 를 확산시키기 위해 최근에 전 세계 사이버 보안 커뮤니티의 주목을 받은 Windows CVE-2021-40444 및 CVE-2022-30190 제로데이 취약점을 악용하고 있습니다.

CVE-2021-40444 및 CVE-2022-30190 악용을 통한 Cobalt Strike Beacon 제공: 피싱 공격 분석

Cobalt Strike Beacon 멀웨어가 다시 한 번 우크라이나를 표적으로 등장했습니다. 이번에는 국가 행위자들이 새로운 Follina 제로데이(CVE-2022-30190) 와 악명 높은 Microsoft MSHTML 취약점(CVE-2021-40444) 을 이용하여 우크라이나 정부를 공격하고 관심 시스템에 Cobalt Strike Beacon 로더를 설치합니다.

우크라이나 컴퓨터 대응팀(CERT-UA)에 포착된 최신 사이버 공격은 DOCX 파일이 첨부된 피싱 이메일로 시작됩니다. 이 문서는 의심하지 않는 피해자를 JavaScript 코드가 포함된 HTML 파일로 리디렉션하는 악성 URL을 포함하고 있습니다. 실행될 경우, CVE-2021-40444 및 CVE-2022-30190 취약점이 악용되어 PowerShell 명령어를 실행하고, EXE 파일을 다운로드하며, 그것으로 인해 Cobalt Strike Beacon 멀웨어로 감염됩니다.

Cobalt Strike Beacon 멀웨어는 자주 국가 후원 행위자들이 우크라이나 정부를 대상으로 한 캠페인에서 사용됩니다. CERT-UA 전문가들은 2022년 3월부터 6월까지 이러한 유형의 멀웨어를 전달하는 여러 침입 사건을 강조했습니다.

최신 피싱 캠페인에서 Cobalt Strike Beacon을 탐지하기 위한 Sigma 규칙

최근 공개된 Follina 제로데이 CVE-2022-30190을 활용한 사이버 공격은 공격력이 새 보안 격차에 빠르게 통합되어 그 범위를 확장하고 있음을 보여줍니다. 새로운 악용이 킬 체인에 포함되는 데에는 몇 시간밖에 걸리지 않으며, 이는 보안 수행자들이 신속하게 데이터 교환과 새로운 도전에 대응해야 한다는 것을 의미합니다.

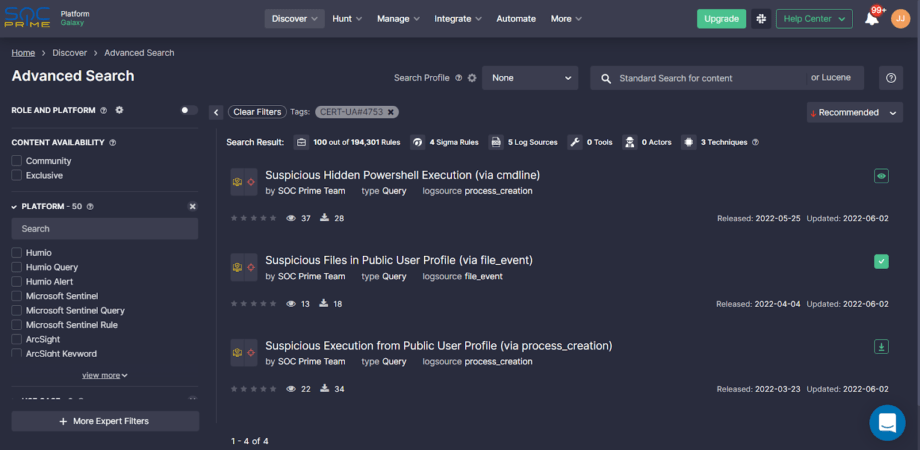

CVE-2021-40444 및CVE-2022-30190 제로데이 취약점을 이용한 공격에 적극적으로 대응하기 위해, 협업 사이버 방어의 힘을 활용하고 SOC Prime 플랫폼에서 제공하는 전용 Sigma 규칙 세트를 다운로드하세요. 관련 취약점에 대한 탐지 알고리즘에는 #CVE-2021-40444 and #CVE-2022-30190 태그가 각각 지정되어 있습니다. 이러한 탐지 규칙에 액세스하려면 SOC Prime 플랫폼에 로그인하거나 가입하십시오.

CVE-2022-30190 악용 시도를 탐지하기 위한 Sigma 규칙

CVE-2021-40444 악용 시도를 탐지하기 위한 Sigma 규칙

사이버 수호자들은 이번 최신 캠페인과 관련하여 우크라이나 정부를 대상으로 한 악의적인 활동을 탐지하기 위한 맞춤형 위협 사냥 쿼리 일괄 세트를 받을 수 있습니다. 맞춤 태그로 필터링된 전용 사냥 콘텐츠를 활용하려면 아래의 링크를 따라 가십시오. 이는 관련 CERT-UA#4753 경고를 일치시킵니다:

우크라이나를 표적으로 한 위협을 검색하기 위한 CERT-UA 경고 #4753에 포함된 사냥 콘텐츠

위협 조사를 강화하기 위해 보안 실무자들은 위에 언급된 SOC Prime의 Quick Hunt 모듈.

MITRE ATT&CK® 컨텍스트

우크라이나 정부 관계자에게 전파되는 Cobalt Strike Beacon에 대한 가장 최근의 피싱 사이버 공격의 컨텍스트를 이해하기 위해, 앞서 언급된 Sigma 규칙은 ATT&CK 프레임워크와 일관되어 관련 전술 및 기술을 설명합니다.

Tactics | Techniques | Sigma Rule |

Initial Access | Phishing (T1566) | |

Defense Evasion | Signed Binary Proxy Execution (T1218) | |

Hide Artifacts (T1564) | ||

Obfuscated Files or Information (T1027) | ||

Hijack Execution Flow (T1574) | ||

Template Injection (T1221) | ||

Modify Registry (T1112) | ||

Process Injection (T1055) | ||

Execution | Command and Scripting Interpreter (T1059) | |

User Execution (T1204) | ||

Exploitation for Client Execution (T1203) | ||

Lateral Movement | Exploitation of Remote Services (T1210) | |

Command and Control | Data Obfuscation (T1001) | |

Ingress Tool Transfer (T1105) |