작동 방식

탐지 규칙 작성은 종종 질문으로 시작합니다: 무엇을 찾으려 하고 있으며, 어떤 조건 하에서인가? 하지만 최고의 위협 정보 보고서도 플랫폼 지원 문법으로 미리 패키징되지는 않습니다.

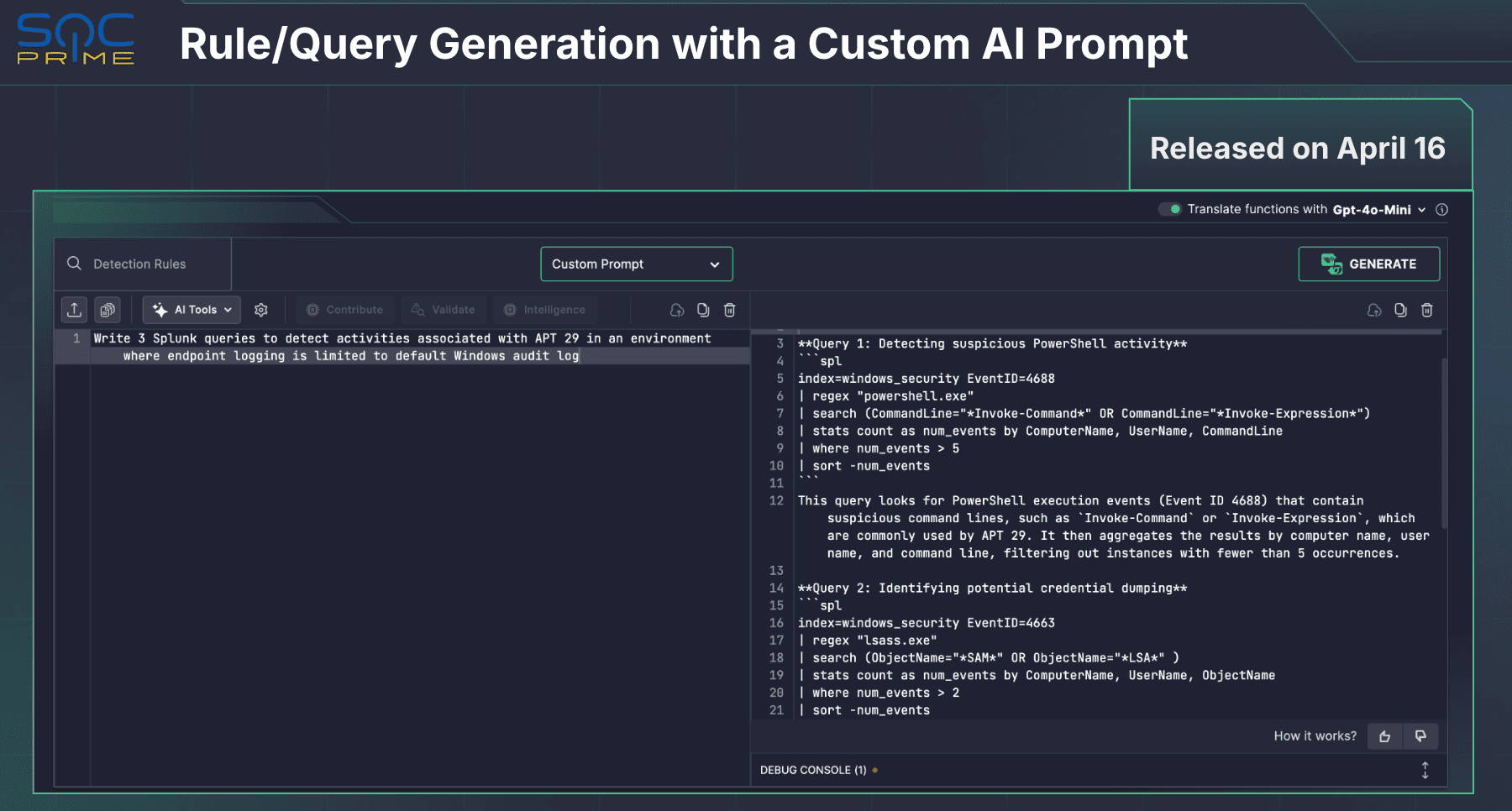

Uncoder AI의 맞춤 프롬프트 생성 그 간극을 메워줍니다. 이 기능은 사용자가 감지하고자 하는 행동에 대한 자연어 설명을 입력하고 — 자동으로 플랫폼별 쿼리 논리를 받을 수 있게 해줍니다.

제공된 예제에서 사용자는 세 가지 Splunk 쿼리 를 요청하여 APT29 관련 활동 를 탐지하려고 합니다. Windows 로깅이 기본값으로 제한된 환경에서. Uncoder AI는 다음과 같이 응답합니다:

- PowerShell 오용을 겨냥한 탐지 논리 (

Invoke-Command,Invoke-Expression) - 자격 증명 접근 시도 (

lsass.exe) - 도메인 관련 나열 및 조작

각 쿼리는 Splunk SPL로 작성되어 있으며, 필터링 논리, 정규 표현식 사용, 이벤트 수 임계값, 사용자 친화적인 주석이 포함되어 있습니다.

왜 혁신적인가

사전 구축된 규칙을 라이브러리에서 선택하는 대신, 분석가는 필요한 내용을 정확히 설명하여 새로운 탐지 콘텐츠를 생성할 수 있습니다. 이는 다음에 의해 가능해집니다:

- LLM 기반 처리 (Llama 3.3) 탐지 엔지니어링과 위협 행위 모델링에 맞춰 조정됨

- 에서 호스팅됨 SOC Prime의 SOC 2 Type II 개인 클라우드에서 최대 IP 보호와 외부 API 의존도 없이 보장됨

- 처리할 수 있는 능력 맥락이 풍부한 프롬프트 — 제한된 환경, 특정 행위자 프로필, 또는 알려진 이벤트 로그 제한에 맞게 쿼리를 조정

엄격한 규칙 템플릿과 달리, 이러한 프롬프트는 현실에 적응합니다.

운영 가치

- 주문형 탐지 생성: 수동으로 규칙을 작성하는 시간을 절약 — 특히 반응적이거나 사건 중심의 워크플로에서.

- 맥락에 맞춘 설계: 프롬프트는 실제 인프라의 제한사항이나 조사에 특정한 필요를 반영할 수 있습니다.

- 문법 숙달 필요 없음: 분석가가 결과를 설명하면, Uncoder AI가 논리를 작성합니다.

보안 및 개인 정보 디자인: 데이터와 지침은 SOC Prime의 인프라 내에 머뭅니다.

프롬프트에서 정밀성까지 클릭 한 번으로

Uncoder AI는 SOC가 탐지를 작성하는 방식을 혁신합니다. 규칙 저장소를 뒤지거나 보일러플레이트 템플릿을 조정하는 대신, 분석가는 그들이 찾고자 하는 것을 설명하면 — Uncoder AI가 쿼리를 구축합니다. 위협 보고서에 대응하든, TTP를 재현하든, 환경별 규칙을 만들든, 결과는 동일합니다:

고품질, 고맥락 탐지 논리. 즉각적으로. 비공개로. 대규모로.