SOC Prime、完全自動化された継続的コンテンツ管理システムを導入

継続的コンテンツ管理(CCM)は、SOC Prime Threat Detection Marketplace のアドオンモジュールです。11月のリリースで、自動コンテンツ管理システムを導入し、より直感的なプラットフォーム体験を提供しました。ここでは、CCMモジュールの主な機能と、完全自動化されたコンテンツ管理システムがセキュリティ専門家に最新のSOCコンテンツをSIEMインスタンスに直接ストリームできるようにし、コンテンツ管理を新しいレベルに引き上げる方法を紹介します。

続きを読む 私たちのブログ投稿を CCMモジュールへのアクセスを得る方法や、継続的コンテンツ管理を有効にするためにSIEMの統合を適切に設定する方法について。

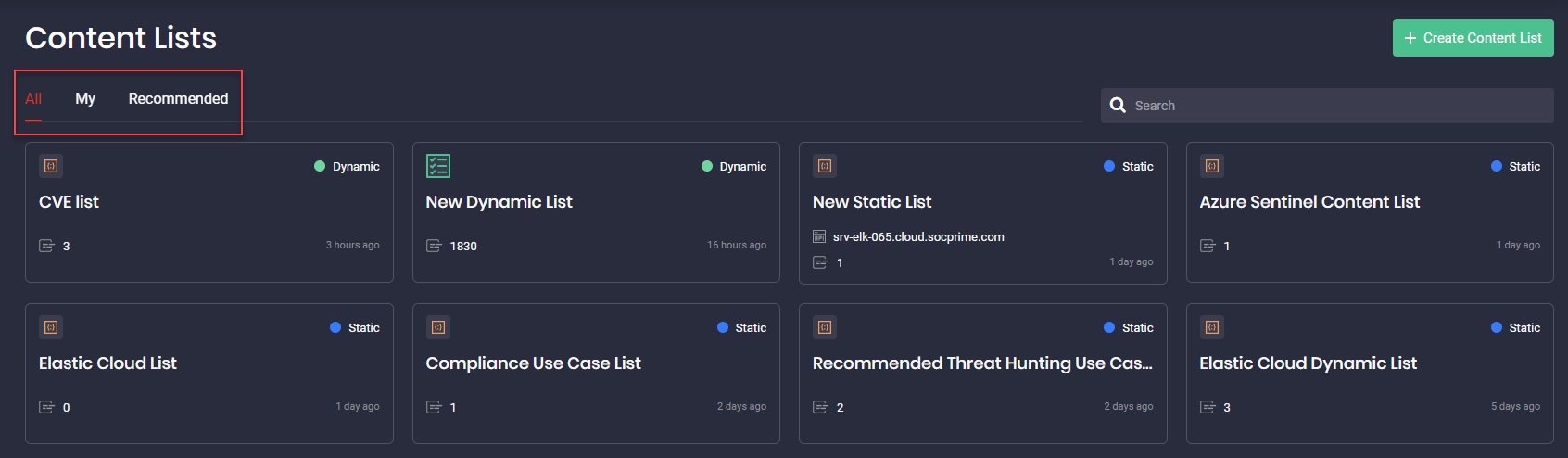

SOCコンテンツを静的および動的コンテンツリストに組織化する

継続的コンテンツ管理モジュールの新しくリリースされた機能により、Microsoft Azure SentinelおよびElastic Cloudを使用するセキュリティ実行者は、すべてのSOCコンテンツを整然としたコンテンツリストの形式で整理できます。環境設定やコンテンツの好みにカスタマイズを適用できます:

- 以前に追加されたタグに基づいて継続的に更新される動的リスト

- 保存されたすべてのユーザーの好みを表示する静的リスト

すべてのリストは、次のようにグループ化されています:

- All – すべてのコンテンツリスト(静的および動的)

- My – 特定のユーザーが作成したコンテンツリスト

- おすすめ – によって推奨されるコンテンツリスト Threat Detection Marketplaceの管理者。通常は最新かつ最も重要な脅威に取り組んでいるか、またはセキュリティ実務者にとって他の重要な価値を持っています。

セキュリティ専門家は、次の基準で特定のリストを検索できます:

- 名前

- リストタイプ(静的または動的)

- リストに含まれるアイテムの数

コンテンツリストは、タイプに応じて次の操作を実行できます:

- すべてのコンテンツリストの場合:

- 新しいリストを作成する

- リストを編集する

- リストを削除する

- リストをコピーする

- 静的コンテンツリストの場合のみ

- コンテンツリストにアイテムを手動で追加する

- 特定のアイテムを削除する

- おすすめリストだけ

- リストをコピーする*

*おすすめリストは、Threat Detection Marketplaceの管理者のみが編集できます。管理者権限を持っていない場合、これらのリストを編集または削除することはできず、コピーのみ可能です。

特定のアイテムは静的コンテンツリストからのみ削除可能です。動的リストは、リストに含まれるすべてのアイテムと一緒に削除することのみ可能です。

特定のアイテムは静的コンテンツリストからのみ削除可能です。動的リストは、リストに含まれるすべてのアイテムと一緒に削除することのみ可能です。

コンテンツリストをコピーする

以前はコンテンツリストをゼロから作成する必要があったところ、既存のアイテムに基づいて新しいコンテンツリストの作成を効率化できるようになりました。これは、既存のリストとわずかに異なる新しいリストを作成する必要がある場合に便利です。「 リストをコピー 」オプションを選択し、必要な変更を行い、リストのコピーを保存します。保存後、アイテムはリスト名に「コピー」と付けて コンテンツリスト ページに追加されます。

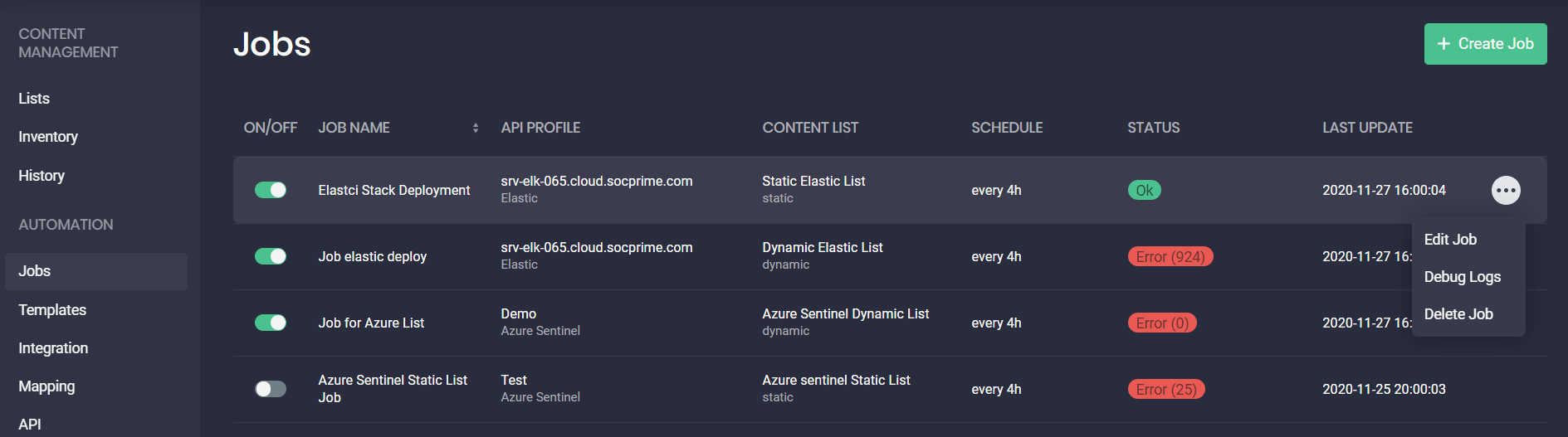

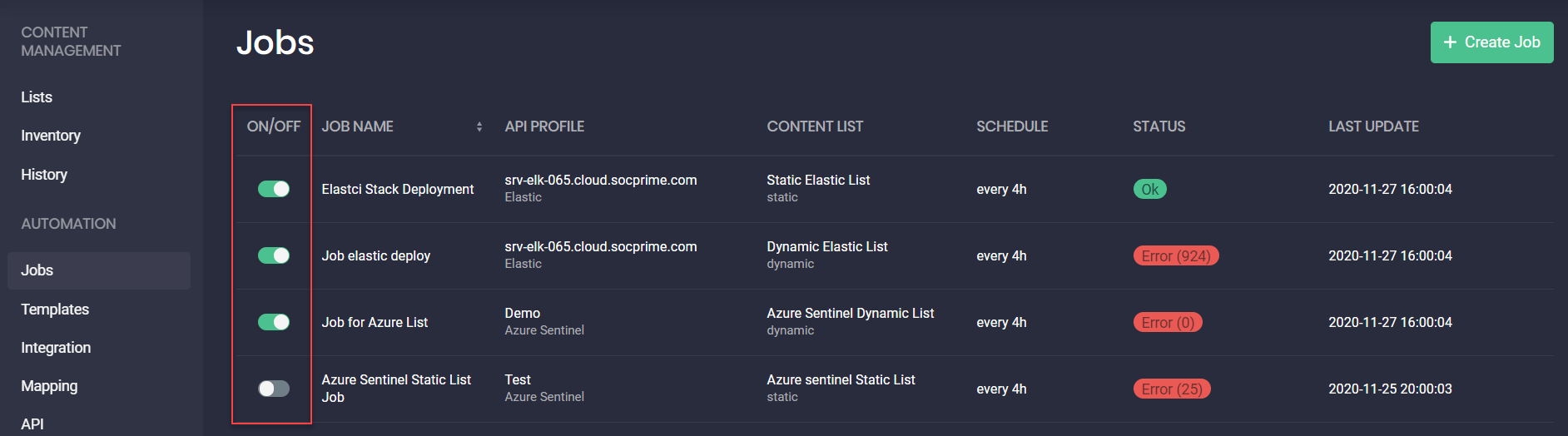

ジョブを使用した自動コンテンツ展開と更新

での Jobs ページで、新規展開とAzure SentinelまたはElastic Cloudインスタンスに存在するすべてのコンテンツアイテムをジョブを設定してスケジューリングすることで更新できます。これにより、すべてのアクションログを表示し、すべての成功および失敗したコンテンツ展開を追跡できます。

ジョブは、コンテンツリストの各コンテンツアイテムを インベントリ ページにリストされているすべての既存コンテンツと比較します。こちらのページにそのようなコンテンツアイテムがない場合、そのアイテムはSIEMの構成されたAPIプロファイルに自動的に展開されます。 インベントリ page, such an item will be automatically deployed in the configured API profile of your SIEM.

ジョブは次の条件で実行できます:

- インベントリが過去24時間中に少なくとも1回成功している場合

該当する列のスイッチャーをトグルオンにすることで Jobs ページで有効化された場合

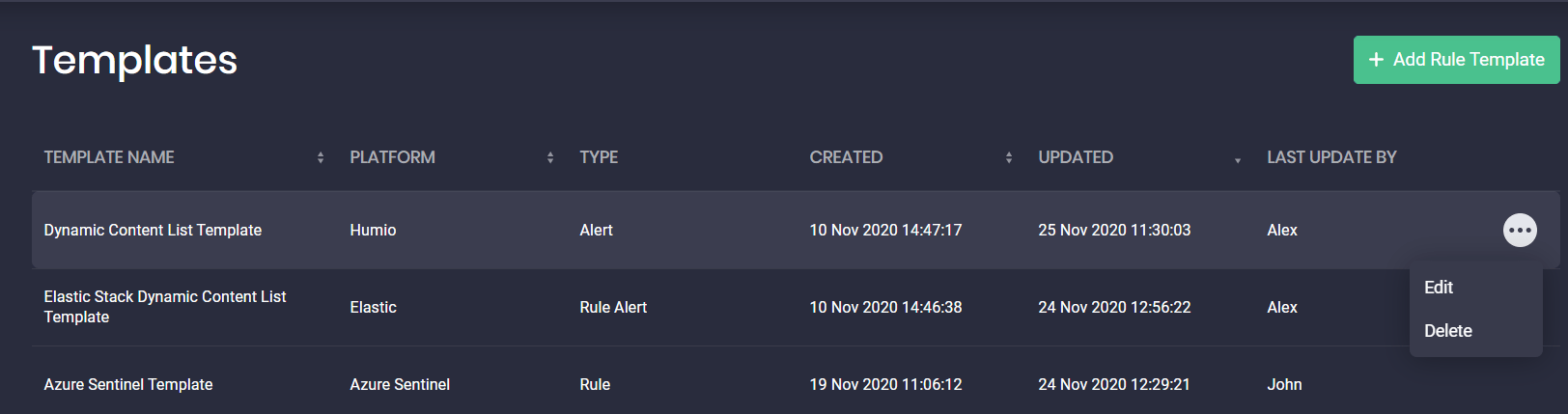

新規: ジョブへのカスタムルールテンプレートの作成とリンク

最新のCCMモジュールリリースにより、新しいジョブにリンクするカスタムルールテンプレートの作成と管理が可能になりました。これにより、コンテンツ管理操作を効率化し、ルールの手動編集時に発生する可能性のあるエラーを回避できます。

次のプラットフォームに対するルールテンプレートを作成できます:

- Azure Sentinel

- Elastic

- Humio

- Sumo Logic*

*これらすべてのプラットフォームに対してルールテンプレートを作成できますが、現在、Azure SentinelおよびElastic Cloudにリンクしてジョブを実行することのみ可能です。

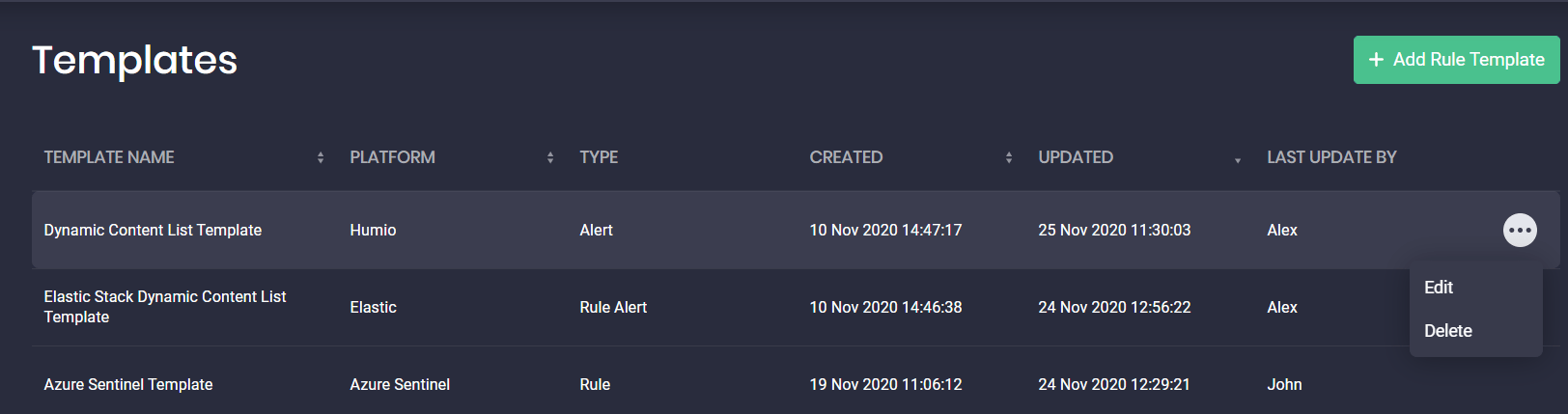

新規ルールテンプレートを作成するには:

- 選択 自動化 > テンプレート.

- 「 ルールテンプレートを追加 」ボタンをクリックします。

- サポートされるプラットフォームとコンテンツタイプ(該当する場合)を選択してください。

- 「 新規テンプレートを追加 」オプションを選択し、 テンプレート ドロップダウンリストから選択します。

- ルールテンプレート名を指定し、会社と共有するかどうかを選択します。

- 選択したプラットフォームに応じて異なる必須フィールドをすべて記入します。 クエリ期間, 重大度 (「低」、「中」、「高」、「クリティカル」)など。 ルールステータス (「有効」、「無効」)など。

- オプションで、 例外設定 」ボタンをクリックします。

- 「 をクリックして例外を構成します。 変更を保存 テンプレート ボタンを押すと、作成されたルールテンプレートは

ページの上部に表示されます。 テンプレート 利用可能なすべてのルールテンプレートは、継続的コンテンツ管理モジュール内の別の

- でリストされています:

- あなたが作成したテンプレート

チームメンバーが作成し、組織全体で共有されたテンプレート

新しいルールテンプレートを作成した後、それを特定のジョブにリンクし、コンテンツの自動展開やその他のアクションのためにそのジョブを実行できます。

- ルールテンプレートは次の方法で管理できます:

- テンプレートを編集する*

*テンプレートを削除する ルールテンプレートを削除すると、.

それにリンクされたすべてのアクティブなジョブは無効になります。

- Threat Detection Marketplaceユーザーは、作成されたジョブで次の操作を実行できます:

- このジョブを編集する

- 失敗したコンテンツアイテム展開用のデバッグログ

このジョブをリストから削除する

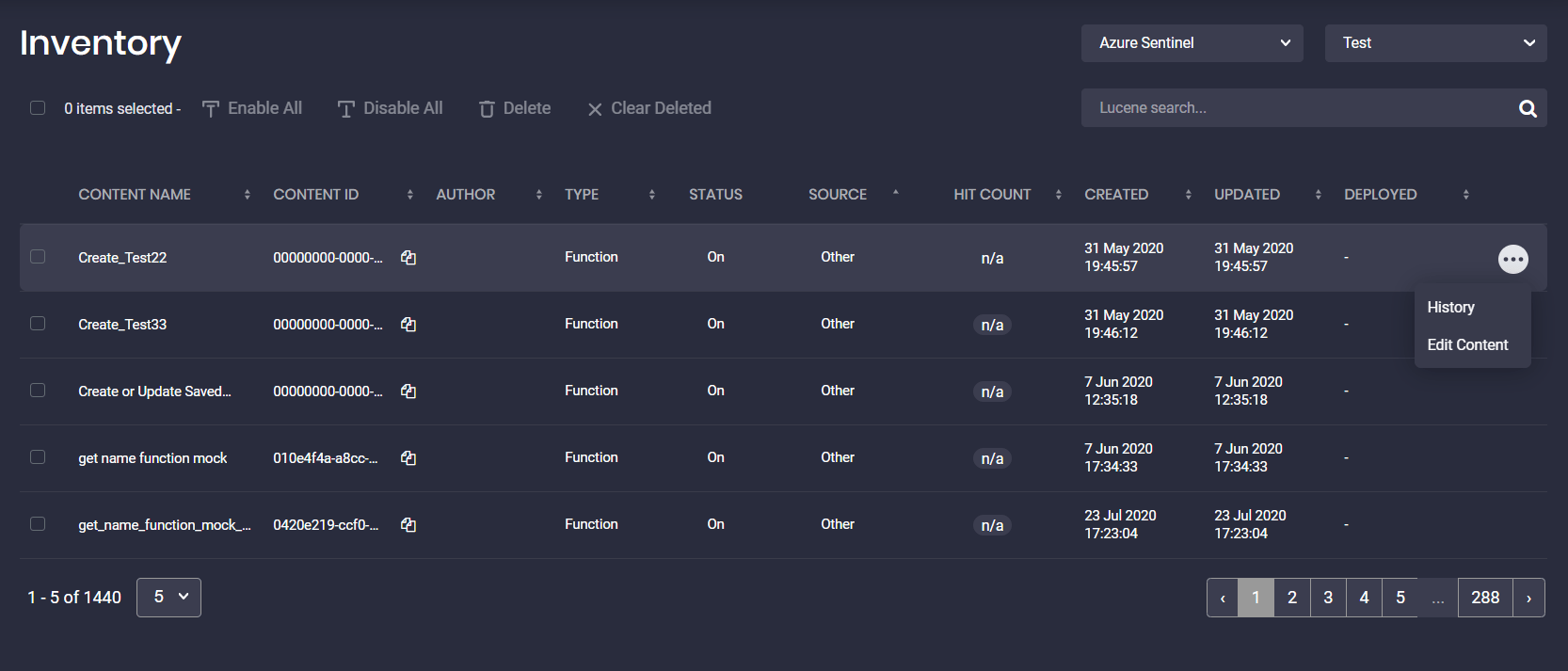

での インベントリ SIEM のコンテンツインベントリを確認する

ページで、Azure SentinelまたはElastic Cloudインスタンスに存在するすべてのコンテンツアイテムを確認および更新できます。インベントリは毎時スケジュールされています。ユーザーはこれらの設定を変更できません。

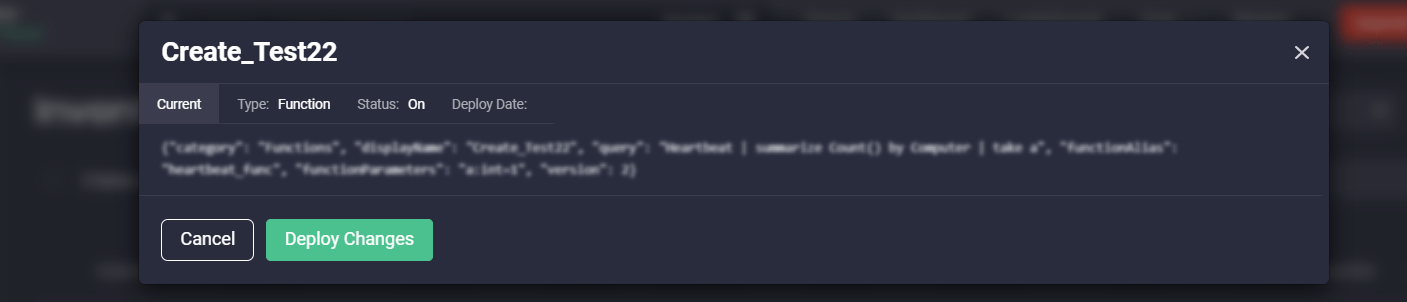

単一のコンテンツアイテムを編集する アクションメニューから コンテンツを編集

」オプションを選択することで、Threat Detection Marketplace 以外のさまざまなソースのコンテンツアイテムを更新できます。

ソースコードに変更を加えた後、ワンクリックでSIEMインスタンスに直接展開できます。

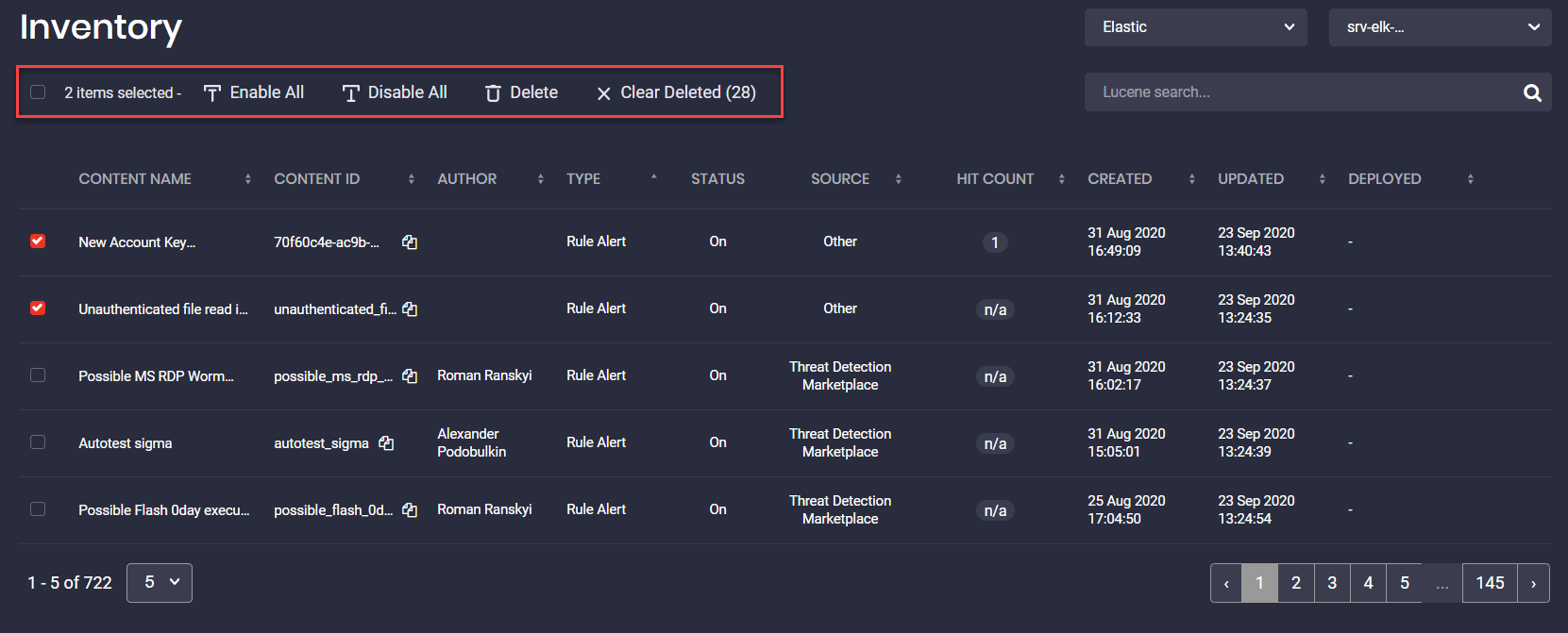

複数のコンテンツアイテムを操作する

- 利用可能な操作を選択することで、複数のコンテンツアイテムを同時に管理できます: すべて有効にする

- — 無効になっていたすべての選択されたコンテンツアイテムをオンにする すべて無効にする

- — 有効になっていたすべての選択されたコンテンツアイテムをオフにする 削除

- — 選択されたすべてのコンテンツアイテムを削除する 削除済みをクリア — 「削除済み」とマークされたすべてのコンテンツアイテムを削除する(Azure Sentinel または Elastic Cloud インスタンスから削除) インベントリ ページから

コンテンツを「削除済み」とマークすると、SIEM インスタンスから削除されたすべてのコンテンツアイテムを確認できます。 — 選択されたすべてのコンテンツアイテムを削除する ボタンをクリックすると、これらのコンテンツアイテムはページにリストされなくなりますが、SIEM インスタンスにまだ存在する場合は、再びページに表示されます。 インベントリ page, but if they are still available in your SIEM instance, they will appear here on the インベントリ page once again.

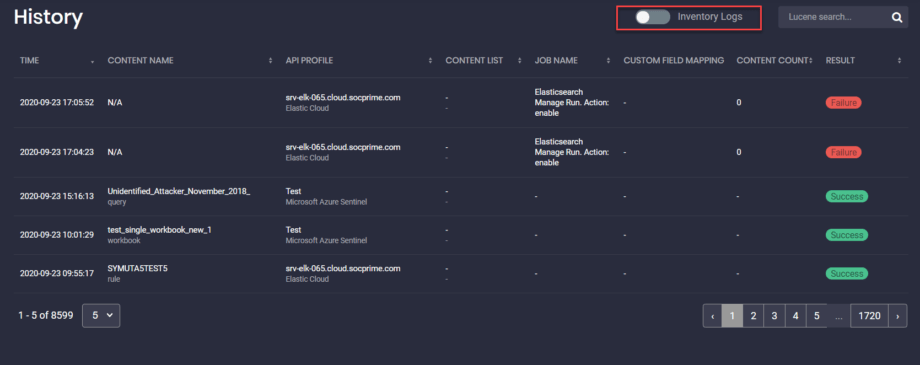

履歴ページを使用した効率的なログ記録

CCM モジュール内のすべての自動または手動アクションは、詳細な結果と共にログに記録され、「 履歴 」ページで確認できます。ここでは、ジョブ、手動展開、更新のすべてのログを確認できます。

The インベントリログ スイッチャートグルは、 履歴 ページでどのログを表示するかを制御します。スイッチャートグルをオフにすると、システムが送信するすべてのログに気を散らされることなく、展開ログのみに集中できます。

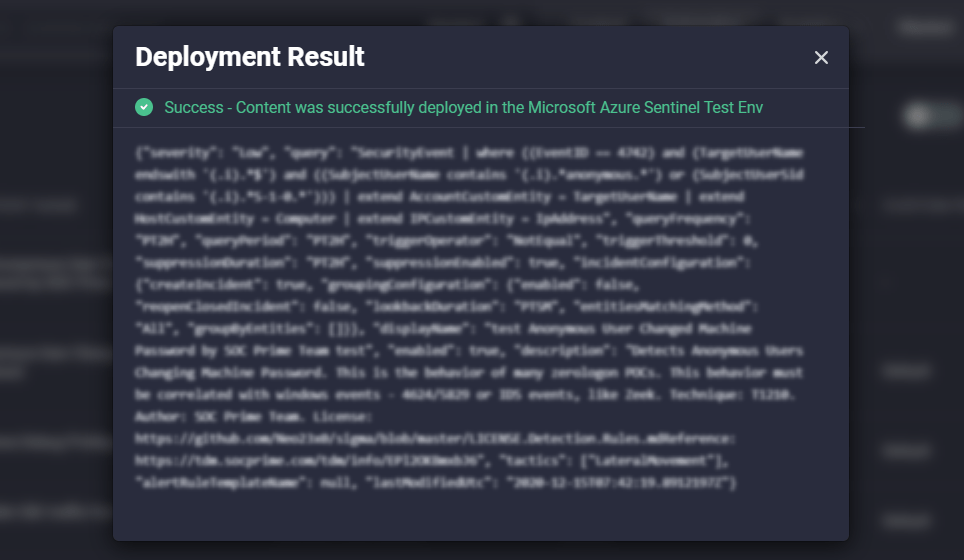

ページで各コンテンツアイテムの展開結果を確認するには、 履歴 デプロイメント結果 ステータスを対応するコンテンツアイテム行でクリックしてください。ルール展開の通知ポップアップが成功または失敗の詳細と共に表示されます。 status in the corresponding content item row for the content item you want to inspect. You will see the notification pop-up with the details of the rule deployment (successful or failed).

展開結果が成功した場合、コンテンツがSIEM環境に正常にデプロイされたことが通知され、HTTPリクエストの詳細が提供されます。

展開が失敗した場合、エラーの詳細と共に失敗したHTTPリクエストを含む問題が通知されます。

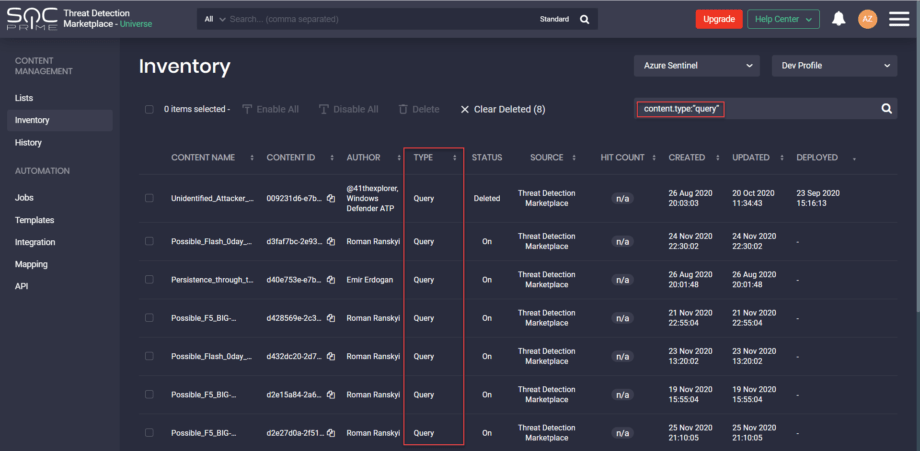

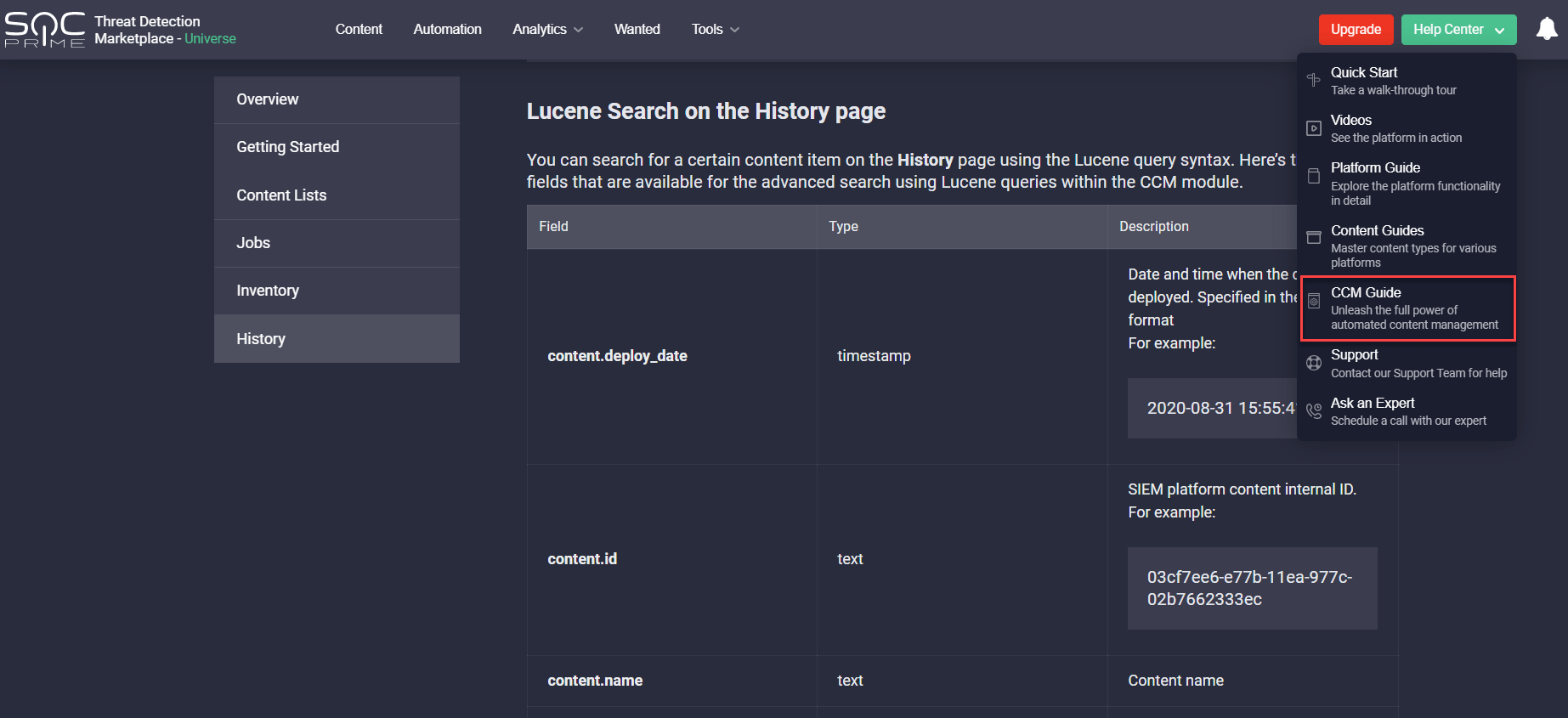

Lucene Query Syntaxを使用した高度な検索機能

クエリでサポートされているフィールドを使用して、ページでLuceneクエリ構文を使用して特定のSOCコンテンツを検索できます。たとえば、Azure Sentinelプラットフォームのクエリのみを表示するには、次の構文を使用します: インベントリ and 履歴 フィールドとその事前定義された値を含めて: フィールドとその事前定義された値を含めて: content.type:”query”

Luceneクエリを使用して、利用可能なすべてのフィールドを使用したコンテンツ検索が可能です。

|

詳細をさらに掘り下げたいですか?

CCMガイド をヘルプセンターに追加したので、Threat Detection Marketplaceの新規ユーザーが、このモジュールが提供するすべてのコンテンツ管理機能を探索し、より効率的なプラットフォーム体験を得ることができます。 詳細については、CCMモジュールを購入する方法や無料で試してみる方法をご覧ください。

私たちのウェブサイトをご訪問ください Threat Detection Marketplaceが初めてですか?

サインアップ して、85,000以上の脅威検出および対応アルゴリズム、機械学習モデル、ダッシュボード、パーサー、および20以上のSIEM、EDR、およびNTDR技術に変換可能な構成にアクセスし、MITRE ATT&CKにマッピングすることで、セキュリティ能力を向上させましょう。 to supercharge your security capabilities with access to 85,000+ threat detection and response algorithms, machine learning models, dashboards, parsers, and configs convertible to 20+ SIEM, EDR, and NTDR technologies and mapped to MITRE ATT&CK®.