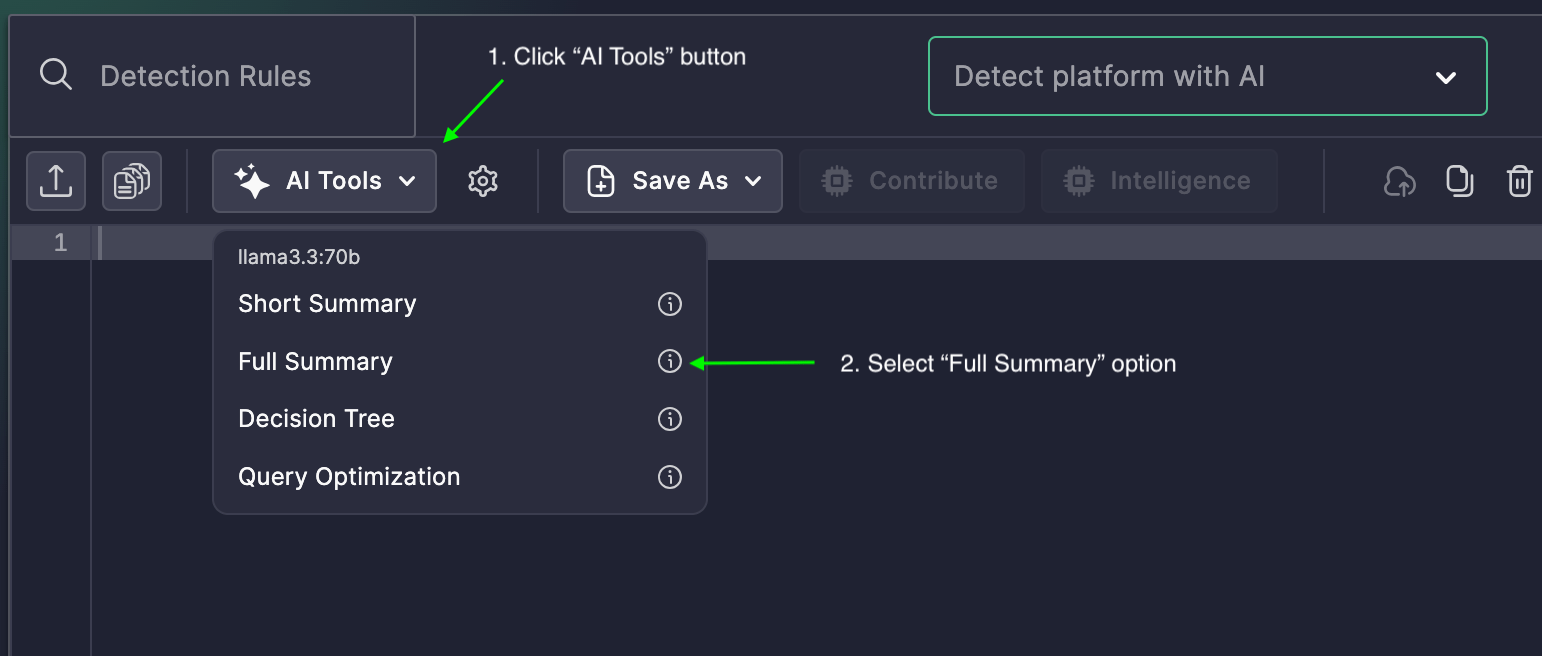

機密データへの無許可アクセス、特にパスワードは、サイバーセキュリティチームにとって重要な懸念事項です。このようなアクセスがNotepad帳のような正当なツールを通じて行われた場合、可視性が課題となります。しかし、 Uncoder AIのフルサマリー 機能を使用すると、セキュリティアナリストはその種の脅威を正確に標的とする検出ルールの背後にある論理を即座に理解できます。

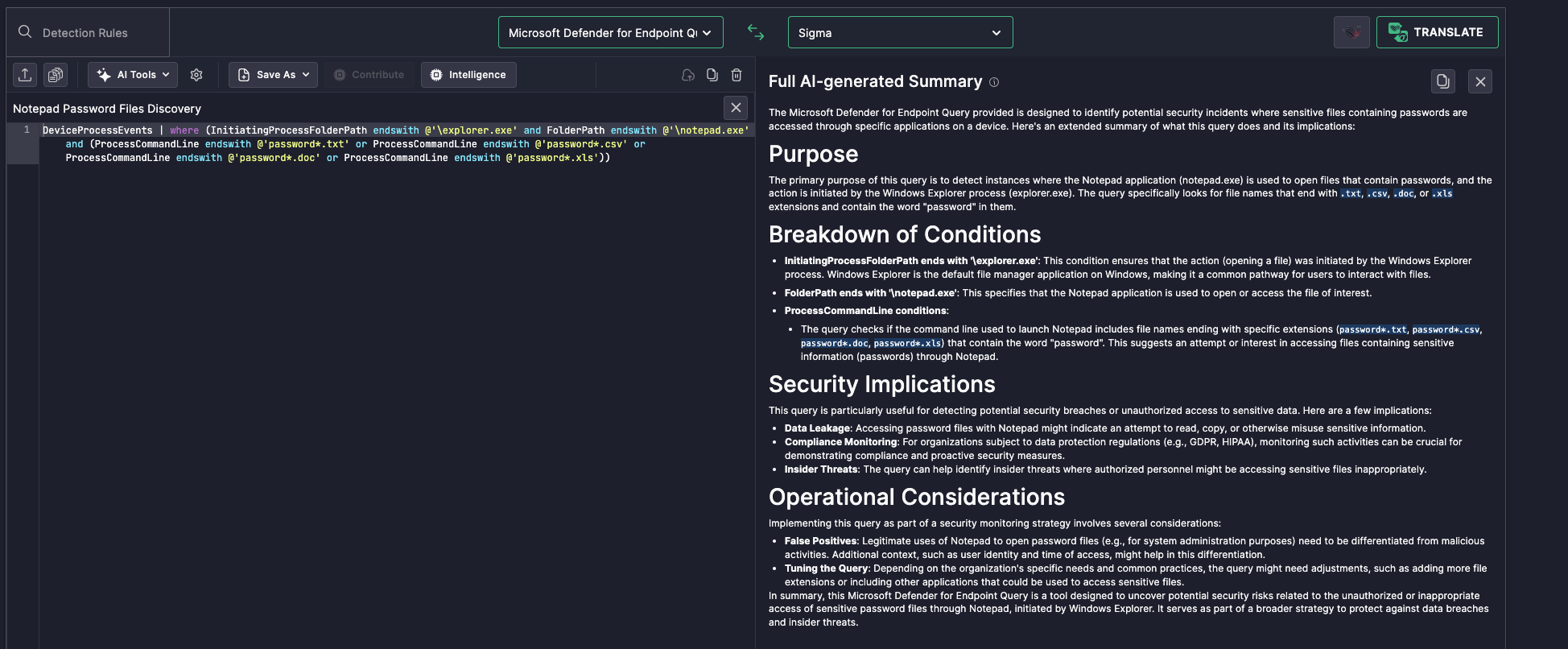

最近のケースでは、Microsoft Defender for Endpoint (MDE) クエリが使用され、次のような機密ファイル(例、 password*.txt or password*.xls )が Notepadを使用して開かれたかどうかを監視しました。この動作は本質的には悪意はありませんが、データ漏洩、内部不正利用、または意図しない露出の兆候となる可能性があります。 Windows Explorer (explorer.exe). This behavior, while not inherently malicious, can signal data leakage, insider misuse, or unintentional exposure.

フルサマリー:生のクエリから真の洞察へ

クエリのコンポーネントを分析するために貴重な時間をかけるのではなく、 フルサマリー を使用するアナリストは構造化された説明を提供されました。AIはルールを3つのコア要素に分解しました:

-

Explorer.exeが起動元 – 通常のユーザーインタラクションからのファイルオープンイベントを確保。

-

Notepad.exeが使用されるツール – クイックファイルビューイングにしばしば利用される無害なアプリ。

-

パスワード関連のファイル名 – 特に

.txt,.csv,.doc,.xls拡張子が「password」というキーワードを含む。

使用した入力(テキストを表示するにはクリック)

DeviceProcessEvents | where (InitiatingProcessFolderPath endswith @'explorer.exe' and FolderPath endswith @'notepad.exe' and (ProcessCommandLine endswith @'password*.txt' or ProcessCommandLine endswith @'password*.csv' or ProcessCommandLine endswith @'password*.doc' or ProcessCommandLine endswith @'password*.xls'))

|

なぜ重要か

Notepadを使用してパスワードを含む可能性の高いファイルを開こうとする試みを露出することで、検出ルールは以下の微妙なシグナルを明らかにします:

-

内部脅威活動

-

ネイティブアプリ経由のデータ流出

-

機密データの取り扱いポリシーの不遵守

Uncoder AIのフルサマリーは、生のKQLのような構文と 調査行動の間のギャップを埋めました。それは、フラグ付けされた動作に関する脅威ハンターの即時の明確さを提供し、誤解の余地を減らしました。

より速い対応。深い信頼。

以前は手動のルール分解と内部文書検索が必要だったものが、今ではAIが数秒で処理します。アナリストは、検出が潜在的な データ漏洩, 不適切なアクセスまたは 規制違反.

を対象としているかどうかを瞬時に理解できます。このユースケースでは、チームは時間を得るだけでなく、確信も得ました。そして、機密データを扱う際、その確信は侵害を阻止するか、事後報告を書くかの違いになります。