The UAC-0184 ハッカーコレクティブ 再び戻り、ウクライナの武装勢力に目を向けています。敵は最新のCERT-UA研究によると、ファイルとメッセージングデータを盗むためにターゲットとなったコンピュータへのアクセスを試みています。

UAC-0184 最近の攻撃の説明

防御者は、2024年を通じてUAC-0184グループの悪意ある活動の大幅な急増を観察しています。年が変わると、ハッカーはウクライナに対してフィッシングキャンペーンを開始しました。 軍事関連のフィッシングルアーを使用 and Remcos RAT マルウェアを攻撃ツールキットの一部として使用しています。

4月16日、 CERT-UA は新たな警告を公開しました 同グループの攻撃作戦の新たな波に焦点を当てています。UAC-0184グループに帰属される最新の悪意あるキャンペーンでは、敵はウクライナ軍のコンピュータをターゲットにして機密データの盗難を試みています。初期攻撃ベクトルとして、同グループはソーシャルエンジニアリングを適用します。例えば、上級調査の開始や刑事事件、戦闘アクションビデオ、人気の高い出会い系プラットフォームを通じた知人のリクエストに関する誘導メッセージなどです。軍人とのその後のチャットでは、ファイルやアーカイブの開封や処理を依頼するためのファイルの転送が関連していることがあります。

敵は、商業ソフトウェアやオープンソースのユーティリティを含む複数の攻撃ツールを活用します。例えば、UAC-0184は侵入の初期段階でIDAT(HijackLoader, SHADOWLADDER, GHOSTPULSE)マルウェアを適用します。他の悪意あるソフトウェアには REMCOSRAT、VIOTTOKEYLOGGER、XWORMが含まれます。同グループはまた、GitHubから公にアクセス可能なSIGTOPとTUSCユーティリティを使用して、Signalからのメッセージや連絡先情報を含むターゲットコンピュータからのデータを盗み出したり、抽出したりします。

敵の侵入を最小限に抑えるためには、情報交換のための適切に管理されていないチャネルではない人気のメッセンジャーを使用する際にサイバー意識を保つことを推奨します。

CERT-UA#9474警告で対処されているUAC-0184 アクティビティの検出

ウクライナに対するUAC-0184グループに関連するサイバー攻撃の増加は、侵入をタイムリーに特定するための防御の強化の必要性を強調しています。SOCプライムプラットフォームにログインして、最新のCERT-UA#9474警告に従って人気のメッセンジャーや出会い系サイトを武器にしたUAC-0184攻撃の検出アルゴリズムの全コレクションにアクセスします。CERT-UA警告IDに基づくカスタムタグを適用して関連する検出スタックをブラウズします。

CERT-UA#9474レポートにカバーされているUAC-0184アクティビティを検出するためのSigmaルール

すべての検出アルゴリズムは MITRE ATT&CK®フレームワーク v.14.1に整合し、関連する脅威インテルと実行可能なメタデータで強化されており、SIEM、EDR、およびデータレイク言語形式に即座に変換可能で、検出エンジニアリングの運用をハイパースケールします。

UAC-0184攻撃の完全なルールセットを探している場合は、 検出を探る ボタンをクリックしてグループのTTPを取り入れ、共通の行動パターンを反映したより多くのコンテンツ項目にアクセスしてください。

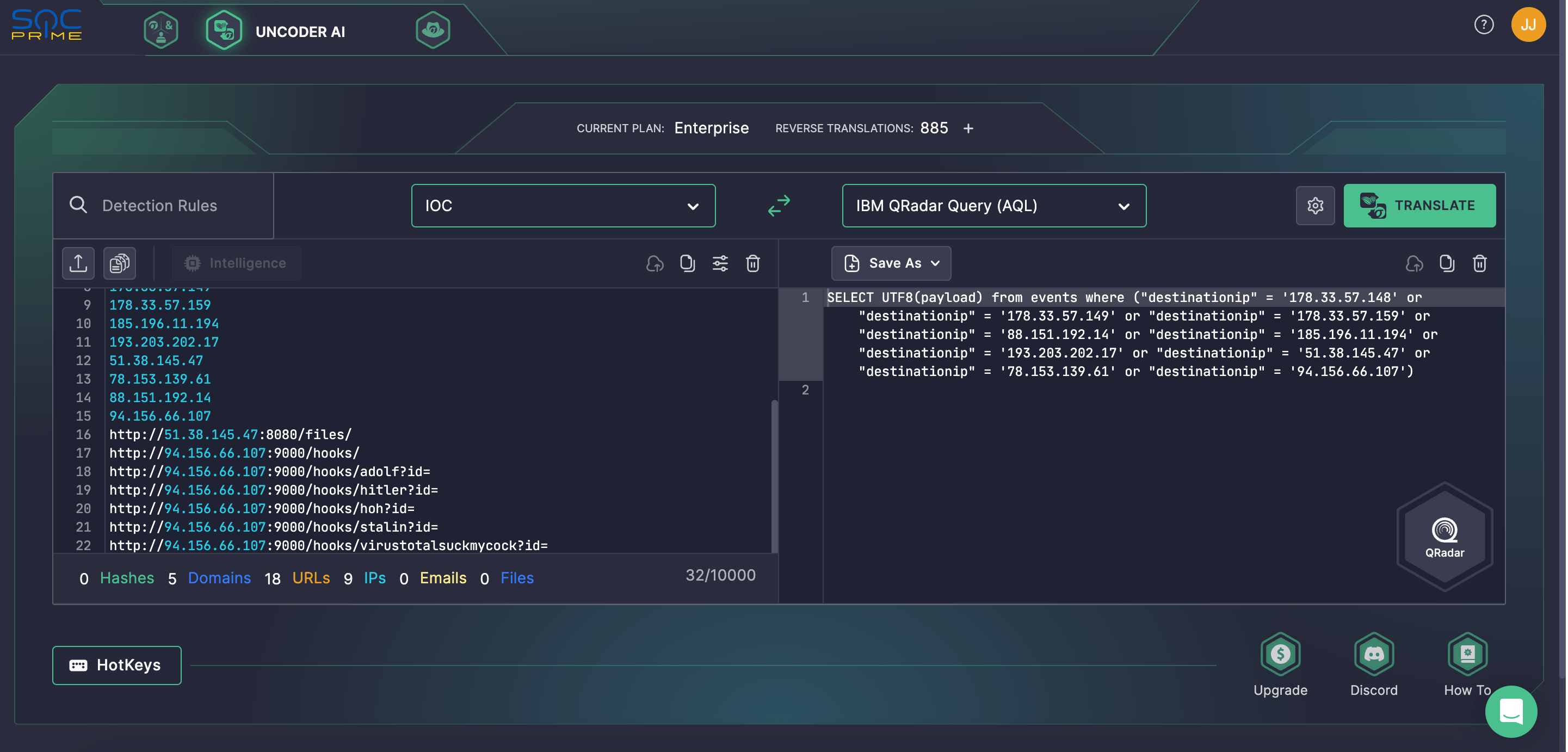

IOCマッチングを合理化するために、 Uncoder AIに依存し、CERT-UA#9474警告で提供される侵害指標を即座に追跡し、 データを抽出するパーサーとして機能します。IOCをカスタムハンティングクエリに変換し、選択したSIEMやEDRで実行できるようにします。

MITRE ATT&CKコンテキスト

MITRE ATT&CKを活用することで、UAC-0184に帰属される攻撃作戦のコンテキストに細かい視界を提供します。以下の表を探索して、対応するATT&CKの戦術、技術、およびサブ技術に対応する専用のSigmaルールの完全なリストを参照してください。

Tactics | Techniques | Sigma Rule |

Initial Access | Phishing: Spearphishing Attachment | |

Execution | User Execution: Malicious File (T1204.002) | |

Command and Scripting Interpreter: PowerShell (T1059.001) | ||

Command and Scripting Interpreter: Windows Command Shell (T1059.003) | ||

Command and Scripting Interpreter: Visual Basic (T1059.005) | ||

Persistence | Boot or Logon Autostart Execution: Registry Run Keys / Startup Folder (T1547.001) | |

Defense Evasion | Masquerading (T1036) | |

Subvert Trust Controls: Mark-of-the-Web Bypass (T1553.005) | ||

Hide Artifacts: Hidden Window (T1564.003) | ||

Deobfuscated/Decode Files or Information (T1140) | ||

Command and Control | Ingress Tool Transfer (T1105) |