The Vermin ハッキング集団、UAC-0020としても追跡されており、FIRMACHAGENTと呼ばれる新しい攻撃ツールを使用してウクライナを標的にして再浮上しました。最新の攻撃では、敵対者がフィッシング攻撃の手段を利用して、クールスク前線の捕虜に関連する誘引を含む電子メールをばら撒きました。

UAC-0020 別名 Vermin 攻撃分析 FIRMACHAGENT を使用

2024年8月19日、CERT-UA チームが新しいサイバーセキュリティのアップデートを発表しましたCERT-UA#10742、Vermin として知られる UAC-0020 ハッキンググループの再出現をカバーしています。 特に数ヶ月前、Vermin は “SickSync”キャンペーン を、ウクライナの武装部隊に対して実行しました SPECTR マルウェア、これはまた、2022年3月中旬にウクライナ政府と軍事機関を標的にした同グループの主要な敵対ツールの一つでした。最新のキャンペーンでは、攻撃ツールキットの一般的な SPECTR マルウェアに加えて、FIRMACHAGENT マルウェアとして知られる新しい攻撃ツールを活用しています。

感染フローは、クールスク前線の戦争捕虜をテーマにしたフィッシングメールから始まります。これは悪意のあるZIPアーカイブへのリンクが埋め込まれています。このアーカイブには「list_of_inactive_vice_chairs_kursk.chm」という名前の CHM ファイルが含まれており、JavaScript コードを含む HTML ファイルが含まれており、曖昧化された PowerShell スクリプトの実行をトリガーします。後者は、ドキュメント、スクリーンショット、ブラウザ データなどの機密データを盗む SPECTR マルウェアのコンポーネントのダウンロードを目的としており、新しい FIRMACHAGENT マルウェアも含まれています。新しい攻撃ツールの主な機能は、盗まれたデータをコマンドサーバーにアップロードすることです。それはまた、「IDCLIPNET_x86.dll」というオーケストレーターを実行するためのスケジュールされたタスクを設定するために使用されます。これは SPECTR プラグインと FIRMACHAGENT を管理します。

攻撃の可能性を減らすために、組織はユーザーアカウントの権限を制限し、管理者グループから削除するなどの関連ポリシーを実施し、ユーザーが CHM ファイルや powershell.exe を実行することを防ぐことが推奨されます。

CERT-UA#10742 アラートにカバーされた UAC-0020 攻撃を検出

UAC-0020(Verminとしても知られる)ハッキンググループがウクライナ政府と軍事組織を標的にした悪意のあるツールセットを強化し続けるにつれ、セキュリティ専門家はこれらの脅威をリアルタイムで検出し対抗するための信頼できる方法を模索しています。集団的なサイバー防御のための SOC Prime Platform は、最新の UAC-0020 攻撃を特定するための専用の Sigma ルールセットを提供し、自動化された脅威ハンティング、AI駆動探知工学、高度な脅威検出のための完全な製品スイートを伴います。

CERT-UA#10742 アラートでカバーされた UAC-0020 攻撃を検出するための Sigma ルール

すべてのルールは、30 以上の SIEM、EDR、およびデータレイクソリューションと互換性があり、 MITRE ATT&CK® フレームワーク v.14.1にマッピングされています。また、脅威調査を効率化するために、検出は脅威インテリジェンス参照、攻撃タイムライン、トリアージの推奨事項などの詳細な CTI および運用メタデータで強化されています。上記のリンクから検出スタックにアクセスするか、単に「CERT-UA#10742」 タグを使用して脅威検出マーケットプレイスを参照してください。

敵対者のTTPおよび行動パターンに対処するルールのコレクションに即座に掘り下げるために 検出を探る ボタンをクリックし、敵対者の攻撃を遡及的に分析するためのより広範な UAC-0020 検出適用範囲を探しているサイバーセキュリティ専門家に推奨されます。

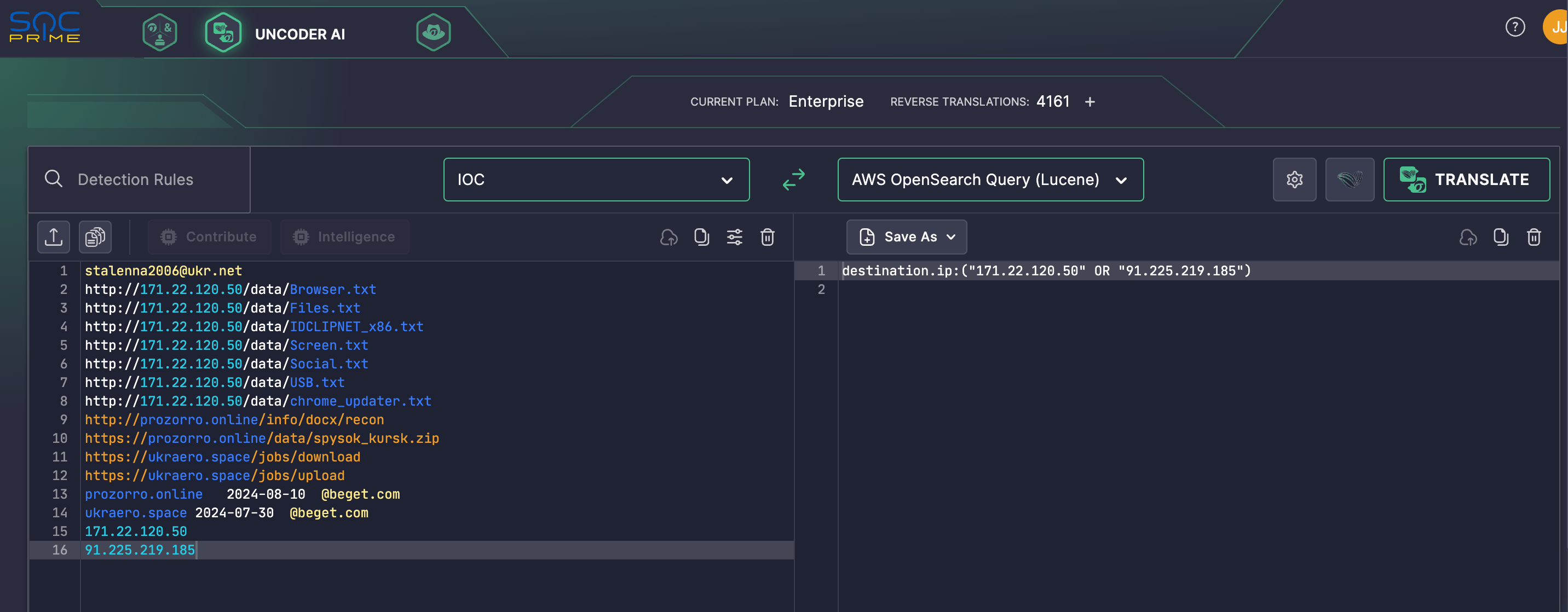

さらに、調査をスムーズに進めるために、サイバーディフェンダーは Uncoder AI、検出工学のための業界初の AI コパイロットを頼りにし、 CERT-UA#10742 アラートで提供された IOC を即座にハントし、Uncoder AI に IOC を貼り付け、SIEM または使用中の EDR に一致するカスタムハンティングクエリに変換するためにシームレスに解析します。

MITRE ATT&CK コンテキスト

MITRE ATT&CK を活用することで、最新の UAC-0020 攻撃に関連する行動パターンに広範な可視性を提供します。下の表を参照して、対応する ATT&CK 戦術、技術、およびサブ技術に対応する専用の Sigma ルールの完全なリストを確認してください。

Tactics | Techniques | Sigma Rule |

Initial Access | Phishing: Spearphishing Attachment | |

Phishing: Spearphishing Link (T1566.002) | ||

Execution | User Execution (T1204) | |

Scheduled Task/Job: Scheduled Task (T1053.005) | ||

Command and Scripting Interpreter: PowerShell (T1059.001) | ||

Command and Scripting Interpreter: Windows Command Shell (T1059.003) | ||

Defense Evasion | System Binary Proxy Execution: Compiled HTML File (T1218.001) | |

Hide Artifacts: Hidden Window (T1564.003) | ||

Command and Control | Ingress Tool Transfer (T1105) | |

Application Layer Protocol: Web Protocols (T1071.001) |