として知られる悪名高いハッカーグループ UAC-0006 は、2013年から主に金銭的利益を目的にウクライナに対する攻撃的な作戦を展開しています。CERT-UA の研究者たちは最近、 集約された概要を発表しました グループの敵対活動をセキュリティ意識を高めるとともにリスクを最小化するためです。このグループは、 SmokeLoader などのマルウェアを利用してウクライナ企業の口座から金銭を引き出すことでも有名です。UAC-0006はウクライナのサイバー脅威の領域で最も金銭的動機を持つハッカー集合体として、防御側からの即時注意が求められています。

CERT-UA の研究に基づく UAC-0006 の攻撃分析

2023年12月の境に、 CERT-UAは詳細な概要を公開しました UAC-0006 グループによる長期的なサイバー攻撃が、週に最大100万フリヴニャに達する金額を伴う金融犯罪を試みたことを記録しています。

2023年、UAC-0006 はウクライナに対する一連の攻撃の背後にいると観察されました。例えば、2023年10月には、 UAC-0006は少なくとも4件のサイバー攻撃を仕掛けました ウクライナの組織を標的にしました。攻撃者はフィッシングの攻撃ベクトルを再度利用し、 7月に使用したのと同様の攻撃ツールキットを用いました。

CERT-UA は、ウクライナの組織の現在のサイバーセキュリティ体制が、会計士の自動化された作業ステーションの保護レベルを向上させるためにまだ大きな努力を必要としていると述べています。このようなコンピュータの脆弱性は、サイバー犯罪活動による大きな金銭的損失を引き起こす可能性があります。

不正アクセスとその後のシステムの敵対的制御は、少なくとも13種のマルウェアやユーティリティを武器化することによって行われ、 SmokeLoader (SMOKELOADER)、 RedLine Stealer (REDLINESTEALER)、 DanaBot (DANABOT)、Lumma Stealer (LUMMASTEALER) などが含まれます。

感染チェーンは通常、最初のシステム侵害と SmokeLoader マルウェアの配信から始まります。攻撃者は後者を利用して、標的コンピュータに他のプログラムやモジュールをダウンロードして実行します。フィッシングキャンペーンの精度にもかかわらず、ハッカーは主に “会計” コンピュータを TALESHOT で識別することが多いです。これにはコンピュータ上で実行されているウィンドウとプログラムプロセス名を分析し、定期的にスクリーンショットを敵対者に送信することが含まれます。標的のコンピュータが敵対者の注意を引いた場合(金融機関の名前、口座残高などに基づく)、RMS、LOADERX3、RDPWRAPPER を含むソフトウェアバンドルがシステムにダウンロードされます。これにより、ハッカーは正規のユーザーと同時に隠れたモードでリモートデスクトップにインタラクティブにアクセスし、潜在的な被害者の詳細な分析が可能になります。

さらに、ハッカーは資金引出しのチェーンを準備しようとし、仲介役を果たす偽の企業を特定します。ある場合には、オペレーターが独自に不正支払いを開始したり、すでに準備され署名のために送信された文書の口座詳細を変更したりすることがあります。支払い文書を銀行に送信した後、攻撃者は侵入を隠すか、HANGTHREAD のような専門ソフトウェアを使用してコンピュータを無効にし、時間を稼ごうとします。これにより、DoS 攻撃を開始し、計算資源を枯渇させ、システムが恒常的に停止またはフリーズするようになります。

盗まれた金銭を受け取る UAC-0006 グループの一部は、銀行の従業員に対して誤情報を提供し、支払いの正当性を証明する偽の文書を含む場合があります。

会計士の作業ステーションでは、大量の受信メールや複数の情報システムとの相互作用を処理するため、侵入から彼らのコンピュータを積極的に保護し、潜在的な攻撃ベクトルを削減することが非常に重要です。

リスクを最小限に抑えるために、会計士が使用するコンピュータには、ソフトウェア制限ポリシー(SRP)または AppLocker を使用してホワイトリストアプローチを適用し、ファイルやスクリプトの実行を制限するなどの特定のサイバーセキュリティ対策の実施が必要です。

ウクライナに対する UAC-0006 の攻撃を検出

主にウクライナの会計士を標的とする金銭的動機のあるサイバー攻撃の増加に伴い、防御側はサイバーのレジリエンスを強化し、サイバーセキュリティの意識を高めようとしています。SOC Prime プラットフォームは、UAC-0006 の攻撃的作戦に対する包括的な検出コンテンツのリストを組織に提供します。

クリック 検出を探索 して、UAC-0006 攻撃検出用の Sigma ルールの完全なコレクションにアクセスしてください。関連するメタデータを探り、敵対者の TTP を深く理解して攻撃の特定をスムーズに行いましょう。防御者は、検出コードを複数のサイバーセキュリティ言語に自動変換し、クロスプラットフォームでのコンテンツ翻訳を効率化できます。

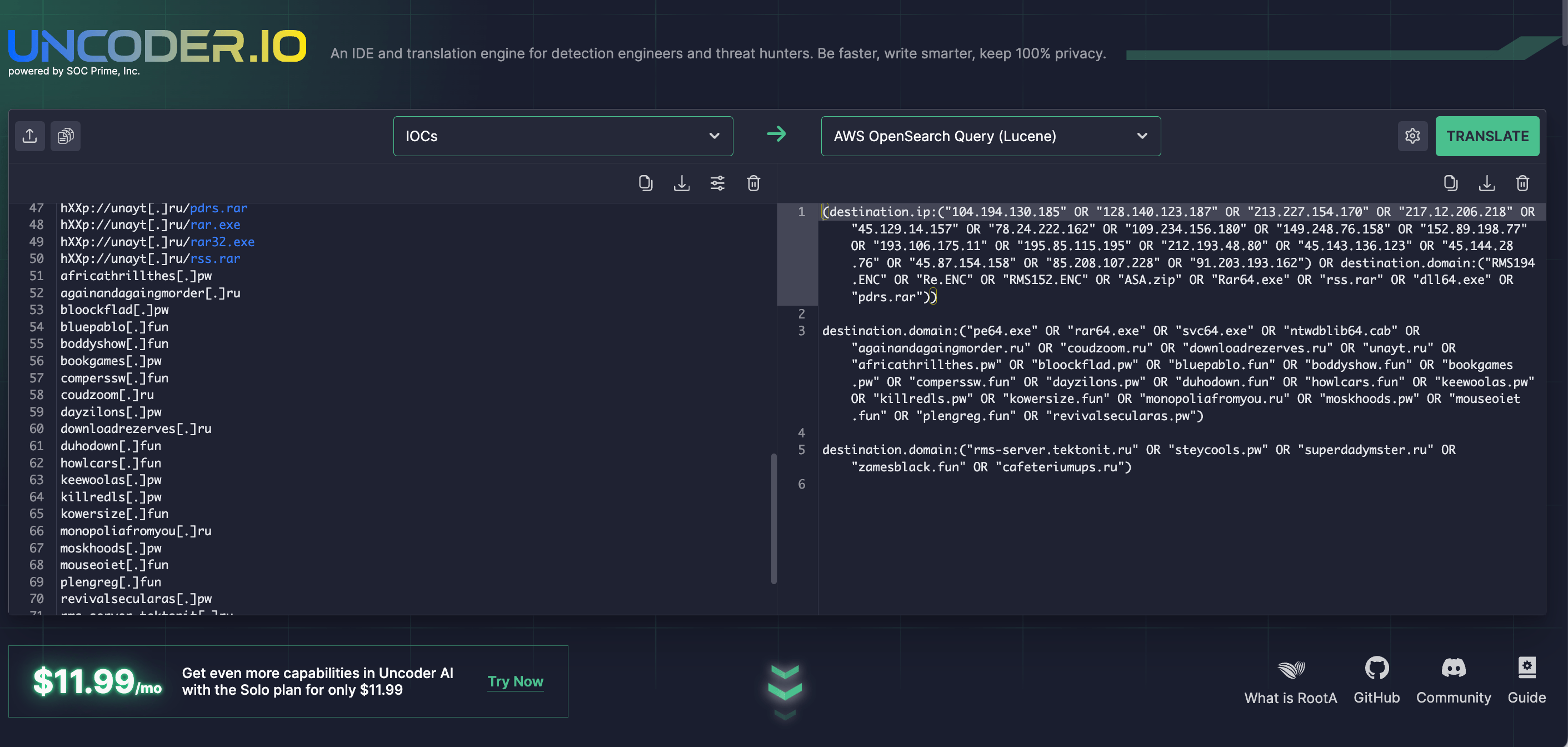

また、活用してください Uncoder IO をオープンソースの IOC パッケージャとして使い、最新の CERT-UA アラートから UAC-0006 活動をカバーする IOC を迅速に解析し、環境内で実行可能な検索クエリに変換します。

MITRE ATT&CK® コンテキスト

UAC-0006 グループによって開始された最新のサイバー攻撃の詳細なコンテキストを探るために、防御者は以下のテーブルを活用して ATT&CK にマッピングされた関連検出コンテンツの完全なリストを頼りにし、敵対者の TTP に対応します。

Tactics | Techniques | Sigma Rule |

Initial Access | Phishing: Spearphishing Attachment | |

Phishing: Spearphishing Link (T1566.002) | ||

Execution | Exploitation for Client Execution (T1203) | |

User Execution: Malicious File (T1204.002) | ||

Command and Scripting Interpreter (T1059) | ||

Command and Scripting Interpreter: PowerShell (T1059.001) | ||

Command and Scripting Interpreter: Windows Command Shell (T1059.003) | ||

Command and Scripting Interpreter: Visual Basic (T1059.005) | ||

Command and Scripting Interpreter: JavaScript (T1059.007) | ||

| Masquerading (T1036) | |

Masquerading: Match Legitimate Name or Location (T1036.005) | ||

Masquerading: Double File Extension (T1036.007) | ||

Masquerading: Masquerading File Type (T1036.008) | ||

Subvert Trust Controls: Mark-of-the-Web Bypass (T1553.005) | ||

Obfuscated Files or Information (T1027) | ||

System Script Proxy Execution (T1216) | ||

System Binary Proxy Execution (T1218) | ||

Process Injection: Process Hollowing (T1055.012) | ||

Hide Artifacts: Hidden Window (T1564.003) | ||

Command and Control | Application Layer Protocol: DNS (T1071.004) | |

Ingress Tool Trasfer (T1105) |