今日は、Windows DNSサーバーの重大な脆弱性の悪用を検出するのに役立つ特別なダイジェストを紹介します。この脆弱性は2日前に知られるようになりましたが、それ以来、SOC Primeチーム( Nate Guagenty)と Threat Bounty Program の参加者は、CVE-2020-1350脆弱性(別名SIGRed)を悪用する様々な方法を検出するための10以上のルールを公開しており、新しいルールがリリースされるたびにこの投稿を更新します。

CVE-2020-1350 – 重大なワーム型RCE脆弱性

この(パッチ)火曜日、マイクロソフトは123のセキュリティ欠陥を修正しましたが、CVE-2020-1350は その中で最も深刻な バグでした。これは、Windows DNSサーバーにおける重大なワーム型RCE脆弱性であり、すべてのWindowsサーバーのバージョンに影響を与える可能性があり、悪意のあるDNS応答によって誘発されることがあります。攻撃者は、特別に生成されたリクエストをDNSサーバーに送信するだけで、ローカルシステムアカウント(サービスコントロールマネージャーが使用する定義済みのローカルアカウント)のコンテキストで悪意のあるコードを実行できます。ローカルシステムアカウントはセキュリティサブシステムによって認識されておらず、マイクロソフトによれば、この脆弱性の主な危険は、ローカルネットワーク上での脅威の拡散に利用され得ることです。

この脆弱性を利用する作業エクスプロイトは、情報が公開された約2日後に登場し始めました。最初はDoS効果を引き起こす可能性がありましたが、その後、セキュリティ研究者によって完全なエクスプロイトが開発され、リリースされました(もちろん、先進的な脅威アクターはGitHubに開発物を投稿しません)。 この脆弱性は、ダイジェストが公開された時点ではアクティブな攻撃に関与していませんが、攻撃を防ぎ、攻撃があなたのシステムに与える危険な影響を実際のエクスプロイトの前に分析するために最善を尽くしています。この脆弱性のCVSSベースのスコアが10.0と非常に高いリスクであることを考慮すると、攻撃者の試みからあなたのインフラを守るために、このThreat Detection Marketplaceのコンテンツを実装することを強くお勧めします。パッチ管理手続きを確実に行うために。

SIGRed関連の攻撃を検出するためのコンテンツのダイジェスト

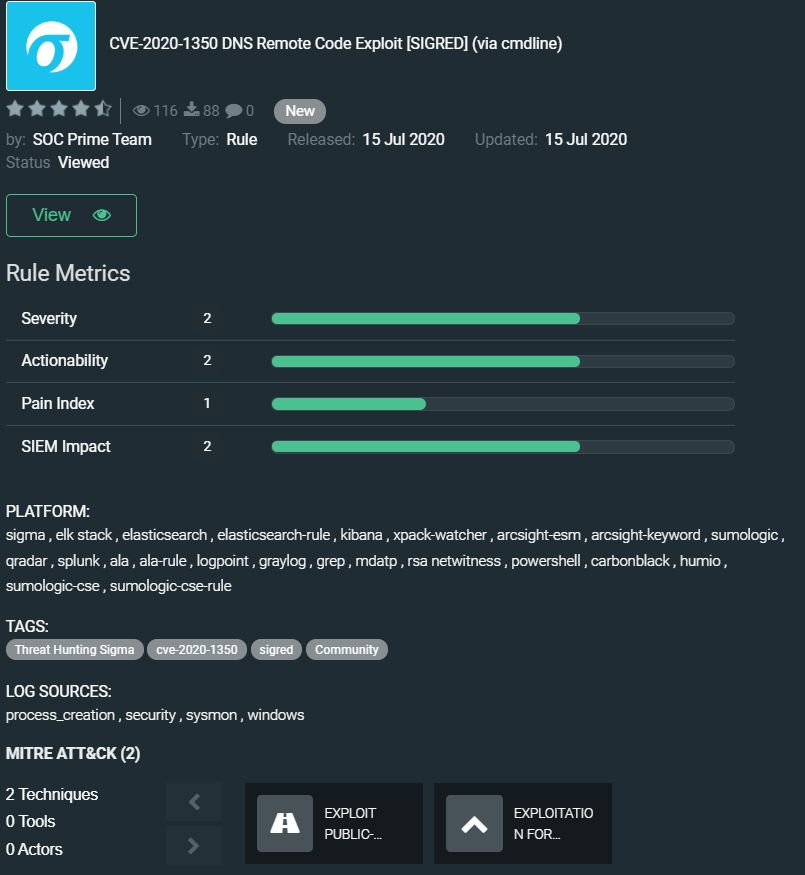

CVE-2020-1350 DNSリモートコードエクスプロイト [SIGRED](コマンドライン経由) SOC Primeチームによる: https://tdm.socprime.com/tdm/info/kiaGjZKlbr51/zqmpUXMBSh4W_EKG7NlL/

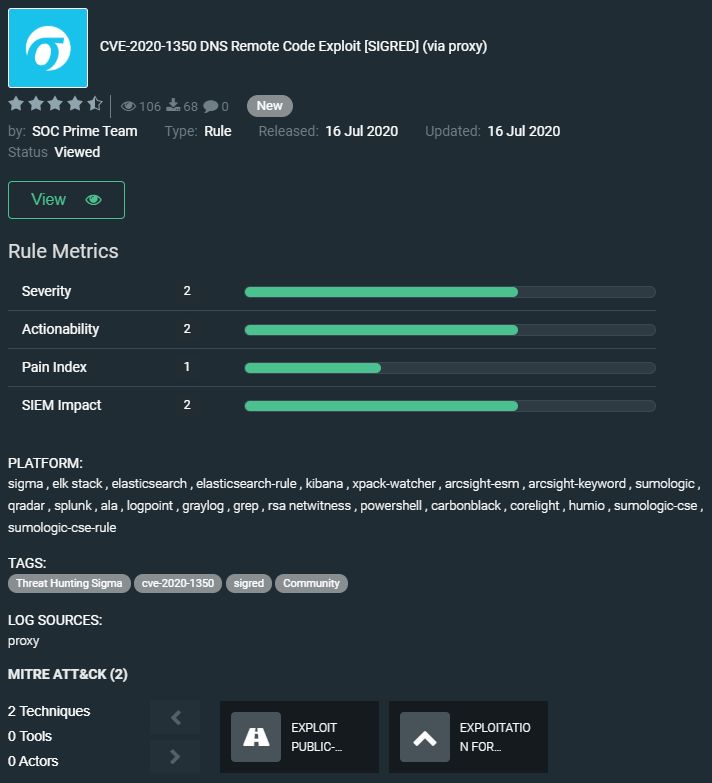

CVE-2020-1350 DNSリモートコードエクスプロイト [SIGRED](プロキシ経由) SOC Primeチームによる: https://tdm.socprime.com/tdm/info/mVWveD0Kpws4/YqmkUXMBSh4W_EKGK9be/

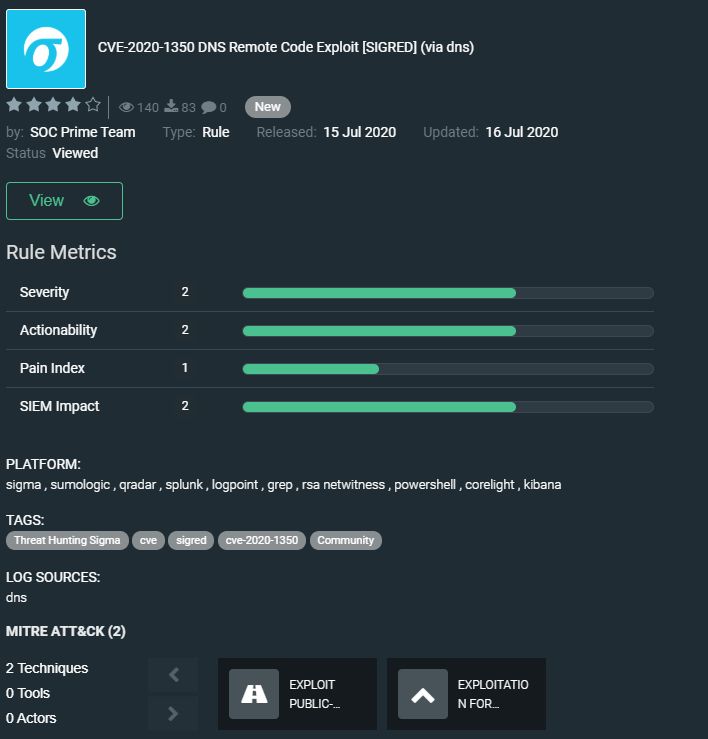

CVE-2020-1350 DNSリモートコードエクスプロイト [SIGRED](DNS経由) SOC Primeチームによる: https://tdm.socprime.com/tdm/info/kFS0cuARbWPi/lamcUXMBSh4W_EKGadFM/

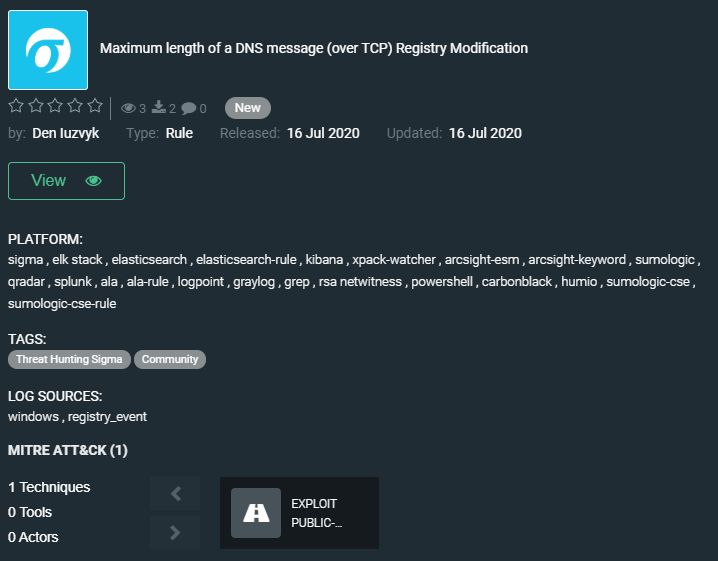

最大DNSメッセージ長(TCP経由)レジストリ修正 by Den Iuzvik: https://tdm.socprime.com/tdm/info/nsOIPkW36EOL/0tcSV3MBPeJ4_8xcXcvY/

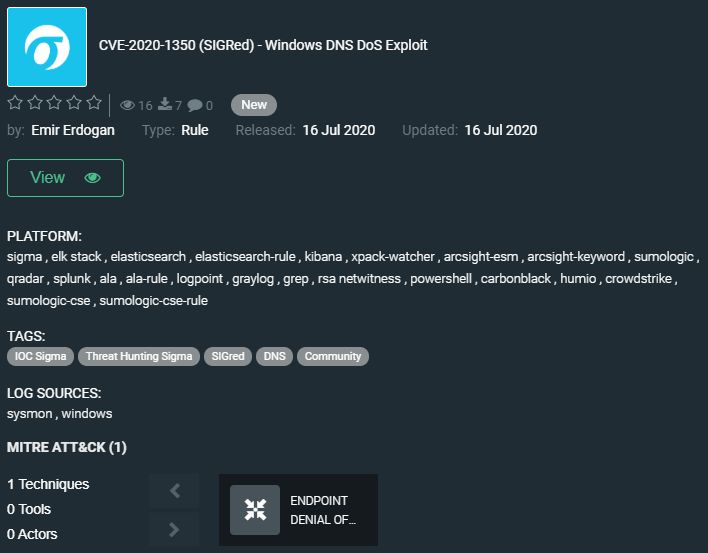

CVE-2020-1350 (SIGRed) – Windows DNS DoSエクスプロイト by Emir Erdogan: https://tdm.socprime.com/tdm/info/2q5UBrjizMau/vq0YV3MBSh4W_EKGajbo/

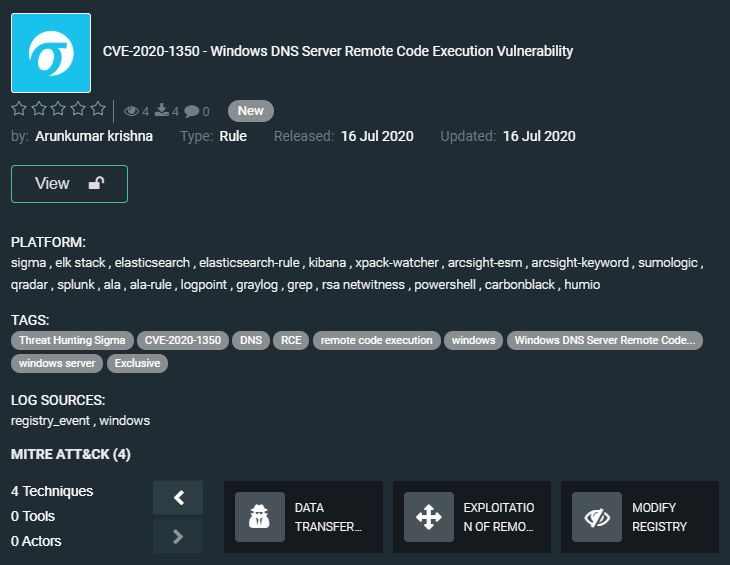

CVE-2020-1350 – Windows DNSサーバーのリモートコード実行脆弱性 by Arunkumar Krishna: https://tdm.socprime.com/tdm/info/HTQs2ZylIDcg/s60VV3MBSh4W_EKGbTR0/#s60VV3MBSh4W_EKGbTR0

YARAルール CVE-2020-1350 – Windows DNSサーバーのリモートコード実行脆弱性 Arunkumar Krishnaによる: https://tdm.socprime.com/tdm/info/ZZjdbck3YBvC/MamvUXMBSh4W_EKGJN0s/

(SIGRED)CVE-2020-1350 DNSリモートコードエクスプロイト [HTTP/プロキシログ経由] SOC Primeチームによる: https://tdm.socprime.com/tdm/info/mVWveD0Kpws4/Aa2kUXMBQAH5UgbBLQQH/

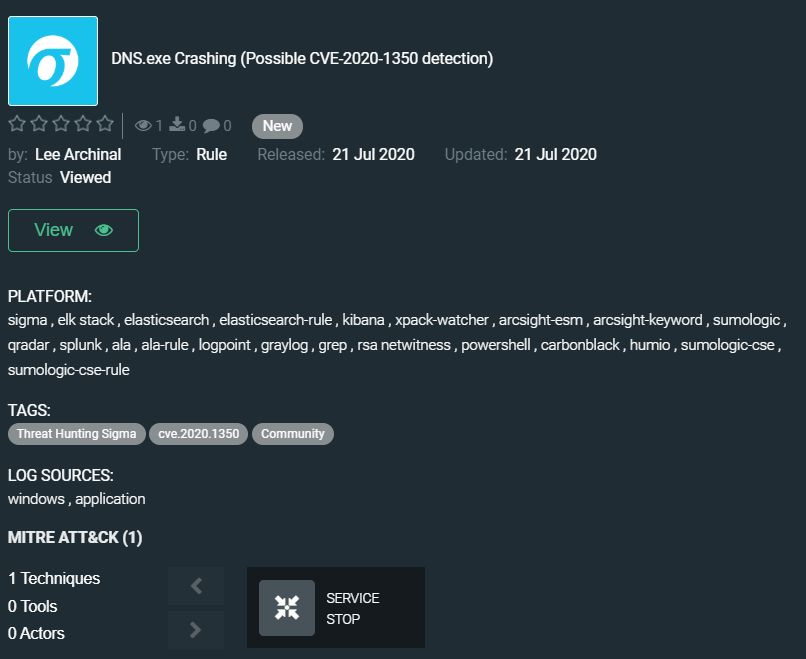

DNS.exeのクラッシュ(CVE-2020-1350の検出の可能性あり) Lee Archinalによる: https://tdm.socprime.com/tdm/info/juvemAPHz2Co/hsDlcHMBQAH5UgbBe0ro/?p=1

Florian Rothによる、Windows DNS RCE CVE-2020-1350のエクスプロイトを検出するためのSigmaルール Florian Roth: https://github.com/Neo23x0/sigma/blob/master/rules/windows/process_creation/win_exploit_cve_2020_1350.yml

このルールはUncoderで翻訳できます: https://uncoder.io/

次のプラットフォームのための規則の翻訳があります:

SIEM: Azure Sentinel, ArcSight, QRadar, Splunk, Graylog, Sumo Logic, ELK Stack, RSA NetWitness, LogPoint, Humio,

EDR: Microsoft Defender ATP, Carbon Black, Elastic Endpoint

MITRE ATT&CK:

戦術:影響, データ漏洩, 横方向の動き, 回避, コマンドと制御, 初期アクセス, 権限昇格

技術:公開されているアプリケーションのエクスプロイト (T1190), 権限昇格のためのエクスプロイト (T1068), エンドポイントのサービス拒否 (T1499), データ転送サイズ制限 (T1030), リモートサービスのエクスプロイト (T1210), レジストリの修正 (T1112), データエンコード (T1132)

引き続きご注目ください!