仕組み

この機能により、検出エンジニアは自分のリポジトリに検出ルールを保存できます。これには、すべてのインテリジェンス、MITREマッピング、および運用メタデータが含まれ、Threat Detection Marketplaceで使用される形式と同じです。

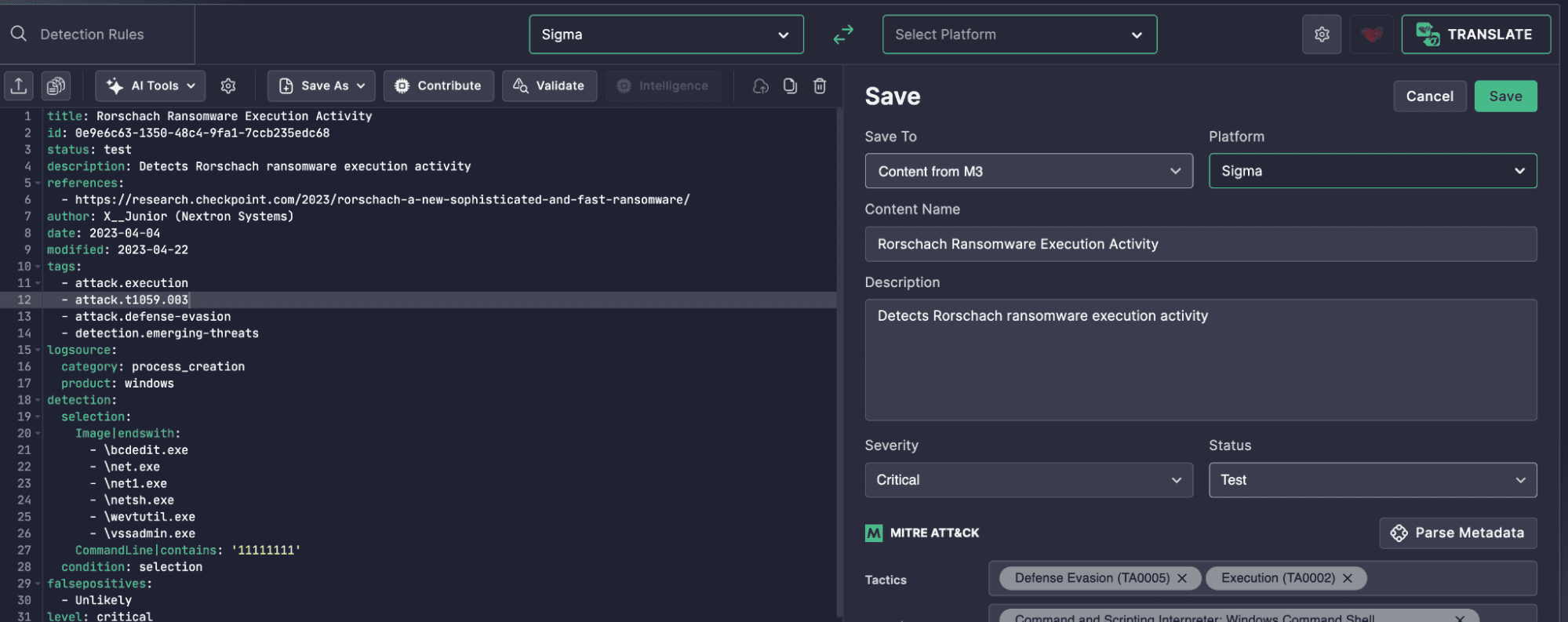

ユーザーはプラットフォーム(例:Sigma)を選択し、リポジトリの宛先を指定し、重大度やステータスなどのコンテキストを提供できます。その後、ルールとそのメタデータはSOC Primeのクラウドに安全に保存されるか、バージョン管理とコラボレーションのために接続されたGitリポジトリにプッシュされます。

スクリーンショットは、ランサムウェア検出ルールをカスタムのGitベースのコレクションに保存する過程を示しています。ATT&CKタグ、重大度、ログソースのメタデータなどの重要な属性は、自動的に解析されて添付されます。

なぜ革新的なのか

検出コンテンツは、メールチェーン、スプレッドシート、または孤立したシステムなど、複数の場所にまたがって存在することが多く、ライフサイクル管理を混乱させます。この機能は:

- 検出エンジニアリングのワークフローを集中管理

- SOC運用全体での既存コンテンツの再利用をサポート

- Threat Detection Marketplaceと一致する標準化されたメタデータ豊富な形式を使用

- 暗号化されたクラウドストレージを活用してルール管理を安全に

- GitHub、GitLab、Azure DevOpsによる完全なバージョン管理と外部CI/CDを有効化

運用価値

- 安全で集中管理されたストレージ: コンテンツはSOC Primeのインフラストラクチャに保存され、静止中に暗号化され、コンプライアンスとレジリエンスが確保されます。

- ライフサイクルサポート: ルールの作成から検証、展開、文書化へのスムーズな移行を可能にします。

- CI/CD統合: ネイティブのGitベースの統合により、チームとプラットフォーム間の自動化ワークフローが簡素化されます。

- 一貫性と再利用性: 保存されたすべてのコンテンツはThreat Detection Marketplace形式に合わせて、さまざまな検出コンテキスト間での再利用を促進します。

あなたのSOCチームを集中管理され、安全でバージョン管理されたルール管理で強化しましょう—検出エンジニアリングワークスペースから直接。