動作の仕組み

現代の検出ルールは、複雑なロジックや多数のフィルター、特定の検索パターンを伴うことが多く、一目で解釈するのが難しいものです。Uncoder AIの「フルサマリー」機能では、提供された検出ルールやクエリを自動的に分析し、人間が読める言語で詳細な説明を生成します。

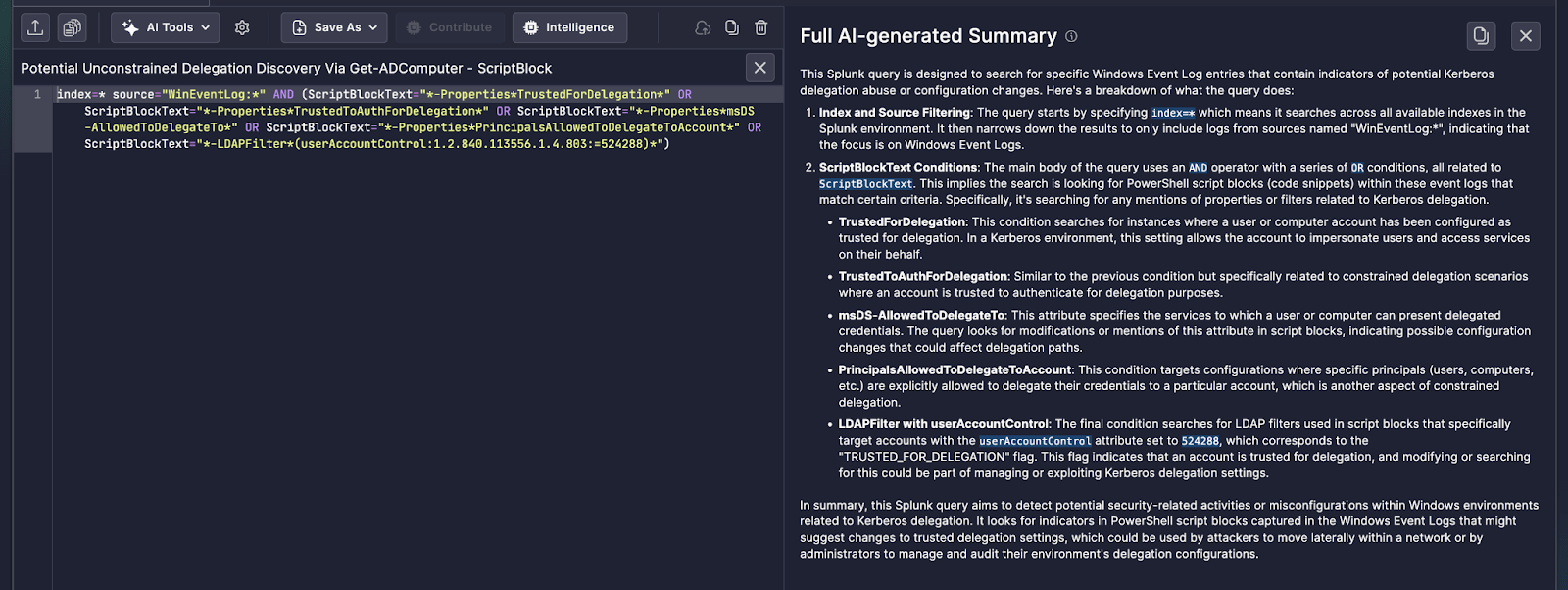

例に示されているように、無制限のKerberos委任指標を対象としたSplunkクエリは、主要コンポーネントに分解されます。

- インデックスとソースのフィルタリング:検索範囲を特定のログタイプに限定し、例えば WinEventLog(Windowsイベントログ).

- スクリプトブロックテキストフィルター:PowerShellブロックを使用して、さまざまなKerberos委任属性のスクリプトベースの条件を特定します。

-

-

TrustedForDelegation(委任用に信頼されている)

-

TrustedToAuthForDelegation(委任のための認証に信頼されている)

-

msDS-AllowedToDelegateTo(委任先として許可されている)

PrincipalsAllowedToDelegateToAccount(アカウントへの委任を許可されている主体)-

LDAPフィルターとuserAccountControl(ユーザーアカウント制御)フラグ

-

それぞれの条件には、なぜ重要なのか、どのような誤設定や悪用を示す可能性があるのかというコンテキストが付されています。

なぜ革新的なのか

長い検出ロジックを手動で確認する代わりに、「フルサマリー」によりセキュリティエンジニアはすぐに理解できます。

- ルールが何を検出しているか

- どの属性や行動をターゲットにしているか

- データをどのようにフィルタリングし、成功条件を定義しているか

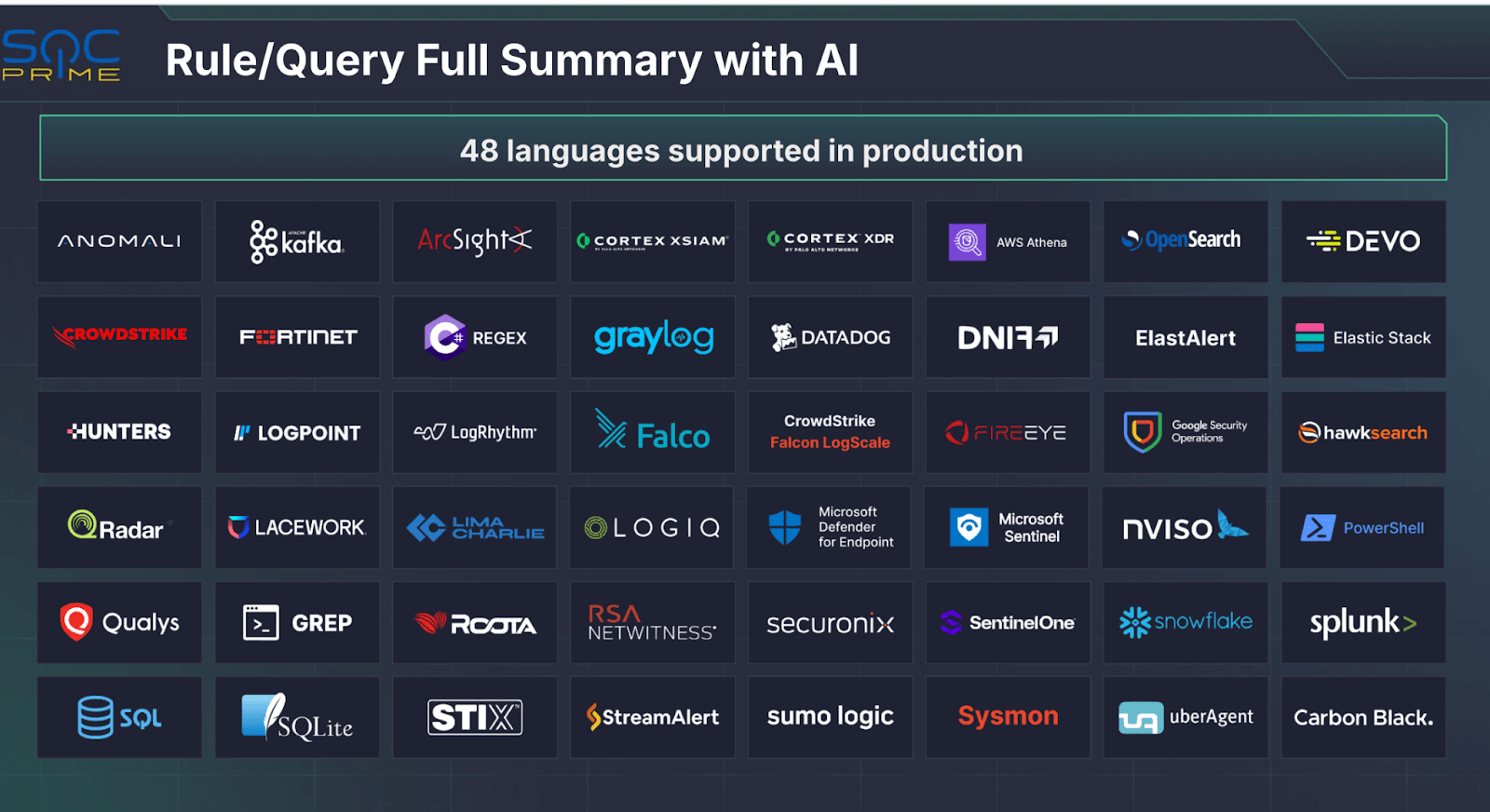

- 48の言語に対応

特に高密度なSOC環境では、明確な文書があまりなく、または最新でないことが多いため、特に有用です。Uncoder AIは以下を提供します。

- 正確な内訳

- 見出し付きの構造化サマリー

-

脅威の関連性に関するコンテキスト情報

SOC Primeのプライベートクラウド内でホストされるLlama 3.3モデルにより、この機能はプライバシーとパフォーマンスを保証します。

運用価値

-

分析時間を節約:アナリストは、もう複雑な検出ロジックを一行一行読む必要がありません。

-

コラボレーションを改善:Tier 1〜3のアナリストや検出エンジニアが共通の理解で協力できます。

- オンボーディング時間を短縮:初心者のチームメンバーは、明確なロジックサマリーにより迅速に業務を開始できます。

- 文書化を強化:将来の監査、レビュー、または最適化のために、フルサマリーをルールと一緒に保存できます。

複雑さから明快さへ

検出ルールを調整したり、脅威ロジックを見直したり、クエリが実際に何をするのか文書化しようとしている場合でも、Uncoder AIのフルサマリーはチームに強力な支援を提供します。検出コンテンツを数秒で完全に説明可能です。