攻撃者は、実行可能な悪意のあるファイルを画像、ドキュメント、またはアーカイブとして偽装し、ファイルアイコンを置き換え、ファイル名に偽の拡張子を追加することができます。このような「作成された」ファイルはフィッシングメールの添付ファイルとしてよく使用され、Windows XP以降のシステムでデフォルトで有効になっている「既知のファイルタイプの拡張子を隠す」オプションのため、Windowsシステムを感染させるのにかなり効果的な方法です。実際のファイル拡張子はファイルブラウザやほとんどのアプリケーションでシステムのファイルブラウザポリシーに従い隠されています。フィッシングメールがユーザーを説得して「ドキュメント」を開かせることに成功した場合、マルウェアがシステムにインストールされ、その後、ユーザーが何も疑わないようにするために誘いのドキュメントがしばしばダウンロードされ実行されます。

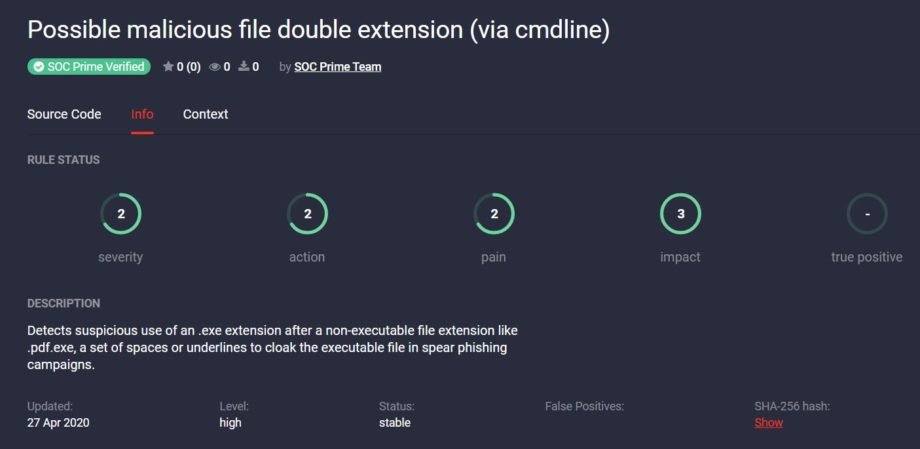

当社のSOCチームは、.pdf.exeのような非実行可能ファイルの拡張子の後に.exe拡張子を使用する不審な動作を検出する独占的なSigmaルールを公開しました。これは、実行可能ファイルをスペアフィッシングキャンペーンで隠すためにスペースまたは下線を使用するセットです: https://tdm.socprime.com/tdm/info/2FWv97nWNL5L/iea3vHEBv8lhbg_iMXqH/?p=1

以下のプラットフォームで脅威検出がサポートされています:

SIEM: Azure Sentinel, ArcSight, QRadar, Splunk, Graylog, Sumo Logic, ELK Stack, RSA NetWitness, Logpoint, Humio, RSA NetWitness

EDR: CrowdStrike, Carbon Black, Elastic Endpoint

MITRE ATT&CK:

戦術: 初期アクセス

技術: スピアフィッシング添付ファイル (T1193)

以下に先週のThreat Bountyプログラム参加者によるトップ5のコミュニティルールを示します: https://socprime.com/en/blog/rule-digest-fresh-content-to-detect-trojans-and-ransomware/