Gegner können bösartige ausführbare Dateien als Bilder, Dokumente oder Archive tarnen, Dateisymbole ersetzen und gefälschte Erweiterungen zu den Dateinamen hinzufügen. Solche „gestalteten“ Dateien werden häufig als Anhänge in Phishing-E-Mails verwendet, und dies ist eine ziemlich effektive Methode, um Windows-Systeme zu infizieren, da die Option „Bekannte Dateitypen-Erweiterungen ausblenden“ standardmäßig für Windows XP und neuere Systeme aktiviert ist. Die tatsächliche Dateierweiterung wird vom System im Datei-Explorer und in den meisten Anwendungen, die den Datei-Explorer-Richtlinien des Systems folgen, ausgeblendet. Wenn die Phishing-E-Mail den Benutzer davon überzeugt, das „Dokument“ zu öffnen, wird die Malware im System installiert, und dann wird das Lockdokument oft heruntergeladen und ausgeführt, sodass der Benutzer nichts vermutet.

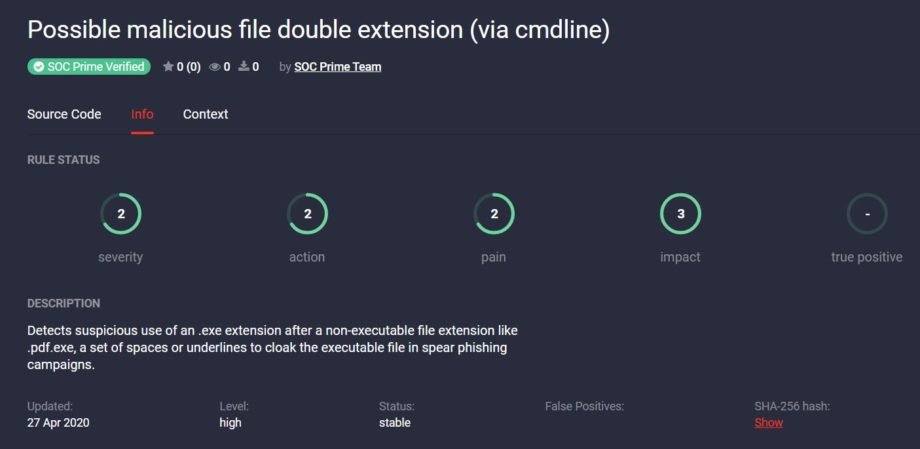

Unser SOC-Team hat eine exklusive Sigma-Regel veröffentlicht, die die verdächtige Verwendung einer .exe-Erweiterung nach einer nicht ausführbaren Dateierweiterung wie .pdf.exe, einem Satz von Leerzeichen oder Unterstrichen erkennt, um die ausführbare Datei in Spear-Phishing-Kampagnen zu verbergen: https://tdm.socprime.com/tdm/info/2FWv97nWNL5L/iea3vHEBv8lhbg_iMXqH/?p=1

Bedrohungserkennung wird für die folgenden Plattformen unterstützt:

SIEM: Azure Sentinel, ArcSight, QRadar, Splunk, Graylog, Sumo Logic, ELK Stack, RSA NetWitness, Logpoint, Humio, RSA NetWitness

EDR: CrowdStrike, Carbon Black, Elastic Endpoint

MITRE ATT&CK:

Taktiken: Initialer Zugriff

Technik: Spearphishing-Anhang (T1193)

Bitte finden Sie hier die Top-5-Community-Regeln, die letzte Woche von Teilnehmern am Threat Bounty Programm veröffentlicht wurden: https://socprime.com/en/blog/rule-digest-fresh-content-to-detect-trojans-and-ransomware/