サイバーセキュリティアナリストは、ウクライナの公共および民間部門を標的とする悪意のある活動の大幅な増加を観察しており、攻撃者はしばしば フィッシングベクター を侵入の開始戦略として採用します。

CERT-UAは、ウクライナの組織に対する継続的な攻撃についてサイバー防衛者に通知し、攻撃者はKyivstarとウクライナ保安庁のフィッシングルアーを利用しています。悪名高いUAC-0050グループは、ターゲットをRemcos RATで感染させることを目的としており、これはグループの敵対ツールキットの一般的な悪意のあるストレインです。

UAC-0050攻撃分析: Remcos RATを使用した新しいフィッシングキャンペーン

2023年12月の最初の10日間に、UAC-0050グループは大規模にサイバー脅威の舞台に復帰し、 ウクライナとポーランドの政府機関を標的とし 、2つの悪意のあるストレイン、Remcos RATとMeduza Stealerを活用しました。特に、11月と 2023年12月初旬には、UAC-0050のハッカーは、少なくとも2回の攻撃操作をウクライナに対して行い、1つはフィッシングルアーを使用してRemcos RATを拡散しました。 ウクライナ保安庁になりすましたフィッシングキャンペーンに続き、UAC-0050は同じ攻撃ベクターを介して攻撃を再開しています。

2023年12月21日、CERT-UAは 新しい警告を発行し 、Kyivstarユーザーの未払残高に関連するルアートピックとウクライナ保安庁を装ったルアートピックを使用する2つのメール配送キャンペーンを公開しました。攻撃者は、対応するKyivstar関連のトピックとともにルアーZIP添付ファイルを含むフィッシングメールを送信します。

アーカイブには、パスワードで保護されたRARファイルにDOCファイルと有害なマクロが含まれています。SMBプロトコルを介したexplorer.exeのマクロアクティベーションは、影響を受けたシステムに実行ファイルをダウンロードして起動します。その後、これは自己解凍(SFX)アーカイブとなり、Bitbucketサービスからのダウンロードと別の実行可能ファイル「wsuscr.exe」を起動するBATCHスクリプトを含み、SmartAssembly .NETを介して難読化されています。これは、Remcos RATを解読して実行することを目的としています。

CERT-UAは、ウクライナ保安庁を装った件名のルアーと悪意のある添付ファイルを伴うフィッシングメールも観察しました。これには、パスワード保護されたZIPファイルが含まれ、3つの部分に分割されたRARアーカイブが含まれています。最終的な部分には実行可能ファイルが含まれています。このアーカイブを開いて実行可能ファイルを実行すると、Remcos RAT感染につながる可能性があります。

このキャンペーンでは、UAC-0050は通常通り、マレーシアのプロバイダーサービスを利用してRemcos RATの制御サーバーをホストしています。加えて、敵はホスティングのニーズのためにAS44477(STARK INDUSTRIES SOLUTIONS LTD)の自主システムを利用しています。

CERT-UA#8338アラートでカバーされたUAC-0050フィッシング攻撃の検出

ウクライナおよびその同盟国に対するフィッシング攻撃の急速な増加は、UAC-0050ハッキングコレクティブに起因し、組織が潜在的な標的となる重大な脅威をもたらします。最新のグループの攻撃の波は、感染チェーン内でのRemcos RATの使用に関連する同様の行動パターンを示しています。SOC Primeは、UAC-0050の攻撃活動およびその環境内のRemcos RAT感染の痕跡を識別するのに役立つ検出アルゴリズムのコレクションを作成しています。関連するCERT-UA#8338の調査で取り上げられた攻撃検出のためのSigmaルールにアクセスするには、以下のリンクを参照してください。

CERT-UA関連のCERT-UA#8338警告で明らかにされた攻撃を検出するSigmaルール

セキュリティエンジニアは、 検出を探索する ボタンをクリックして、カスタムタグ“UAC-0050”でフィルタリングされた全体の検出スタックにもアクセスできます。この検出アルゴリズムのコレクションは、防御者がUAC-0050の攻撃活動に関連する脅威の検出とハンティング機能を強化し、適時に脅威を軽減するのに役立つように設計されています。すべてのSigmaルールは MITRE ATT&CK®に準拠しており、自動的に数十のサイバーセキュリティ言語に変換でき、特化したCTIで強化されています。

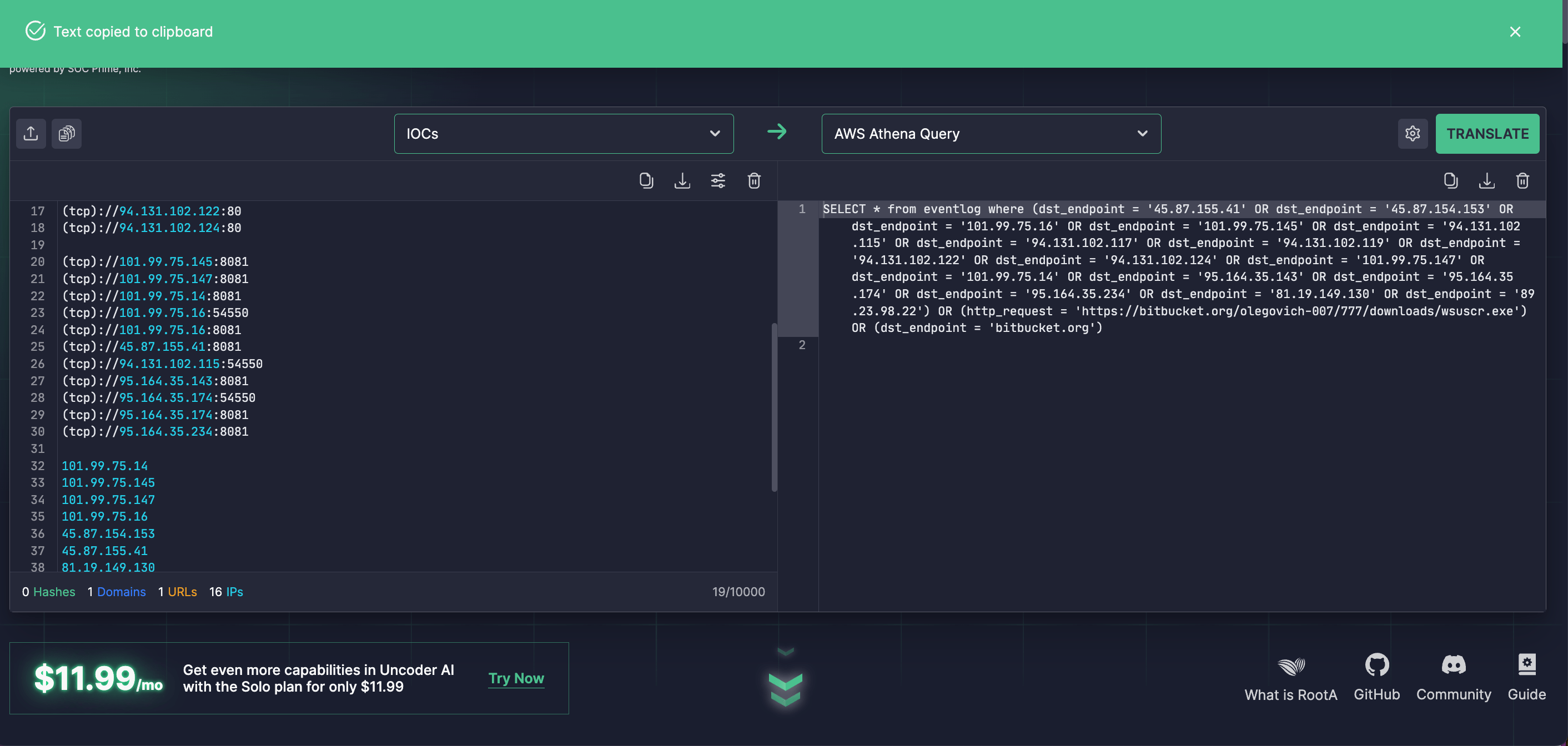

セキュリティプロフェッショナルは、オープンソースツール Uncoder IO を使用して、大規模なIOCリトロスペクティブマッチングを実行することができます。Uncoder IOの左ペインからIOCを選択し、 関連するCERT-UAのアラートからの脅威インテルをペーストし、プラットフォームとターゲット言語、たとえばOSCFを適用し、選ばれた環境で重要な脅威をハントするためのカスタムIOCクエリにすぐにデータをパッケージングします。

MITRE ATT&CKコンテキスト

MITRE ATT&CKを活用することで、UAC-0050に関連する最近の攻撃キャンペーンの文脈を詳細に理解できます。対応するATT&CKの戦術、技術、サブ技術を扱う専用のSigmaルールの包括的なセットを表示するには、以下の表を参照してください。

Tactics | Techniques | Sigma Rule |

Initial Access | Phishing: Spearphishing Attachment | |

Execution | Exploitation for Client Execution (T1203) | |

Command and Scripting Interpreter (T1059) | ||

Command and Scripting Interpreter: PowerShell (T1059.001) | ||

Command and Scripting Interpreter: Visual Basic (T1059.005) | ||

Command and Scripting Interpreter: Windows Command Shell (T1059.003) | ||

Command and Scripting Interpreter: JavaScript (T1059.007) | ||

Scheduled Task / Job (T1053) | ||

User Execution: Malicious File (T1204.002) | ||

Defense Evasion | Indicator Removal (T1070) | |

Indicator Removal: File Deletion (T1070.004) | ||

Masquerading (T1036) | ||

System Script Proxy Execution (T1216) | ||

System Binary Proxy Execution (T1218) | ||

Obfuscated Files or Information (T1027) | ||

Abuse Elevation Control Mechanism: Bypass User Account Control (T1548.002) | ||

Modify Registry (T1112) | ||

Lateral Movement | Remote Services: SMB / Windows Admin Shares (T1021.002) | |

Command and Control | Ingress Tool Transfer (T1105) |