CVE-2023-23397 は、Microsoft Outlookにおける重大な権限昇格(EoP)の脆弱性で、 CVSS基本スコアは9.8です。これは2023年3月14日に初めて公開され、 APT28に帰属されました。または Fancy Bear またはStrontiumとしても知られています。これはロシア連邦参謀本部情報総局(GRU)に関連する脅威アクターです。この脆弱性は主にヨーロッパの政府、軍事、エネルギー部門を対象としています。

CVE-2023-23397の深刻さは、そのノンタッチ・エクスプロイトの性質に主に由来し、特定のメールやカレンダーアイテムをユーザーに送信することによって、脅威アクターが脆弱性を悪用するためにユーザーの関与を必要としないことを意味します。CVE-2023-23397を成功裏にエクスプロイトした結果、攻撃者はエンコードされたユーザーの資格情報を含むNet-NTLMv2ハッシュにアクセスできます。これにより、対戦者はネットワーク内を横断してより機密性の高い情報を得ることができます。

今日は、このOutlookの脆弱性を分析し、CVE-2023-23397を緩和および検出するためのいくつかのオプションを確認します。

CVE-2023-23397のエクスプロイト検出

組織がCVE-2023-23397の悪用試行を事前に検出するのを支援するため、SOC Prime Platformは集合的なサイバー防御のための検証済みコンテキスト豊富なSigmaルールのセットをキュレートしています。「 検出を探る 」ボタンをクリックすると、CVE-2023-23397検出のための関連するSigmaルールに即座にアクセスできます。 registry_event, powershell, process_creation、および cmdline。これらのルールは最新のMITRE ATT&CK®フレームワークに揃っており、広範なメタデータと関連する脅威インテリジェンスリンクに支えられています。

Microsoftは、潜在的な妥協の脅威狩りプロセスの第一歩として、 Exchangeスキャンスクリプト を使用することを推奨しています。それは、メール、タスク、カレンダーアイテムを含む悪意のあるメッセージについてExchangeサーバーを監査します。

CVE-2023-23397 IOCs

スキャンスクリプトを通して疑わしい値を特定できない場合、コンプロマイズの指標を探査できます。次の異常な動作を調べます:

- Microsoft Defender for EndpointやMicrosoft Defender Identityのテレメトリを観察し、外部または信頼されていないリソースに関連するNTLM認証がないか確認します。

- WebDAV接続を試みるプロセス実行イベントを追跡します。

- SMBClientイベントでログエントリを確認します。

- ファイアウォールログで異常な送信SMB接続を探します。

データソースに関しては、次の事項を確認できます:

- ファイアウォールログ

- プロキシログ

- VPNログ

- Exchange OnlineのAzure ADサインインログ

- Exchange ServerのIISログ

- RDPゲートウェイログ

- エンドポイントデータ(例:エンドユーザー用のWindowsイベントログ)

- EDRテレメトリ(利用可能であれば)

以下に、CVE-2023-23397エクスプロイトに関連するIPアドレスを示します。より広範なリストは Virustotal.

- 24.142.165[.]2

- 85.195.206[.]7

- 101.255.119[.]42

- 113.160.234[.]229

- 168.205.200[.]55

- 181.209.99[.]204

- 185.132.17[.]160

- 213.32.252[.]221

CVE-2023-23397の悪用試みと関連するコンプロマイズの指標を無理なく探すために、 Uncoder AI に依存し、選択したSIEMまたはEDR環境で実行可能なカスタムIOCクエリを即時生成します。

CVE-2023-23397 PoC

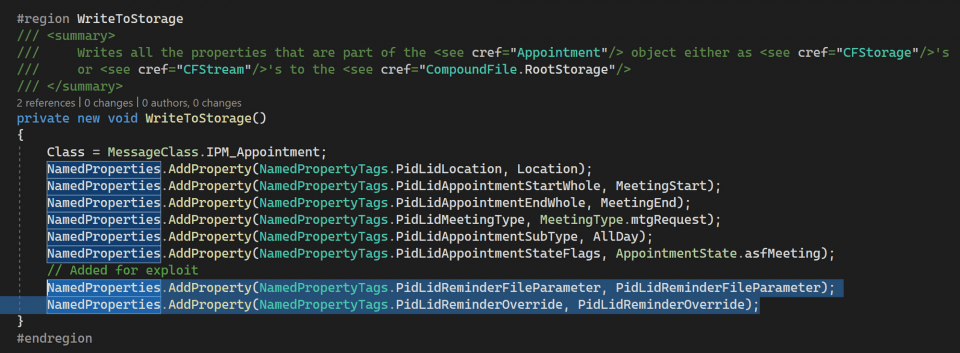

現在、CVE-2023-23397のPoCが多数見つかりますが、エクスプロイトのシンプルさを知っておくべきです。たとえば、悪意のあるカレンダー予定を作成するには、次のようになります:

- Outlook MSGファイルの作成、

- の拡張 Appointment クラスには定義されたプロパティの数があるため、

- 追加 PidLidReminderOverride and PidLidReminderFileParameter プロパティ。

出典: MDSec

Microsoft Outlook脆弱性分析

CVE-2023-23397は、Windowsオペレーティングシステム上のMicrosoft Outlookを特にターゲットとした脆弱性です。この脆弱性を悪用するには、特別に作成されたメッセージ(メール、イベント、またはタスク)をユーザーに配信する必要があります。主な脆弱性は、拡張MAPIプロパティであるPidLidReminderFileParameterにあります。 PidLidReminderFileParameter はリマインダーサウンドのファイル名です。脆弱性を悪用するために、脅威アクターはPidLidReminderFileParameterプロパティを変更し、サーバーメッセージブロック(SMB)またはTCPポート445を介して対戦者の管理するサーバーへのUNCパスを指します。.

さらに、リマインダーがユーザーのデバイスに表示され、NTLM認証を引き起こします。このプロセスは受取人からの介入を必要とせず、背後で気づかれることなく行われます。リモートSMBサーバーに接続した後、ユーザーのNet-NTLMv2ハッシュが漏洩します。NTLMv2を使用することで、対戦者はネットワーク内での横方向移動戦術(TA0008)を使用してユーザーのパスワードの暗号化された形式を解読することができます。

Microsoftの ガイダンスによると、対戦者はSMBプロトコルを使用してのみOutlookの脆弱性を悪用することができます。 同時に、WebDAVプロトコルの相互作用は、CVE-2023-23397のエクスプロイト技術を使用しても外部IPアドレスに対する資格情報漏洩のリスクを引き起こしません。Net-NTLMv2認証要求があっても、Windowsはハッシュを送信しません。

いかなるシナリオにおいても、CVE-2023-23397の適切な緩和策を用いれば、脆弱性の悪用リスクを最小限に抑えることができます。緩和策として、Microsoftは セキュリティアップデート:

- で次のことを推奨しています。 NTMLを認証方法として使わないようにします。 これを行う最も簡単な方法は Protected Users Security Group を作成してユーザーを追加することです。特にアクセス権が高いアカウント(例:ドメイン管理者)にフォーカスします。この操作により、NTLMが必要なアプリでの作業が中断される可能性があります。そのため、これらの設定を元に戻すためには、ユーザーをグループから削除する必要があります。

- ネットワークにおけるSMB(TCP 445)の送信をブロックします。 それは、周辺/ローカルファイアウォールまたはVPN設定を通じて行うことができます。それらを使用することにより、NTLM認証メッセージはリモートファイル共有に送信されません。

あらゆる悪用可能なCVEや進行中のサイバー攻撃で使用されるTTPに対する検出コンテンツを完全に装備するためにSOC Primeに依存してください。あなたのセキュリティニーズに合わせた脅威に対抗するために、既存のCVEのための800以上の検出アルゴリズムにアクセスしてください。 https://socprime.com/ または、SOC Prime Platformへのプレミアムサブスクリプションで関連するすべての検出を取得してください。 https://my.socprime.com/pricing/.