その仕組み

1. 脅威レポートからのIOC抽出

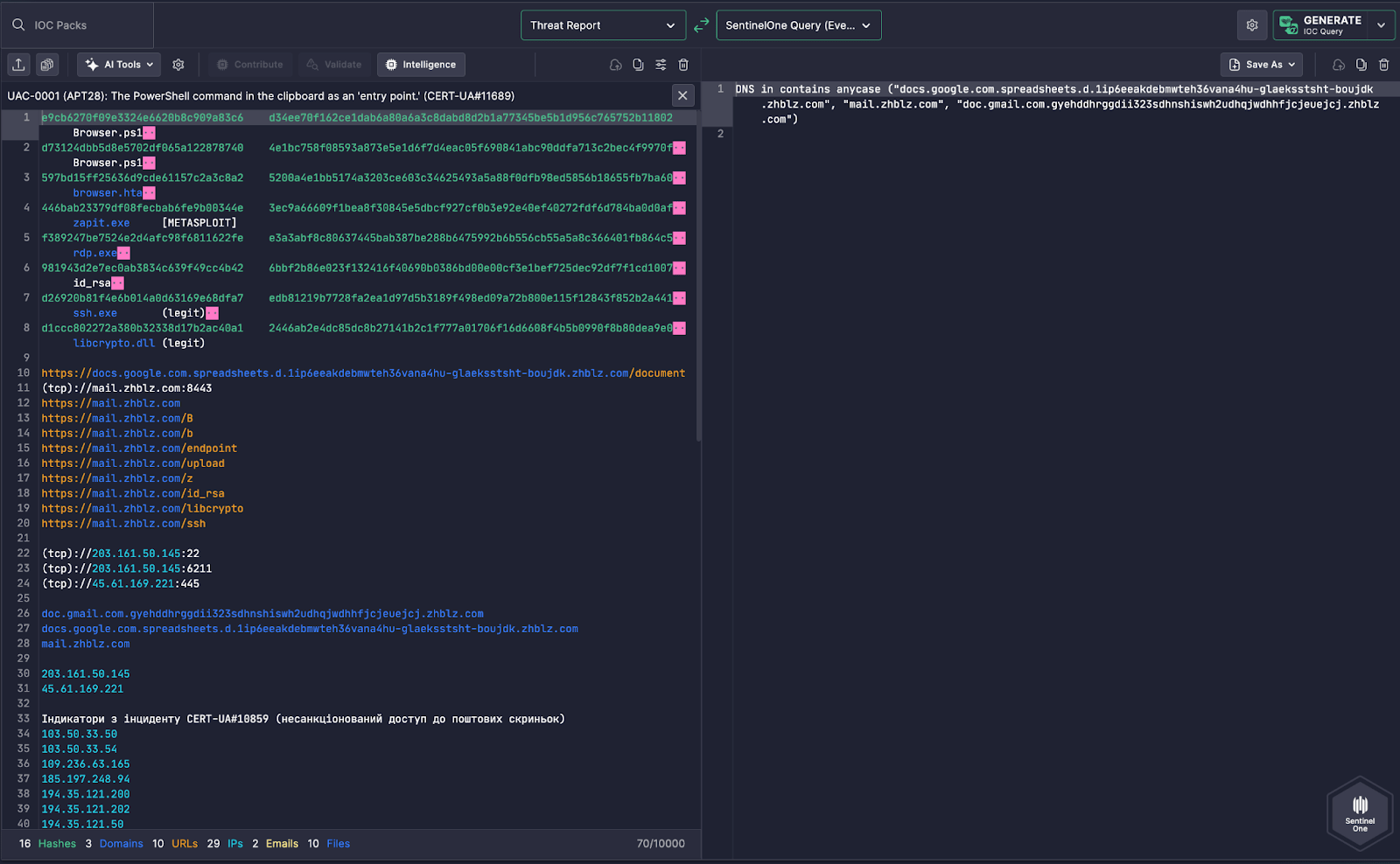

Uncoder AIは、以下を含むインシデントレポート(左側)からインジケーターを自動的に解析し分類します。

-

悪質なドメイン、例として:

-

mail.zhblz.com

-

docs.google.com.spreadsheets.d.l1p6eeakedbmwteh36vana6hu-glaekssht-boujdk.zhblz.com

-

doc.gmail.com.gyehdhhrggdi1323sdnhnsiwvh2uhdqjwdhhfjcjeuejcj.zhblz.com

-

これらのドメインはフィッシング文書、偽装されたログインポータル、データ漏洩エンドポイントに関連しています。

2. SentinelOne互換のクエリ生成

右側では、Uncoder AIが出力するのは SentinelOneのイベントクエリです。 using the DNS contains anycase 構文を使用します:

DNS contains anycase (

"docs.google.com.spreadsheets.d.l1p6eeakedbmwteh36vana6hu-glaekssht-boujdk.zhblz.com",

"mail.zhblz.com",

"doc.gmail.com.gyehdhhrggdi1323sdnhnsiwvh2uhdqjwdhhfjcjeuejcj.zhblz.com"

)

-

オペレーター: contains anycase 検出が大文字小文字を区別せずに行われることを保証し、DNSログの変化を処理します。

-

フィールド: DNS 解決イベントを対象とし、マルウェアやフィッシングリンクに関連付けられたドメインルックアップを発見するのに最適です。

ユースケース: Investigate DNS queries initiated by powershell.exe , browser.ps1 、または zapit.exe .

なぜ役立つのか

-

ゼロフォーマット労力: 長いサブドメインチェーンが自動的にフォーマットされ、適切にマッチングされます。

-

即時IOC展開: アナリストは、感染したホストやビーコン行動を特定するために、クエリをSentinelOneで直接実行できます。

高い信号対ノイズ比: 攻撃者が所有するインフラストラクチャのみに焦点を当て、誤検知を最小限に抑えます。

運用上の利点

SentinelOneのユーザーにとって、この機能により次のことが可能になります:

-

迅速な脅威ハンティング

ドメインクエリを手動で構築する必要はなく、Uncoder AIが脅威レポートから実行します。

-

即時IOC適用

高い信頼性のあるAPTインフラと一致するDNSクエリをブロックまたはアラートします。

SOC効率

推測作業を排除し、クエリ作成の負担を減らすことで応答時間を短縮します。