| tuuid |

Collects anonymous data related to the user's visits to the website, such as the

number of visits, average time spent on the website and what pages have been

loaded.

|

| tuuid_last_update |

Collects anonymous data related to the user's visits to the website, such as the

number of visits, average time spent on the website and what pages have been

loaded.

|

| um |

Collects anonymous data related to the user's visits to the website, such as the

number of visits, average time spent on the website and what pages have been

loaded.

|

| umeh |

Collects anonymous data related to the user's visits to the website, such as the

number of visits, average time spent on the website and what pages have been

loaded.

|

| na_sc_x |

Used by the social sharing platform AddThis to keep a record of parts of the

site that has been visited in order to recommend other parts of the site.

|

| APID |

Collects anonymous data related to the user's visits to the website. |

| IDSYNC |

Collects anonymous data related to the user's visits to the website. |

| _cc_aud |

Collects anonymous statistical data related to the user's website visits, such

as the number of visits, average time spent on the website and what pages have

been loaded. The purpose is to segment the website's users according to factors

such as demographics and geographical location, in order to enable media and

marketing agencies to structure and understand their target groups to enable

customised online advertising.

|

| _cc_cc |

Collects anonymous statistical data related to the user's website visits, such

as the number of visits, average time spent on the website and what pages have

been loaded. The purpose is to segment the website's users according to factors

such as demographics and geographical location, in order to enable media and

marketing agencies to structure and understand their target groups to enable

customised online advertising.

|

| _cc_dc |

Collects anonymous statistical data related to the user's website visits, such

as the number of visits, average time spent on the website and what pages have

been loaded. The purpose is to segment the website's users according to factors

such as demographics and geographical location, in order to enable media and

marketing agencies to structure and understand their target groups to enable

customised online advertising.

|

| _cc_id |

Collects anonymous statistical data related to the user's website visits, such

as the number of visits, average time spent on the website and what pages have

been loaded. The purpose is to segment the website's users according to factors

such as demographics and geographical location, in order to enable media and

marketing agencies to structure and understand their target groups to enable

customised online advertising.

|

| dpm |

Via a unique ID that is used for semantic content analysis, the user's

navigation on the website is registered and linked to offline data from surveys

and similar registrations to display targeted ads.

|

| acs |

Collects anonymous data related to the user's visits to the website, such as the

number of visits, average time spent on the website and what pages have been

loaded, with the purpose of displaying targeted ads.

|

| clid |

Collects anonymous data related to the user's visits to the website, such as the

number of visits, average time spent on the website and what pages have been

loaded, with the purpose of displaying targeted ads.

|

| KRTBCOOKIE_# |

Registers a unique ID that identifies the user's device during return visits

across websites that use the same ad network. The ID is used to allow targeted

ads.

|

| PUBMDCID |

Registers a unique ID that identifies the user's device during return visits

across websites that use the same ad network. The ID is used to allow targeted

ads.

|

| PugT |

Registers a unique ID that identifies the user's device during return visits

across websites that use the same ad network. The ID is used to allow targeted

ads.

|

| ssi |

Registers a unique ID that identifies a returning user's device. The ID is used

for targeted ads.

|

| _tmid |

Registers a unique ID that identifies the user's device upon return visits. The

ID is used to target ads in video clips.

|

| wam-sync |

Used by the advertising platform Weborama to determine the visitor's interests

based on pages visits, content clicked and other actions on the website.

|

| wui |

Used by the advertising platform Weborama to determine the visitor's interests

based on pages visits, content clicked and other actions on the website.

|

| AFFICHE_W |

Used by the advertising platform Weborama to determine the visitor's interests

based on pages visits, content clicked and other actions on the website.

|

| B |

Collects anonymous data related to the user's website visits, such as the number

of visits, average time spent on the website and what pages have been loaded.

The registered data is used to categorise the users' interest and demographical

profiles with the purpose of customising the website content depending on the

visitor.

|

| 1P_JAR |

These cookies are used to gather website statistics, and track conversion

rates.

|

| APISID |

Google set a number of cookies on any page that includes a Google reCAPTCHA.

While we have no control over the cookies set by Google, they appear to include

a mixture of pieces of information to measure the number and behaviour of Google

reCAPTCHA users.

|

| HSID |

Google set a number of cookies on any page that includes a Google reCAPTCHA.

While we have no control over the cookies set by Google, they appear to include

a mixture of pieces of information to measure the number and behaviour of Google

reCAPTCHA users.

|

| NID |

Google set a number of cookies on any page that includes a Google reCAPTCHA.

While we have no control over the cookies set by Google, they appear to include

a mixture of pieces of information to measure the number and behaviour of Google

reCAPTCHA users.

|

| SAPISID |

Google set a number of cookies on any page that includes a Google reCAPTCHA.

While we have no control over the cookies set by Google, they appear to include

a mixture of pieces of information to measure the number and behaviour of Google

reCAPTCHA users.

|

| SID |

Google set a number of cookies on any page that includes a Google reCAPTCHA.

While we have no control over the cookies set by Google, they appear to include

a mixture of pieces of information to measure the number and behaviour of Google

reCAPTCHA users.

|

| SIDCC |

Security cookie to protect users data from unauthorised access. |

| SSID |

Google set a number of cookies on any page that includes a Google reCAPTCHA.

While we have no control over the cookies set by Google, they appear to include

a mixture of pieces of information to measure the number and behaviour of Google

reCAPTCHA users.

|

| __utmx |

This cookie is associated with Google Website Optimizer, a tool designed to help

site owners improve their wbesites. It is used to distinguish between two

varaitions a webpage that might be shown to a visitor as part of an A/B split

test. This helps site owners to detemine which version of a page performs

better, and therefore helps to improve the website.

|

| __utmxx |

This cookie is associated with Google Website Optimizer, a tool designed to help

site owners improve their wbesites. It is used to distinguish between two

varaitions a webpage that might be shown to a visitor as part of an A/B split

test. This helps site owners to detemine which version of a page performs

better, and therefore helps to improve the website.

|

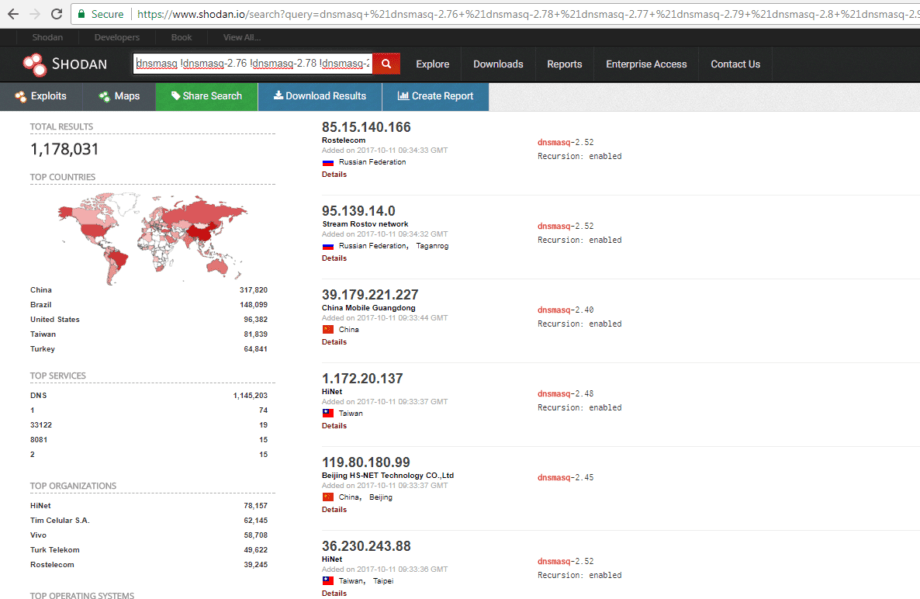

攻撃者は常に進化していると言われていることから、より速く発生することも考えられます。バックドア仮説を確認するためのスキャンと検証があると良いでしょうが、まずShodanに問い合わせて、差し迫った災害の規模を測定しましょう。精度を確かめたい場合は、このクエリをご覧ください: https://www.shodan.io/search?query=dnsmasq+!dnsmasq-2.76+!dnsmasq-2.78+!dnsmasq-2.77+!dnsmasq-2.79+!dnsmasq-2.8+!dnsmasq-2.9th 10月11日時点で

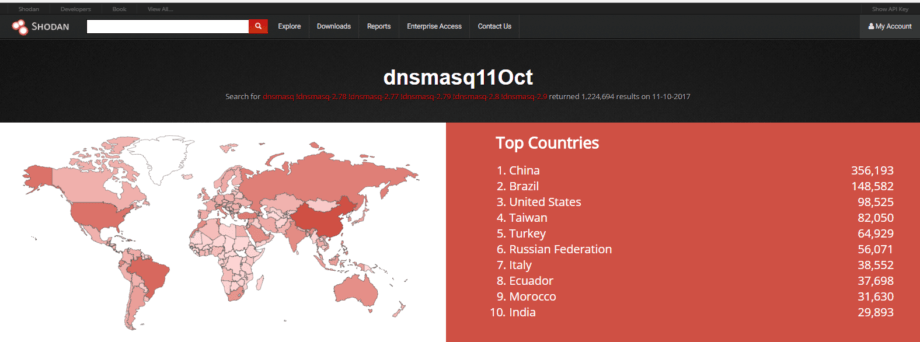

攻撃者は常に進化していると言われていることから、より速く発生することも考えられます。バックドア仮説を確認するためのスキャンと検証があると良いでしょうが、まずShodanに問い合わせて、差し迫った災害の規模を測定しましょう。精度を確かめたい場合は、このクエリをご覧ください: https://www.shodan.io/search?query=dnsmasq+!dnsmasq-2.76+!dnsmasq-2.78+!dnsmasq-2.77+!dnsmasq-2.79+!dnsmasq-2.8+!dnsmasq-2.9th 10月11日時点で 脆弱なバージョンのdnsmasqを実行しているデバイスの総数は1,178,031台であり、バージョン2.76が脆弱であると考えない場合でも、マス攻撃の可能性があるとは限らない場合でもあります。私は以前、10月6日に未パッチデバイスの数を報告しており、発見された未パッチのデバイスの数は1,131,229台で、Shodanが発見する未パッチのデバイスの数は増え続けています。thおそらくGoogleセキュリティの警告が無視されたのかもしれません。それでも、企業におけるパッチ管理サイクルが長いこと(これはIoTに存在するのですか?)や、サポート外のAndroidデバイスが大量にあることを考慮すると、この状況は理にかなっていることがわかります。影響は世界的ですか?このShodanからのレポートで答えを見つけられるかもしれません。th では、なぜMiraiを言及するのでしょうか? Miraiは、telnetなどの明文プロトコルやハードコードされた資格情報を活用して、安全でないIoTデバイスのスキャンとボットアーミーの構築を行っていた悪名高いボットネットでした。そのような能力を持つ敵対者は、特定の脆弱性を利用して攻撃をアップグレードするのにほとんど問題はありません。しかし、もし10月27日までに何も起こらなければ、dnsmasqはAPTアクターによって利用され、永続性を確立しようとするでしょう(MITRE ATT&CKで方法をご覧ください)そして隠密に行動するでしょう。

脆弱なバージョンのdnsmasqを実行しているデバイスの総数は1,178,031台であり、バージョン2.76が脆弱であると考えない場合でも、マス攻撃の可能性があるとは限らない場合でもあります。私は以前、10月6日に未パッチデバイスの数を報告しており、発見された未パッチのデバイスの数は1,131,229台で、Shodanが発見する未パッチのデバイスの数は増え続けています。thおそらくGoogleセキュリティの警告が無視されたのかもしれません。それでも、企業におけるパッチ管理サイクルが長いこと(これはIoTに存在するのですか?)や、サポート外のAndroidデバイスが大量にあることを考慮すると、この状況は理にかなっていることがわかります。影響は世界的ですか?このShodanからのレポートで答えを見つけられるかもしれません。th では、なぜMiraiを言及するのでしょうか? Miraiは、telnetなどの明文プロトコルやハードコードされた資格情報を活用して、安全でないIoTデバイスのスキャンとボットアーミーの構築を行っていた悪名高いボットネットでした。そのような能力を持つ敵対者は、特定の脆弱性を利用して攻撃をアップグレードするのにほとんど問題はありません。しかし、もし10月27日までに何も起こらなければ、dnsmasqはAPTアクターによって利用され、永続性を確立しようとするでしょう(MITRE ATT&CKで方法をご覧ください)そして隠密に行動するでしょう。 基本

基本 dnsmasqパッチが突然急増した場合には、あらゆるところにAPTがあると言います。 APTアクターにとっては、有利な進入(および脱退出)ルートであり、DNSトラフィックは依然として多くの組織で保護されておらず、アクセス制御がなされておらず、指令・制御、データ配信、データ漏洩のために簡単に悪用される可能性があります。何があっても、これらのアセットをブロックして安全側に立ち、サイバーセキュリティで他に素晴らしいことをするための検出制御を導入してください。そして、職場でのIoTプロジェクトの一環として、または家庭用ルーターとしてdnsmasqデバイスをお持ちの方は、今すぐそのファームウェアをアップグレードしてください!

dnsmasqパッチが突然急増した場合には、あらゆるところにAPTがあると言います。 APTアクターにとっては、有利な進入(および脱退出)ルートであり、DNSトラフィックは依然として多くの組織で保護されておらず、アクセス制御がなされておらず、指令・制御、データ配信、データ漏洩のために簡単に悪用される可能性があります。何があっても、これらのアセットをブロックして安全側に立ち、サイバーセキュリティで他に素晴らしいことをするための検出制御を導入してください。そして、職場でのIoTプロジェクトの一環として、または家庭用ルーターとしてdnsmasqデバイスをお持ちの方は、今すぐそのファームウェアをアップグレードしてください!