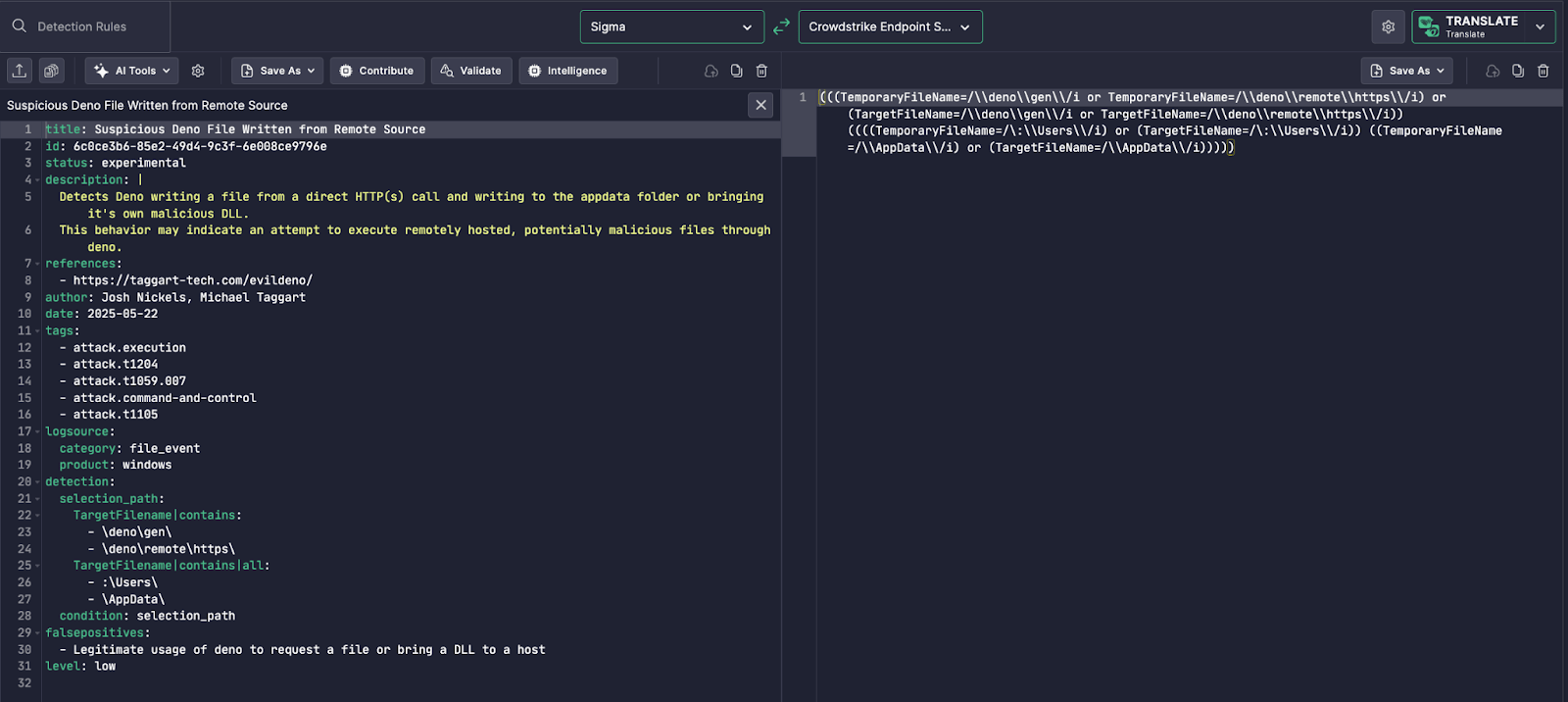

仕組み

Uncoder AIは構造化された検知コンテンツを Sigmaという人気のあるオープン検知ルール形式で書かれたものを取り込み、プラットフォーム固有のロジックに自動変換します — この場合は CrowdStrikeエンドポイント検索構文.

Sigmaルールは、 Deno (セキュアなJavaScript実行環境)がHTTP(S)を介して潜在的に悪意のあるDLLをダウンロードし、ディレクトリに直接書き込む手法を説明します。例えば AppData or ユーザー.

左パネル – Sigma検知ルール:

ルールの指定:

- ログソース: Windows ファイルイベント

- 対象ファイル名の条件: 以下のようなファイルパスにマッチする

\deno\gen,\deno\remote\https,\Users\または\AppData\

MITREタグ: 実行、コマンド・アンド・コントロール (T1059.007, T1105)

右パネル – CrowdStrikeクエリー結果:

Uncoder AIはCrowdStrikeのクエリー構文を用いて同等のロジックを生成します。同じ行動論理(疑わしいDenoファイルパス)を維持しながら変換します:

- YAMLフィールドはCrowdStrike互換フィールドに

一時ファイル名and対象ファイル名 - 論理的なネスティング (

or,and) と正規表現スタイルのパスマッチング - 検知意図と構造の完全な保存

革新的な理由

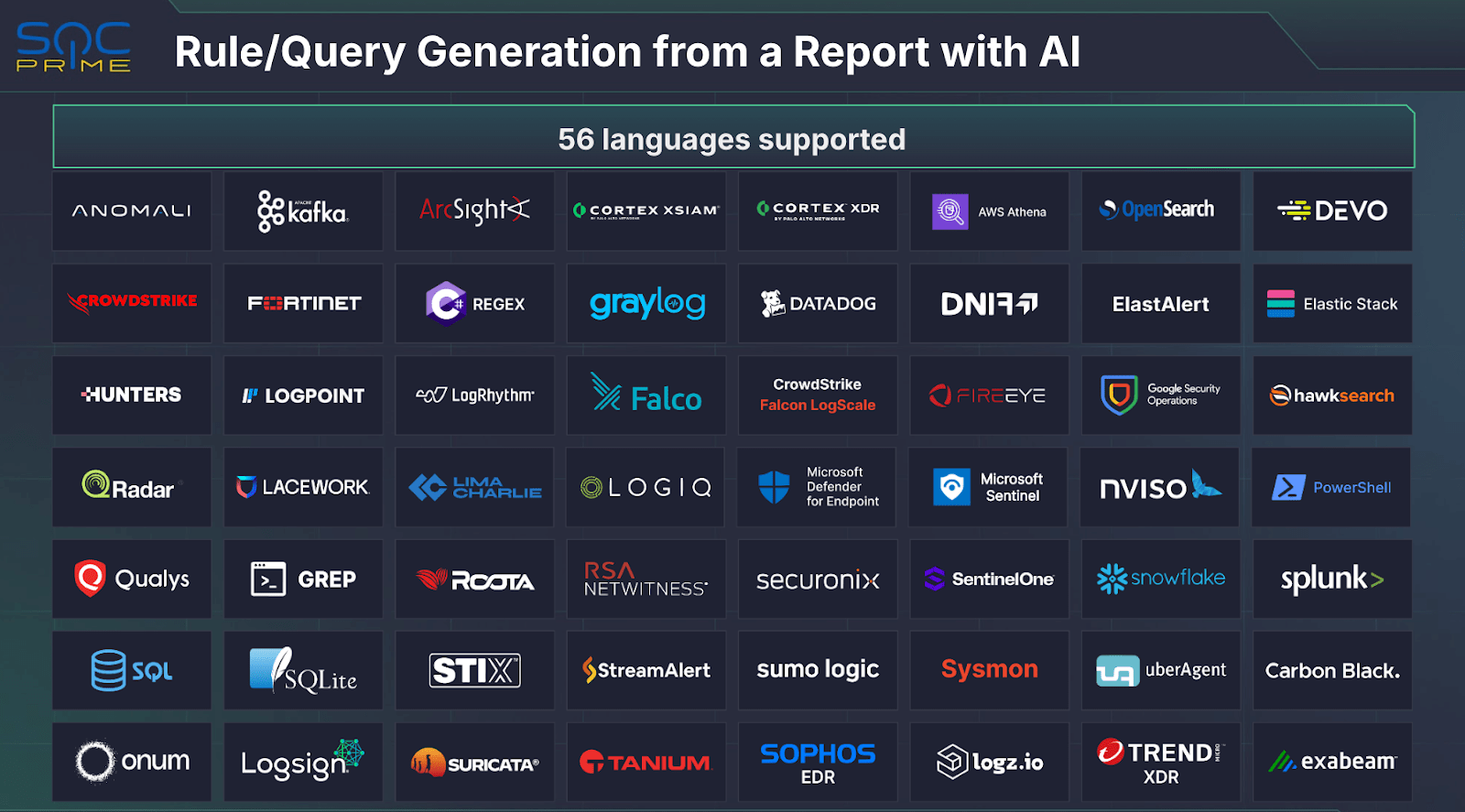

プラットフォーム間の手動ルール変換は面倒で誤りがちで、通常はベンダー固有の知識が必要です。Uncoder AIでは:

- クロス-SIEM検知ロジックが自動的に標準化され、変換される

- 正規表現、ファイルパスの意味、および論理的条件が正確に保存される

- デプロイまでの時間が数時間から数秒に短縮される

プラットフォーム構文規則で訓練されたLLMにより、変換された出力は各ベンダーのクエリ制約を尊重しながら元の検出動作と一致することが保証される。

運用上の価値

検知技術者とSOCチームにとって、この機能は提供します:

- 迅速なコンテンツ再利用 異種セキュリティスタック(例:SigmaとCrowdStrikeの両方を使用するSOC)間で。

- 検出品質の維持 セマンティック対応AI翻訳のおかげで。

- スケーラブルな脅威カバレッジ プラットフォームごとのエンジニアリング努力を重複させることなく。

- CrowdStrike構文に不慣れなジュニアアナリスト向けに オンボーディング曲線を低下させる。

Uncoder AIは組織がSigmaコンテンツをCrowdStrike環境に瞬時に運用化することを可能にし、Denoベースのリモート実行のような攻撃手法に対応し続けます。