Il 1° ottobre, l’Agenzia per la sicurezza informatica e delle infrastrutture ha pubblicato un avviso congiunto di CISA e FBI sulla minaccia associata al Ministero della Sicurezza dello Stato cinese, emesso come Allerta AA20-275A.

Questo avviso è stato inviato per risuonare con le crescenti tensioni tra gli Stati Uniti e la Cina, che seguivano accuse di misure di controllo insufficienti prese dalla Cina a causa dell’epidemia di coronavirus, nonché accuse di violazioni dei diritti umani, spionaggio e furto di proprietà intellettuale.

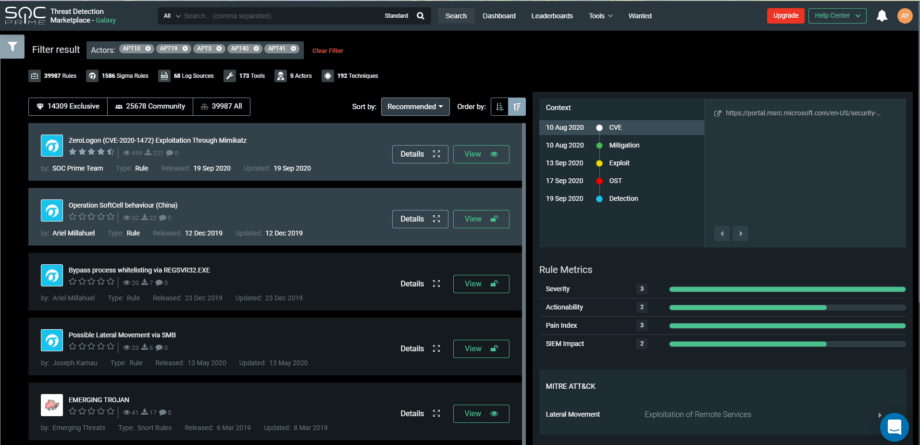

SOC Prime, come pioniere e organizzazione leader nel settore per il Detection as a Code, è sempre al passo con le minacce emergenti per aiutare i professionisti della sicurezza a difendersi proattivamente. In risposta alla Allerta AA20-275A, ci sentiamo responsabili di fornire alle infrastrutture critiche informazioni sulla gravità delle minacce e istruzioni per la mitigazione utilizzando le capacità di Threat Detection Marketplace. Qui puoi trovare informazioni sui contenuti di rilevamento più mirati che affrontano strumenti e framework comunemente implementati e frequentemente utilizzati dagli attori delle minacce cinesi, oltre a vulnerabilità chiave sfruttate dai gruppi APT.

Attori delle Minacce

Una varietà di industrie statunitensi è caduta vittima dei crimini informatici mirati attribuiti ai gruppi APT sponsorizzati dallo stato cinese. Nelle loro attività dannose, i famigerati attori delle minacce menzionati nel Allerta AA20-275A colpiscono strutture di produzione critiche, istituti finanziari e governativi, asset industriali della difesa, organizzazioni sanitarie e istituzioni educative.

| attori delle minacce cinesi | Contenuto di rilevamento |

| APT3 | Contenuto per rilevare attacchi APT3 |

| APT10 | Contenuto per rilevare attacchi APT10 |

| APT19 | Contenuto per rilevare attacchi APT19 |

| APT40 (conosciuto anche come Leviathan) | Contenuto per rilevare attacchi APT40 |

| APT41 | Contenuto per rilevare attacchi APT41 |

Strumenti & Framework

Di seguito, forniamo link al contenuto di rilevamento su Hacktools comunemente usati dagli attori delle minacce cinesi associati agli attacchi TTP orchestrati che mirano alle reti aziendali e menzionati nel Allerta AA20-275A.

| Strumenti usati dagli attori delle minacce cinesi | Contenuto attuabile su Threat Detection Marketplace |

| Cobalt Strike | Contenuto contro Cobalt Strike |

| Mimikatz | Contenuto per rilevare Mimikatz |

| PoisonIvy | Contenuto per rilevare PoisonIvy |

| PowerShell Empire | Contenuto per rilevare PowerShell Empire |

| China Chopper Web Shell | Contenuto per rilevare China Chopper Web Shell |

Vulnerabilità CVE

Per proteggere le reti aziendali critiche, è fondamentale adottare raccomandazioni tecniche sulla correzione delle vulnerabilità note. Per ridurre la vulnerabilità complessiva dell’infrastruttura, le organizzazioni devono mantenere un ciclo di patching. Threat Detection Marketplace fornisce contenuti attuabili per individuare attività dannose connesse allo sfruttamento delle vulnerabilità elencate nel Allerta AA20-275A.

| Vulnerabilità | Contenuto per rilevare attività dannose |

| CVE-2012-0158 | Contenuto per rilevare CVE-2012-0158 |

| CVE-2020-5902 | Contenuto per rilevare CVE-2020-5902 |

| CVE-2019-19781 | Contenuto per rilevare CVE-2019-19781 |

| CVE-2019-11510 | Contenuto per rilevare CVE-2019-11510 |

| CVE-2020-10189 | Contenuto per rilevare CVE-2020-10189 |

Pronto a provare il SOC Prime Threat Detection per potenziare le tue soluzioni di sicurezza? Iscriviti gratuitamente. Oppure unisciti al programma Threat Bounty per sviluppare il tuo contenuto e condividerlo con la comunità del Threat Detection Marketplace.