17 min de lecture

SIEM & EDR

Qu’est-ce que l’exfiltration de données ? Tactique d’exfiltration MITRE ATT&CK® | TA0010

17 min de lecture

SIEM & EDR

Qu’est-ce que l’exfiltration de données ? Tactique d’exfiltration MITRE ATT&CK® | TA0010

15 min de lecture

SIEM & EDR

Qu’est-ce que la Détection de Rançongiciels ? Comment Détecter les Rançongiciels

15 min de lecture

SIEM & EDR

Qu’est-ce que la Détection de Rançongiciels ? Comment Détecter les Rançongiciels

15 min de lecture

SIEM & EDR

Qu’est-ce que l’analyse de logiciels malveillants ?

15 min de lecture

SIEM & EDR

Qu’est-ce que l’analyse de logiciels malveillants ?

21 min de lecture

Dernières Menaces

Se défendre contre les attaques de ransomware en 2021

21 min de lecture

Dernières Menaces

Se défendre contre les attaques de ransomware en 2021

11 min de lecture

Dernières Menaces

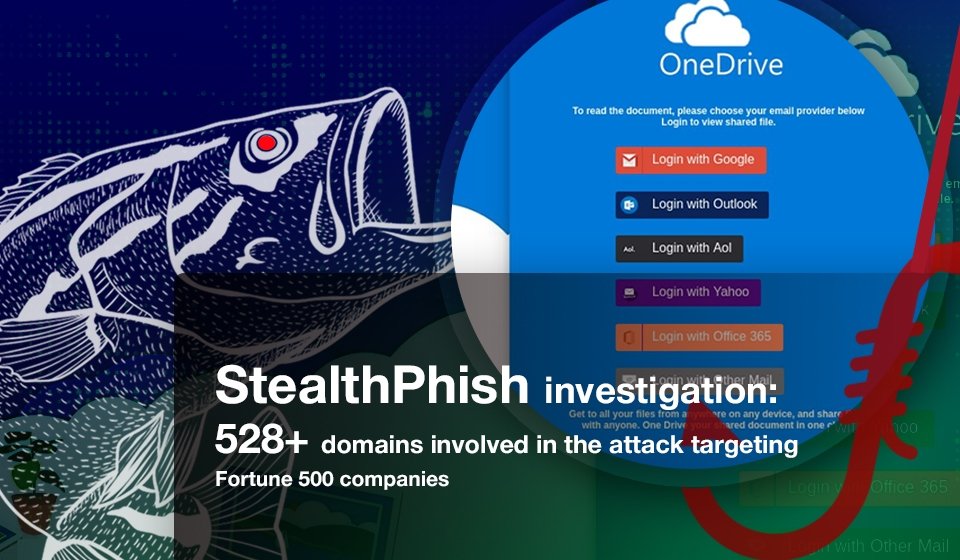

Enquête Stealthphish : 528 domaines impliqués dans une attaque BEC contre des entreprises du Fortune 500

11 min de lecture

Dernières Menaces

Enquête Stealthphish : 528 domaines impliqués dans une attaque BEC contre des entreprises du Fortune 500

8 min de lecture

Dernières Menaces

Petya.A / NotPetya est une arme cybernétique alimentée par l’IA, les TTP mènent au groupe APT Sandworm

8 min de lecture

Dernières Menaces

Petya.A / NotPetya est une arme cybernétique alimentée par l’IA, les TTP mènent au groupe APT Sandworm

13 min de lecture

Dernières Menaces

Fini le WannaCry : IOC de vers de rançongiciel, C2 Tor et analyse technique + règles SIEM

13 min de lecture

Dernières Menaces

Fini le WannaCry : IOC de vers de rançongiciel, C2 Tor et analyse technique + règles SIEM

2 min de lecture

Dernières Menaces

Hameçonnage des comptes DHL : « DHL & MOTS DE PASSE »

2 min de lecture

Dernières Menaces

Hameçonnage des comptes DHL : « DHL & MOTS DE PASSE »

6 min de lecture

Dernières Menaces

Infiltration d’infrastructure via RTF

6 min de lecture

Dernières Menaces

Infiltration d’infrastructure via RTF