SOC Prime introduit un système entièrement automatisé de gestion continue de contenu

La gestion continue de contenu (CCM) est un module complémentaire pour le SOC Prime Threat Detection Marketplace. Dans la version de novembre, nous avons introduit le système de gestion de contenu automatisé pour offrir une expérience de plateforme plus intuitive. Ici, nous allons couvrir les principales capacités du module CCM et comment le système de gestion de contenu entièrement automatisé permet aux experts en sécurité de diffuser le dernier contenu SOC directement dans leur instance SIEM et de porter la gestion de contenu à un nouveau niveau.

Lire notre article de blog pour savoir comment accéder au module et configurer correctement les intégrations pour votre SIEM afin d’activer la gestion continue du contenu.

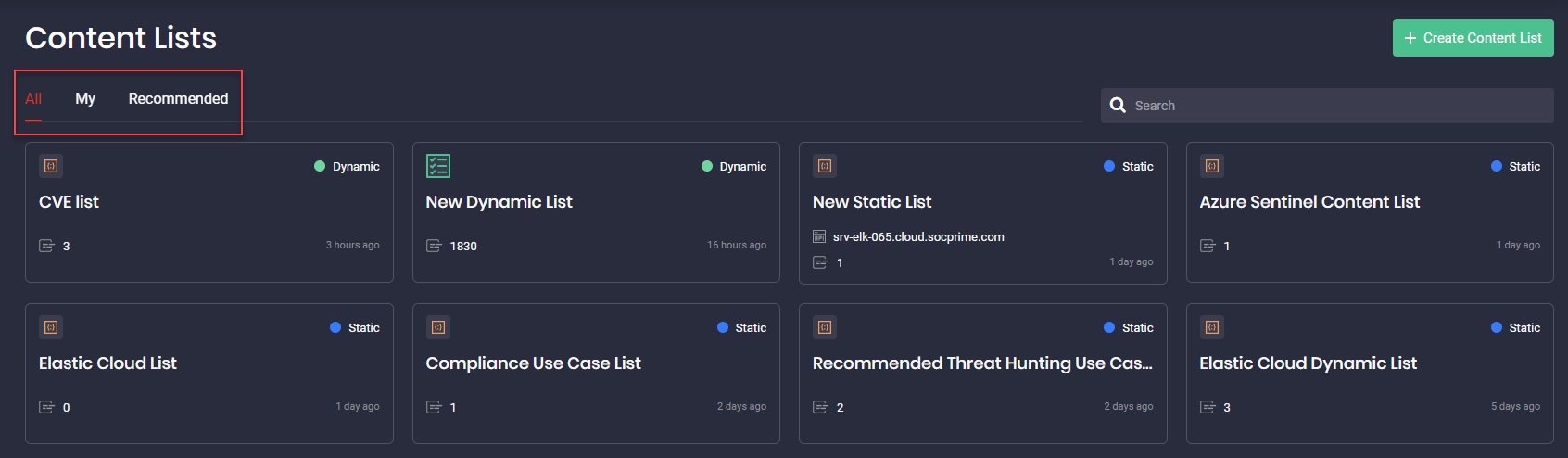

Organisation du contenu SOC en listes de contenu statiques et dynamiques

La nouvelle fonctionnalité du module de gestion continue de contenu permet aux professionnels de la sécurité utilisant Microsoft Azure Sentinel et Elastic Cloud d’organiser tout leur contenu SOC sous forme de listes de contenu bien structurées. La personnalisation des paramètres d’environnement et des préférences de contenu peut être appliquée à :

- Listes dynamiques qui sont continuellement mises à jour en fonction des tags ajoutés précédemment

- Listes statiques qui affichent toutes les préférences utilisateur enregistrées

Toutes les listes sont regroupées de la manière suivante :

- All — toutes les listes de contenu (à la fois statiques et dynamiques)

- My — listes de contenu créées par l’utilisateur spécifique

- Recommandées — listes de contenu recommandées par les administrateurs du Threat Detection Marketplace. Elles abordent normalement les menaces les plus récentes et les plus pertinentes ou possèdent une autre valeur tangible pour les praticiens de la sécurité.

Les professionnels de la sécurité peuvent rechercher des listes spécifiques par :

- Nom

- Type de liste (statique ou dynamique)

- Nombre d’éléments contenus dans la liste

Les actions suivantes sont disponibles avec les listes de contenu en fonction de leurs types :

- Avec toutes les listes de contenu :

- Créer de nouvelles listes

- Éditer les listes

- Supprimer les listes

- Copier les listes

- Avec les listes de contenu statiques uniquement

- Ajouter des éléments à la liste de contenu manuellement

- Supprimer des éléments spécifiques

- Avec les listes recommandées uniquement

- Copier les listes*

*Les listes recommandées peuvent être modifiées uniquement par les administrateurs du Threat Detection Marketplace. Si vous n’avez pas de privilèges d’administration, vous ne pourrez pas modifier ou supprimer ces listes, uniquement les copier.

Vous pouvez supprimer des éléments spécifiques uniquement à partir des listes de contenu statiques. Les listes dynamiques peuvent être supprimées uniquement avec tous les éléments qu’elles contiennent.

Vous pouvez supprimer des éléments spécifiques uniquement à partir des listes de contenu statiques. Les listes dynamiques peuvent être supprimées uniquement avec tous les éléments qu’elles contiennent.

Copie de listes de contenu

Auparavant, vous deviez créer des listes de contenu à partir de zéro, vous pouvez désormais rationaliser la création de vos nouvelles listes de contenu en vous basant sur les éléments déjà existants. Cela peut être utile lorsque vous devez créer une nouvelle liste qui ne diffère que légèrement de celle déjà existante. Vous pouvez créer une copie d’une liste similaire en sélectionnant l’option Copier la liste , ajouter tous les changements requis et enregistrer la copie de la liste. Après l’enregistrement, l’élément sera ajouté à la page des listes de contenu avec le mot « copie » dans le nom de la liste.

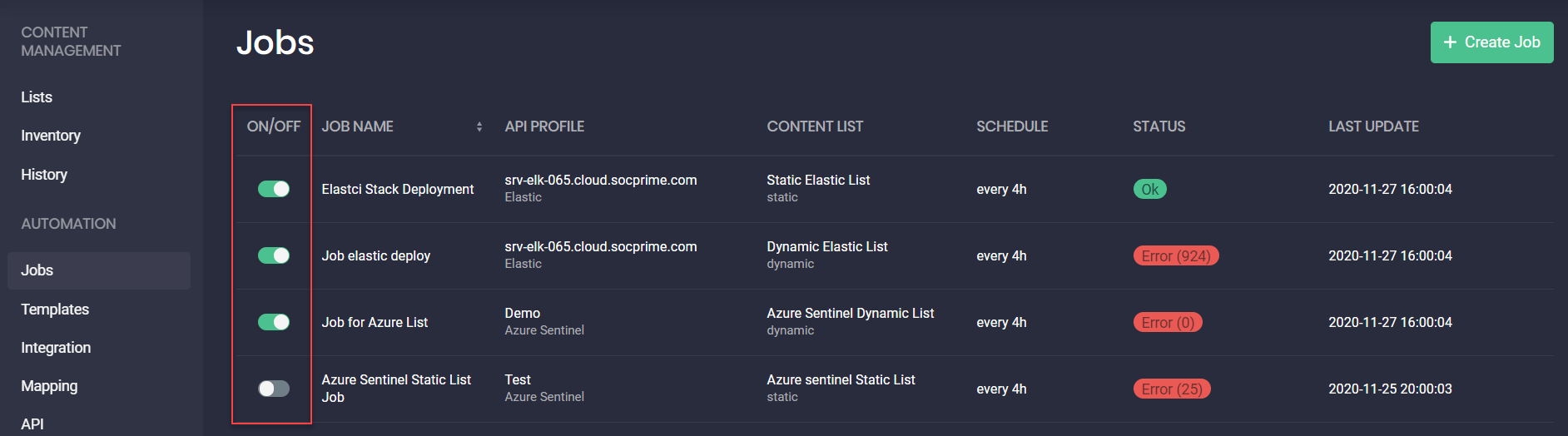

Déploiement et mises à jour de contenu automatisés à l’aide des tâches

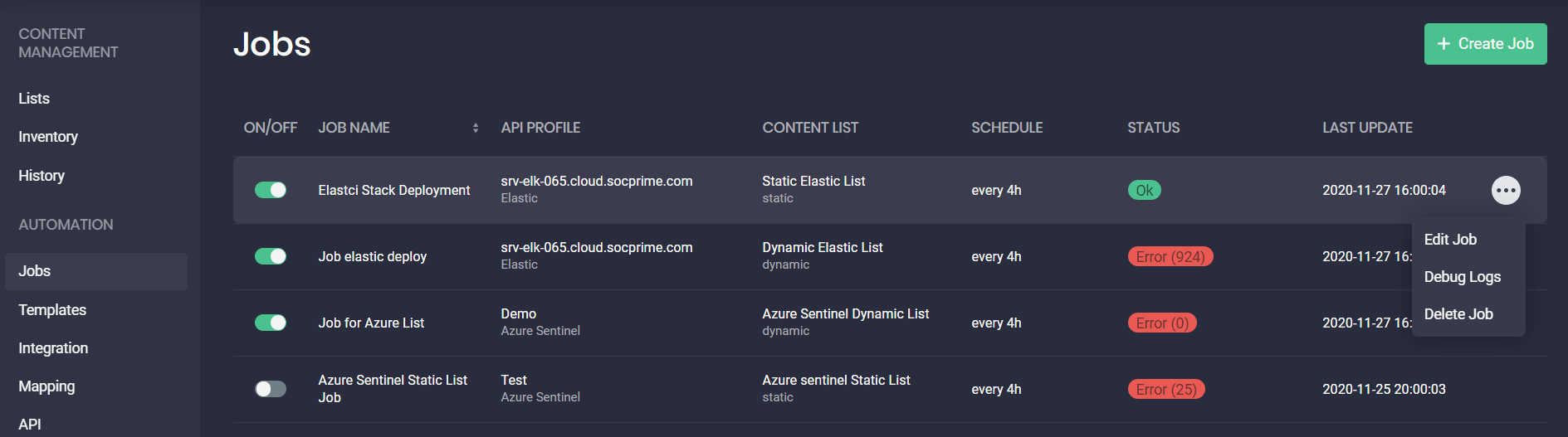

Sur la Jobs , vous pouvez désormais déployer de nouveaux éléments de contenu et mettre à jour tous les éléments de contenu existants disponibles dans votre instance Azure Sentinel ou Elastic Cloud en configurant et en programmant des tâches pour les listes de contenus créées. Cela permet de visualiser tous les journaux d’actions et de suivre tous les déploiements de contenu réussis et échoués.

Une tâche compare chaque élément de contenu de la liste de contenu avec tout le contenu existant répertorié sur la page d’inventaire . S’il n’y a aucun élément de contenu similaire sur la page d’inventaire page, cet élément sera automatiquement déployé dans le profil API configuré de votre SIEM.

Une tâche peut s’exécuter dans les conditions suivantes :

- Si l’inventaire a réussi au moins une fois au cours des dernières 24 heures

Une fois qu’il est activé sur la Jobs page en activant le commutateur sous la colonne correspondante

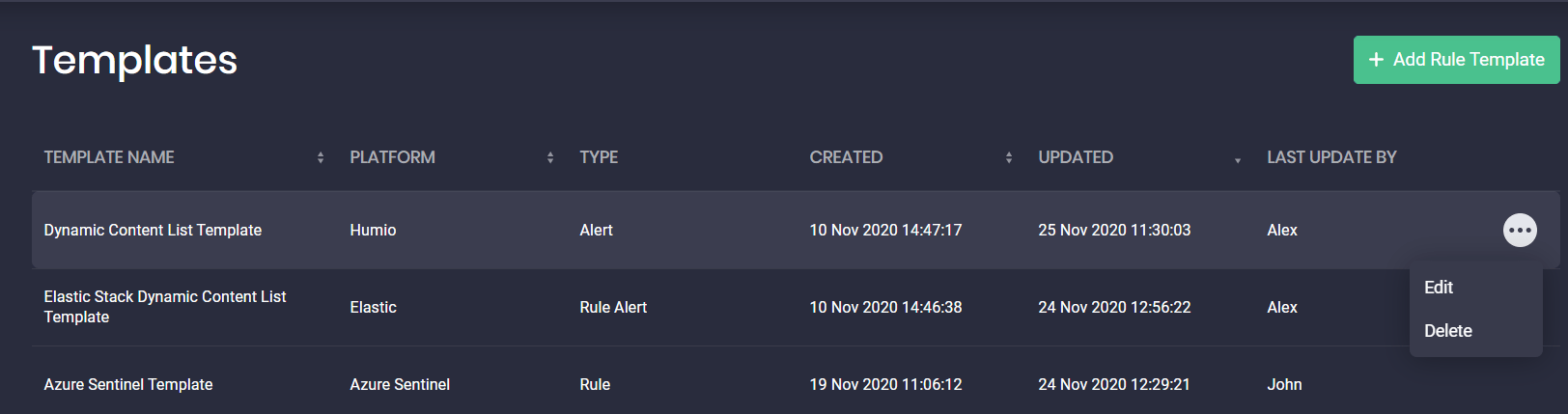

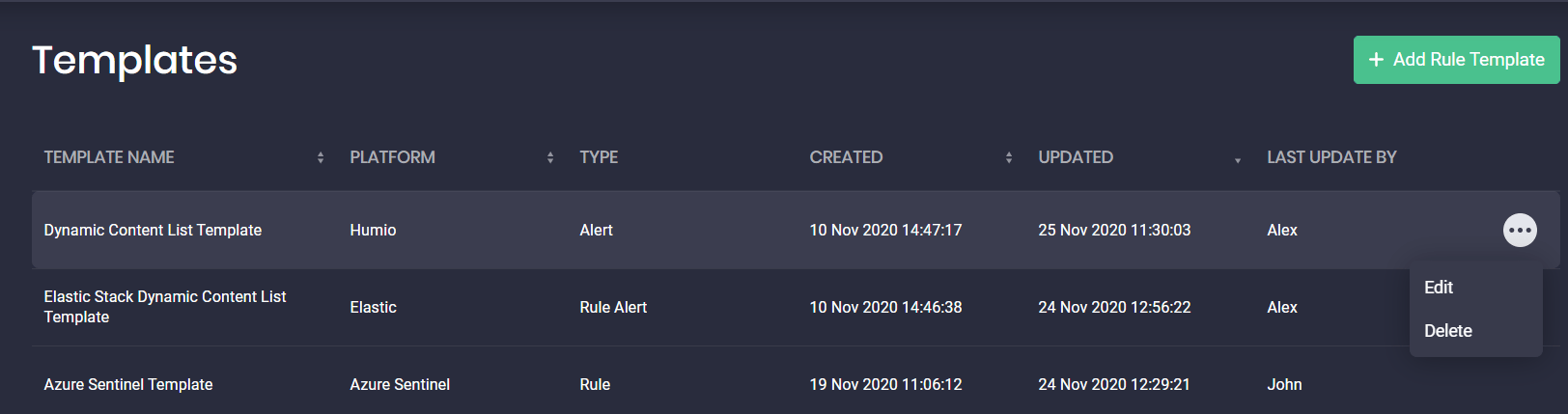

NOUVEAU : Création et liaison de modèles de règles personnalisés aux tâches

La nouvelle fonctionnalité de la dernière version du module CCM permet de créer et de gérer des modèles de règles personnalisés et de les lier aux tâches nouvellement créées. Cela contribue à rationaliser les opérations de gestion de contenu et à éviter les erreurs susceptibles de se produire lors de l’édition manuelle de la règle.

Vous pouvez créer des modèles de règles pour les plateformes suivantes :

- Azure Sentinel

- Elastic

- Humio

- Sumo Logic*

*Vous pouvez créer des modèles de règles pour toutes ces plateformes, mais actuellement, vous ne pouvez lier et ensuite exécuter des tâches associées uniquement pour Azure Sentinel et Elastic Cloud.

Pour créer un nouveau modèle de règle :

- Sélectionner Automatisation > Modèles.

- Cliquez sur le bouton Ajouter un modèle de règle .

- Sélectionner la plateforme prise en charge et le type de contenu (le cas échéant).

- Cliquez sur le bouton Ajouter une nouvelle option de modèle depuis la liste déroulante Modèle .

- Fournissez le nom du modèle de règle et choisissez si vous souhaitez le partager avec votre entreprise.

- Remplissez tous les champs requis, qui différeront selon la plateforme que vous avez sélectionnée, comme Période de requête, Sévérité “Basse”, “Moyenne”, “Haute”, “Critique”), Statut de la règle “Activée”, “Désactivée)”, etc.

- Optionnellement, vous pouvez configurer les exceptions en cliquant sur le bouton Paramètres des exceptions .

- Cliquez sur le bouton Enregistrer les modifications , et le modèle de règle créé apparaîtra en haut de la Modèles page.

Tous les modèles de règles disponibles sont listés sur une page distincte dans le module de gestion continue de contenu : Modèles Modèles créés par vous

- Modèles créés par vos collègues et partagés au sein de votre organisation

- Après avoir créé un nouveau modèle de règle, vous pouvez ensuite le lier à une tâche spécifique avant d’exécuter cette tâche pour le déploiement automatisé de contenu ou d’autres actions.

Vous pouvez également gérer les modèles de règles de la manière suivante :

You can also manage rule templates in the following way:

- Modifier le modèle

- Supprimer le modèle*

*En supprimant le modèle de règle, toutes les tâches actives qui y sont liées seront désactivées.

Les utilisateurs du Threat Detection Marketplace peuvent effectuer les actions suivantes avec la tâche créée :

- Modifier cette tâche

- Journaux de débogage pour les déploiements d’éléments de contenu échoués

- Supprimer cette tâche de la liste

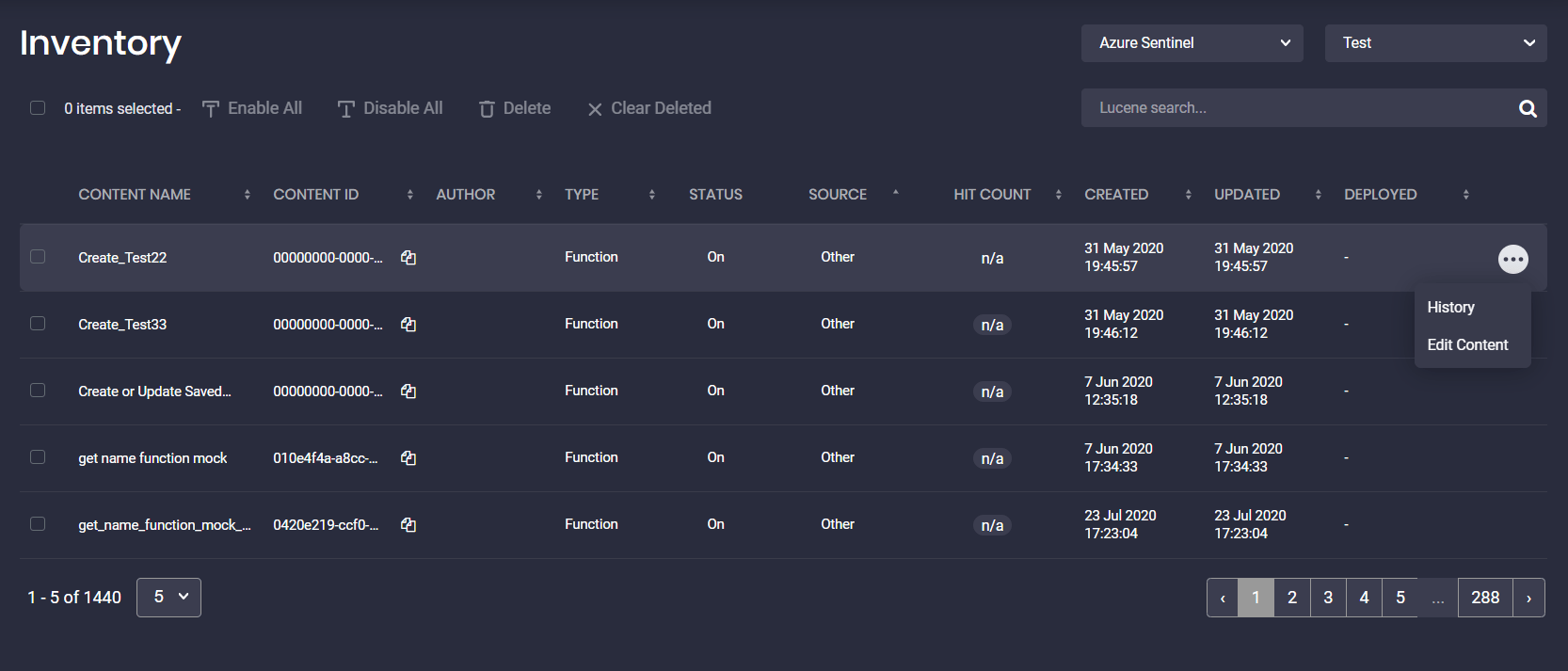

Révision de l’inventaire de contenu dans votre SIEM

Sur la page d’inventaire page, vous pouvez examiner et mettre à jour tous les éléments de contenu disponibles dans votre instance Azure Sentinel ou Elastic Cloud. L’inventaire est programmé pour s’exécuter toutes les heures. Les utilisateurs ne peuvent pas modifier ces paramètres.

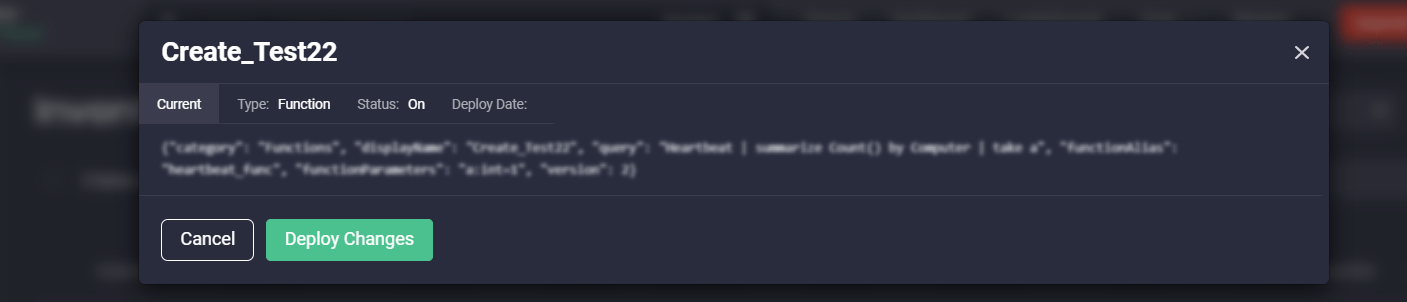

Modifier un seul élément de contenu

Vous pouvez mettre à jour des éléments de contenu de diverses sources, même ceux qui ne proviennent pas du Threat Detection Marketplace en sélectionnant l’option Modifier le contenu dans le menu d’action.

Après avoir apporté des modifications au code source, vous pouvez ensuite les déployer à la volée directement dans votre instance SIEM d’un simple clic.

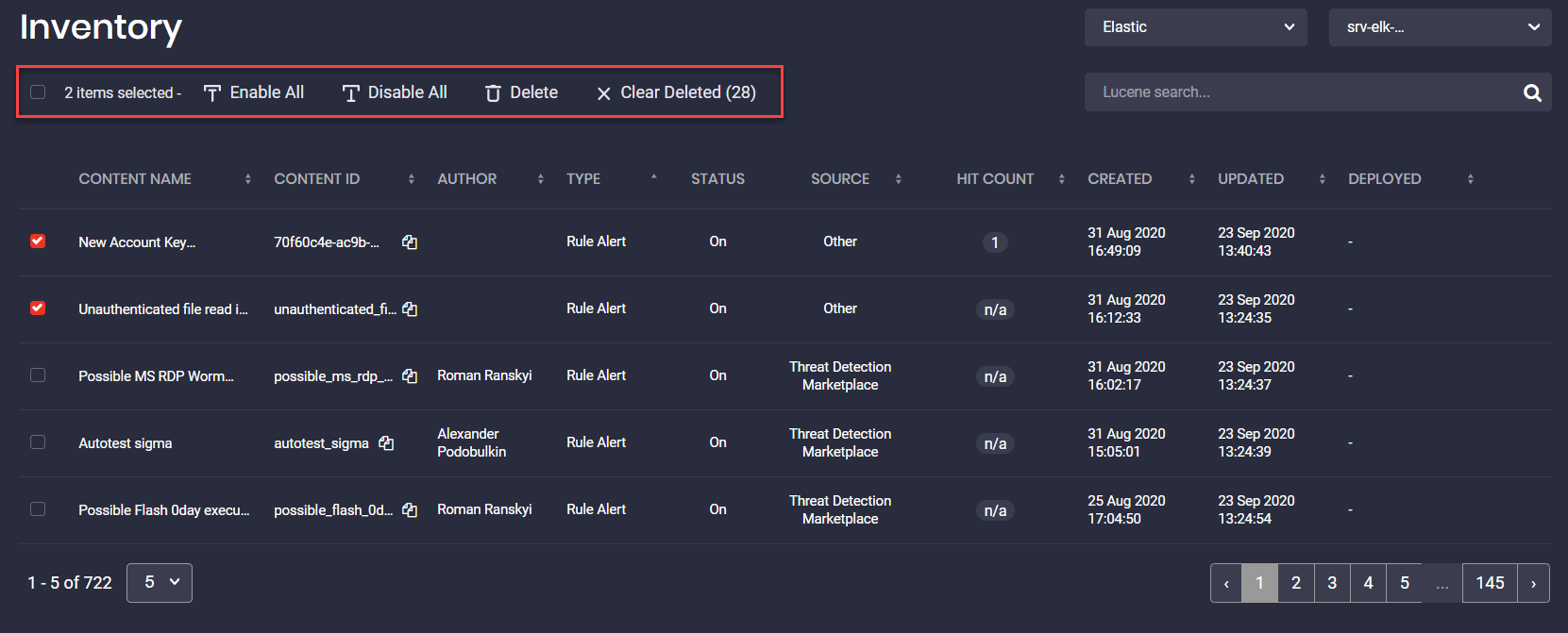

Actions avec plusieurs éléments de contenu

Vous pouvez également gérer plusieurs éléments de contenu à la fois en sélectionnant l’une des actions disponibles :

- Activer Tout — activer tous les éléments de contenu sélectionnés qui étaient désactivés

- Désactiver Tout — désactiver tous les éléments de contenu sélectionnés qui étaient activés

- Supprimer — supprimer tous les éléments de contenu sélectionnés

- Effacer les supprimés — supprimer tous les éléments de contenu qui ont été marqués comme « Supprimés » (supprimés de votre instance Azure Sentinel ou Elastic Cloud) de la page d’inventaire page

Marquer le contenu comme « Supprimé » permet de vérifier tous les éléments de contenu qui ont été retirés de votre instance SIEM. En cliquant sur le bouton Effacer les supprimés , ces éléments de contenu ne seront plus listés sur la page d’inventaire page, mais s’ils sont toujours disponibles dans votre instance SIEM, ils apparaîtront ici sur la page d’inventaire page à nouveau.

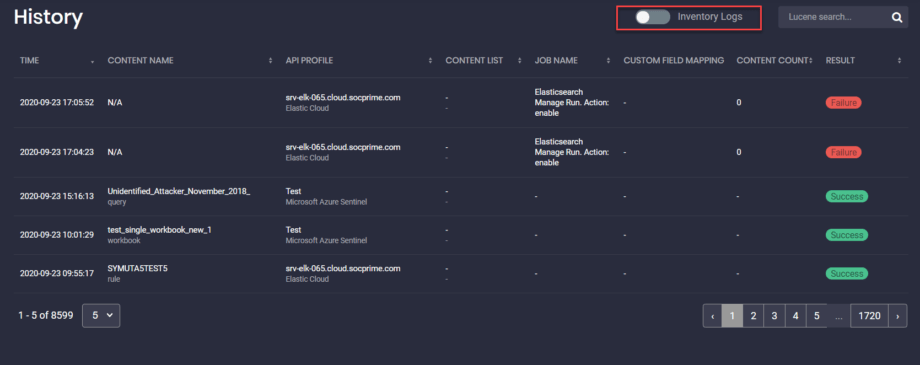

Journalisation simplifiée avec la page Historique

Chaque action automatisée ou manuelle dans le module CCM est consignée avec les résultats détaillés et peut être examinée sur la page Historique. Ici, vous pouvez voir tous les journaux des tâches, des déploiements manuels et des mises à jour.

The Journal d’inventaire Le commutateur page Historique. sur la page permet de contrôler quels journaux afficher. Lorsque le commutateur est éteint, vous pourrez vous concentrer uniquement sur les journaux de déploiement plutôt que d’être distrait par tous les journaux envoyés par le système.

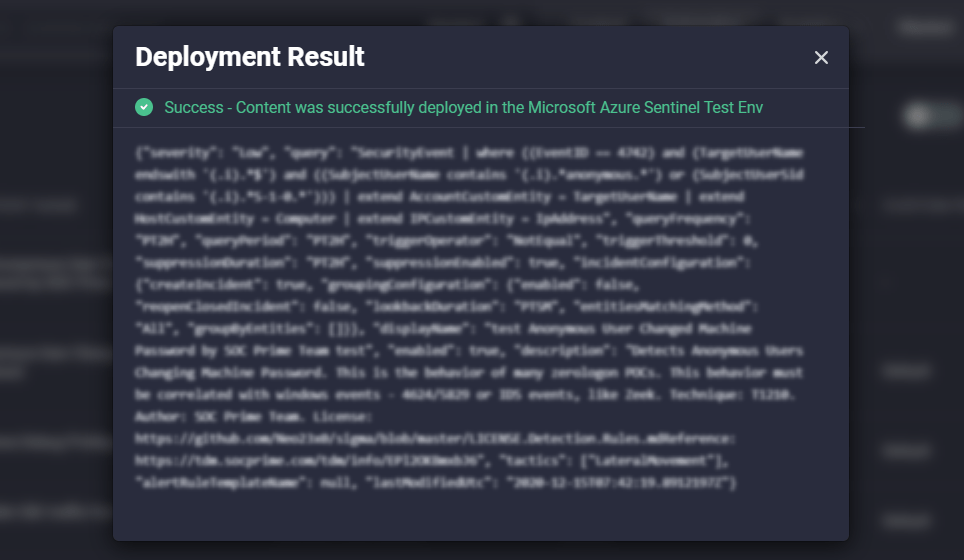

Pour voir le résultat du déploiement pour chaque élément de contenu sur la page Historique. page, cliquez sur l’état Résultat du déploiement dans la ligne de l’élément de contenu correspondant que vous souhaitez inspecter. Vous verrez une fenêtre contextuelle avec les détails du déploiement de la règle (réussi ou échoué).

En cas de résultat de déploiement réussi, vous serez informé que le contenu a été déployé avec succès dans votre environnement SIEM avec les détails de la requête HTTP.

Si le déploiement a échoué, vous serez informé d’un problème avec les détails de l’erreur, y compris la requête HTTP échouée.

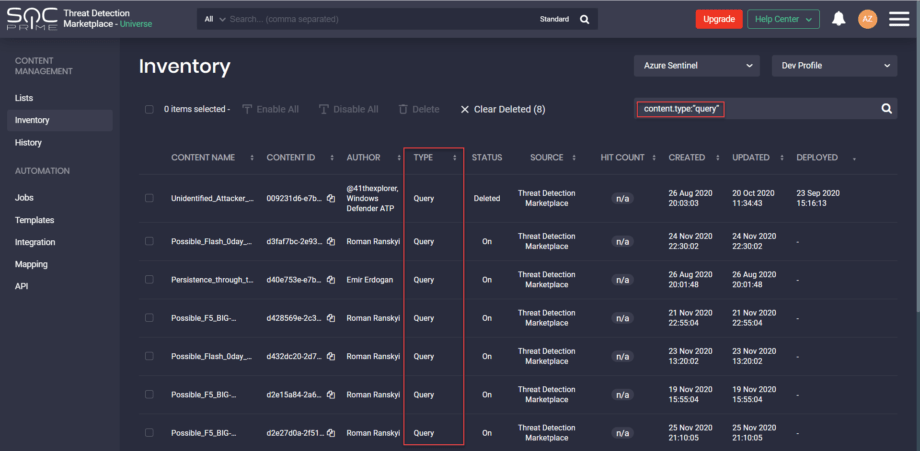

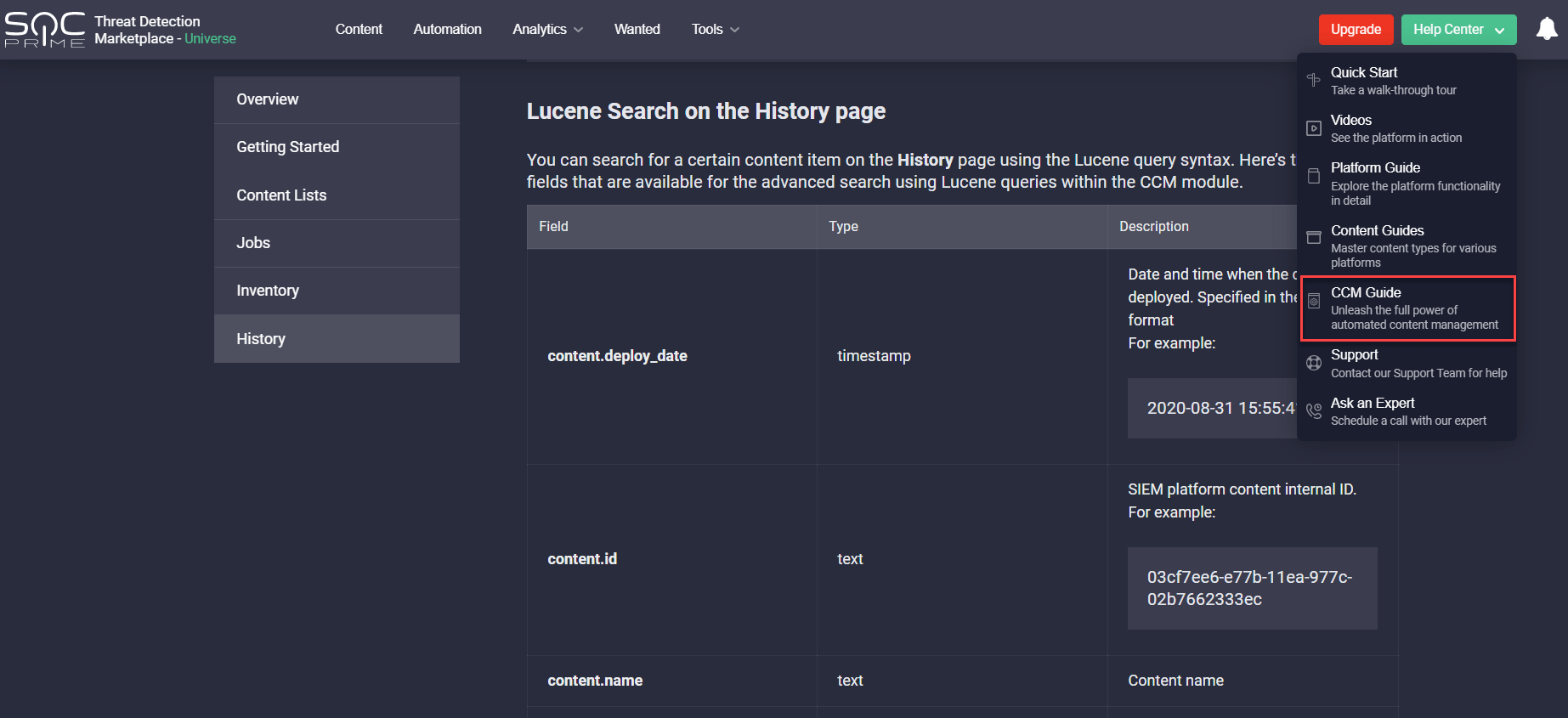

Capacités de recherche avancées avec la syntaxe de requête Lucene

Vous pouvez utiliser la syntaxe de requête Lucene sur les pages page d’inventaire and page Historique. en utilisant les champs pris en charge dans les requêtes pour rechercher le contenu SOC spécifique. Par exemple, pour afficher uniquement les requêtes pour la plateforme Azure Sentinel, utilisez la syntaxe suivante qui inclut le champ content.type et sa valeur prédéfinie :

content.type:« query »

|

Vous pouvez rechercher du contenu en utilisant tous les champs disponibles pour la recherche avancée avec les requêtes Lucene.

Vous souhaitez plonger dans plus de détails ? Consultez le Guide CCM que nous avons ajouté au Centre d’aide, de sorte que les utilisateurs du Threat Detection Marketplace qui découvrent ce module peuvent explorer toutes les capacités de gestion de contenu qu’il offre pour une expérience de plateforme plus rationalisée.

Visitez notre site Web pour plus de détails sur la façon d’acheter le module CCM ou de l’essayer gratuitement.

Nouveau dans le Threat Detection Marketplace ? Inscrivez-vous pour dynamiser vos capacités de sécurité avec un accès à plus de 85 000 algorithmes de détection et de réponse aux menaces, modèles d’apprentissage automatique, tableaux de bord, parsers et configurations convertibles en plus de 20 technologies SIEM, EDR et NTDR, et mappées au MITRE ATT&CK.®.