Qu’est-ce que la défense informée par les menaces ?

Table des matières :

Les organisations doivent constamment lutter contre une avalanche de menaces tout en s’appuyant sur une méthode simple et proactive pour évaluer dynamiquement la performance de leurs programmes de sécurité. L’introduction d’une stratégie de défense informée par les menaces permet aux organisations de se concentrer sur les menaces connues et de tester dynamiquement les défenses en fournissant aux équipes de meilleures données et des informations sur la performance de leur programme de sécurité.

Cet article aborde le concept de défense informée par les menaces en tant que stratégie de cybersécurité révolutionnaire soutenue par une expertise collective entre pairs. Découvrez comment mettre en œuvre sans effort cette approche innovante dans votre programme de sécurité pour en maximiser l’efficacité grâce aux solutions de SOC Prime, premières du secteur pour une défense active informée par les menaces.

Comment la Défense Informée par les Menaces Change la Donne

La défense informée par les menaces (TID) est une approche innovante basée sur la communauté en matière de cybersécurité qui fournit des informations sur les stratégies et outils employés par les adversaires pour détecter et atténuer de manière proactive les cyberattaques grâce à des données et analyses en temps réel. Avant que le concept de TID ne gagne en importance, les cyber-défenseurs étaient confrontés aux obstacles suivants :

- Mesures de Sécurité Réactives. Les pratiques de cybersécurité étaient souvent plus réactives et axées sur les données historiques, accompagnées de mesures de sécurité traditionnelles conçues pour se défendre contre les menaces et vulnérabilités connues, plutôt que de suivre les attaques en constante évolution.

- Systèmes de Détection Basés sur les Signatures. L’approche traditionnelle de la cybersécurité reposait principalement sur des systèmes de détection basés sur les signatures, qui dépendaient de modèles ou signatures connus d’opérations offensives ou de logiciels malveillants, échouant à détecter et prévenir les menaces nouvelles ou inconnues.

- Stratégie de Sécurisation du Périmètre. La sécurisation du périmètre était conçue pour protéger l’infrastructure d’une organisation en établissant une forte frontière entre le réseau interne et l’environnement externe. Cependant, cette approche n’offrait pas une visibilité complète sur l’ensemble des actifs et pouvait conduire à des angles morts en matière de cyberdéfense.

- Réponse Autonome aux Incidents. Les mesures de sécurité traditionnelles étaient concentrées sur des composants individuels plutôt que de considérer le contexte plus large de l’écosystème de l’organisation. Il y avait souvent un manque de mécanismes et de plateformes standardisés pour partager les CTI entre pairs.

L’essor des APT, des exploits zero-day et d’autres techniques d’attaque sophistiquées a souligné la nécessité d’une stratégie de défense plus proactive et basée sur l’intelligence. Un basculement vers une stratégie de défense informée par les menaces s’est imposé face à la nécessité de répondre à la nature évolutive de la surface d’attaque dynamique tout en préparant les équipes pour les menaces les plus pertinentes et en obtenant une visibilité approfondie sur l’efficacité des mesures de sécurité de l’organisation.

Quel Est l’Impact de la Défense Informée par les Menaces sur la Stratégie de Cybersécurité ?

Les organisations progressistes peuvent tirer parti des avantages clés suivants en mettant en œuvre une défense active informée par les menaces en tant que stratégie de cybersécurité à l’épreuve du temps :

- Partage Continu des CTI. TID intègre l’intelligence des menaces dans les opérations de sécurité et les processus décisionnels, permettant aux organisations d’identifier et de hiérarchiser efficacement les menaces les plus critiques et d’allouer les ressources en conséquence.

- Détection Proactive des Menaces. La combinaison de CTI et de MITRE ATT&CK® permet aux organisations de passer d’une approche réactive à proactive, assurant des défenses adaptatives pour contrer les menaces émergentes.

- Alignement Piloté par les Données de la Gestion des Menaces et des Risques. TID permet aux organisations de minimiser les angles morts en matière de défense en alignant leurs contrôles et pratiques de sécurité sur les menaces connues, éliminant ainsi les risques de fuites de données.

- Amélioration Continue avec Défense Cybernétique Collective. TID favorise un environnement qui encourage l’amélioration continue soutenue par l’expertise combinée des équipes Blue, Red et Purple pour tester et améliorer constamment leurs défenses de manière collaborative pour accroître l’efficacité. Grâce à l’engagement au sein de l’équipe Green, les organisations façonnent la direction future de la défense informée par les menaces à l’ère de l’IA en la faisant progresser à l’échelle mondiale.

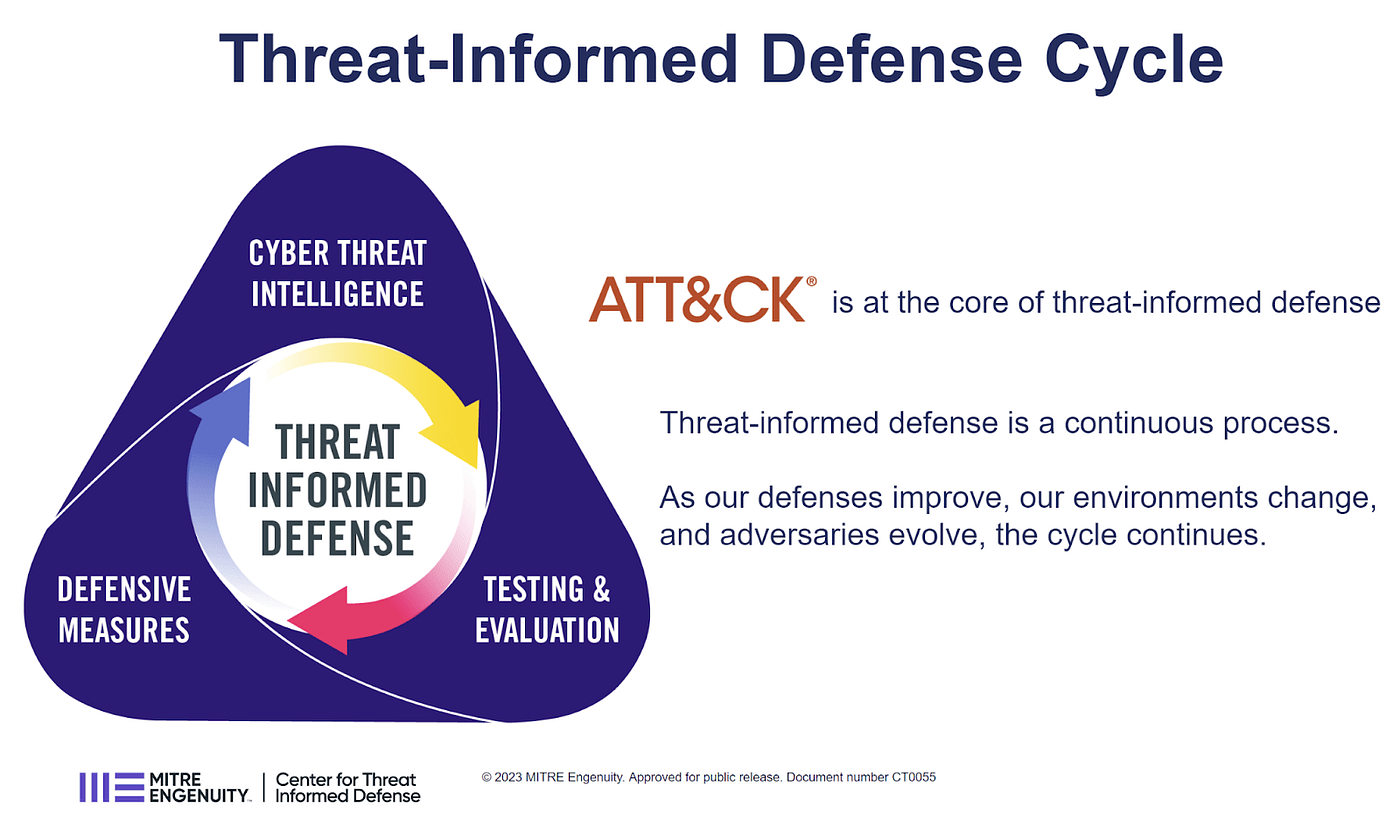

Figure 1 : cycle TID

SOC Prime équipe les équipes de sécurité avec des outils innovants pour permettre une défense active informée par les menaces soutenue par l’expertise collective de l’industrie qui s’appuie sur MITRE ATT&CK, Sigma, et favorise l’évolution de l’équipe Green. En tant que l’un des piliers actifs du TID, le concept de l’équipe Green crée l’environnement pour un partage de connaissances fluide où les pairs coordonnent leurs efforts pour se défendre contre les menaces émergentes, s’efforçant de rendre la défense rentable, rapide, et beaucoup moins stressante.

Comment Mettre en Œuvre une Stratégie de Défense Informée par les Menaces avec SOC Prime

Selon le Guide AttackIQ, le TID est un ingrédient essentiel d’une stratégie de cybersécurité efficace et clé pour hiérarchiser et optimiser les décisions de sécurité. Cette approche va au-delà de l’acquisition de connaissances ; elle entraîne également des changements concrets. Pour identifier rapidement les étapes appropriées avec une allocation efficace des ressources, la prochaine phase importante est l’optimisation des mesures de sécurité. La fusion de l’intelligence sur les menaces avec MITRE ATT&CK permet aux organisations de passer en douceur à une approche proactive de la cybersécurité.

SOC Prime est dédié à l’évolution de la défense cybernétique collective comme force motrice pour dépasser et devancer les efforts coordonnés des forces offensives. En s’appuyant sur la plateforme première du secteur pour la défense cybernétique collective, les équipes de sécurité sont équipées de solutions de nouvelle génération qui favorisent l’échange continu d’intelligence sur les menaces et minimisent les risques tout en maximisant les investissements dans les SOC.

le Threat Detection Marketplace aide les équipes à adapter une stratégie de défense active informée par les menaces dans leurs pratiques de sécurité régulières en accédant au plus grand flux mondial d’algorithmes de détection sélectionnés cartographiés vers ATT&CK et enrichis avec une intelligence sur mesure. Avec le Threat Detection Marketplace, les organisations peuvent devancer les cyberattaques émergentes, mettant ainsi en œuvre une approche proactive de la cybersécurité.

Attack Detective agit comme une SaaS première du secteur pour une défense active informée par les menaces, permettant aux organisations de valider automatiquement la pile de détection en moins de 300 secondes, d’obtenir une visibilité en temps réel de la surface d’attaque, d’enquêter sur les risques existants correspondant à des scénarios sur mesure de chasse aux menaces, et de prioriser les procédures de détection pour identifier les violations avant que les adversaires n’aient la chance d’attaquer.

Uncoder AI sert de seul IDE pour une défense active informée par les menaces. La solution offre une performance sous la seconde pour toute tâche d’ingénierie de détection et permet la traduction de requêtes multiplateformes à la volée pour 44 SIEM, EDR, XDR, et formats de langage natifs de Data Lake ou open-source comme Sigma. Uncoder AI favorise la défense cybernétique collective à l’échelle mondiale, permettant l’écriture, l’échange et l’amélioration de code de détection dans un environnement de confiance tout en protégeant la propriété intellectuelle des chercheurs de menaces.

Rejoignez Discord pour vous connecter à vos pairs, suivre les dernières nouvelles et tendances du secteur, et en apprendre davantage sur la manière de développer et de maturer avec succès une mentalité de défense active informée par les menaces dans votre programme de sécurité.