Chez SOC Prime, nous recherchons constamment des moyens d’encourager la croissance de notre communauté de contenu SaaS en permettant à davantage de praticiens de la sécurité de rejoindre le Threat Detection Marketplace : https://tdm.socprime.com/

Nous croyons au pouvoir de la communauté qui connecte près de 10 000+ spécialistes de la sécurité issus de 5 000 organisations à travers le monde et qui s’étend à un rythme dynamique pour servir de formidable ressource contre les cyberattaques.

Découvrez les dernières nouveautés de SOC Prime.

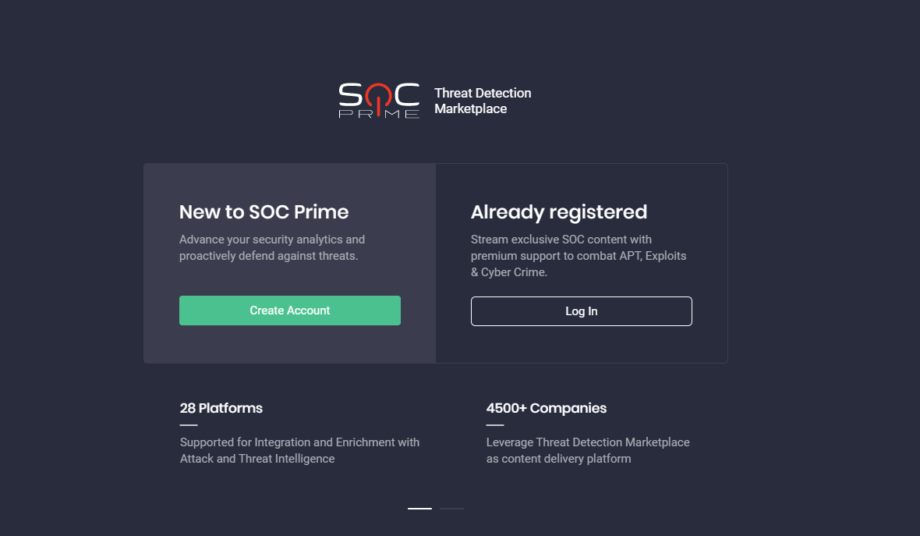

Flow d’Inscription Simplifié & Accès Gratuit avec Votre Email Personnel

Nous sommes ravis de présenter notre flow d’inscription simplifié pour une expérience optimisée sur Threat Detection Marketplace. Vous pouvez désormais vous inscrire à la plateforme en utilisant un OTP envoyé à votre adresse e-mail comme alternative à la contrainte du mot de passe, réduisant ainsi le temps de démarrage sur la plateforme.

Nous ajoutons toujours de la flexibilité à la majorité des fonctionnalités de la plateforme pour votre expérience la plus personnalisée sur Threat Detection Marketplace. Les utilisateurs qui souhaitent définir leur mot de passe sécurisé pour le flow de connexion peuvent maintenant le faire directement depuis leurs paramètres de Profil, ainsi que changer leur mot de passe pour un nouveau.

De plus, nous sommes ravis de révéler de nouvelles opportunités d’accès gratuit à Threat Detection Marketplace. Nous avons récemment introduit la possibilité de vous inscrire à la communauté en utilisant votre adresse e-mail personnelle plutôt qu’une adresse d’entreprise. Les utilisateurs gratuits qui se sont inscrits avec leur e-mail personnel obtiennent l’abonnement Limited Community Access qui a certaines limitations sur la fonctionnalité et les vues de contenu du Threat Detection Marketplace, mais cela peut être une option pour se faire une idée des capacités de la plateforme. Vous pouvez toujours passer à une adresse e-mail professionnelle en quelques clics et passer gratuitement à l’abonnement Community.

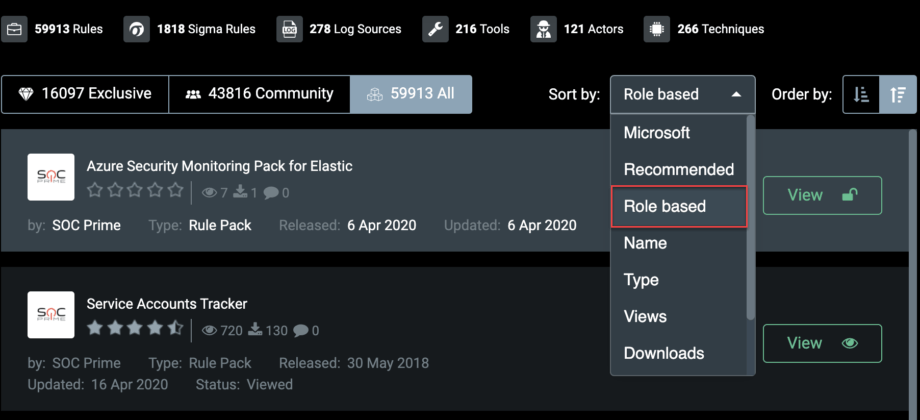

Expérience de Plateforme Basée sur les Rôles

Ce mois-ci, nous avons proposé des améliorations qui aideront les professionnels de la sécurité à obtenir du contenu ciblé correspondant à leur rôle, incluant des cas d’utilisation basés sur leur rôle. Le nouveau flow d’inscription amélioré permet aux utilisateurs de spécifier leur rôle professionnel parmi les 15 plus courants dans le domaine de la cybersécurité, y compris CISOs, SOC Managers, InfoSec / Cyber Team Leads, Spécialistes Red Team, Threat Hunters, Spécialistes en Gestion des Vulnérabilités, Analystes SOC, Développeurs de Contenu SIEM, et plus.

Pour obtenir une image claire des rôles disponibles et de ce que les cas d’utilisation et les capacités de la plateforme peuvent ajouter à votre expérience basée sur les rôles dans Threat Detection Marketplace, consultez ici.

Basé sur ce profil professionnel, nous avons amélioré la fonctionnalité de boosting de contenu de Threat Detection Marketplace. Désormais, les utilisateurs qui se sont identifiés comme Analystes en Renseignement des Menaces Cyber verront le contenu boosté selon leurs besoins professionnels, tels que des requêtes pour la correspondance historique des IOC et des détections basées sur les TTP. L’option de tri sélectionnée sur la page de Recherche sera affichée comme Basé sur les Rôles.

Pour une expérience de recherche encore plus personnalisée, la fonctionnalité de boosting mise à jour affichera également le contenu trié selon les préférences de la plateforme spécifiées lors du flow d’inscription.

Nouvelles Intégrations & Améliorations d’Intégration sur Threat Detection Marketplace

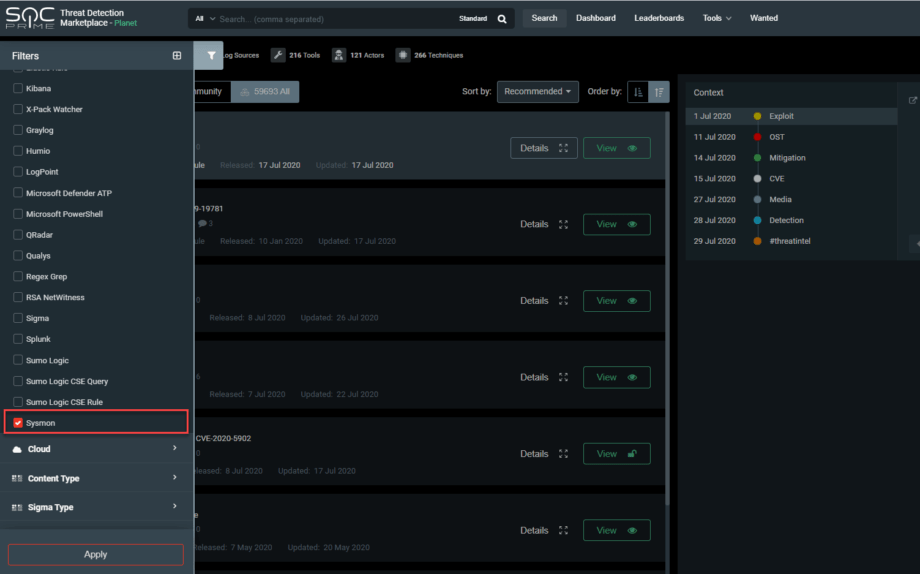

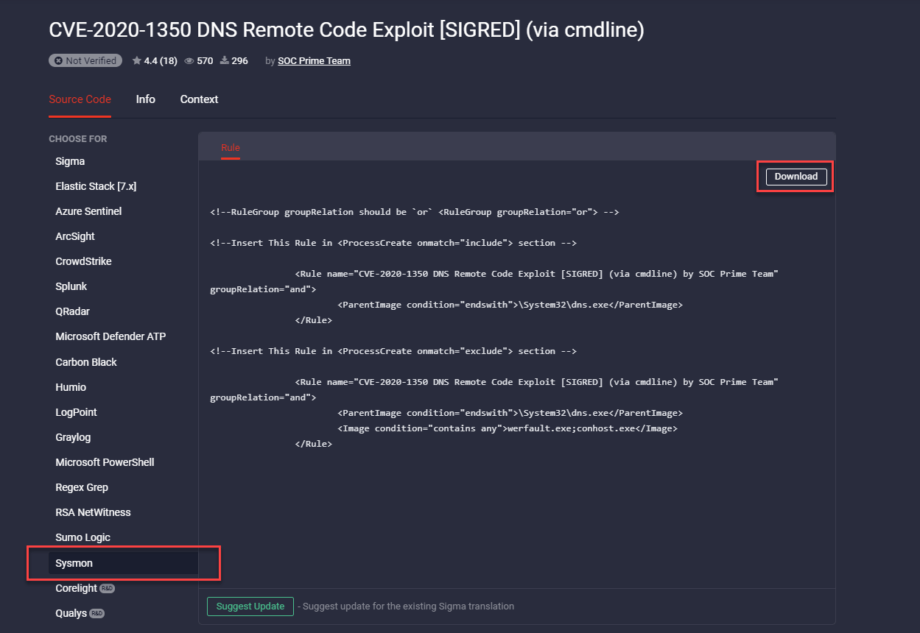

Intégration Sysmon

SOC Prime élargit constamment son support pour diverses solutions SIEM, EDR et NSM afin d’ajouter encore plus de flexibilité à la plateforme Threat Detection Marketplace. Nous avons récemment ajouté le support pour Sysmon, de sorte que les spécialistes de la sécurité peuvent tirer parti du contenu de détection des menaces pour cette plateforme. Vous pouvez maintenant sélectionner Sysmon à partir des paramètres de la Plateforme dans le panneau de Filtres , cliquer sur le bouton Appliquer , et profiter de votre contenu de détection des menaces spécifique à votre plateforme que vous pouvez appliquer directement à votre fichier de configuration Sysmon.

En ajoutant le bouton Télécharger à la page de la règle, nous avons contribué au déploiement rationalisé de contenu de détection des menaces spécifique à une plateforme sur votre fichier de configuration Sysmon.

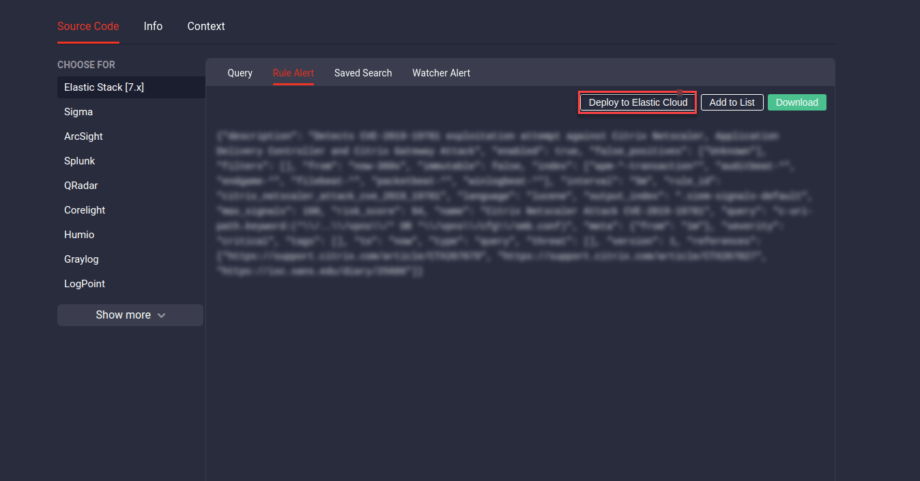

Intégration Elastic Cloud

En août, nous avons enrichi la plateforme Threat Detection Marketplace avec l’intégration Elastic Cloud. Vous pouvez désormais configurer votre intégration Kibana et Elasticsearch en un seul endroit pour simplifier votre workflow d’implémentation Elastic Cloud et déployer les règles de Threat Detection Marketplace dans votre environnement en un seul clic. Pour configurer votre profil Elastic Cloud, sélectionnez l’onglet correspondant dans les Paramètres de Configuration d’Intégration de Plateforme .

Pour une expérience de détection des menaces plus rationalisée, vous pouvez maintenant déployer du contenu sur votre Cluster Elastic d’un simple clic directement depuis la page de la règle pour les types de contenu suivants :

- Alerte de Règle

- Recherche Enregistrée

- Watcher Alert

Configuration d’Intégration de Plateforme : Paramètres de Partage de Profil API pour Azure Sentinel, Elastic Cloud et Sumo Logic

Nous avons également étendu les Paramètres de Configuration d’Intégration de Plateforme paramètres pour les plateformes Azure Sentinel, Elastic Cloud et Sumo Logic. Ces nouveaux paramètres de partage permettent de basculer entre les niveaux d’accès à l’échelle de l’entreprise et individuel du profil API configuré pour l’un de ces SIEMs. Par défaut, le profil de configuration API est visible uniquement par son auteur, mais ces paramètres peuvent maintenant être modifiés pour permettre un accès à l’échelle de l’entreprise au profil configuré. En sélectionnant la case à cocher Partager avec les personnes de mon entreprise , le profil de configuration API sera disponible dans toute l’entreprise.

Rejoignez maintenant Threat Detection Marketplace de SOC Prime pour renforcer votre détection proactive des exploits et rester informé des dernières actualités en cybersécurité : https://tdm.socprime.com/