Dans le paysage de cybersécurité en constante évolution d’aujourd’hui, les organisations font face à de nombreux défis pour protéger leurs actifs numériques. SOC Prime offre une gamme de solutions conçues pour aborder certains des problèmes de cybersécurité les plus pressants. Ce blog explore comment le Threat Detection Marketplace (TDM), Uncoder AI, et Attack Detective de SOC Prime peuvent résoudre cinq problèmes courants.

Commencer maintenant Demander une démo

- Pénurie de temps et de compétences

Défi: De nombreuses organisations luttent avec des ressources de sécurité limitées et une pénurie de professionnels qualifiés en cybersécurité. Selon une recherche du Forum économique mondial, la pénurie mondiale de professionnels de la cybersécurité atteindra près de 4 millions en 2024, avec un manque de talents projeté de 85 millions d’ici 2030. Ce déficit significatif pourrait entraîner une perte annuelle estimée à 8,5 billions de dollars de revenus non réalisés en seulement six ans. Déjà en 2024, 71% des organisations déclarent des postes vacants en cybersécurité, tandis que 95% des leaders du secteur estiment qu’il faut plus d’efforts pour recruter des talents dans la main-d’œuvre en cybersécurité.

Solution : Threat Detection Marketplace, Uncoder AI, Attack Detective

- Flux de règles de détection des menaces: Fournit un contenu de détection des menaces continuellement mis à jour et enrichi de CTI et métadonnées exploitables, réduisant ainsi le besoin de création manuelle de règles.

- Expertise mondiale en cybersécurité: Tire parti de l’expertise d’une communauté mondiale de professionnels de la sécurité, garantissant des règles de détection de haute qualité et efficaces, des CTI exploitables et une validation entre pairs.

- Capacité d’ingénierie de détection prête à l’emploi: Offre un workflow CI/CD complet pour rechercher, construire, tester, affiner et déployer du code de manière automatisée vers plusieurs solutions SIEM ou EDR.

- Chasse aux menaces automatisée: Automatise les tâches de chasse aux menaces de routine tout en ne déplaçant pas les données ni en compromettant le nombre de règles à déployer.

“Tirer parti de la Plateforme SOC Prime en tant que source principale d’informations sur les menaces permet aux analystes SOC et CTI d’économiser au moins 60 heures chaque mois sur la recherche de menaces au lieu de se noyer dans des données accablantes.

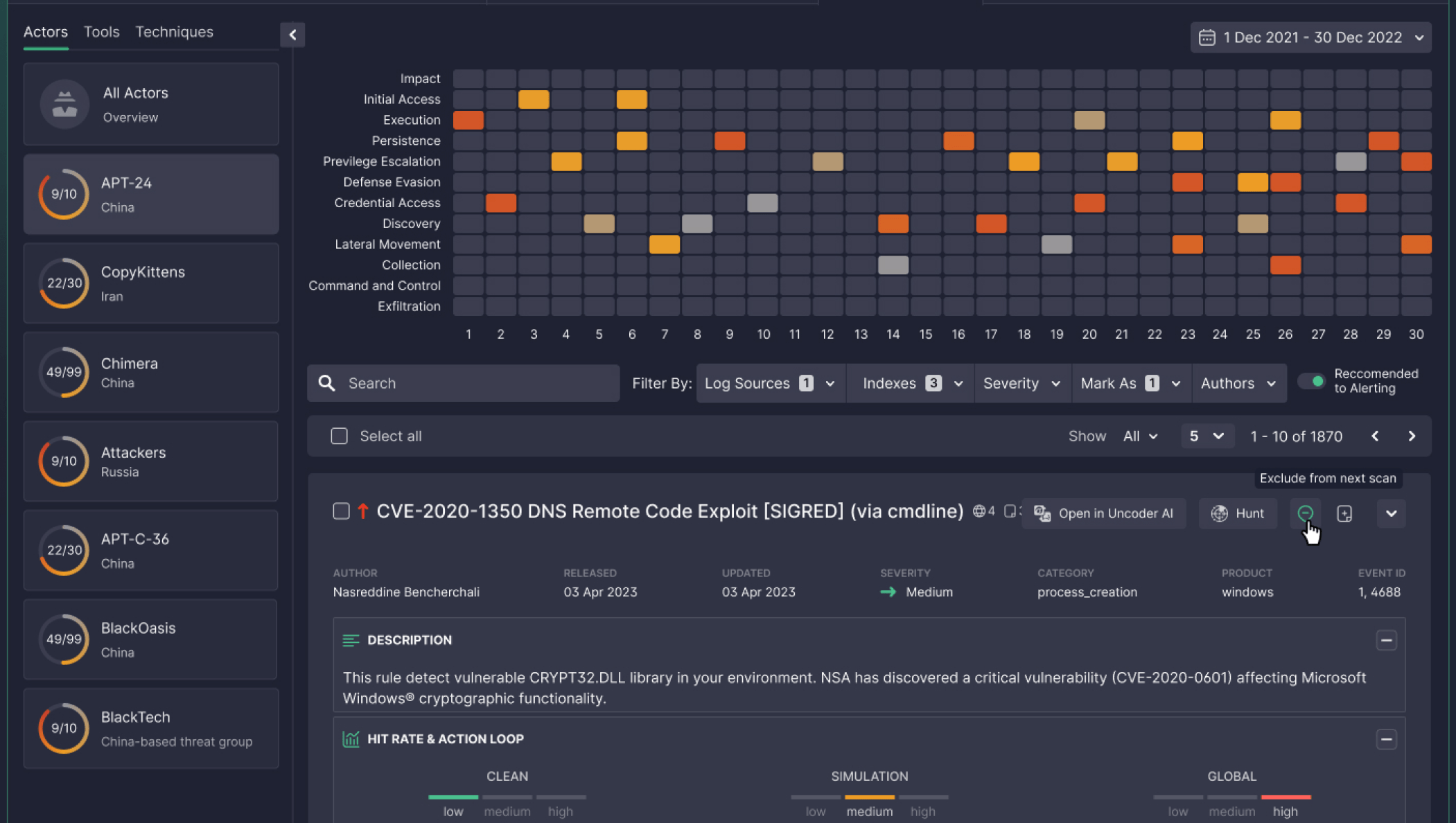

Figure 1. Exécuter des analyses de menaces dans Attack Detective pour anticiper les attaques par des adversaires spécifiques

En automatisant la livraison et la création de règles de détection, en fournissant une suite d’ingénierie de détection prête à l’emploi et en servant des capacités de chasse aux menaces emballées, SOC Prime économise un temps considérable pour les organisations. Les équipes de sécurité peuvent compter sur le référentiel mis à jour de contenu et d’outils de détection de menaces au sein de la Plateforme SOC Prime pour s’adapter à leurs cas d’utilisation et renforcer la position de sécurité de l’organisation tout en avançant la détection et la chasse aux menaces à grande échelle.

- Qualité et précision du contenu

Défi: Des taux élevés de faux positifs peuvent submerger les équipes de sécurité et masquer les menaces véritables, menant à la fatigue d’alerte et à la possible négligence de véritables incidents.

Solution : Threat Detection Marketplace, Attack Detective, Uncoder AI

- Contenu personnalisé : Chaque pièce de contenu de détection est conçue à partir de zéro, garantissant une haute qualité et spécificité pour chaque environnement de sécurité. De plus, les défenseurs cybernétiques peuvent personnaliser de manière transparente tout contenu au sein de TDM en utilisant Uncoder AI afin d’adapter les règles et les requêtes de détection à leurs besoins actuels de sécurité, leurs environnements et objectifs.

- Vérifications de qualité : Le contenu de détection dans TDM subit des contrôles de qualité approfondis, garantissant son efficacité et sa pertinence avant le déploiement.

- Équipe de sécurité expérimentée : Les règles et requêtes sont développées par une équipe avec des années d’expérience dans le secteur et spécifique au SIEM, assurant que les stratégies et méthodes sont à la fois éprouvées et efficaces.

- Mises à jour continues : Le flux de règles TDM est mis à jour en continu dans le cadre d’un SLA de 24 heures pour les menaces émergentes, maintenant les défenses à jour et efficaces contre de nouvelles menaces en évolution.

- Alertes de haute fidélité : L’Attack Detective de SOC Prime fournit aux équipes de sécurité des règles SIEM priorisées, parfaitement alignées sur leur profil de menace pour générer des alertes de grande valeur et faible bruit pour une détection de menace complète.

- Validation du contenu de détection: Implémente un processus de validation de requêtes automatisé pour évaluer vos détections avant de les promouvoir en alertes et vérifier en continu l’exactitude de vos règles SIEM.

“Neurosoft a considérablement amélioré le MTTD et le MTTR et réduit le taux de faux positifs jusqu’à 50% au cours des six premiers mois d’utilisation de la Plateforme.

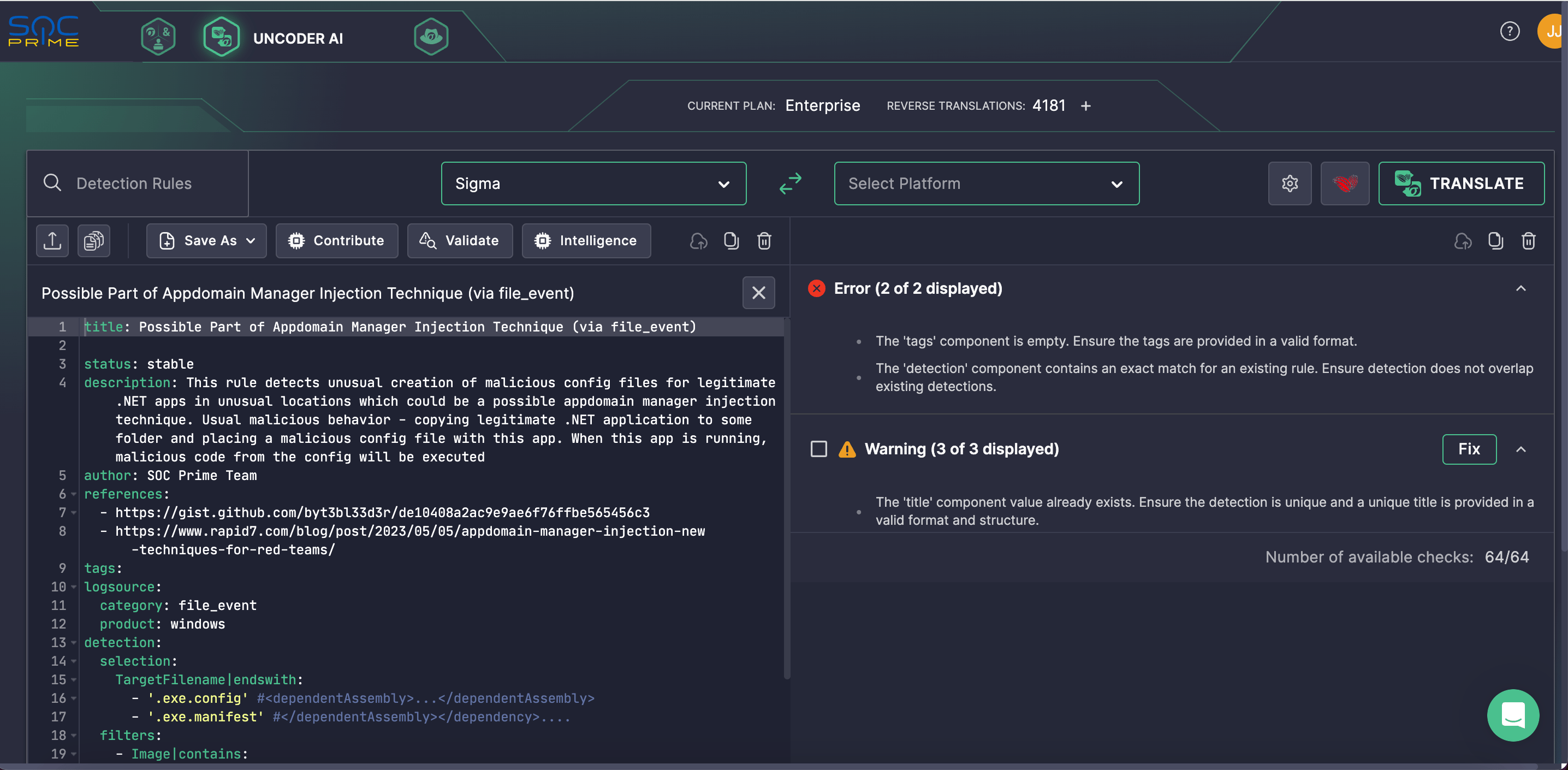

Figure 2. Exécution de vérifications de logique et de syntaxe des règles Sigma automatisées avec un outil Warden intégré dans Uncoder AI.

SOC Prime aide à combattre efficacement le problème des faux positifs élevés, qui peuvent conduire à la fatigue d’alerte et à négliger de véritables menaces. Il y parvient grâce à un contenu conçu sur mesure, développé depuis zéro et adapté à des environnements spécifiques, garantissant une grande pertinence et précision. Chaque élément de contenu subit des contrôles de qualité rigoureux par une équipe de sécurité expérimentée, garantissant son efficacité. De plus, le contenu est continuellement mis à jour pour suivre le rythme des dernières menaces, maintenant des défenses robustes contre les défis cybernétiques en constante évolution.

- Être en avance sur les menaces émergentes

Défi: Le paysage de la cybersécurité évolue constamment, avec de nouvelles menaces qui émergent régulièrement. Être en avance sur ces menaces nécessite des mises à jour en temps opportun du contenu et des stratégies de détection.

Solution : Threat Detection Marketplace

- Livraison rapide de contenu : Garantie que les règles de détection sont mises à jour rapidement pour répondre aux nouvelles menaces émergentes.

- Intelligence communautaire : Bénéficie d’une approche collaborative, où des experts partagent les dernières informations et méthodes de détection des menaces.

- Défense proactive : Aide les organisations à maintenir une posture de sécurité proactive en fournissant du contenu de détection de menaces à jour.

- Automatisation : Automatise la mise à jour et le déploiement du contenu de détection, réduisant l’effort manuel et garantissant des réponses en temps opportun aux nouvelles menaces.

“DIRECTV Latin America dépend des opérations d’ingénierie de détection assurant une protection 24/7 et une défense proactive, ne laissant aucune chance aux menaces émergentes, aux exploits critiques ou aux TTP des adversaires de passer inaperçus.

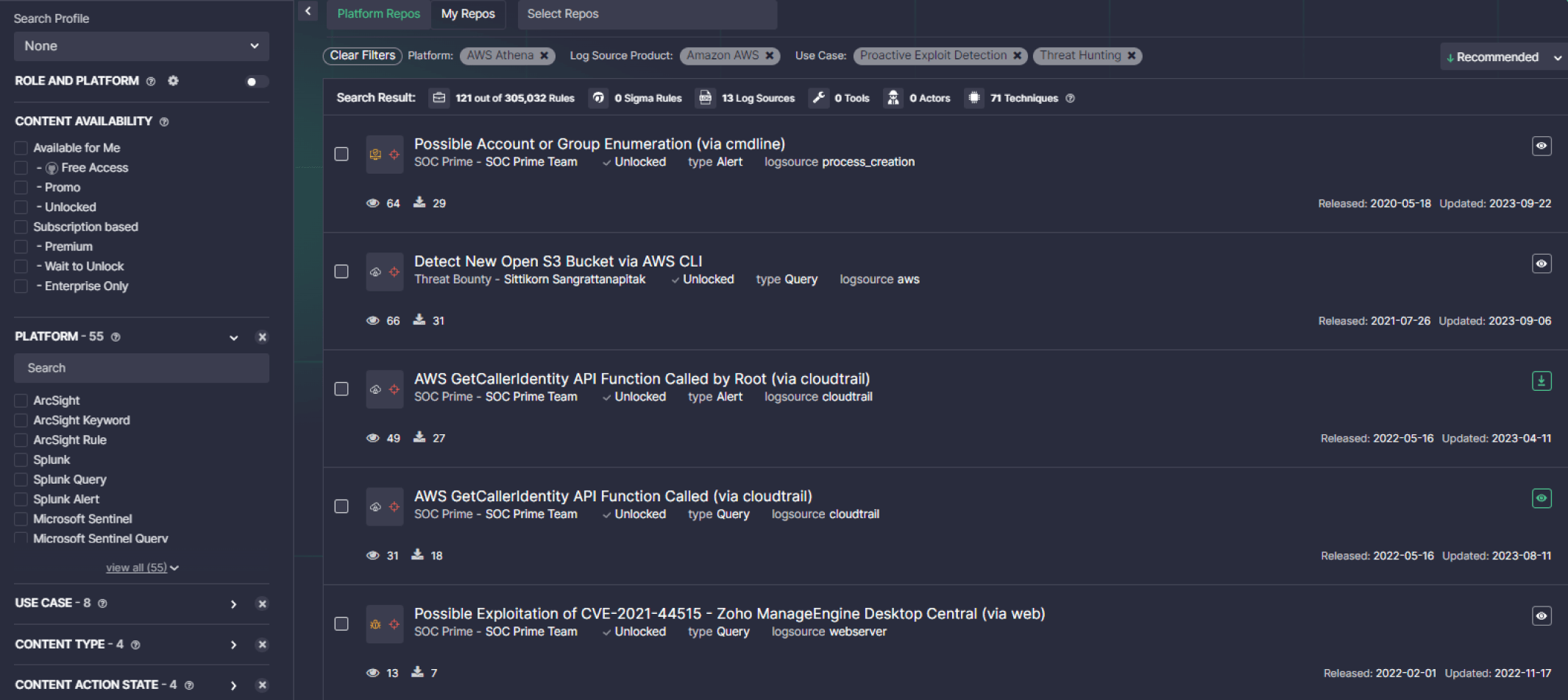

Figure 3. Recherche dans le Threat Detection Marketplace pour du contenu de détection priorisé correspondant aux besoins actuels de sécurité

Threat Detection Marketplace fournit du contenu rapidement, garantissant que les organisations sont toujours prêtes pour les dernières menaces. Cette approche proactive est soutenue par une intelligence communautaire, où les contributions de chasseurs de primes de menaces et autres experts enrichissent la bibliothèque de détection. Les organisations bénéficient d’un ensemble diversifié et complet de règles de détection qui les maintiennent en avance sur les menaces émergentes.

- Visibilité de la surface d’attaque et angles morts

Défi: Assurer la collecte de tous les logs pertinents est fondamental pour une cybersécurité solide. Cela permet aux organisations de détecter et répondre rapidement aux incidents, fournit les données judiciaires nécessaires pour enquêter sur les violations, et aide à maintenir la conformité avec les normes réglementaires.

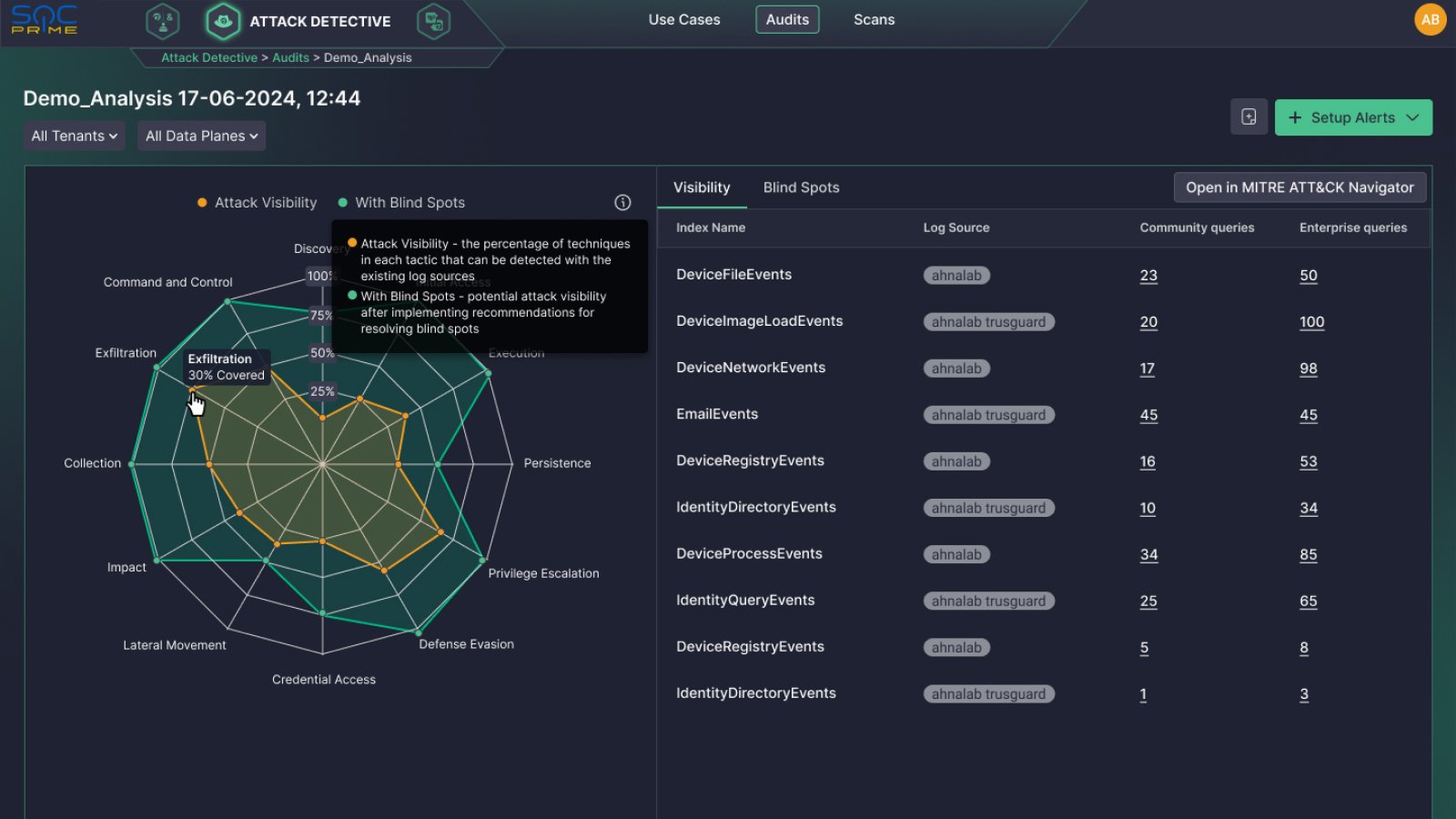

Solution : Attack Detective

- Audit des données : Analyser les données des logs collectées dans vos plans de données pour déterminer votre couverture et les lacunes potentielles dans les sources de logs.

- Audit du contenu : Améliorez la visibilité des menaces en mappant automatiquement vos règles et requêtes à MITRE ATT&CK avec une IA qui ne fuit pas votre code.

- Règles pour alerter : Obtenez des cas d’utilisation SIEM prioritaires, facilement configurables et prêts à déployer comme alertes de faible bruit et de grande valeur.

- Chasse aux menaces : Fournissez une capacité de chasse aux menaces en temps réel, recherchée et emballée à votre organisation.·

“Cela a permis à Deloitte Brésil de maximiser les ressources de chasse aux menaces disponibles tout en augmentant la vitesse des opérations de détection des menaces, y compris une augmentation de 200% de l’identification pour accélérer l’investigation et la remédiation.”

Figure 4. Exécution d’un Audit des Données via Attack Detective pour traiter les angles morts de détection des menaces avec un plan d’action généré en mappant les données collectées dans votre SIEM à MITRE ATT&CK®

Attack Detective améliore la visibilité de la surface d’attaque en examinant les données collectées par la solution SIEM et en les mappant au cadre MITRE ATT&CK® . Cette analyse aide à identifier les angles morts dans la couverture du SIEM, révélant quelles sources de logs critiques manquent. Cette perspicacité permet aux organisations d’ajuster stratégiquement leur configuration SIEM pour capturer un ensemble de données plus complet. Il est important de noter que le composant Audit des Données d’Attack Detective révèle également quels acteurs et outils de menace le SIEM ne voit pas, car il identifie les logs générés par ces entités qui ne sont pas collectés.

De plus, Attack Detective permet de scanner l’environnement avec des scénarios de chasse personnalisés. Il filtre rapidement les résultats, les mappe à ATT&CK, puis assiste les utilisateurs dans la vérification de ces résultats dans leur plan de données. Cette fonctionnalité cruciale aide les organisations à comprendre leur exposition à des menaces spécifiques et à affiner leurs pratiques de collecte de données, garantissant qu’aucun critère de sécurité crucial n’est négligé. Cette approche complète améliore non seulement les capacités de détection, mais assure également que les menaces potentielles sont correctement identifiées et traitées promptement.

- Gestion unifiée du contenu de détection et amélioration de l’efficacité

Défi : Gérer et automatiser le contenu de sécurité sur plusieurs plateformes peut être complexe et chronophage, conduisant à des inefficacités et des lacunes potentielles dans la couverture de sécurité.

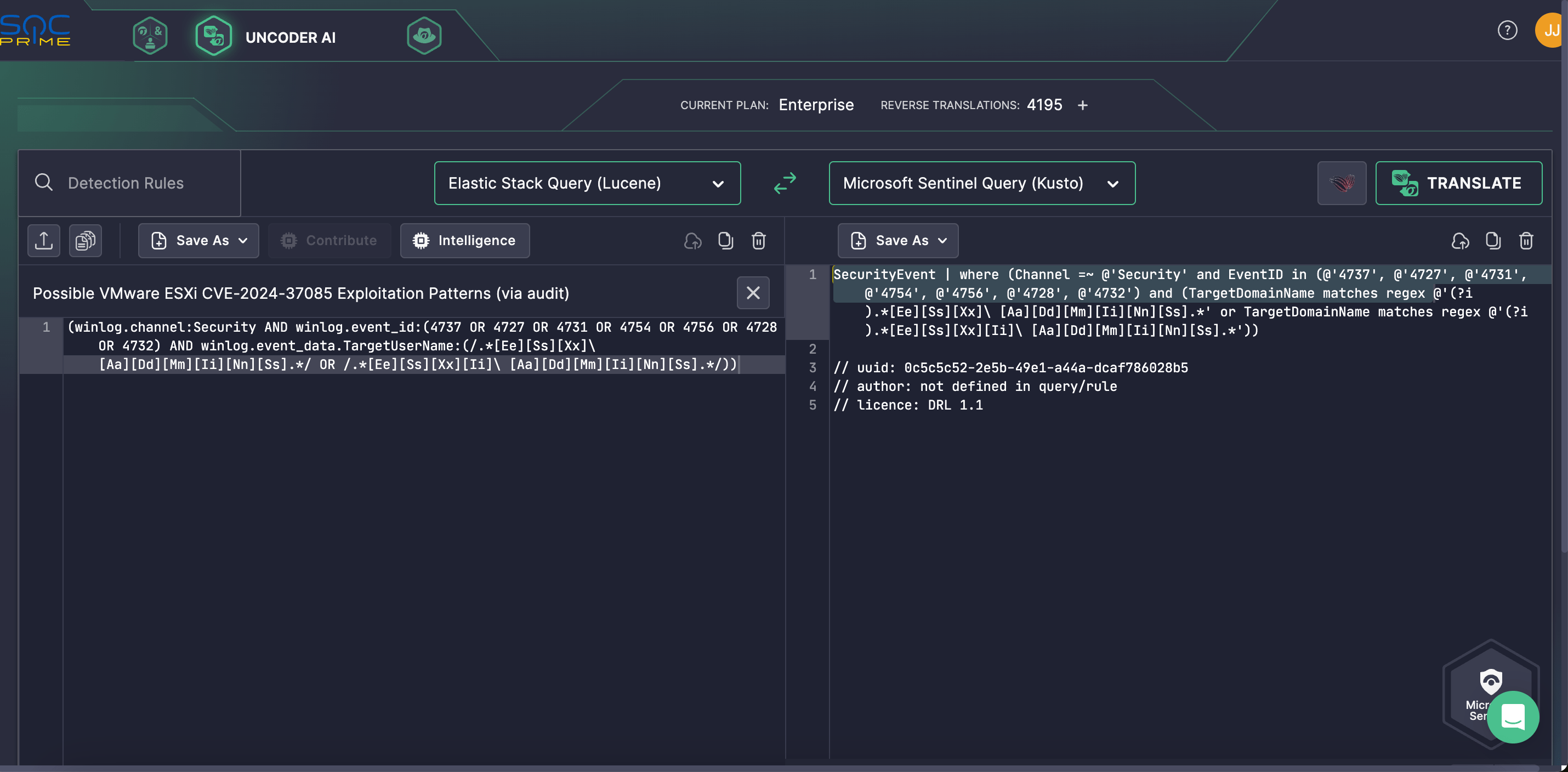

Solution: Uncoder AI et Threat Detection Marketplace

- Plateforme unifiée: Le Threat Detection Marketplace de SOC Prime fournit un référentiel centralisé pour le contenu de détection de menaces, simplifiant sa gestion et son déploiement.

- Compatibilité multiplateforme: Uncoder AI permet la traduction automatique de règles et de requêtes multiplateformes pour plusieurs langues SIEM, EDR, et Data Lake, garantissant une détection de menaces cohérente et complète.

- Personnalisation et ajustement: Adaptez les règles de détection pour s’adapter à des environnements spécifiques et réduisez les faux positifs avec le filtrage, les exclusions et le mappage de champs personnalisés. Utilisez l’éditeur puissant de règles Sigma d’Uncoder AI pour une expérience de style IDE, permettant la conversion de contenu de détection à travers plusieurs formats SIEM, EDR, et Data Lake, et le parsing de rapports ou d’avis de sécurité en requêtes exploitables.

- Gestion simplifiée du cycle de vie des cas d’utilisation. Économisez des heures sur des tâches répétitives et adoptez un workflow CI/CD complet, permettant aux équipes de sécurité de se concentrer sur ce qui compte le plus plutôt que sur la maintenance de routine. Comptez sur le Threat Detection Marketplace et Uncoder AI pour personnaliser les cas d’utilisation prêts à l’emploi pour des projets complexes de Détection-as-Code, déployez sans difficulté quelle que soit la complexité de votre infrastructure, enregistrez et gérez les détections dans un stockage séparé crypté hébergé sur un segment privé AWS de type SOC 2, et automatisez la documentation du code avec l’IA.

“LTI a économisé 4 000 heures par an sur la recherche et développement de contenu tout en augmentant l’efficacité du SOC en diffusant en continu les derniers algorithmes de détection directement dans les SIEM et EDR des clients.“

Figure 5. Traduction automatisée de requêtes multiplateformes via Uncoder AI

L’approche unifiée de SOC Prime pour la gestion et l’automatisation du contenu de détection améliore l’efficacité opérationnelle. En fournissant une plateforme centralisée et en automatisant les tâches de routine, les équipes de sécurité peuvent gérer leur contenu de détection plus efficacement. Cela réduit la complexité et le temps associés à la maintenance d’une détection de menaces cohérente sur plusieurs plateformes, garantissant une stratégie de sécurité robuste et cohésive.