Justo después del ataque de phishing que se hace pasar por el Servicio de Seguridad de Ucrania y utiliza Remcos RAT, el colectivo de hackers identificado como UAC-0050 lanzó otra campaña adversaria contra Ucrania aprovechando el vector de ataque de phishing. En estos ataques que tienen como objetivo a más de 15,000 usuarios, los hackers envían masivamente correos electrónicos con un asunto y anzuelos adjuntos relacionados con un tema de citación judicial para propagar Remcos RAT en los sistemas afectados.

Análisis del Ataque de Phishing Atribuido a UAC-0050 y Propagación de Remcos RAT

La última alerta CERT-UA#8150 cubre otra actividad maliciosa por parte de los actores de amenaza UAC-0050 distribuyendo malware Remcos RAT. Los adversarios abusan del tema de citación judicial buscando atraer a los usuarios objetivo a abrir el contenido malicioso del correo electrónico y un archivo adjunto RAR. Este último contiene un archivo cifrado por contraseña con un archivo DOC y una macro maliciosa. Una vez activada, la macro de código ejecuta un archivo ejecutable en la máquina comprometida a través de explorer.exe y el protocolo SMB. Este archivo EXE está ofuscado utilizando el software basado en .NET SmartAssembly diseñado para descifrar e iniciar Remcos RAT.

Notablemente, la última campaña de UAC-0050 tiene como objetivo al menos a 15,000 usuarios utilizando cuentas de correo electrónico legítimas comprometidas de una de las autoridades judiciales ucranianas. Considerando el alcance de potenciales víctimas, CERT-UA enfatiza la importancia de tomar medidas urgentes para mitigar la amenaza.

Detectar la Campaña UAC-0050 Cubierta en la Alerta CERT-UA#8150

Con el número creciente de ataques de UAC-0050 contra Ucrania, los defensores buscan maneras de fortalecer sus capacidades de detección de amenazas y proteger la infraestructura contra intrusiones adversarias. La plataforma SOC Prime ofrece una lista curada de algoritmos de detección para frustrar los ataques del grupo UAC-0050 descrito en la última alerta CERT-UA. Utiliza el enlace a continuación para profundizar en la lista de reglas Sigma relevantes filtradas por la etiqueta personalizada “CERT-UA#8150” que coincide con la ID del aviso de seguridad:

Contenido de detección para los ataques UAC-0050 cubiertos en la alerta CERT-UA#8150

Todas las reglas Sigma están alineadas con el marco MITRE ATT&CK®, enriquecido con inteligencia adaptada, y puede ser utilizado en docenas de soluciones SIEM, EDR, XDR, y Data Lake.

¿Buscas más contenido de detección para resistir a los ataques de phishing existentes vinculados al colectivo de hackers UAC-0050? Haz clic en Explorar Detecciones para acceder a la colección completa de contenido SOC del Marketplace de Detección de Amenazas para la detección de ataques UAC-0050 y siempre estar un paso adelante de los adversarios.

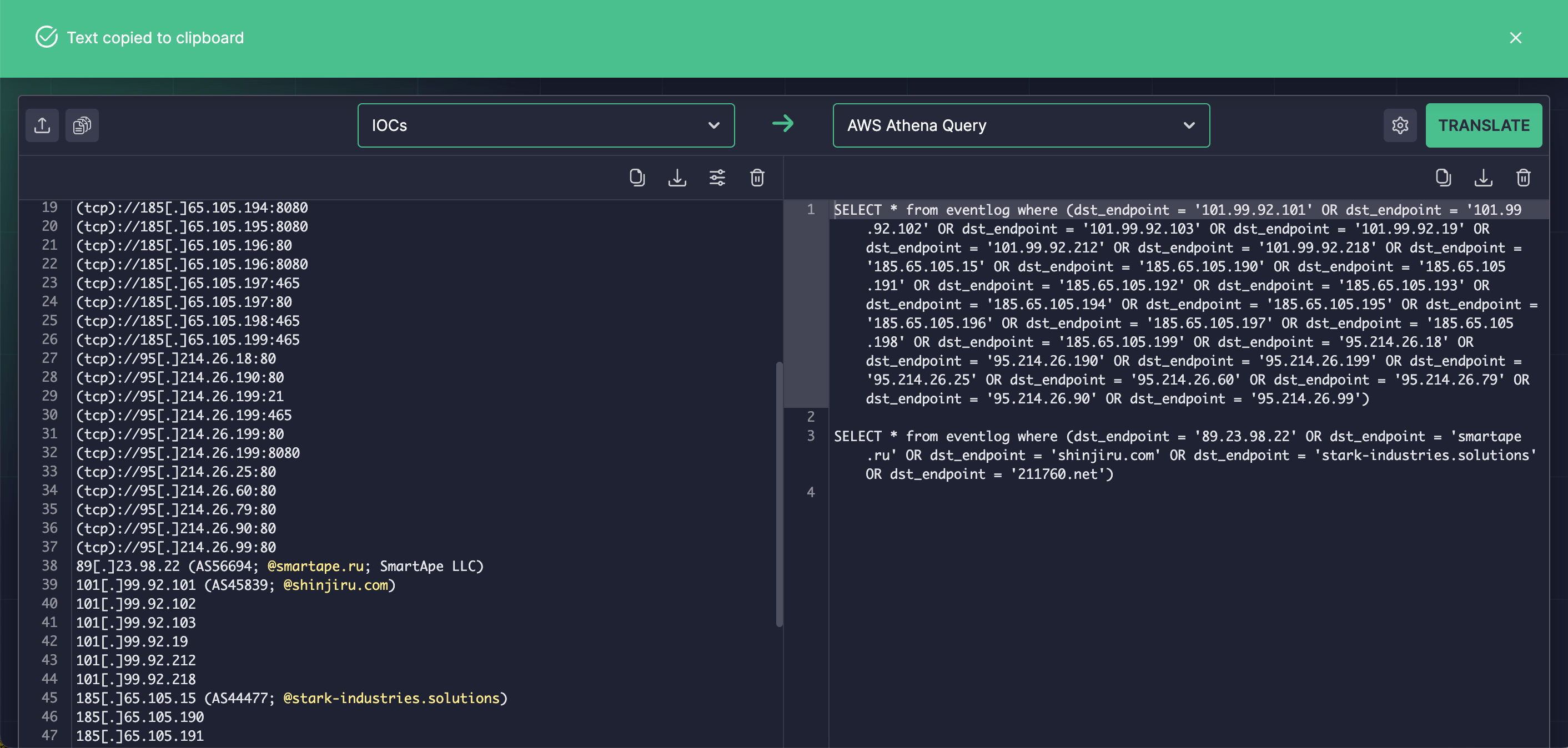

Analistas SOC, Cazadores de Amenazas y expertos en CTI también pueden aprovechar las capacidades de empaquetado automatizado de IOC ofrecidas por el Uncoder IO IDE de búsqueda abierta para ingeniería de detección. Simplemente pega IOCs del último aviso de CERT-UA e instantáneamente conviértelos en consultas de búsqueda personalizadas adaptadas para el formato de lenguaje elegido para buscar sin problemas la actividad maliciosa de UAC-0050.

Contexto MITRE ATT&CK

Los miembros del equipo SOC también pueden explorar los detalles del ataque proporcionados en el aviso CERT-UA#8150. Sumérgete en la tabla a continuación para encontrar la lista de todas las tácticas, técnicas y sub-técnicas de adversarios aplicables vinculadas a las reglas Sigma mencionadas anteriormente para un análisis en profundidad:

Tactics | Techniques | Sigma Rule |

Initial Access | Phishing: Spearphishing Attachment | |

Execution | Exploitation for Client Execution (T1203) | |

Persistence | Boot or Logon Autostart Execution: Registry Run Keys / Startup Folder (T1547.001) | |

| Masquerading (T1036) | |

Masquerading: Double File Extension (T1036.007) | ||

Obfuscated Files or Information (T1027) | ||

Lateral Movement | Remote Services: SMB / Windows Admin Shares (T1021.002) |