El infame colectivo de piratas informáticos patrocinado por el estado ruso, Armagedón, recientemente involucrado en ataques de phishing dirigidos a organismos estatales ucranianos y europeos, continúa su actividad maliciosa. Según las últimas investigaciones de CERT-UA, se ha observado a los actores de la amenaza Armagedón también identificados como UAC-0010 en otro ciberataque contra Ucrania distribuyendo correos electrónicos de phishing y propagando software malicioso denominado GammaLoad.PS1_v2.

APT Armagedón apuntando a Ucrania a través de la entrega del malware GammaLoad.PS1_v2: Análisis del ataque

Según el informe del Servicio de Seguridad de Ucrania (SSU), los actores de la amenaza Armagedón también rastreados como Gamaredon (por Eset, investigadores de PaloAlto) o Oso Primitivo (por CrowdStrike) son identificados como un grupo APT, que ha sido creado como una unidad especial del Servicio Federal de Seguridad de Rusia para llevar a cabo actividades de inteligencia y subversión contra Ucrania en el frente cibernético.

En el ataque de abril pasado, el grupo de ciberespionaje utilizó el malware GammaLoad.PS1 entregado a través de correos electrónicos de phishing y desplegado a través de una cadena de infección que utilizaba el código VBScript malicioso. Un mes después, una nueva campaña de phishing del APT Armagedón que apunta a Ucrania aplica la versión actualizada del malware identificada como GammaLoad.PS1_v2.

El phishing sigue siendo el vector de ataque más preferido del grupo APT Armagedón vinculado a Rusia, sin excepción en la última campaña. Esta vez, el grupo Armagedón también ha elegido su método de adversario común aplicando el asunto del correo electrónico y los nombres de archivo como cebos de phishing junto con el adjunto malicioso que desencadena la cadena de infección. Basado en la investigación de CERT-UA, tales correos electrónicos de phishing se entregan con un adjunto HTM que, al abrirse, crea un archivo RAR con un archivo de acceso directo LNK, lo que potencialmente puede llevar a ejecutar e iniciar un archivo HTA. Este último genera y ejecuta dos archivos que finalmente dejan caer GammaLoad.PS1_v2 en el ordenador objetivo.

Reglas Sigma para detectar ciberataques del APT Armagedón

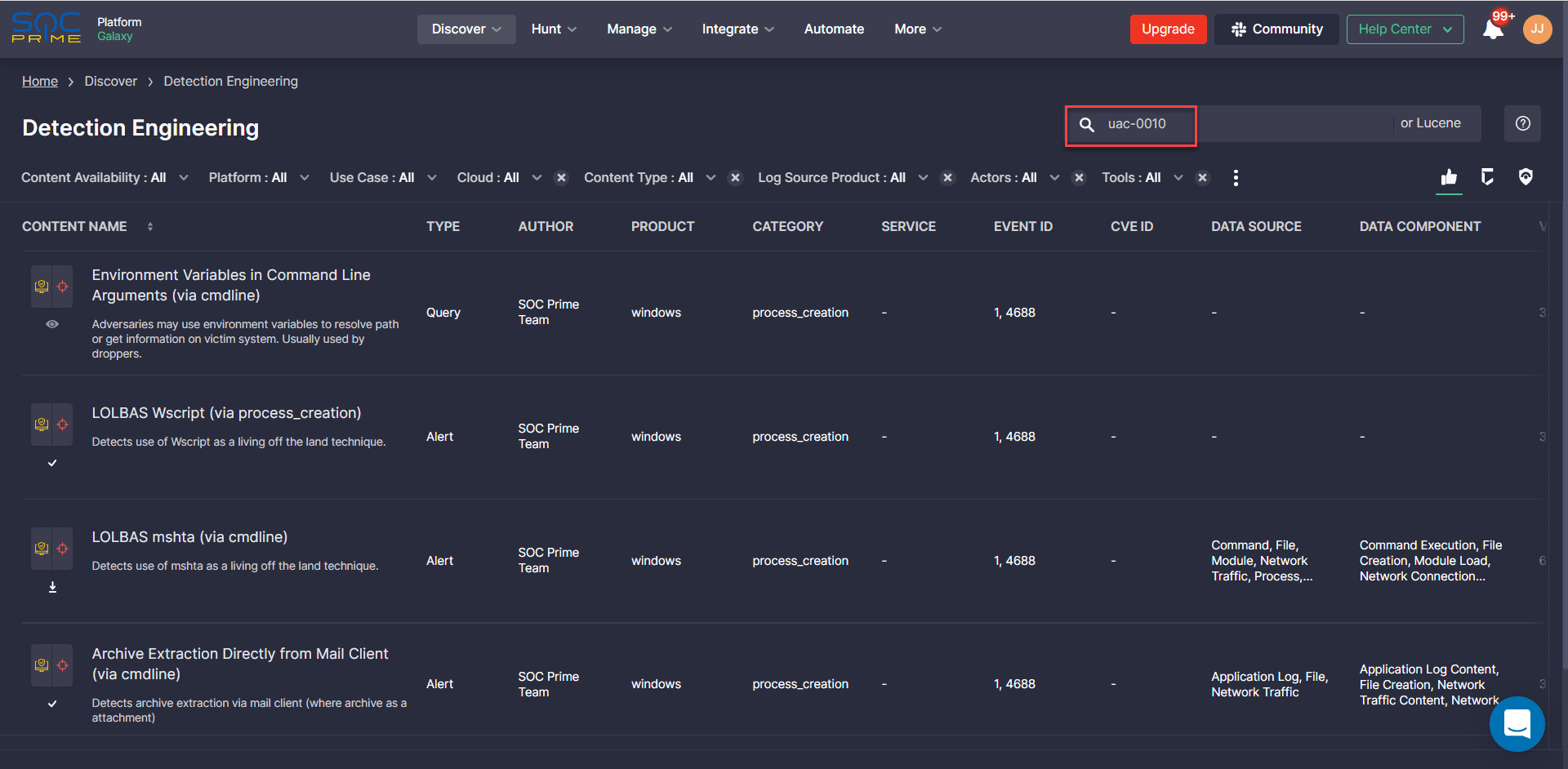

Para ayudar a las organizaciones a defenderse proactivamente contra los ciberataques de phishing del APT Armagedón (UAC-0010), SOC Prime ofrece un conjunto único de reglas Sigma dedicadas, que incluyen alertas y consultas, filtradas por una etiqueta personalizada apropiada #UAC-0010 para simplificar la búsqueda de contenido:

Reglas Sigma para detectar actividad maliciosa del Grupo Armagedón (UAC-0010)

Los Ingenieros de Detección pueden acceder a esta lista completa de elementos de contenido curado después de iniciar sesión en la plataforma de SOC Prime con su cuenta existente y luego elegir las reglas más relevantes por caso de uso, tipo de contenido, producto de fuente de log o categoría, ID del evento junto con otras fuentes de datos adaptadas a las necesidades de su entorno.

Contexto MITRE ATT&CK®

Para un análisis perspicaz centrado en los patrones de comportamiento del adversario, todas las reglas Sigma para detectar la actividad maliciosa del colectivo de hackers Armagedón/UAC-0010 están alineadas con MITRE ATT&CK abordando las tácticas y técnicas correspondientes: