SOC Prime führt vollständig automatisiertes System zur kontinuierlichen Inhaltsverwaltung ein

Continuous Content Management (CCM) ist ein Zusatzmodul für den SOC Prime Threat Detection Marketplace. In der November-Veröffentlichung haben wir das automatisierte Content-Management-System eingeführt, um eine intuitivere Plattform-Erfahrung zu schaffen. Hier werden wir die Hauptfunktionen des CCM-Moduls beleuchten und wie das vollständig automatisierte Inhaltsverwaltungssystem Sicherheits-Experten ermöglicht, die neuesten SOC-Inhalte direkt in ihre SIEM-Instanz zu streamen und die Inhaltsverwaltung auf ein neues Niveau zu heben.

Lesen unseren Blogbeitrag darüber, wie Sie auf das Modul zugreifen und die Integrationen für Ihr SIEM korrekt einrichten, um das Continuous Content Management zu aktivieren.

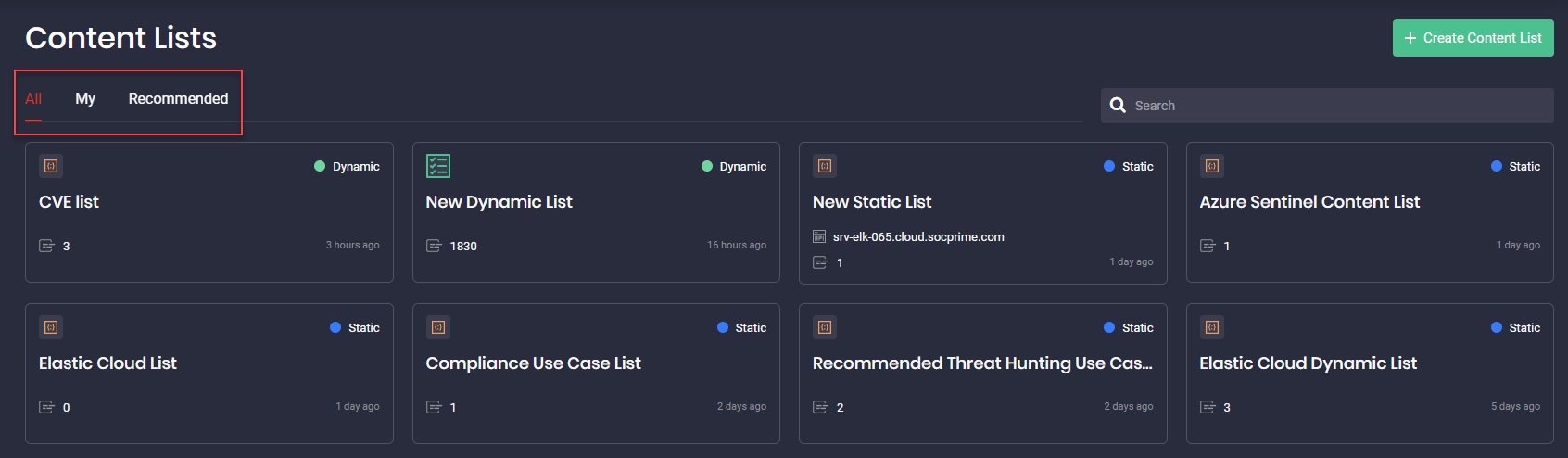

Organisation von SOC-Inhalten in statische und dynamische Inhaltslisten

Die neu veröffentlichte Funktionalität des Continuous Content Management-Moduls ermöglicht es Sicherheitsakteuren, die Microsoft Azure Sentinel und Elastic Cloud verwenden, all ihre SOC-Inhalte in Form von übersichtlich strukturierten Inhaltslisten zu organisieren. Anpassungen an die Umgebungs-Einstellungen und Inhaltspräferenzen können angewendet werden auf:

- Dynamische Listen, die kontinuierlich basierend auf den zuvor hinzugefügten Tags aktualisiert werden

- Statische Listen, die alle gespeicherten Benutzereinstellungen anzeigen

Alle Listen sind folgendermaßen gruppiert:

- All — alle Inhaltlisten (sowohl statische als auch dynamische)

- My — durch den spezifischen Benutzer erstellte Inhaltslisten

- Empfohlen — von den Threat Detection Marketplace Admins empfohlene Inhaltslisten. Sie adressieren normalerweise die neuesten und aktuellsten Bedrohungen oder besitzen einen anderen konkreten Wert für Sicherheitspraktiker.

Sicherheitsfachleute können nach den spezifischen Listen suchen durch:

- Name

- Listentyp (statisch oder dynamisch)

- Anzahl der Elemente, die die Liste enthält

Die folgenden Aktionen sind je nach Typ mit den Inhaltslisten verfügbar:

- Mit allen Inhaltslisten:

- Neue Listen erstellen

- Listen bearbeiten

- Listen löschen

- Listen kopieren

- Nur mit statischen Inhaltslisten

- Elemente manuell zur Inhaltsliste hinzufügen

- Spezifische Elemente löschen

- Nur mit empfohlenen Listen

- Listen kopieren*

*Empfohlene Listen können nur von den Threat Detection Marketplace Admins bearbeitet werden. Wenn Sie keine Admin-Rechte haben, können Sie diese Listen weder bearbeiten noch löschen, sondern nur kopieren.

Sie können nur spezifische Elemente aus den statischen Inhaltslisten löschen. Dynamische Listen können nur mit allen enthaltenen Elementen gelöscht werden.

Sie können nur spezifische Elemente aus den statischen Inhaltslisten löschen. Dynamische Listen können nur mit allen enthaltenen Elementen gelöscht werden.

Inhaltslisten kopieren

Wo Sie vorher Inhaltslisten von Grund auf erstellen mussten, können Sie jetzt den Aufbau Ihrer neuen Inhaltslisten basierend auf den bereits vorhandenen Elementen optimieren. Dies kann nützlich sein, wenn Sie eine neue Liste erstellen müssen, die sich nur geringfügig von der bereits bestehenden unterscheidet. Sie können eine Kopie einer ähnlichen Liste erstellen, indem Sie die Liste kopieren Option auswählen, alle erforderlichen Änderungen hinzufügen und die Listen-Kopie speichern. Nach dem Speichern wird das Element mit dem Wort „Kopie” im Listenname zur Inhaltslisten Seite hinzugefügt.

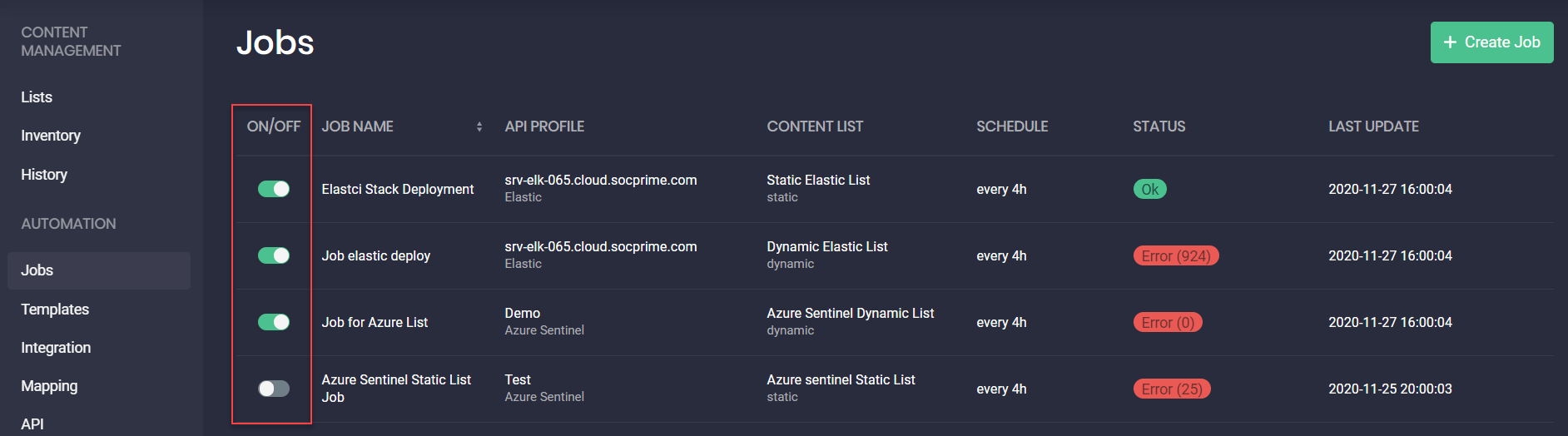

Automatisierte Inhaltsbereitstellung und Updates mithilfe von Jobs

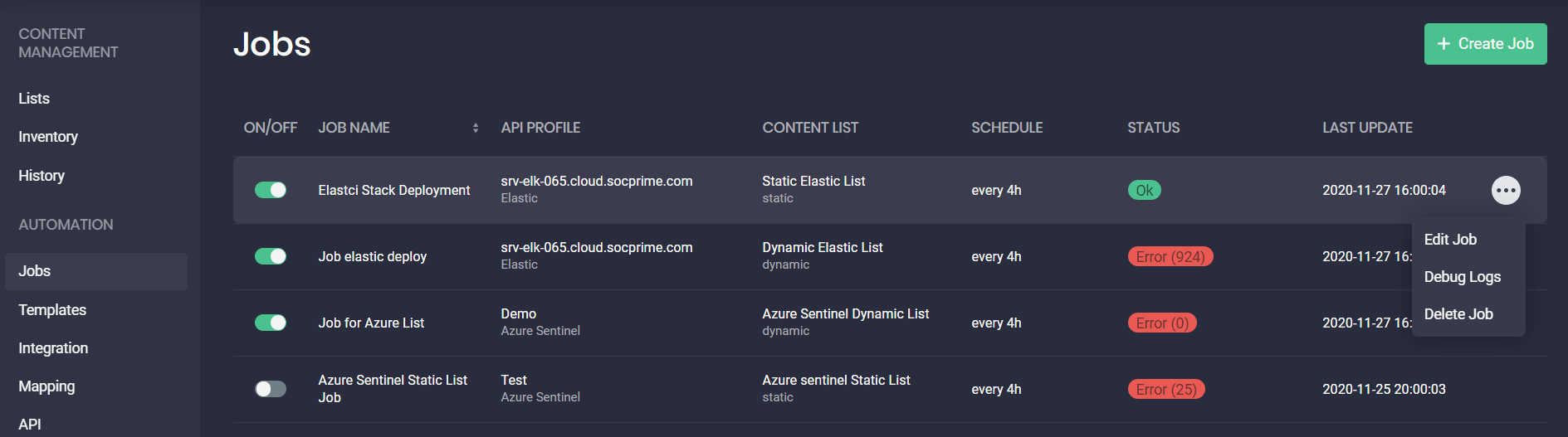

Auf der Jobs Seite können Sie jetzt neue Inhalte bereitstellen und alle vorhandenen Inhaltselemente in Ihrer Azure Sentinel- oder Elastic Cloud-Instanz aktualisieren, indem Sie Jobs für erstellte Inhaltslisten einrichten und planen. Dadurch können Sie alle Aktionsprotokolle anzeigen und alle erfolgreichen und fehlgeschlagenen Inhaltsbereitstellungen nachverfolgen.

Ein Job vergleicht jedes Inhaltselement aus der Inhaltsliste mit allen vorhandenen Inhalten, die auf der Inventar Seite aufgelistet sind. Gibt es kein solches Inhaltselement auf der Inventar Seite, wird dieses Element automatisch im konfigurierten API-Profil Ihres SIEM bereitgestellt.

Ein Job kann unter folgenden Bedingungen ausgeführt werden:

- Wenn das Inventar in den letzten 24 Stunden mindestens einmal erfolgreich war

Sobald es auf der Jobs Seite aktiviert ist, indem der Schalter in der entsprechenden Spalte eingeschaltet wird

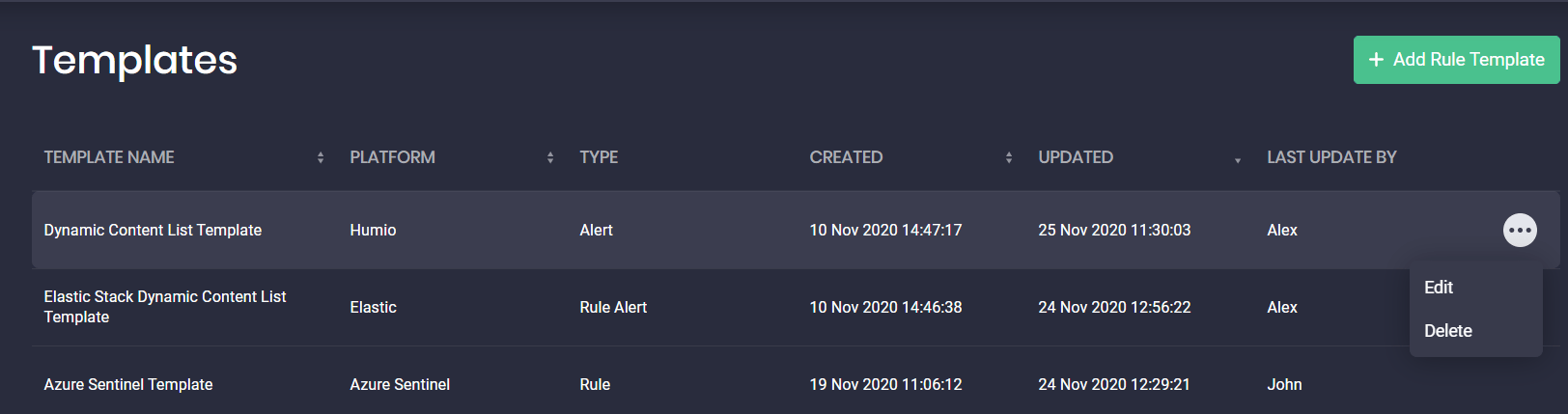

NEU: Erstellen und Verknüpfen benutzerdefinierter Regelvorlagen mit Jobs

Die neue Funktionalität in der neuesten Veröffentlichung des CCM-Moduls ermöglicht das Erstellen und Verwalten benutzerdefinierter Regelvorlagen und deren Verknüpfung mit neu erstellten Jobs. Dies hilft, die Content-Management-Operationen zu optimieren und Fehler zu vermeiden, die beim manuellen Bearbeiten der Regel auftreten können.

Sie können Regelvorlagen für die folgenden Plattformen erstellen:

- Azure Sentinel

- Elastic

- Humio

- Sumo Logic*

*Sie können Regelvorlagen für all diese Plattformen erstellen, aber derzeit können Sie assoziierte Jobs nur für Azure Sentinel und Elastic Cloud verknüpfen und ausführen.

Um eine neue Regelvorlage zu erstellen:

- Wählen Sie Automatisierung > Vorlagen.

- Klicken Sie auf die Regelvorlage hinzufügen Schaltfläche.

- Wählen Sie die unterstützte Plattform und den Inhaltstyp (falls zutreffend).

- Klicken Sie auf die Neue Vorlage hinzufügen Option aus der Vorlage Dropdown-Liste.

- Geben Sie den Namen der Regelvorlage an und entscheiden Sie, ob Sie sie mit Ihrem Unternehmen teilen möchten.

- Füllen Sie alle erforderlichen Felder aus, die je nach ausgewählter Plattform unterschiedlich sein werden, wie Abfragezeitraum, Schweregrad („Niedrig”, „Mittel”, „Hoch”, „Kritisch“), Regelstatus („Aktiviert”, „Deaktiviert“), usw.

- Optional können Sie Ausnahmen konfigurieren, indem Sie auf die Einstellungen für Ausnahmen Schaltfläche.

- Klicken Sie auf die Änderungen speichern Schaltfläche klicken, und die erstellte Regelvorlage wird oben auf der Vorlagen Seite angezeigt.

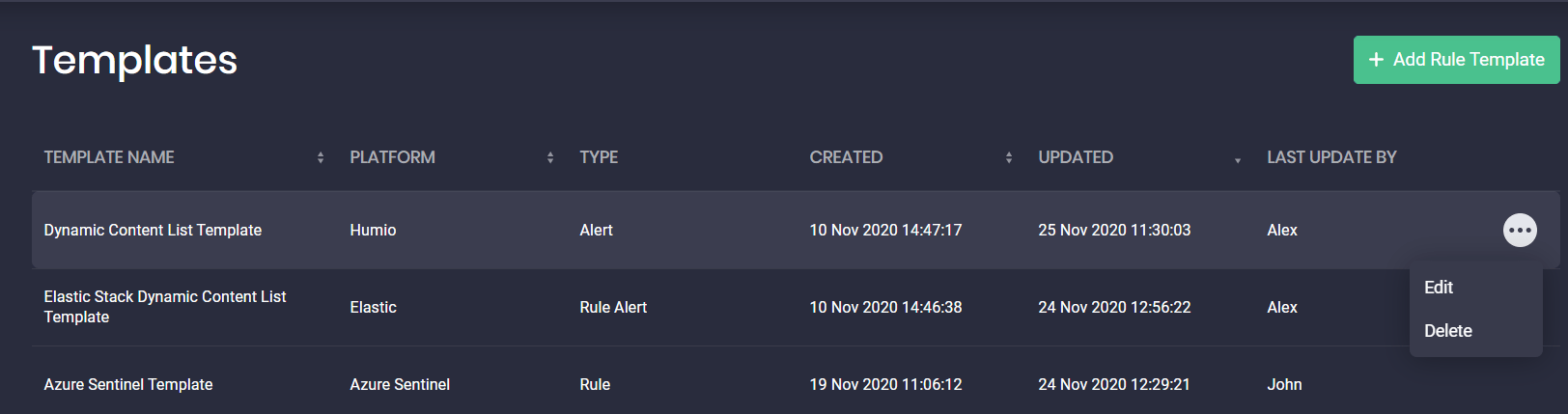

Alle verfügbaren Regelvorlagen sind auf der separaten Vorlagen Seite im Continuous Content Management-Modul aufgelistet:

- Von Ihnen erstellte Vorlagen

- Von Ihren Teammitgliedern erstellte und in Ihrer Organisation freigegebene Vorlagen

Nach der Erstellung einer neuen Regelvorlage können Sie sie dem spezifischen Job zuordnen, bevor Sie diesen Job zur automatisierten Inhaltsbereitstellung oder für andere Aktionen ausführen.

Sie können Regelvorlagen auch wie folgt verwalten:

- Die Vorlage bearbeiten

- Die Vorlage löschen*

*Durch das Löschen der Regelvorlage werden alle damit verknüpften aktiven Jobs deaktiviert.

Benutzer des Threat Detection Marketplace können die folgenden Aktionen mit dem erstellten Job durchführen:

- Diesen Job bearbeiten

- Protokolle für fehlgeschlagene Inhaltsbereitstellungen debuggen

- Diesen Job aus der Liste löschen

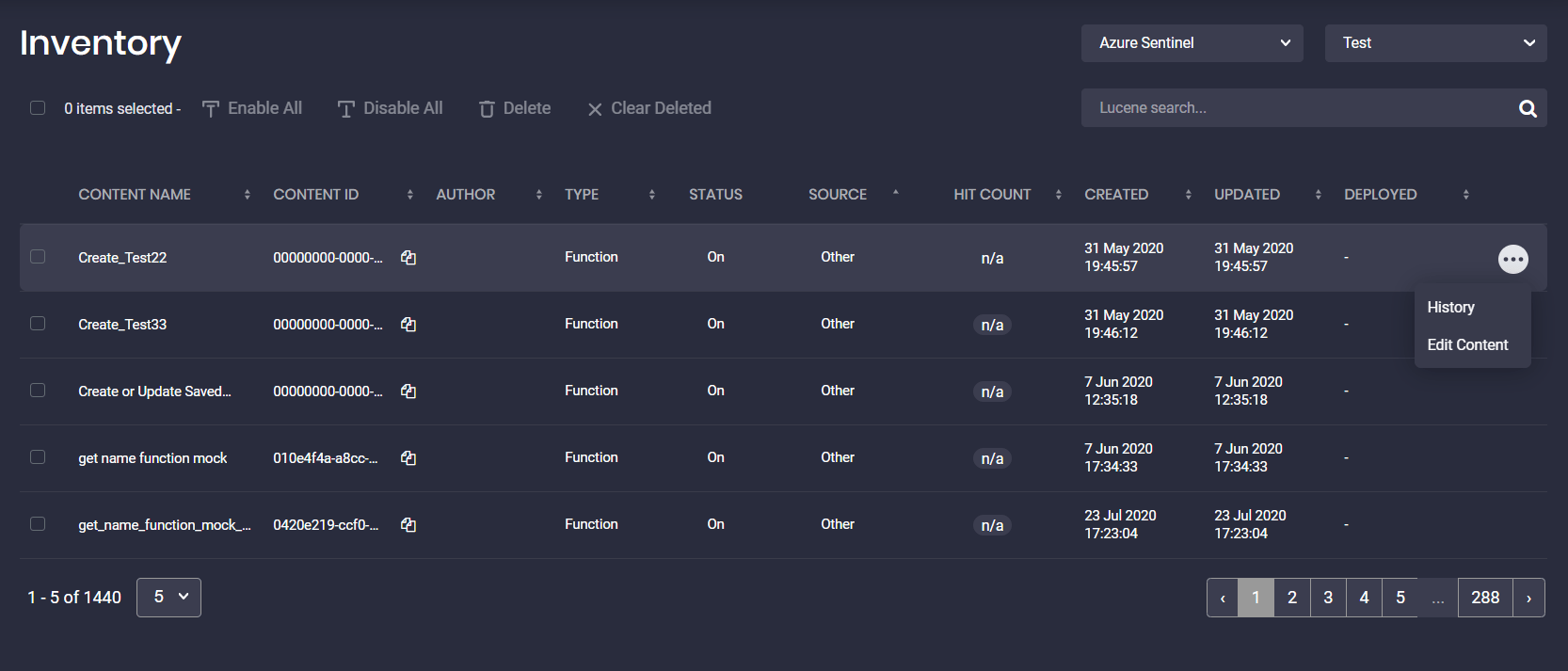

Überprüfung der Inhaltsinventarisierung in Ihrem SIEM

Auf der Inventar Seite können Sie alle verfügbaren Inhaltselemente in Ihrer Azure Sentinel- oder Elastic Cloud-Instanz überprüfen und aktualisieren. Das Inventar ist so geplant, dass es jede Stunde läuft. Benutzer können diese Einstellungen nicht ändern.

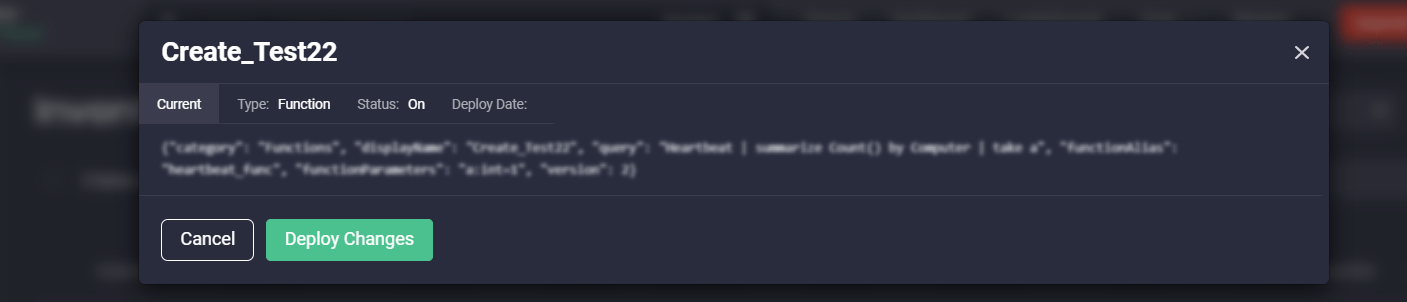

Einzelnes Inhaltselement bearbeiten

Sie können Inhaltselemente aktualisieren, die aus verschiedenen Quellen stammen, selbst solche, die nicht aus dem Threat Detection Marketplace stammen, indem Sie die Inhalt bearbeiten Option aus dem Aktionsmenü auswählen.

Nachdem Sie Änderungen am Quellcode vorgenommen haben, können Sie diese sofort in Ihrer SIEM-Instanz mit einem einzigen Klick bereitstellen.

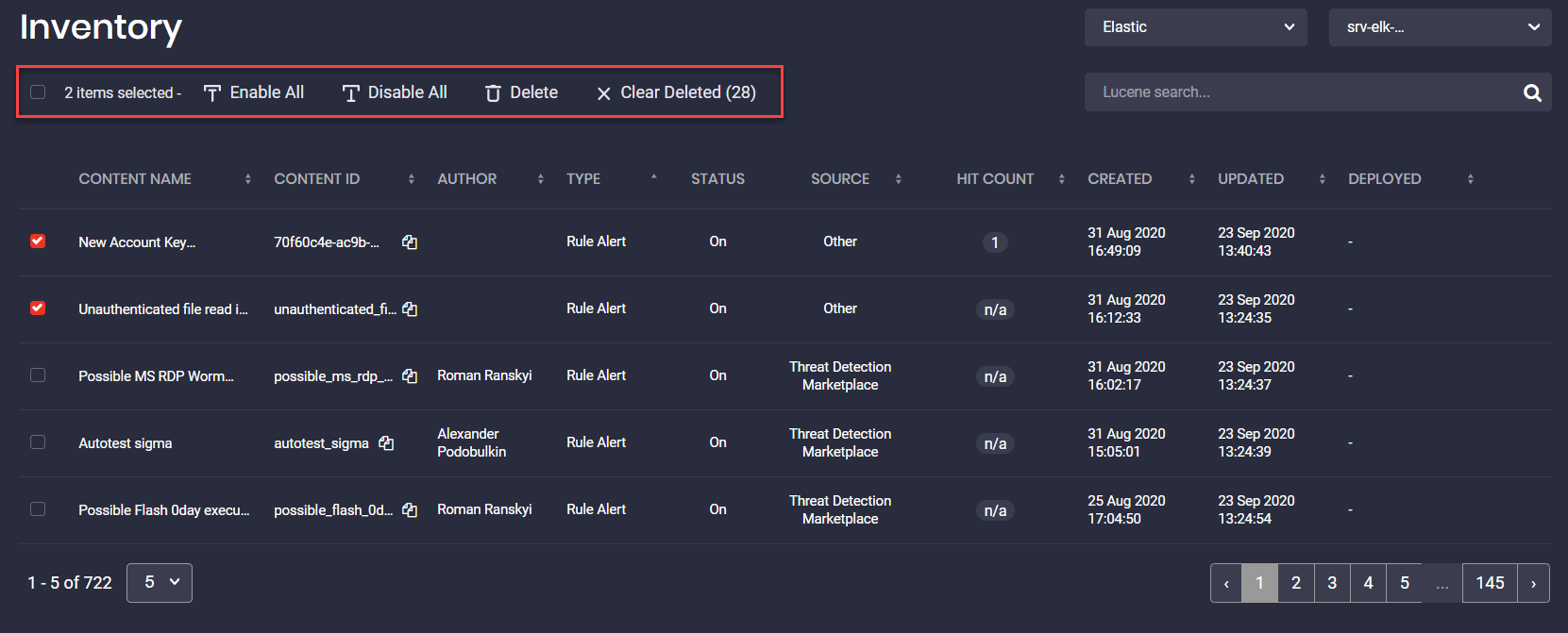

Aktionen mit mehreren Inhaltselementen

Sie können auch mehrere Inhaltselemente gleichzeitig verwalten, indem Sie eine der verfügbaren Aktionen auswählen:

- Alle aktivieren — alle ausgewählten Inhaltselemente aktivieren, die deaktiviert waren

- Alle deaktivieren — alle ausgewählten Inhaltselemente deaktivieren, die aktiviert waren

- Löschen — alle ausgewählten Inhaltselemente löschen

- Gelöschte löschen — alle als „Gelöscht“ gekennzeichneten Inhaltselemente entfernen (aus Ihrer Azure Sentinel- oder Elastic Cloud-Instanz gelöscht) von der Inventar Seite

Inhalte als „Gelöscht“ zu markieren hilft dabei, alle Inhaltselemente zu überprüfen, die aus Ihrer SIEM-Instanz entfernt wurden. Durch Klicken auf die Gelöschte löschen Schaltfläche werden diese Inhaltselemente nicht mehr auf der Inventar Seite aufgelistet, aber wenn sie noch in Ihrer SIEM-Instanz verfügbar sind, werden sie hier erneut auf der Inventar Seite angezeigt.

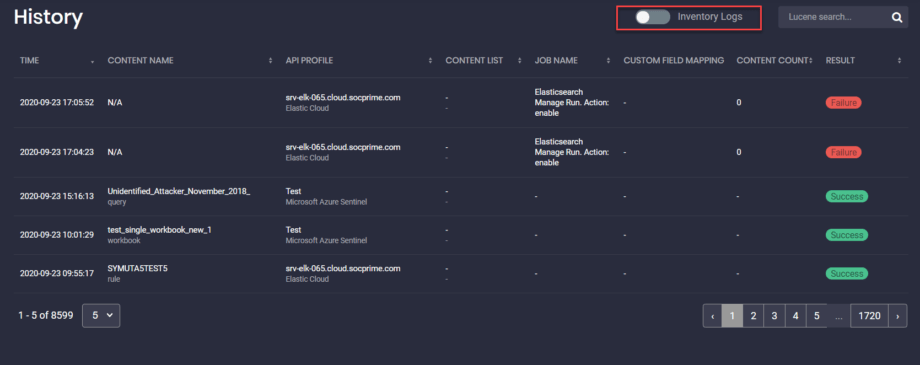

Optimiertes Protokollieren mit der Verlauf-Seite

Jede automatisierte oder manuelle Aktion innerhalb des CCM-Moduls wird mit den detaillierten Ergebnissen protokolliert und kann auf der Verlauf Seite überprüft werden. Hier können Sie alle Protokolle von Jobs, manuellen Bereitstellungen und Updates einsehen.

The Inventarprotokoll Schalterumschalter auf der Verlauf Seite ermöglicht es, zu steuern, welche Protokolle angezeigt werden. Wenn der Schalterumschalter ausgeschaltet ist, können Sie sich nur auf die Bereitstellungsprotokolle konzentrieren, anstatt durch alle von dem System gesendeten Protokolle abgelenkt zu werden.

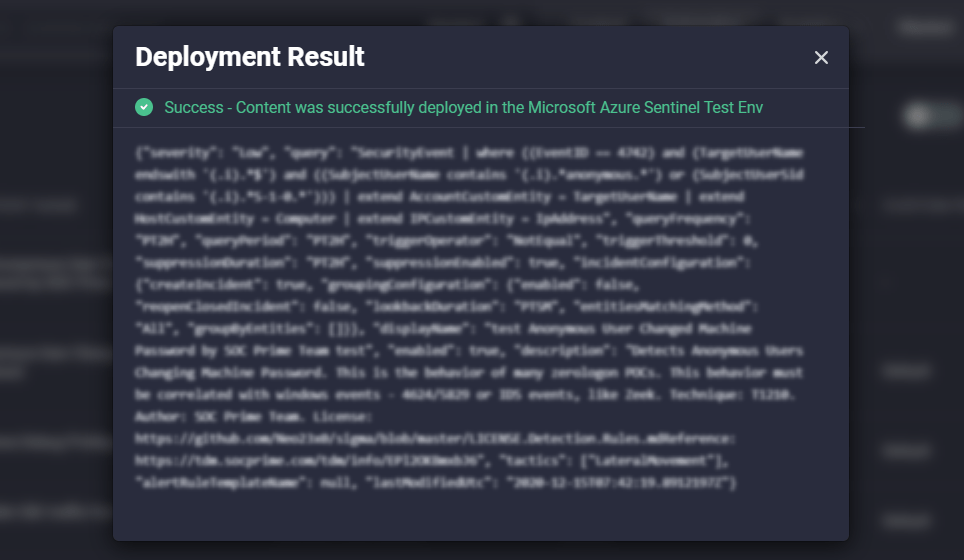

Um das Bereitstellungsergebnis für jedes Inhaltselement auf der Verlauf Seite anzuzeigen, klicken Sie auf den Bereitstellungsergebnis Status in der entsprechenden Zeile für das Inhaltselement, das Sie überprüfen möchten. Sie sehen das Benachrichtigungs-Pop-up mit den Details der Regelbereitstellung (erfolgreich oder fehlgeschlagen).

Im Falle eines erfolgreichen Bereitstellungsergebnisses werden Sie darüber benachrichtigt, dass der Inhalt erfolgreich in Ihrer SIEM-Umgebung bereitgestellt wurde, zusammen mit den Details der HTTP-Anfrage.

Wenn die Bereitstellung fehlschlägt, werden Sie mit den Fehlerdetails, einschließlich der fehlgeschlagenen HTTP-Anfrage, auf ein Problem hingewiesen.

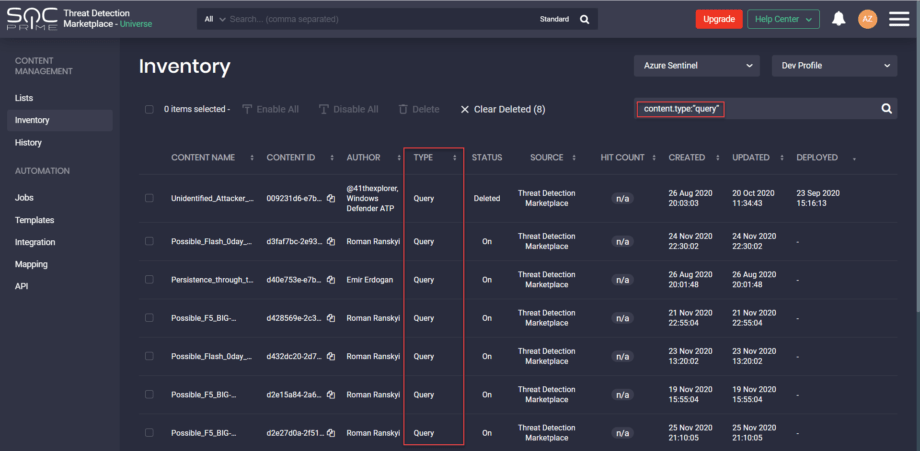

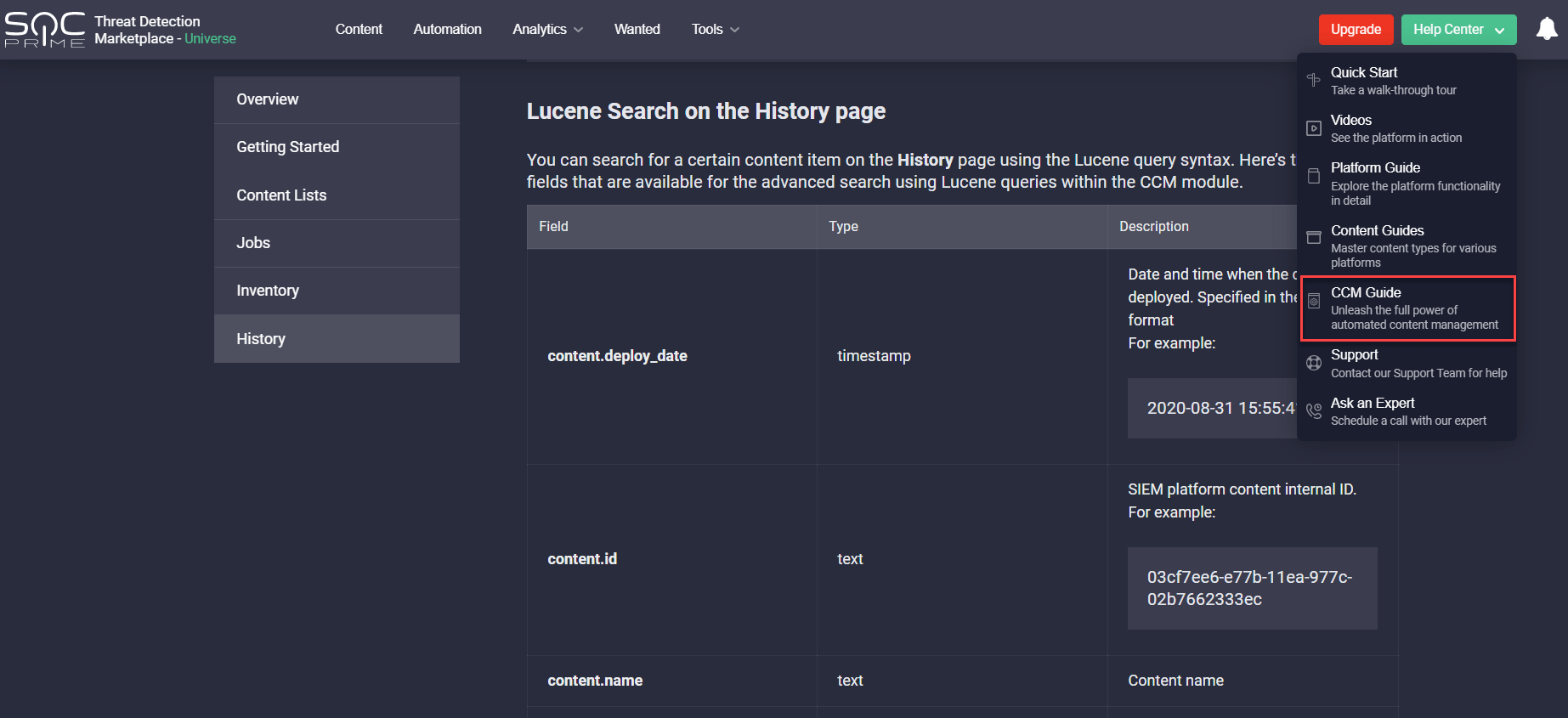

Erweiterte Suchfunktionen mit Lucene-Abfragesyntax

Sie können die Lucene-Abfragesyntax auf den Inventar and Verlauf Seiten verwenden, indem Sie unterstützte Felder in den Abfragen verwenden, um nach bestimmten SOC-Inhalten zu suchen. Um beispielsweise nur Abfragen für die Azure Sentinel-Plattform anzuzeigen, verwenden Sie die folgende Syntax, die das content.type Feld und dessen vordefinierter Wert beinhaltet:

content.type:“query”

|

Sie können mithilfe der Lucene-Abfragen nach Inhalten suchen, indem Sie alle für die erweiterte Suche verfügbaren Felder verwenden.

Möchten Sie tiefer ins Detail gehen? Schauen Sie sich den CCM-Leitfaden an, den wir dem Help Center hinzugefügt haben, damit Benutzer des Threat Detection Marketplace, die neu in diesem Modul sind, alle verfügbaren Content-Management-Funktionen erkunden können, die es für eine optimierte Plattform-Erfahrung bietet.

Besuchen Sie unsere Website für weitere Informationen, wie Sie das CCM-Modul erwerben oder kostenlos ausprobieren können.

Neu im Threat Detection Marketplace? Melden Sie sich an um Ihre Sicherheitsfähigkeiten mit Zugriff auf 85.000+ Bedrohungserkennungs- und Reaktionsalgorithmen, maschinellen Lernmodellen, Dashboards, Parsern und Konfigurationen auf 20+ SIEM-, EDR- und NTDR-Technologien zu erweitern, die der MITRE ATT&CK zugeordnet sind.®.