Im heutigen sich schnell entwickelnden Cybersicherheitsumfeld stehen Organisationen vor zahlreichen Herausforderungen, ihre digitalen Vermögenswerte zu schützen. SOC Prime bietet eine Reihe von Lösungen, die darauf abzielen, einige der dringendsten Probleme der Cybersicherheit zu lösen. Dieser Blog untersucht, wie SOC Primes Threat Detection Marketplace (TDM), Uncoder AI und Attack Detective fünf häufige Probleme lösen können.

- Zeit- und Fachkräftemangel

Herausforderung: Viele Organisationen kämpfen mit begrenzten Sicherheitsressourcen und einem Mangel an qualifizierten Cybersicherheitsexperten. Laut Forschung des Weltwirtschaftsforums wird der weltweite Mangel an Cyber-Profis bis 2024 fast 4 Millionen erreichen, mit einer prognostizierten Talentlücke von 85 Millionen bis 2030. Dieser signifikante Mangel könnte innerhalb von nur sechs Jahren zu geschätzten 8,5 Billionen Dollar an nicht realisierten jährlichen Einnahmen führen. Bereits 2024 berichten 71 % der Organisationen von unbesetzten Cybersicherheitspositionen, während 95 % der Cyberführer der Meinung sind, dass mehr Anstrengungen unternommen werden müssen, um Talente in die Cybersicherheitsbranche zu rekrutieren.

Lösung: Threat Detection Marketplace, Uncoder AI, Attack Detective

- Threat Detection Rule Feed: Bietet kontinuierlich aktualisierte Inhalte zur Bedrohungserkennung, angereichert mit umsetzbarer CTI und Metadaten, wodurch die Notwendigkeit manueller Regelentwicklung reduziert wird.

- Globale Cybersicherheitsexpertise: Nutzt die Expertise einer globalen Gemeinschaft von Sicherheitsexperten, um qualitativ hochwertige und effektive Erkennungsregeln, umsetzbare CTI und Peer-to-Peer-Validierung sicherzustellen

- Detection Engineering Capability Out of the Box: Bietet einen vollständigen CI/CD-Workflow, um Code automatisiert zu recherchieren, zu erstellen, zu testen, feinabzustimmen und auf mehrere SIEM- oder EDR-Lösungen bereitzustellen.

- Automatisierte Bedrohungssuche: Automatisiert routinemäßige Bedrohungssuche-Aufgaben, ohne Daten zu verschieben oder die Anzahl der zu implementierenden Regeln zu kompromittieren.

“Durch die Nutzung der SOC Prime Plattform als Kernquelle für Bedrohungsintelligenz können SOC- und CTI-Analysten jeden Monat mindestens 60 Stunden bei der Bedrohungsrecherche sparen, anstatt in überwältigenden Datenmengen zu versinken.

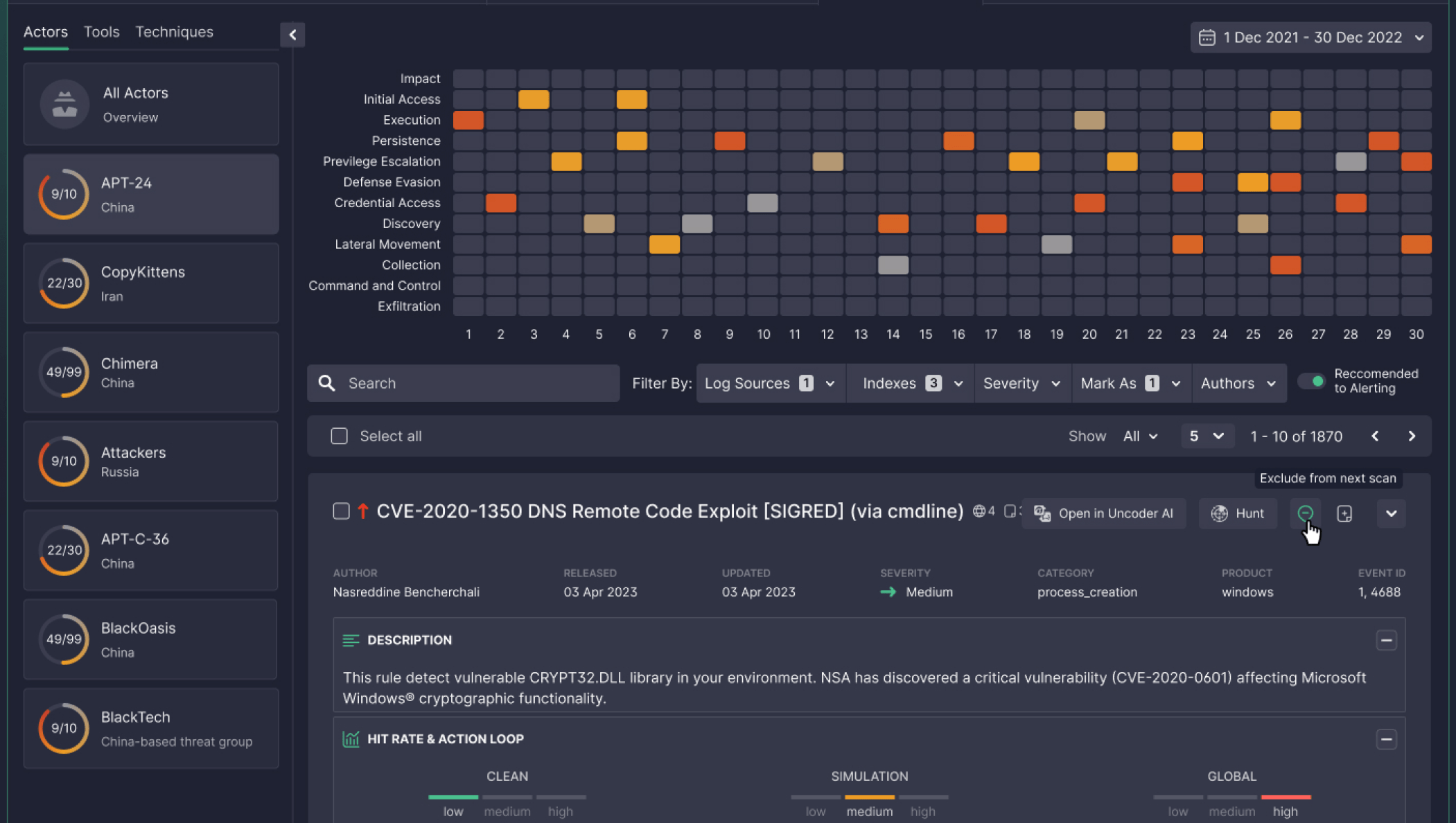

Abbildung 1. Ausführen von Bedrohungsscans in Attack Detective, um Angriffe durch spezifische Gegner zu verhindern

Durch die Automatisierung der Bereitstellung und Erstellung von Erkennungsregeln, Bereitstellung einer unternehmensbereiten Erkennungstechnologie-Suite und Bereitstellung von vorkonfektionierten Bedrohungssuchfunktionen spart SOC Prime Organisationen erheblich Zeit. Sicherheitsteams können sich auf das aktualisierte Repository von Bedrohungserkennungsinhalten und Tools innerhalb der SOC Prime Plattform verlassen, um ihre Anwendungsfälle zu erfüllen und die Sicherheitslage der Organisation zu stärken, während die Bedrohungserkennung und -suche im großen Maßstab vorangetrieben werden.

- Inhaltsqualität und Genauigkeit

Herausforderung: Hohe Raten von Fehlalarmen können Sicherheitsteams überwältigen und echte Bedrohungen verschleiern, was zu Alarmmüdigkeit und potenzieller Überwachung realer Vorfälle führt.

Lösung: Threat Detection Marketplace, Attack Detective, Uncoder AI

- Maßgeschneiderter Inhalt: Jedes Erkennungsinhaltstück wird von Grund auf neu entwickelt und gewährleistet eine hohe Qualität und Spezifität für jede Sicherheitsumgebung. Darüber hinaus können Cyberverteidiger jedes Inhaltstück innerhalb von TDM nahtlos mit Uncoder AI anpassen, um Erkennungsregeln und Abfragen an ihre aktuellen Sicherheitsbedürfnisse, Umgebungen und Ziele anzupassen.·

- Qualitätsprüfungen: Erkennungsinhalte in TDM durchlaufen gründliche Qualitätsprüfungen, um ihre Wirksamkeit und Relevanz vor der Bereitstellung zu gewährleisten.

- Erfahrenes Sicherheitsteam: Regeln und Abfragen werden von einem Team mit jahrelanger Branchen- und SIEM-spezifischer Erfahrung entwickelt, was sicherstellt, dass die Strategien und Methoden sowohl bewährt als auch effektiv sind.

- Kontinuierliche Updates: Der TDM-Regelfeed wird innerhalb eines 24-Stunden SLA kontinuierlich für neue Bedrohungen aktualisiert, um Verteidigungen gegen neue und sich entwickelnde Bedrohungen auf dem neuesten Stand und effektiv zu halten.

- High-fidelity Alarmierung: SOC Primes Attack Detective bietet Sicherheitsteams priorisierte SIEM-Regeln, die perfekt mit ihrem Bedrohungsprofil übereinstimmen, um geräuscharme, hochwertige Alarme für eine umfassende Bedrohungserkennung zu generieren.

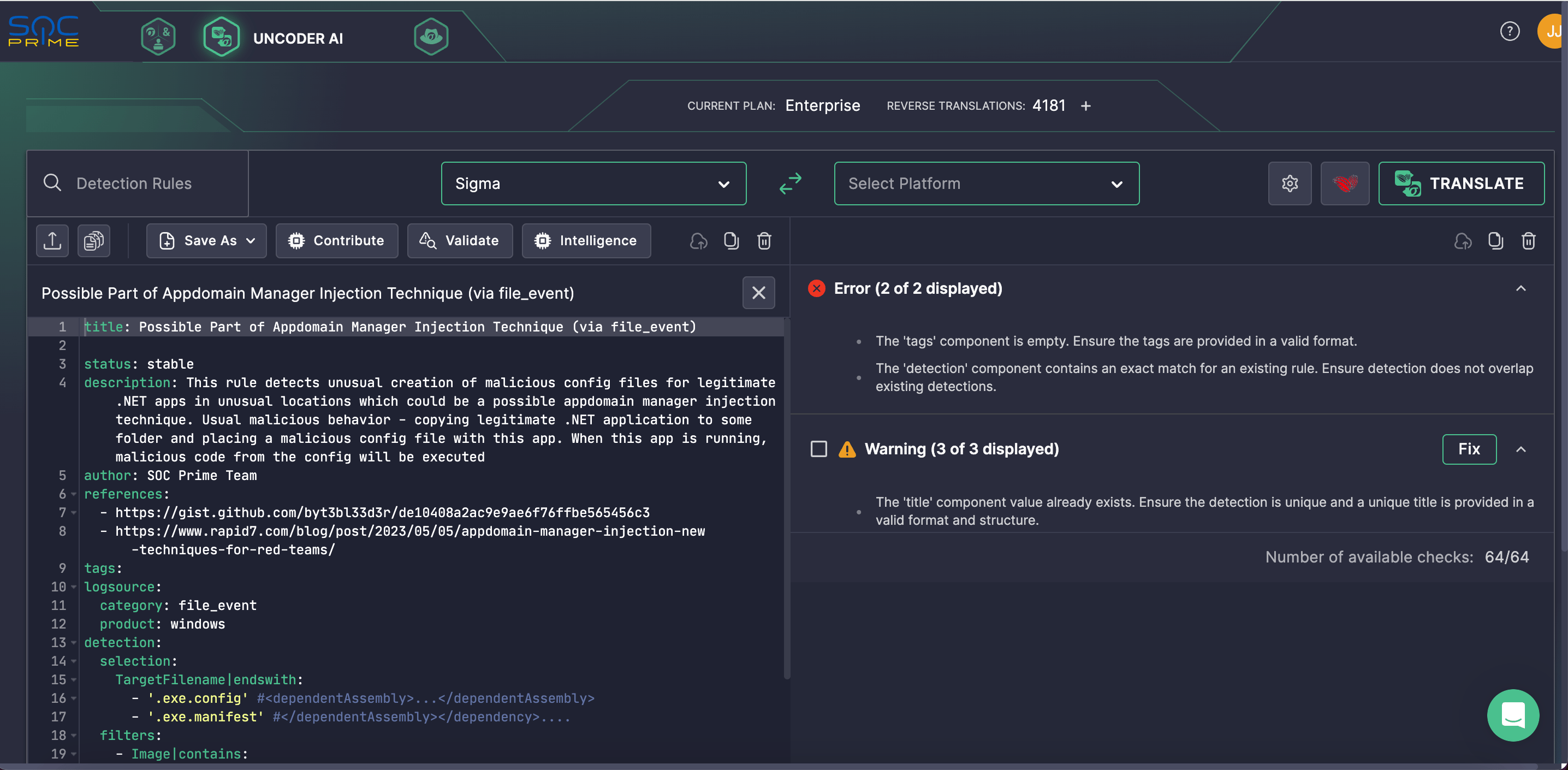

- Validierung von Erkennungsinhalten: Führt einen automatisierten Abfragevalidierungsprozess ein, um Ihre Erkennungen vor der Förderung zu Alarmen zu bewerten und kontinuierlich Ihre SIEM-Regeln auf Genauigkeit zu überprüfen.

“Neurosoft hat MTTD und MTTR erheblich verbessert und die Rate falscher Alarme um bis zu 50% in den ersten 6 Monaten der Nutzung der Plattform gesenkt.

Abbildung 2. Automatische Sigma-Regellogik- und Syntaxprüfungen per integriertem Warden-Tool in Uncoder AI ausführen.

SOC Prime hilft effektiv, das Problem hoher Fehlalarme zu bekämpfen, die zu Alarmmüdigkeit führen und echte Bedrohungen übersehen können. Dies erreicht es durch maßgeschneiderten Inhalt, der von Grund auf neu entwickelt und auf spezifische Umgebungen zugeschnitten wird, um hohe Relevanz und Genauigkeit sicherzustellen. Jedes Inhaltstück durchläuft gründliche Qualitätsprüfungen durch ein erfahrenes Sicherheitsteam, das seine Wirksamkeit garantiert. Darüber hinaus wird der Inhalt kontinuierlich aktualisiert, um mit den neuesten Bedrohungen Schritt zu halten und starke Verteidigungen gegen sich entwickelnde Cyberherausforderungen aufrechtzuerhalten.

- Vor neuen Bedrohungen einen Schritt voraus sein

Herausforderung: Die Cybersicherheitslandschaft entwickelt sich ständig weiter, und es tauchen regelmäßig neue Bedrohungen auf. Um diesen Bedrohungen einen Schritt voraus zu sein, sind zeitnahe Updates der Erkennungsinhalte und -strategien erforderlich.

Lösung: Threat Detection Marketplace

- Schnelle Inhaltsbereitstellung: Stellt sicher, dass Erkennungsregeln umgehend aktualisiert werden, um neuen und aufkommenden Bedrohungen zu begegnen.

- Community-basierte Intelligenz: Profitiert von einem kollaborativen Ansatz, bei dem Experten die neuesten Bedrohungseinblicke und Erkennungsverfahren teilen.

- Proaktive Verteidigung: Hilft Organisationen, eine proaktive Sicherheitslage aufrechtzuerhalten, indem es aktuelle Bedrohungserkennungsinhalte bereitstellt.

- Automatisierung: Automatisiert die Aktualisierung und Bereitstellung von Erkennungsinhalten, reduziert manuelle Anstrengungen und stellt rechtzeitige Reaktionen auf neue Bedrohungen sicher.

“DIRECTV Lateinamerika verlässt sich auf SOC Primes Follow-the-Sun Detection Engineering-Operationen, die rund um die Uhr Schutz und proaktive Verteidigung gewährleisten, sodass keine Chance besteht, dass aufkommende Bedrohungen, kritische Exploits oder TTPs des Gegners unentdeckt bleiben.

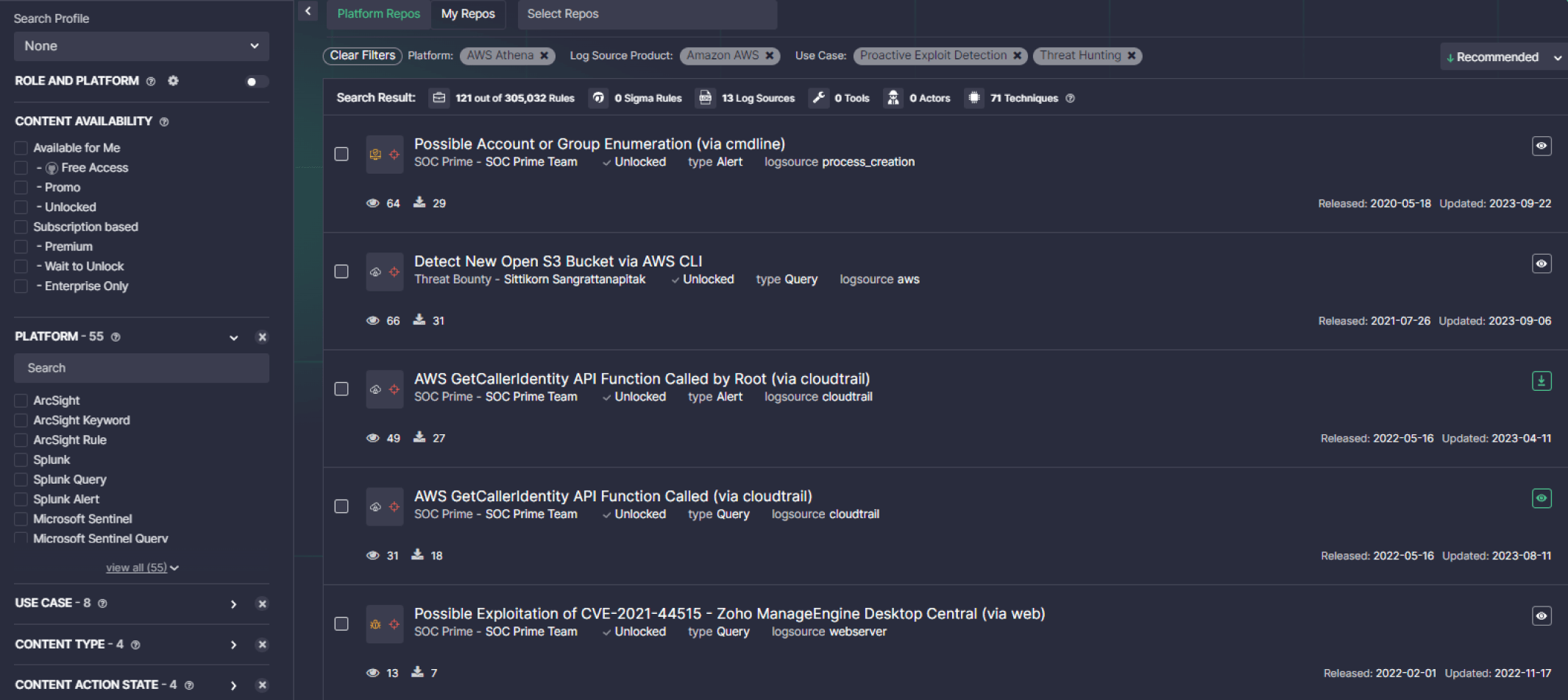

Abbildung 3. Durchsuchen des Threat Detection Marketplaces für priorisierte Inhalte zur Bedrohungserkennung, die den aktuellen Sicherheitsanforderungen entsprechen liefert Inhalte schnell, sodass Organisationen stets auf die neuesten Bedrohungen vorbereitet sind. Dieser proaktive Ansatz wird durch gemeinschaftsgetriebene Intelligenz unterstützt, bei der Beiträge von

Threat Detection Marketplace Jägern und anderen Experten die Erkennungsbibliothek bereichern. Organisationen profitieren von einem vielfältigen und umfassenden Satz von Erkennungsregeln, die sie den aufkommenden Bedrohungen einen Schritt voraus halten. Jägern und anderen Experten die Erkennungsbibliothek bereichern. Organisationen profitieren von einem vielfältigen und umfassenden Satz von Erkennungsregeln, die sie den aufkommenden Bedrohungen einen Schritt voraus halten. hunters and other experts enrich the detection library. Organizations benefit from a diverse and comprehensive set of detection rules that keep them ahead of emerging threats.

- Angriffsflächen-Sichtbarkeit und Blind Spots

Herausforderung: Die Sicherstellung, dass alle relevanten Logs erfasst werden, ist die Grundlage für eine robuste Cybersicherheitsstrategie. Sie ermöglicht es Organisationen, Vorfälle zeitnah zu erkennen und darauf zu reagieren, forensische Daten bereitzustellen, die zur Untersuchung von Verstößen erforderlich sind, und hilft dabei, die Einhaltung von Regulierungsstandards zu gewährleisten.

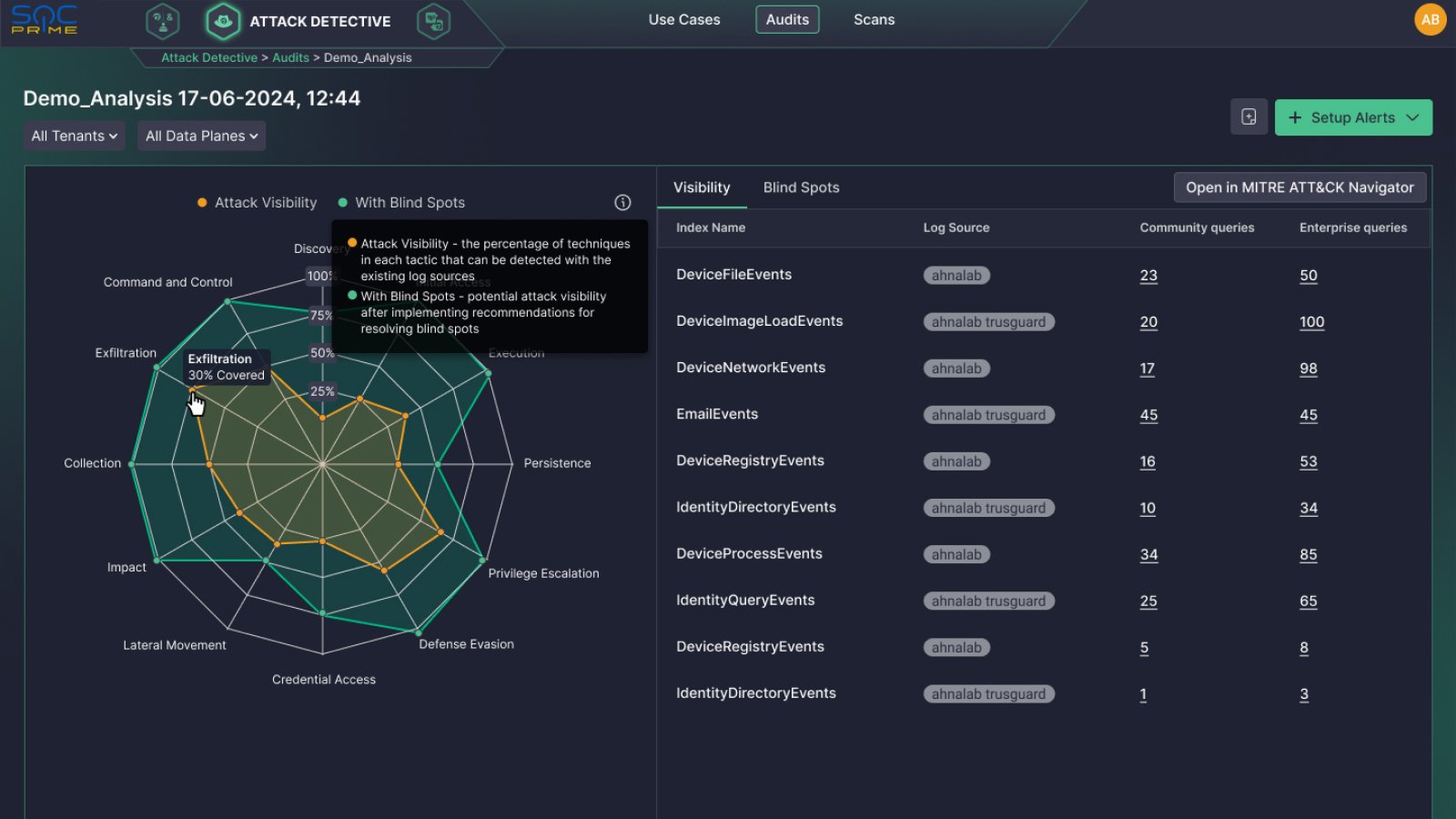

Lösung: Attack Detective

- Daten-Audit: Analysieren Sie die in Ihren Daten-Ebenen gesammelten Log-Daten, um Ihre Abdeckung und potenzielle Lücken in den Log-Quellen zu bestimmen.

- Inhaltsprüfung: Verbessern Sie die Sichtbarkeit von Bedrohungen, indem Sie Ihre Regeln und Abfragen mit MITRE ATT&CK automatisch abbilden, ohne dass Ihr Code preisgegeben wird.

- Regeln zur Alarmierung: Profitieren Sie von priorisierten SIEM-Anwendungsfällen, die einfach konfigurierbar und bereit zur Bereitstellung als geräuscharme und hochwertige Alarme sind.

- Bedrohungssuche: Liefern Sie Ihrer Organisation in Echtzeit erforschte und vorkonfektionierte Bedrohungssuchfunktionen.·

„Dies ermöglichte es Deloitte Brasilien, die verfügbaren Bedrohungssucheressourcen zu maximieren und dabei die Geschwindigkeit der Bedrohungserkennungsoperationen zu erhöhen, einschließlich einer 200%igen Steigerung der Identifikation, um die Untersuchung und Behebung zu beschleunigen.“

Abbildung 4. Ausführen eines Daten-Audits über Attack Detective, um Blindspots bei der Bedrohungserkennung mit einem umsetzbaren Plan anzugehen, der durch die Zuordnung der in Ihrem SIEM gesammelten Daten zu MITRE ATT&CK® erstellt wurde

Attack Detective verbessert die Sichtbarkeit der Angriffsfläche, indem es die von der SIEM-Lösung gesammelten Daten untersucht und sie mit dem MITRE ATT&CK® Framework abbildet. Diese Analyse hilft dabei, etwaige Blindspots in der SIEM-Abdeckung zu identifizieren und zu zeigen, welche kritischen Log-Quellen fehlen. Diese Erkenntnisse ermöglichen es Organisationen, ihre SIEM-Konfiguration strategisch anzupassen, um einen umfassenderen Datensatz zu erfassen. Wichtig ist, dass der Daten-Audit-Komponent von Attack Detective auch zeigt, welche Bedrohungsakteure und Tools vor der SIEM verborgen bleiben, da er Logs identifiziert, die von diesen Entitäten generiert, jedoch nicht gesammelt werden.

Darüber hinaus ermöglicht Attack Detective das Scannen der Umgebung mit benutzerdefinierten Jagdszenarien. Es filtert schnell durch die Ergebnisse, ordnet sie zu ATT&CK und unterstützt die Benutzer dann bei der Überprüfung dieser Ergebnisse in ihrer Datenebene. Diese entscheidende Funktionalität hilft Organisationen, ihr Expositionsrisiko gegenüber bestimmten Bedrohungen zu verstehen und ihre Datensammlungspraxis zu verfeinern, um sicherzustellen, dass keine kritischen Sicherheitsdaten übersehen werden. Dieser umfassende Ansatz verbessert nicht nur die Erkennungsfähigkeiten, sondern stellt auch sicher, dass potenzielle Bedrohungen genau identifiziert und umgehend adressiert werden.

- Einheitliches Management von Erkennungsinhalten und Effizienzsteigerung

Herausforderung: Die Verwaltung und Automatisierung von Sicherheitsinhalten über mehrere Plattformen hinweg kann komplex und zeitaufwändig sein und zu Ineffizienzen und potenziellen Lücken in der Sicherheitsabdeckung führen.

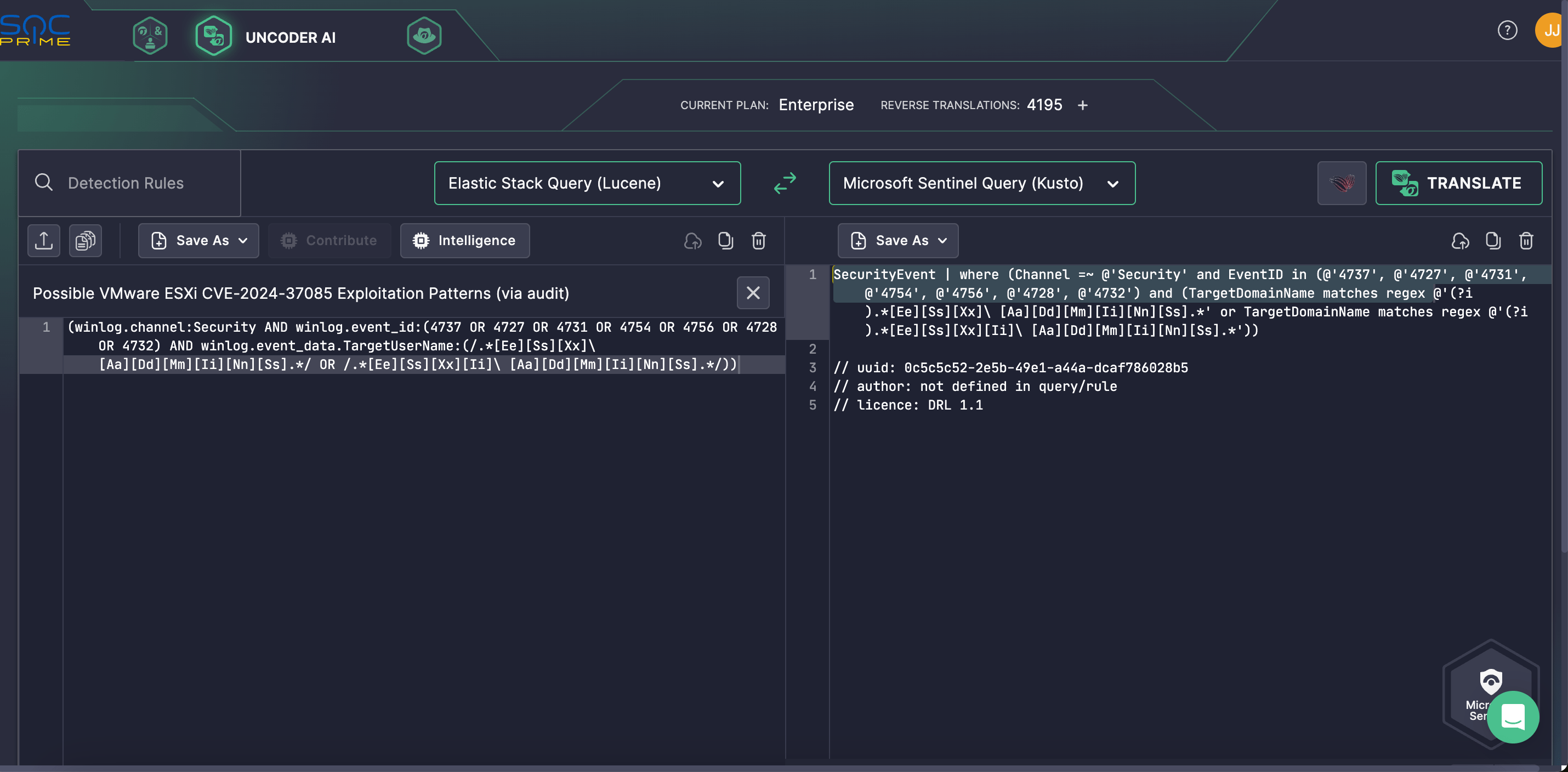

Lösung: Uncoder AI und Threat Detection Marketplace

- Einheitliche Plattform: Der Threat Detection Marketplace von SOC Prime bietet ein zentrales Repository für Bedrohungserkennungsinhalte, das seine Verwaltung und Bereitstellung vereinfacht.

- Plattformübergreifende Kompatibilität: Uncoder AI ermöglicht die automatisierte plattformübergreifende Übersetzung von Regeln und Abfragen für mehrere SIEM-, EDR- und Data Lake-Sprachen und sorgt so für konsistente und umfassende Bedrohungserkennung.

- Anpassung und Feinabstimmung: Passen Sie Erkennungsregeln an spezifische Umgebungen an und reduzieren Sie Fehlalarme mit Filterung, Ausschlüssen und benutzerdefinierter Feldzuordnung. Nutzen Sie den leistungsstarken Sigma-Regel-Editor von Uncoder AI für ein IDE-ähnliches Erlebnis und ermöglichen Sie die Konvertierung von Erkennungsinhalten über mehrere SIEM-, EDR- und Data Lake-Formate hinweg sowie das Parsen von Sicherheitsberichten oder -hinweisen in umsetzbare Abfragen.

- Vereinfachter Lebenszyklus des Anwendungsfallmanagements. Sparen Sie Stunden an repetitiven Aufgaben und übernehmen Sie einen vollständigen CI/CD-Workflow, damit Sicherheitsteams sich auf das Wesentliche konzentrieren können, anstatt auf Routinewartung. Verlassen Sie sich auf Threat Detection Marketplace und Uncoder AI, um Out-of-the-Box-Anwendungsfälle für komplexe Detection-as-Code-Projekte anzupassen, nahtlos bereitzustellen, unabhängig von der Komplexität Ihrer Infrastruktur, Erkennungen in einem separaten, verschlüsselten Speicher im SOC 2 Type II AWS-Privatsektor zu speichern und zu verwalten und die Dokumentation von Code mithilfe von AI zu automatisieren.

„LTI sparte jährlich 4.000 Stunden bei der Entwicklung von Inhalten und steigerte die SOC-Effizienz, indem die neuesten Erkennungsalgorithmen kontinuierlich direkt in die SIEM- und EDR-Systeme der Kunden gestreamt wurden.“

Abbildung 5. Automatische plattformübergreifende Abfrageübersetzung über Uncoder AI

SOC Primes einheitlicher Ansatz zur Verwaltung und Automatisierung von Erkennungsinhalten verbessert die betriebliche Effizienz. Durch die Bereitstellung einer zentralisierten Plattform und die Automatisierung routinemäßiger Aufgaben können Sicherheitsteams ihre Erkennungsinhalte effektiver verwalten. Dies reduziert die Komplexität und den Zeitaufwand, die mit der Aufrechterhaltung einer konsistenten Bedrohungserkennung über mehrere Plattformen hinweg verbunden sind, und stellt eine robuste und kohärente Sicherheitsstrategie sicher.