+30% de bônus no Pagamento de Recompensa por Ameaças para março e Geração de Renda Constante em Pesquisa de Ameaças em tempos de WFH e COVID19

“Estamos testemunhando a transformação da indústria de cibersegurança. O software progrediu do modelo em cascata e kanban para processos ágeis e CI/CD. A disciplina de engenharia de detecção de ameaças também evoluiu. Isso se tornou possível devido à linguagem Sigma, ao MITRE ATT&CK, e à evolução das APIs das plataformas SIEM. Prevejo que isso evoluirá ainda mais com as tecnologias SIEM nativas da nuvem, permitindo-nos implantar e atualizar rapidamente algoritmos sofisticados de detecção e análise de ameaças à medida que se tornam disponíveis e necessários. A SOC Prime está comprometida em liderar a inovação para permitir capacidades de defesa cibernética ágeis em escala global, melhorando cada grande tecnologia SIEM e EDR. E somos muito gratos aos membros do nosso Programa Threat Bounty. Como início, estou feliz em compartilhar que aumentamos os pagamentos de março de 2020 em 30% para todos que contribuíram com conteúdo no mês passado. Vivemos em tempos em que o engenheiro de detecção, o autor, tem o papel central. Juntos, acabamos de quebrar um novo recorde lançando 300 novas detecções em março de 2020! E o melhor ainda está por vir.” – Andrii Bezverkhyi, CEO, SOC Prime

Coordenação Centralizada de Defesa Cibernética

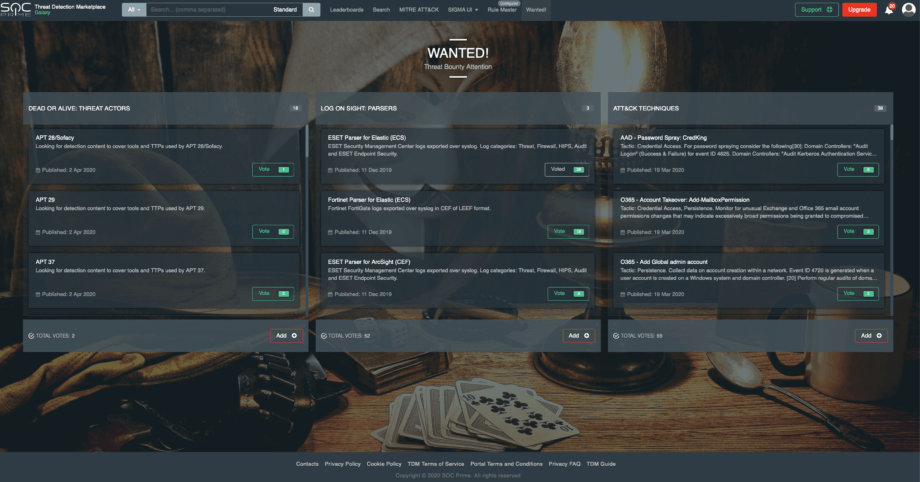

Para alinhar os Caçadores de Recompensas de Ameaças com seus Analistas correspondentes, agora tornamos a Página Wanted! a inicial no Threat Detection Marketplace. Qualquer membro da comunidade de mais de 8000 pessoas pode votar nas ameaças e riscos que precisam de mais atenção.

Para alinhar os Caçadores de Recompensas de Ameaças com seus Analistas correspondentes, agora tornamos a Página Wanted! a inicial no Threat Detection Marketplace. Qualquer membro da comunidade de mais de 8000 pessoas pode votar nas ameaças e riscos que precisam de mais atenção.

Classificação de Recompensas e Relacionamentos Comunitários, por Alla Yurchenko

Unir a comunidade de cibersegurança sempre foi a missão da SOC Prime. O Programa de Desenvolvedores do Threat Bounty para o TDM foi criado como um meio de colocar cara a cara os pesquisadores de cibersegurança, caçadores de ameaças, engenheiros de detecção e analistas de segurança que estão sempre em busca do conteúdo mais relevante para defender contra ameaças emergentes.

No início da evolução do Programa, costumávamos entrevistar cada participante do Programa. Durante sessões de Zoom, aprendíamos sobre a experiência do autor do conteúdo, seu conjunto de ferramentas tecnológicas, abordagem para criação de conteúdo, bem como suas sugestões e expectativas sobre o programa Threat Bounty. À medida que a popularidade do Threat Bounty cresceu, passamos de chamadas para chats, mensageiros e e-mails, porém, sempre mantemos em mente que nossa missão é uma comunidade melhor e mais forte de especialistas em cibersegurança.

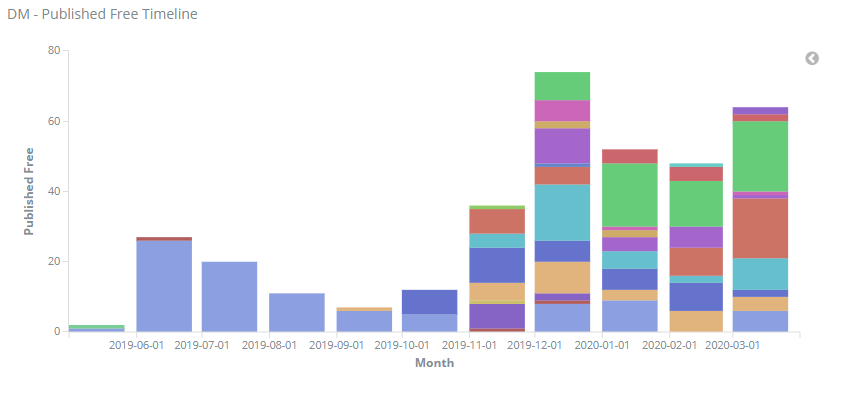

De maneira gradual, em maio de 2019, começamos a entregar o conteúdo dos desenvolvedores de terceiros para os usuários do TDM, junto com o estudo do comportamento dos clientes, bem como suas necessidades e solicitações que resultaram na criação da Lista de Recompensas de Ameaças.

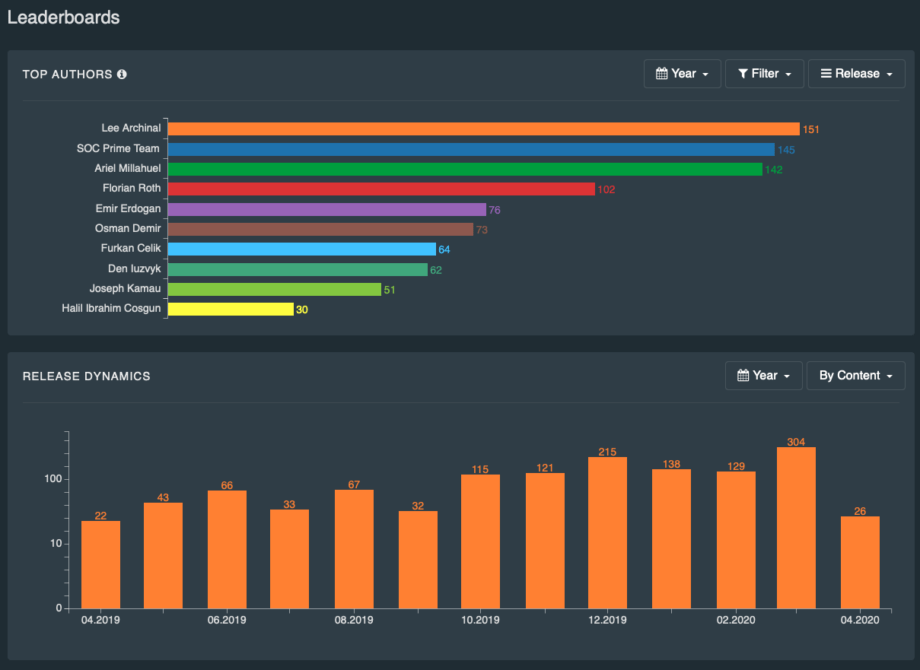

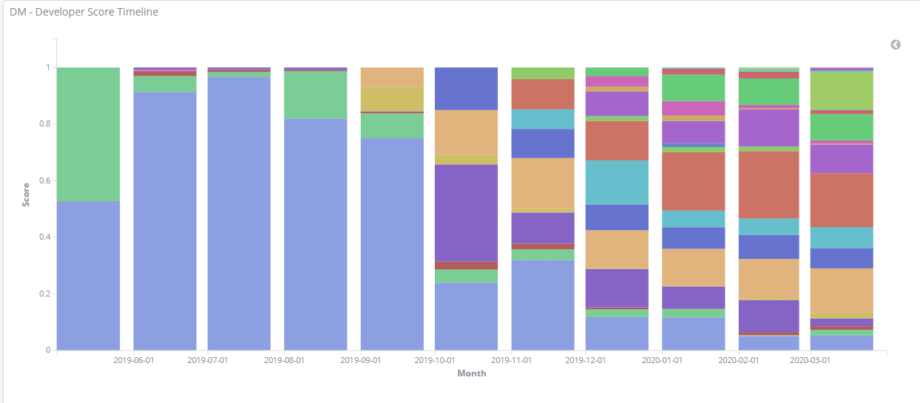

A classificação do autor do conteúdo é provavelmente o assunto de perguntas mais frequente que nos fazem os desenvolvedores do Threat Bounty. Para deixar claro, a SOC Prime não compra o conteúdo desenvolvido no momento da publicação, nem pagamos por item ou em grande quantidade. Em termos simples, o autor do conteúdo ganha recompensas desde que seu conteúdo atenda às necessidades de cibersegurança dos clientes do TDM; e o que calculamos é a parte compartilhada do engajamento total medido dos clientes do TDM com o conteúdo já publicado por um determinado desenvolvedor do Threat Bounty para um mês de calendário.

A classificação do autor do conteúdo é provavelmente o assunto de perguntas mais frequente que nos fazem os desenvolvedores do Threat Bounty. Para deixar claro, a SOC Prime não compra o conteúdo desenvolvido no momento da publicação, nem pagamos por item ou em grande quantidade. Em termos simples, o autor do conteúdo ganha recompensas desde que seu conteúdo atenda às necessidades de cibersegurança dos clientes do TDM; e o que calculamos é a parte compartilhada do engajamento total medido dos clientes do TDM com o conteúdo já publicado por um determinado desenvolvedor do Threat Bounty para um mês de calendário. Depois de estudarmos a tração do conteúdo publicado, validamos e estabelecemos o método atual de contagem das ações significativas dos clientes do TDM no site, com uma certa atribuição de peso a cada ação e a cada tipo de conteúdo publicado.

Depois de estudarmos a tração do conteúdo publicado, validamos e estabelecemos o método atual de contagem das ações significativas dos clientes do TDM no site, com uma certa atribuição de peso a cada ação e a cada tipo de conteúdo publicado.

Outra pergunta mais frequente é o motivo da rejeição do conteúdo. Lembrando nosso papel em entregar conteúdo acionável para a comunidade cibernética do TDM, nossa equipe mantém o diálogo com os criadores de conteúdo sempre que ocorrem iterações de desenvolvimento de conteúdo.

Proteja a Nuvem e o estilo de vida de Trabalho a Partir de Casa

Nem é preciso dizer que todos agora estão focados nas ameaças ao WFH e nas tecnologias que tornam isso possível. Zoom, Microsoft Teams e O365, Slack, ZScaler, AWS, Azure, G Suite e GCP precisam de mais atenção. Já não é mais uma iniciativa agradável de se ter, mas uma tarefa de continuidade de negócios para cada grande empresa e organização do setor público. Juntos, podemos prever e superar os adversários, por isso cada ameaça emergente, vulnerabilidade RCE e má configuração de segurança são críticas a serem abordadas.

“Tornou-se óbvio que 2020 será um ano muito desafiador em termos econômicos. Muitas pessoas estão enfrentando escassez de empregos e perspectivas incertas de renda estável. Isso causa estresse adicional em tempos em que cuidar de sua própria saúde física e mental é primordial. Desde o início, fundamos o programa com base no valor que cria para a comunidade de cibersegurança e não em slogans vazios e ideias ocas. O que significa que estamos totalmente comprometidos a conduzir o programa e os pagamentos ininterruptamente, apesar da recessão econômica. Além disso, nosso programa sempre foi concebido como uma operação remota, então trabalhar de casa é uma prática regular para seus membros. Felizmente para nós, enfrentamos esta tempestade preparados e estamos ansiosos para recebê-lo a bordo.” – Oleg Pasichnyk, CFO, SOC Prime.