Logo após a identificação do ransomware BQTLOCK distribuído através de um modelo completo RaaS, pesquisadores de segurança detectaram outra operação importante de ransomware. Um grupo até então desconhecido, chamado The Gentlemen, ganhou rapidamente atenção pelo uso de ferramentas altamente especializadas e pelo reconhecimento minucioso de infraestrutura crítica em mais de 17 regiões e múltiplos setores. A campanha utiliza uma combinação de abuso legítimo de drivers, manipulação de Group Policy, ferramentas anti-AV personalizadas, comprometimento de contas privilegiadas e canais de exfiltração de dados criptografados.

Detecção do Ransomware Gentlemen

No primeiro trimestre de 2025, a Check Point observou um aumento de 126% nos ataques de ransomware em comparação ao ano anterior, com organizações enfrentando em média 275 incidentes por dia. O relatório State of Ransomware 2025 da Sophos destaca os principais fatores por trás desses ataques: 40,2% das organizações afetadas não possuíam expertise interna suficiente, 40,1% tinham lacunas de segurança não identificadas e 39,4% enfrentavam limitações de pessoal ou capacidade, deixando-as vulneráveis a ameaças cada vez mais sofisticadas.

Enquanto novas variantes de ransomware, como Gentlemen, continuam a surgir, os defensores cibernéticos devem confiar em conteúdo de detecção de alta qualidade e em ferramentas avançadas de cibersegurança para acompanhar um cenário de ameaças em rápida evolução.

Cadastre-se na plataforma SOC Prime e obtenha inteligência de ameaças em tempo real e conteúdo de detecção acionável, suportado por um conjunto completo de produtos para engenharia de detecção com IA, caça automatizada de ameaças e detecção avançada de ameaças. Clique no botão Explorar Deteções abaixo para acessar uma coleção curada de regras Sigma projetadas para identificar e responder às atividades do ransomware Gentlemen.

Todas as regras na plataforma SOC Prime são compatíveis com múltiplas soluções SIEM, EDR e Data Lake e mapeadas para o framework MITRE ATT&CK®. Além disso, cada regra contém metadados detalhados, referências CTI, linhas de tempo de ataques, recomendações de triagem e muito mais.

Opcionalmente, defensores cibernéticos podem aplicar a tag mais ampla “Ransomware” para acessar um leque maior de regras de detecção que cobrem ataques de ransomware globalmente.

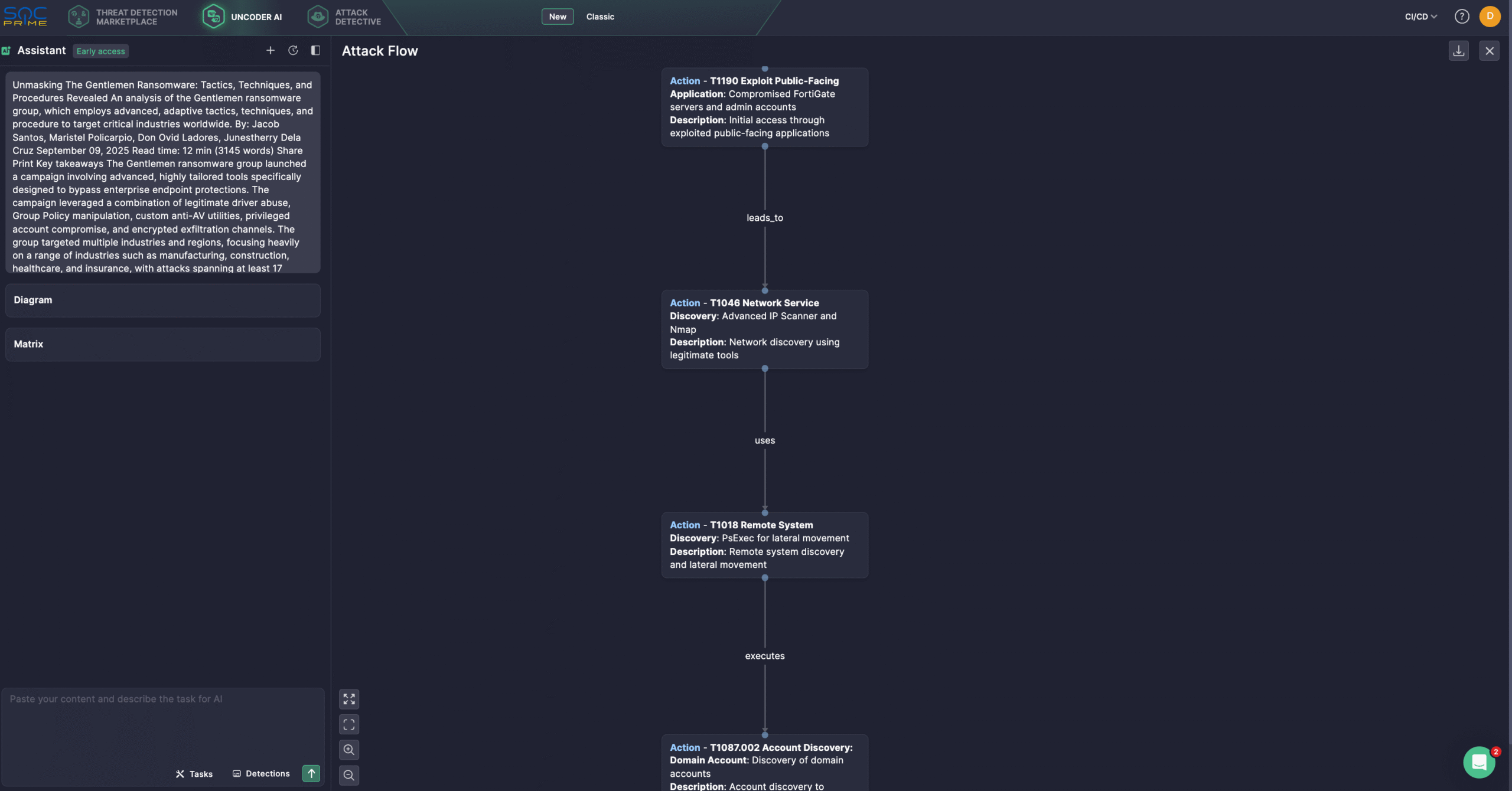

Especialistas em segurança podem otimizar a investigação de ameaças usando o Uncoder AI, um IDE privado e copiloto para engenharia de detecção. A atualização mais recente do Uncoder AI introduz um novo modo de Chat Bot de IA e ferramentas MCP para ajudar os defensores a gerenciar tarefas de engenharia de detecção de ponta a ponta. É possível inserir prompts personalizados em qualquer idioma ou escolher tarefas pré-construídas em uma interface de diálogo intuitiva, mantendo a IA alinhada ao seu ambiente e panorama de ameaças. Por exemplo, defensores podem usar o último relatório da Trend Micro sobre o ransomware Gentlemen para gerar o fluxo de ataque com um único clique.

Análise do Ransomware Gentlemen

Em agosto de 2025, os pesquisadores da Trend Micro investigaram uma nova campanha de ransomware lançada pelo grupo The Gentlemen, emergente e anteriormente desconhecido. Os adversários desta campanha rapidamente se destacaram no cenário de ameaças, comprometendo sistematicamente ambientes corporativos e demonstrando capacidades operacionais avançadas. Notavelmente, o grupo Gentlemen adaptou suas ferramentas durante a campanha, evoluindo de utilitários anti-AV genéricos para variantes altamente direcionadas, evidenciando versatilidade e persistência.

O grupo atacou principalmente organizações nos setores de manufatura, construção, saúde e seguros, com ataques em pelo menos 17 países. Eles também utilizaram contas de domínio privilegiadas para implantação do ransomware e desenvolveram técnicas sofisticadas de evasão para contornar defesas de segurança e manter persistência.

The Gentlemen provavelmente explorou serviços expostos à Internet ou credenciais comprometidas para estabelecer seu ponto de entrada. Indícios iniciais de reconhecimento de rede, como o uso do Advanced IP Scanner, indicam uma estratégia deliberada e premeditada de acesso, em vez de exploração oportunista. Os adversários mapearam a infraestrutura e consultaram o Active Directory, focando em contas de administradores de domínio e empresariais, bem como em grupos privilegiados personalizados como itgateadmin.

Um script em lote (1.bat) foi executado para enumerar mais de 60 contas de usuário no domínio, e os atacantes também consultaram grupos administrativos padrão e grupos relacionados à virtualização (ex.: VMware), sinalizando preparação para movimento lateral em ambientes híbridos.

Para evasão inicial de defesa, o grupo utilizou All.exe junto com ThrottleBlood.sys, abusando de um driver assinado legítimo para terminar processos de ferramentas de segurança protegidas em nível de kernel. Reconhecendo limitações, o grupo realizou reconhecimento detalhado das proteções de endpoint e passou a usar PowerRun.exe para escalonamento de privilégios, tentando desabilitar serviços de segurança. Em seguida, introduziram uma ferramenta personalizada (Allpatch2.exe) projetada para finalizar processos de agentes de segurança, demonstrando capacidade de adaptar técnicas ao ambiente da vítima. Para movimento lateral, os adversários usaram PsExec e manipularam registros críticos para enfraquecer autenticação e acesso remoto, mantendo persistência via ferramentas remotas legítimas, evidenciando habilidade em combinar técnicas “living-off-the-land” com ferramentas de evasão customizadas.

O ransomware Gentlemen ataca e desliga agressivamente serviços críticos relacionados a backup, bancos de dados e operações de segurança para maximizar o impacto. Ele encerra processos de forma sistemática e executa comandos adicionais para dificultar recuperação e análise forense. Como etapa final, um script de limpeza em lote introduz um pequeno atraso via ping, exclui o binário do ransomware e se remove, garantindo que todos os vestígios sejam apagados após a criptografia.

A campanha de ransomware Gentlemen ilustra a rápida evolução das ameaças modernas, combinando técnicas avançadas com operações persistentes e direcionadas. Ao utilizar ferramentas de evasão personalizadas, adaptar-se aos controles de segurança existentes e explorar componentes legítimos e vulneráveis, o grupo contorna efetivamente defesas em camadas. Seu foco em infraestrutura crítica e uso de dupla extorsão evidencia a tendência de ataques altamente direcionados, aumentando significativamente os desafios de detecção, prevenção e resposta. Devido à exploração de sistemas expostos à Internet e VPNs pelo grupo Gentlemen, implementar Zero Trust é essencial para bloquear acessos iniciais e conter impactos potenciais. Medidas de mitigação incluem limitar e monitorar o acesso a recursos compartilhados de controladores de domínio, autoisolar hosts que apresentem sinais de exploração de drivers ou atividades anti-AV, aplicar acesso privilegiado temporário com desescalonamento automático, detectar consultas massivas ao Active Directory e mudanças em grupos, e implantar tecnologias de engano em recursos críticos para identificar reconhecimento precocemente. A SOC Prime oferece um conjunto completo de produtos para proteção empresarial com suporte de IA, capacidades automatizadas, inteligência de ameaças em tempo real e princípios Zero Trust, ajudando organizações globais a fortalecer suas defesas em escala.