Ransomware continua a ser uma das principais ameaças de cibersegurança, com os custos dos ataques subindo para $2,73 milhões por incidente, quase $1 milhão a mais do que em 2023, de acordo com a Sophos. À medida que as operações de ransomware crescem em complexidade, novos grupos de ameaças continuam a surgir, buscando enormes ganhos financeiros. Um desses grupos é o Hellcat, um recém-identificado grupo de ameaça Ransomware como Serviço (RaaS) primeiro avistado no final de 2024.

Hellcat rapidamente se destacou por suas intrusões de alto perfil em vários setores, visando infraestrutura nacional crítica, grandes corporações e entidades governamentais. O grupo já reivindicou a responsabilidade por ataques a violações na Schneider Electric, Telefónica, Pinger e no Knesset de Israel. Na semana passada, o Orange Group confirmou uma violação de segurança em suas operações na Romênia após um afiliado do Hellcat vazar milhares de arquivos internos, incluindo registros de funcionários.

Detecção de Ataques do Grupo de Ransomware Hellcat

Como a Cybersecurity Ventures prevê, ataques de ransomware ocorrerão a cada dois segundos até 2031, tornando a detecção proativa essencial para os defensores cibernéticos. O grupo de ransomware Hellcat recém-emergente representa uma nova ameaça, amplificando ainda mais essa tendência perturbadora. Para identificar potenciais intrusões nas primeiras etapas, a Plataforma SOC Prime para defesa cibernética coletiva oferece um feed global de ameaças ativas com inteligência de ameaças em tempo real e regras de detecção relevantes, apoiado por um conjunto completo de produtos para caça automática de ameaças, engenharia de detecção impulsionada por IA e detecção avançada de ameaças.

Clique no Explore Detections botão abaixo para acessar imediatamente um conjunto de regras dedicado a abordar os ataques de ransomware Hellcat. Todas as regras são compatíveis com várias soluções de SIEM, EDR e Data Lake e estão mapeadas para o framework MITRE ATT&CK. Além disso, cada regra é enriquecida com metadados extensivos, incluindo inteligência de ameaças referências, cronogramas de ataque, recomendações de triagem e mais.

Profissionais de segurança que buscam mais conteúdo de detecção cobrindo ataques de ransomware globalmente podem pesquisar o Threat Detection Marketplace com a tag “Ransomware” para apoiar sua investigação.

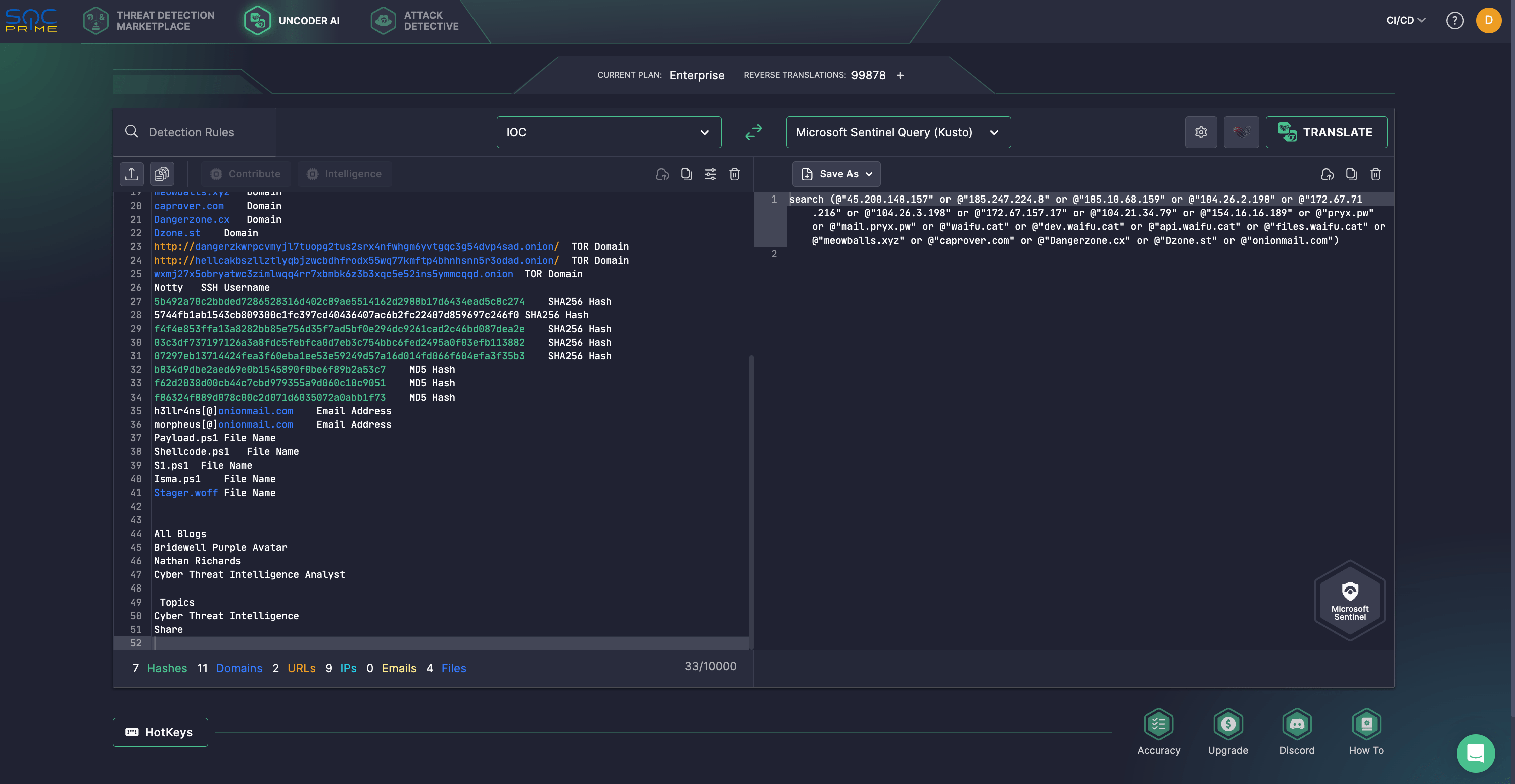

Além disso, especialistas em segurança podem usar Uncoder AI, o primeiro co-piloto de IA do setor para Engenharia de Detecção, para caçar instantaneamente indicadores de comprometimento fornecidos na pesquisa Bridewell sobre o ransomware Hellcat. Uncoder AI atua como um empacotador de IOC, permitindo que os defensores cibernéticos interpretem IOCs sem esforço e gerem consultas de caça personalizadas. Essas consultas podem então ser integradas perfeitamente em seus sistemas SIEM ou EDR preferidos para execução imediata.

Análise dos Ataques de Ransomware Hellcat

No final de dezembro de 2024, pesquisadores de segurança identificaram o surgimento de um novo coletivo de ransomware como serviço operando sob o nome Hellcat. Antes da formação oficial do grupo, membros do Hellcat foram observados realizando ataques individuais a empresas de TI proeminentes, incluindo Dell e CapGemini. Posteriormente, no quarto trimestre de 2024, o grupo começou a operar coletivamente, visando organizações de alto perfil como o Knesset de Israel, Schneider Electric, Telefónica e outras.

Os operadores do Hellcat empregam uma gama de técnicas sofisticadas para obter acesso inicial, principalmente através de phishing e exploração de aplicativos expostos ao público. Uma vez dentro, eles implementam cadeias complexas de infecção em PowerShell para manter a persistência, contornar defesas de segurança e estabelecer canais de comando e controle, facilitando a instalação e execução do malware SliverC2.

De acordo com a pesquisa da Bridewell, o grupo Hellcat demonstra um alto nível de segurança operacional, empregando uma variedade de ferramentas de comunicação seguras, como TOX, Session, discos rígidos criptografados, sistemas isolados, VPS anônimos, MullvadVPN e XMPP para mascarar suas atividades. Embora a utilização específica desses métodos dentro dos ataques permaneça incerta, eles destacam a disciplina e expertise do grupo em evitar a detecção. Além disso, o Hellcat utiliza cargas de ransomware personalizadas para criptografar dados, junto com scripts personalizados e binários Living-off-the-Land (LotL) para passar despercebidos. Suas táticas únicas de exfiltração utilizam SFTP e serviços em nuvem, mostrando ainda mais sua abordagem sofisticada para intrusões cibernéticas.

Notavelmente, especialistas em segurança revelaram uma sobreposição significativa entre as cargas de ransomware usadas pelo Hellcat e Morpheus, com notas de resgate similares também compartilhadas por ambos os grupos, juntamente com o Underground Team. Enquanto analistas da SentinelOne identificaram códigos quase idênticos nas cargas do Hellcat e Morpheus, não está claro se isso aponta para colaboração ou um código-fonte compartilhado. Ambas as cargas também exibem características similares no VirusTotal, mas há evidências insuficientes para confirmar se essa sobreposição significa coordenação ou o uso de modelos comuns.

Na semana passada, um membro do grupo de ransomware Hellcat anunciou o roubo de milhares de documentos internos do Orange Group, principalmente originários da filial romena da Orange. Orange confirmou a violação ocorreu em um aplicativo não crítico e está investigando ativamente para minimizar seu impacto.

Para frustrar proativamente ataques sofisticados de ransomware, bem como qualquer ameaça em evolução, as equipes de segurança podem contar com Plataforma SOC Prime para defesa cibernética coletiva, oferecendo um conjunto de produtos prontos para empresas para construir uma estratégia de cibersegurança à prova de futuro. Pesquisadores individuais também podem obter acesso pessoal à Plataforma SOC Prime com novas assinaturas Solo. Aproveite Threat Detection Marketplace Solo para feeds globais de ameaças, inteligência personalizada e uma extensa biblioteca de regras Sigma, ou use Uncoder AI Solo como um IDE privado e co-piloto para engenharia de detecção. Disponível agora com 50% de desconto em planos anuais via compra instantânea usando Stripe.