Pouco mais de um mês após a divulgação de um dia zero crítico do Confluence acompanhado como CVE-2023-22515, surge uma nova vulnerabilidade no cenário de ameaças cibernéticas que impacta produtos da Atlassian. Os adversários estão de olho em uma vulnerabilidade recentemente corrigida e de máxima severidade conhecida como CVE-2023-22518 em todas as versões do Confluence Data Center e Confluence Server, que lhes permite contornar a autenticação. Os atacantes abusam do exploit CVE-2023-22518 para criptografar os arquivos dos usuários-alvo com o ransomware Cerber.

Detectar Tentativas de Exploração do CVE-2023-22518

Mais um dia, mais uma falha crítica de segurança no radar. Dado que o CVE-2023-22518 obteve uma classificação de alta severidade e impacta todas as versões do Confluence, os defensores cibernéticos precisam de uma fonte confiável de conteúdo de detecção para interromper a avalanche de ataques em andamento que exploram a questão de segurança em destaque.

A plataforma SOC Prime para defesa cibernética coletiva oferece um conjunto de regras Sigma selecionadas, adaptadas para dezenas de plataformas de análise de segurança e mapeadas para o framework MITRE ATT&CK® para uma investigação de ameaças simplificada.

Para identificar possíveis tentativas de exploração em ambientes Windows/Linux, aproveite os conteúdos dedicados abaixo.

Possível Tentativa de Exploração CVE-2023-22518 (Atlassian Confluence) (via servidor web)

Notavelmente, a última regra da lista (dedicada à detecção do exploit CVE-2022-26134 e lançada em 2022) ajuda a identificar atividades ofensivas relacionadas ao CVE-2023-22518 devido a significativas sobreposições de comportamento para o ambiente Linux.

Além disso, a regra abaixo permite a detecção de padrões maliciosos genéricos relacionados à exploração do CVE-2023-26134 em instâncias do Windows:

Possível Exploração de Servidor Web ou WebApp (via cmdline)

Para investigar a atividade pós-exploração em ambientes Windows e Linux relacionados a ataques recentes, confira as regras Sigma abaixo:

Cópia Remota de Arquivo via Ferramentas Padrão (via cmdline)

Download ou Upload via Powershell (via cmdline)

Acesse uma lista abrangente de conteúdo SOC voltado para a detecção de CVEs emergentes clicando no Explore Detections botão. Profissionais de segurança podem obter inteligência aprofundada acompanhada de referências ATT&CK e links CTI, além de receber metadados acionáveis personalizados para as necessidades específicas de sua organização para uma pesquisa de ameaças simplificada.

Análise CVE-2023-22518

A Atlassian divulgou recentemente um aviso de segurança alertando os defensores sobre uma nova vulnerabilidade de autorização inadequada identificada como CVE-2023-22518, que impacta todas as versões do Confluence do software Data Center e Server. Em 6 de novembro de 2023, a Atlassian adicionou as atualizações destacando a exploração ativa do CVE-2023-22518 e seu uso em ataques de ransomware. Devido aos riscos dramaticamente crescentes associados à falha de segurança descoberta e ao exploit PoC disponível publicamente, o CVE-2023-22518 recebeu a mais alta classificação crítica alcançando 10 na escala CVSS. Felizmente, a vulnerabilidade não afeta os sites Atlassian Cloud acessados através do domínio atlassian.net.

A falha de segurança descoberta permite que um invasor não autenticado redefina o Confluence e gere uma conta com privilégios elevados para executar todas as ações administrativas, o que pode levar a um comprometimento total do sistema.

A Rapid7 observou recentemente a exploração do CVE-2023-22518 em um conjunto de ambientes de clientes, incluindo tentativas de implantar o ransomware Cerber em servidores Confluence vulneráveis.

Com todas as versões do Confluence Data Center e Server sendo impactadas, a Atlassian recomenda aplicar instantaneamente o patch para a versão LTS designada ou uma mais recente para mitigar a ameaça. Caso tenha dificuldades ao aplicar o patch, fazer backup de sua instância potencialmente impactada, restringi-la do acesso à rede externa e desativar o acesso nos endpoints específicos do Confluence podem ser usados como medidas intermediárias para reduzir os vetores de ataque.

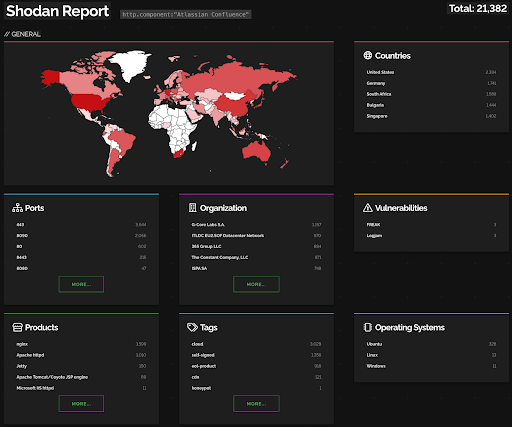

Com base em uma breve pesquisa no Shodan, mais de 20 mil instâncias do Confluence estão atualmente expostas na internet; no entanto, é difícil especificar quantas delas são vulneráveis a ataques CVE-2023-22518. Este número aumentou significativamente desde a divulgação de outra vulnerabilidade do Confluence acompanhada como CVE-2022-26134 em 2022.

Os riscos crescentes das tentativas de exploração do CVE-2023-22518 devido à descoberta do PoC exigem ultra-responsividade dos defensores para proteger a infraestrutura da organização. O Threat Detection Marketplace da SOС Prime capacita os defensores cibernéticos com acesso aos mais recentes algoritmos de detecção baseados em comportamento enriquecidos com inteligência personalizada para se manterem à frente de ataques de ransomware e das ameaças emergentes de qualquer escopo.