SOC Prime는 가장 인기 있는 SIEM, EDR, NSM 및 기타 보안 도구에 대한 지원을 확장하고 클라우드 네이티브 솔루션을 포함하여 Threat Detection Marketplace에 더 많은 유연성을 추가하려고 항상 노력하고 있습니다. 이를 통해 보안 수행자는 가장 선호하는 도구를 사용할 수 있으며, 다른 백엔드 환경으로의 마이그레이션 문제를 해결합니다.

우리는 다음과 같은 릴리스를 발표하게 되어 기쁩니다: 통합 Sumo Logic 클라우드 네이티브 SIEM과의 통합으로 보강된 검색 및 배포 기능을 제공하여 보안 실무자가 Sumo Logic 또는 Cloud Security Enterprise (CSE) 인스턴스로 바로 드릴다운할 수 있게 합니다.

Sumo Logic는 클라우드 네이티브 플랫폼으로 보안 분석을 강화하고 실시간 모니터링을 통해 MTTI 및 MTTR을 줄이는 데 도움을 줍니다.

Sumo Logic 클라우드 네이티브 플랫폼과의 통합은 실시간 분석을 기계 학습 및 위협 인텔리전스 기능과 결합하여 사전 예방적 사이버 방어로 나아가는 한 단계입니다.

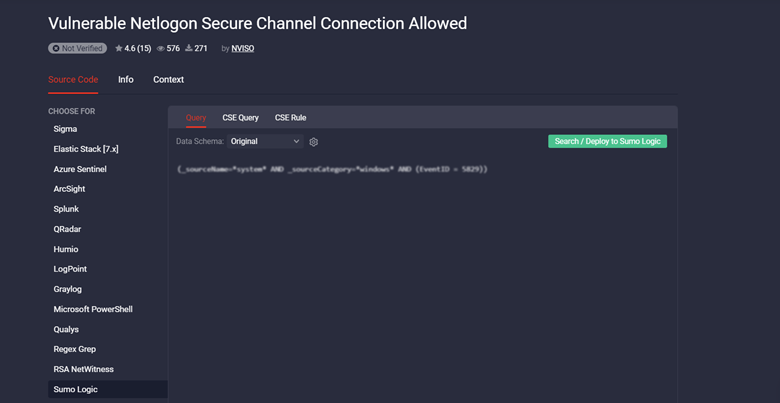

Threat Detection Marketplace는 현재 최신 취약점, CVE, 멀웨어 및 TTP를 다루고, MITRE ATT&CK® 기술 중 216개를 포함하여 Sumo Logic 및 Sumo Logic CSE에 대한 6,000개 이상의 콘텐츠 항목을 제공합니다: 최신 취약점, CVE, 멀웨어 및 TTP를 포함하고 249개의 MITRE ATT&CK® 기술 중 216개를 다룹니다.

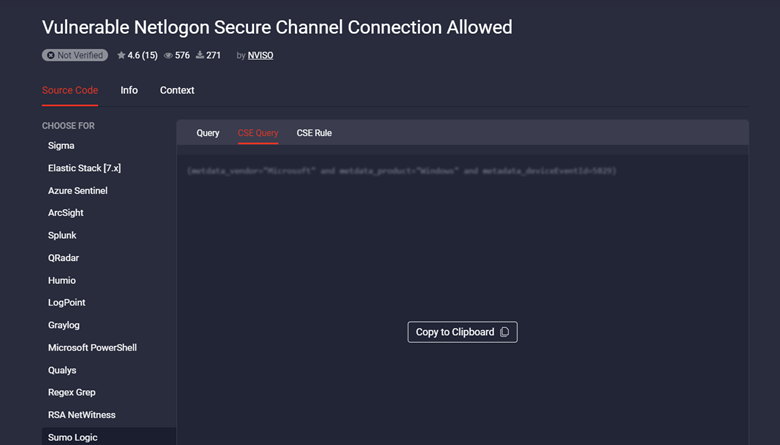

- 쿼리

- CSE 쿼리

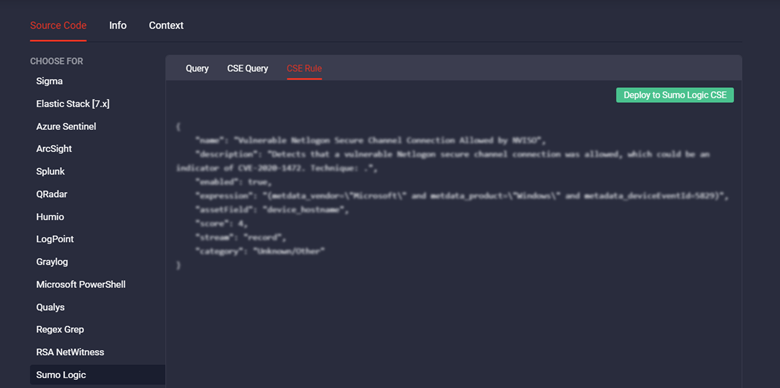

- CSE 규칙

Sumo Logic 통합 구성 설정

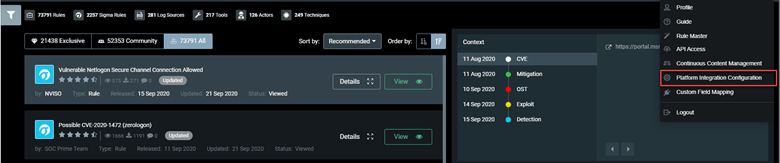

Se이 클라우드 네이티브 솔루션에 맞춘 위협 탐지 콘텐츠를 검색하거나 배포하려면 적절한 Sumo Logic 구성이 필요합니다. Sumo Logic 통합을 설정하려면 플랫폼 통합 구성 을 사용자 설정 메뉴에서 선택하십시오.

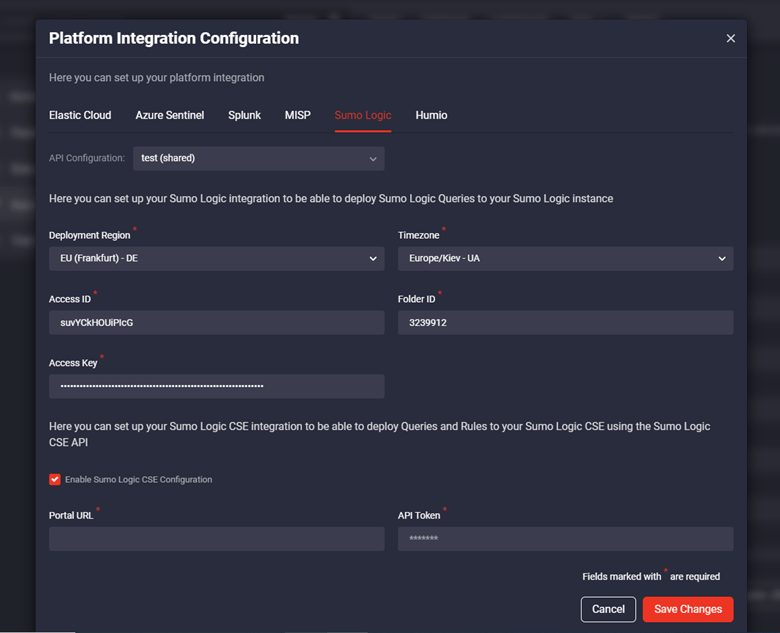

설정에서 플랫폼 통합 구성 배포하려는 Sumo Logic 콘텐츠 유형에 따라 두 가지 다른 통합을 설정할 수 있습니다:

- 쿼리를 위해서는 Sumo Logic 통합을 설정해야 합니다.

- CSE 쿼리 및 규칙의 경우, Sumo Logic CSE와 통합을 설정해야 합니다.

Sumo Logic CSE 통합을 설정하려면 Sumo Logic CSE 구성 사용 체크박스를 선택하고 필요한 포털 URL and API 토큰 필드를 채운 후 변경 사항 저장 버튼을 클릭하십시오.

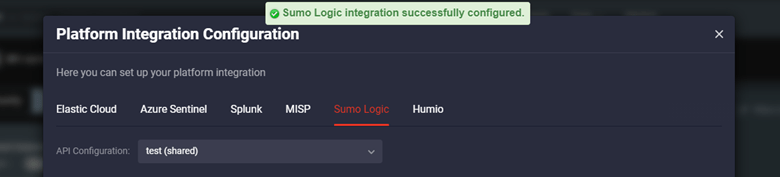

구성이 완료되면 성공 알림이 표시되며 위협 탐지 경험을 시작할 준비가 완료됩니다!

Sumo Logic 콘텐츠, CSE 규칙 및 쿼리를 인스턴스로 배포

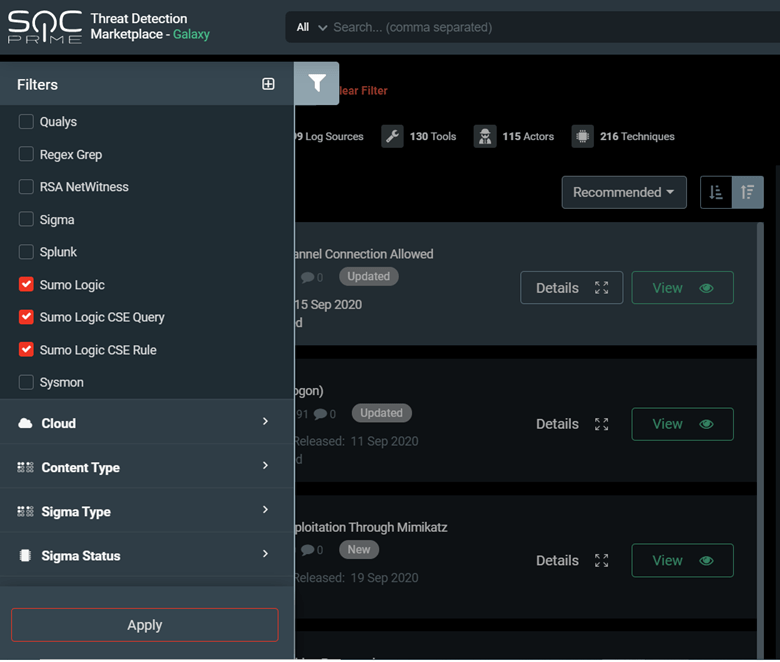

모든 Threat Detection Marketplace 콘텐츠를 Sumo Logic 쿼리 및 CSE 규칙과 쿼리로 필터링하여 더 타겟팅된 플랫폼 특정 콘텐츠를 얻을 수 있습니다. 필터 패널을 사용하십시오.

Sumo Logic 또는 Sumo Logic CSE SIEM 형식에 조정되어 배포될 특정 규칙을 선택함으로써 SIEM 인스턴스로 직접 연결된 콘텐츠 배포를 최적화할 수 있습니다.

쿼리 검색 및 배포

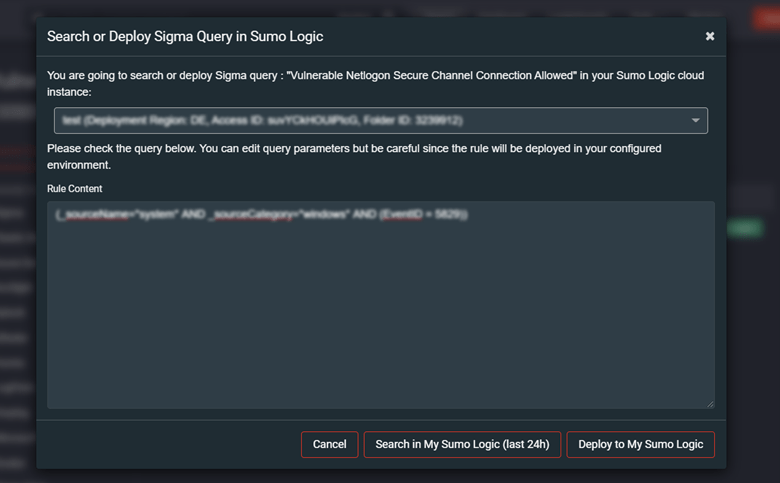

Threat Detection Marketplace는 Sumo Logic 인스턴스로 Sigma 쿼리를 검색하거나 배포할 수 있습니다. 규칙 페이지에서 쿼리 탭을 선택한 다음 Sumo Logic으로 검색/배포 버튼을 클릭하십시오.

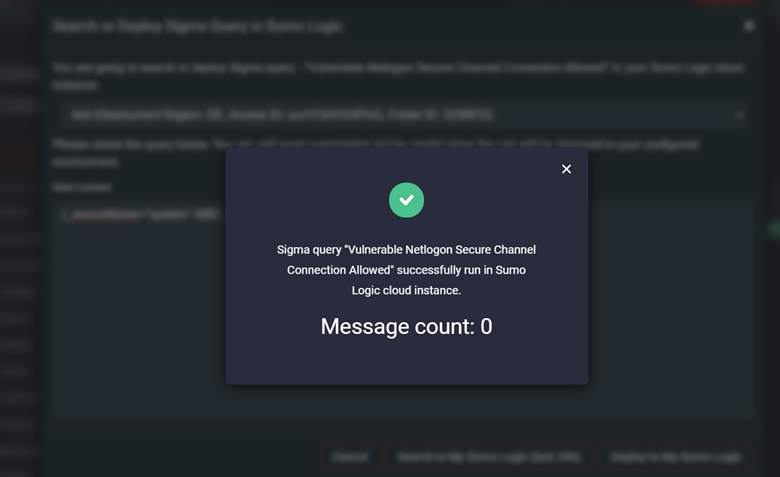

나타나는 팝업 창에서 검색하거나 배포할 쿼리를 확인하고 필요한 경우 수정하십시오. 적절한 버튼을 클릭하여 쿼리로 수행할 작업을 선택합니다:

- 내 Sumo Logic에서 검색 (24시간 동안의 데이터 포함)

- 내 Sumo Logic에 배포

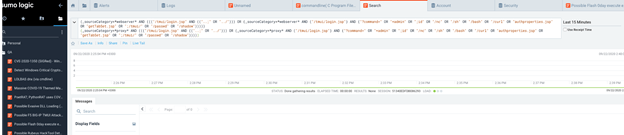

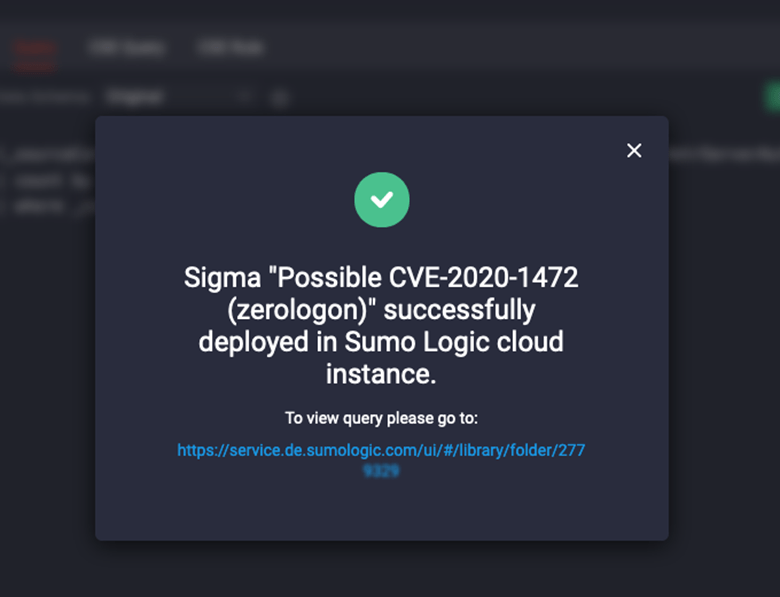

쿼리 배포 또는 검색이 성공하면 배포되거나 실행된 쿼리로 Sumo Logic 인스턴스로 드릴다운할 수 있는 성공 알림이 표시됩니다.

성공적인 배포 알림은 배포된 쿼리가 있는 Sumo Logic 인스턴스의 디렉터리로 연결되는 링크도 포함할 것입니다.

CSE 규칙 및 쿼리 배포

위협 탐지 마켓플레이스와의 향상된 Sumo Logic 통합은 Sumo Logic CSE 인스턴스로 규칙을 즉시 배포할 수 있도록 합니다. CSE 규칙에 대한 CSE API 통합이 활성화된 경우 자동 규칙 배포가 가능합니다.

스트리밍된 규칙 배포를 시도해보려면 CSE 규칙 탭을 선택하고 Sumo Logic CSE에 배포 버튼을 클릭하십시오.

를 클릭하십시오. 그러면 배포된 콘텐츠 항목을 보고 관리할 수 있는 Sumo Logic CSE 인스턴스로 이동합니다.

CSE 쿼리는 이 콘텐츠 유형에 대한 API 구성이 없으므로 수동으로만 배포할 수 있습니다. CSE 쿼리를 배포하려면 CSE 쿼리 탭을 선택하고 클립보드로 복사 버튼을 클릭한 후 코드 바로 Sumo Logic CSE 인스턴스의 새 규칙 조건에 붙여 넣으십시오.

더 많은 위협 탐지 콘텐츠를 찾으십니까? 가입하십시오 Threat Detection Marketplace 에 가입하여 최신 공격을 다루고 환경에 맞게 맞춤화된 70,000개 이상의 규칙, 쿼리, 플레이북 및 기타 선별된 콘텐츠 항목을 활용하십시오.