모든 SOC Prime 팀은 현재 원격으로 작업 중입니다(당신도 같이 하길 바랍니다) 그러나 이러한 조건은 우리의 효율성과 개선을 위한 열망에 영향을 미치지 않았습니다 위협 탐지 마켓플레이스 (TDM) 플랫폼.

이 블로그에서는 SOC Prime의 새 4가지 TDM 기능을 Microsoft Azure Sentinel과의 3자 통합 덕분에 발표하게 되어 매우 흥분됩니다, 이는 비즈니스가 보안 인식을 유지하고 구현 시간을 줄이는 데 도움을 줄 것입니다.

첫 번째 기능인 Azure Sentinel과 시그마 통합으로 시작하겠습니다.

Azure Sentinel과 시그마 통합

Uncoder.io, 무료 SOC Prime의 서비스 및 사이버 보안을 위한 공통 언어는 Sigma 언어를 사용하여 가장 명확한 방식으로 이를 관리하는 데 도움을 줄 것입니다. 쉽고 빠르고 비공개적인 UI를 통해 SIEM 환경에 접근할 필요 없이 도구 간 쿼리를 몇 초 만에 변환할 수 있습니다.

지금 당장 할 수 있는 것은 Sigma 규칙을 기능적인 Azure Sentinel 쿼리 및 규칙으로 변환하는 것입니다. 쉽죠? 시간을 확실히 아껴줄 멋진 기능일 것입니다. Uncoder.io 를 통해 시도해 보세요 Uncoder.io SOC Prime 에 의해 만들어졌으니 의도를 알려주세요 🙂

쉽죠? 시간을 확실히 아껴줄 멋진 기능일 것입니다. Uncoder.io 를 통해 시도해 보세요 Uncoder.io SOC Prime 에 의해 만들어졌으니 의도를 알려주세요 🙂

두 번째로 집중한 것은 Azure Sentinel API를 통한 규칙 자동화 스트리밍 방법입니다.

TDM과 Azure Sentinel API 간의 멀티 테너시 훅이 이제 TDM에서 사용할 수 있습니다.

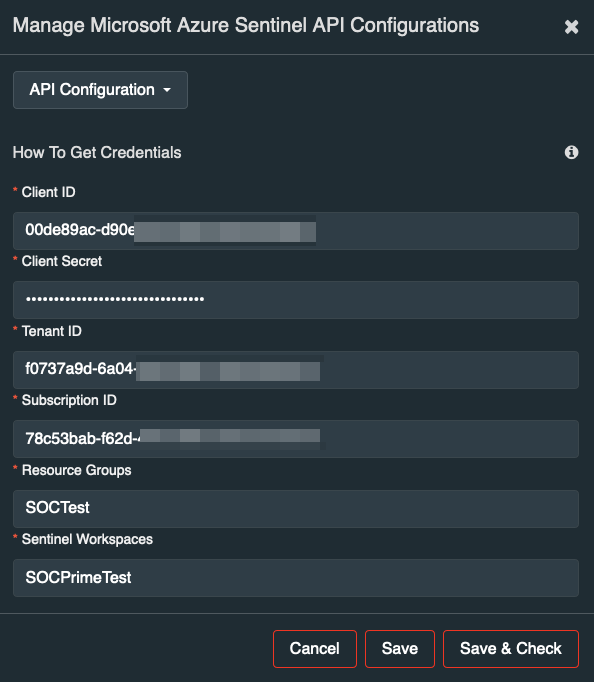

이제 TDM 프로필 메뉴에서 ‘Microsoft Azure Sentinel API’ 구성을 추가할 수 있습니다. 규칙을 배포할 때 정확히 어디에 배포할지 선택하십시오. Microsoft Azure Sentinel API 구성을 위해 설정해야 할 여러 매개변수가 있습니다.

규칙을 배포할 때 정확히 어디에 배포할지 선택하십시오. Microsoft Azure Sentinel API 구성을 위해 설정해야 할 여러 매개변수가 있습니다.

- 클라이언트 ID,

- 클라이언트 비밀,

- 테넌트 ID,

- 구독 ID,

- 리소스 그룹,

- Sentinel 작업 공간

예시:

Azure Sentinel API 앱 설정에 대한 자세한 지침은 ‘자격증명 받는 방법’ 섹션에 있습니다. (i) 버튼을 누르면 확인할 수 있습니다.

Azure Sentinel API 앱 설정에 대한 자세한 지침은 ‘자격증명 받는 방법’ 섹션에 있습니다. (i) 버튼을 누르면 확인할 수 있습니다.

다른 Azure Sentinel 테넌트를 추가하려면 ‘API 구성’ 버튼을 누릅니다. 새 구성을 추가하거나 기존 구성을 편집 또는 삭제할 수 있습니다. 예를 들어 테스트 및 프로덕션 환경.

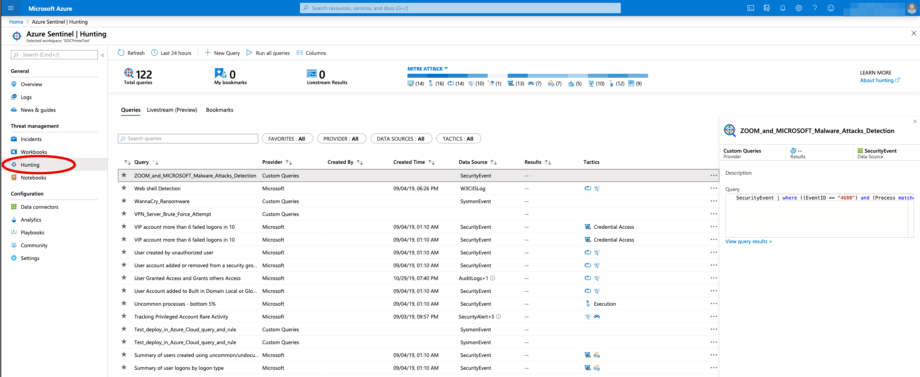

SOC Prime TDM과 Azure Sentinel 사냥 검색 쿼리의 통합

이제 TDM 계정에서 ‘나의 Sentinel에 배포’ 버튼을 사용하여 Azure Sentinel에 쿼리를 배포할 수 있습니다.

이 버튼은 사냥 저장된 검색 페이지의 쿼리를 Sentinel로 가져옵니다. 배포 전에 쿼리를 수동으로 편집할 수 있습니다. 새로운 사냥 쿼리는 PROVIDER: Custom Queries 필터 아래에서 찾을 수 있습니다.

새로운 사냥 쿼리는 PROVIDER: Custom Queries 필터 아래에서 찾을 수 있습니다.

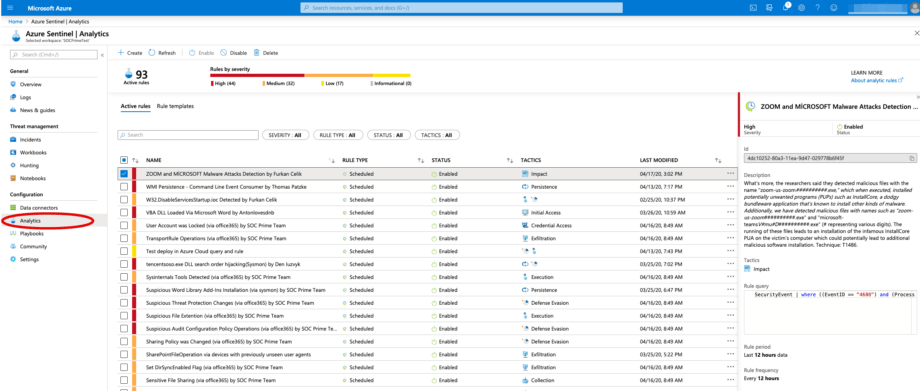

SOC Prime TDM과 Azure Sentinel 분석(규칙)의 통합

또한 TDM 계정에 ‘나의 Sentinel에 배포’ 버튼이 있어 Azure Sentinel Analytics에 규칙을 배포할 수 있습니다. 이 버튼은 규칙을 분석 페이지로 가져옵니다. 배포 전에 규칙 매개변수를 수동으로 편집할 수 있습니다. 새로 배포된 규칙은 Sentinel Analytics에서 기존 규칙 사이에 나타나며, 최근 수정된 필드를 정렬하여 찾을 수 있습니다.

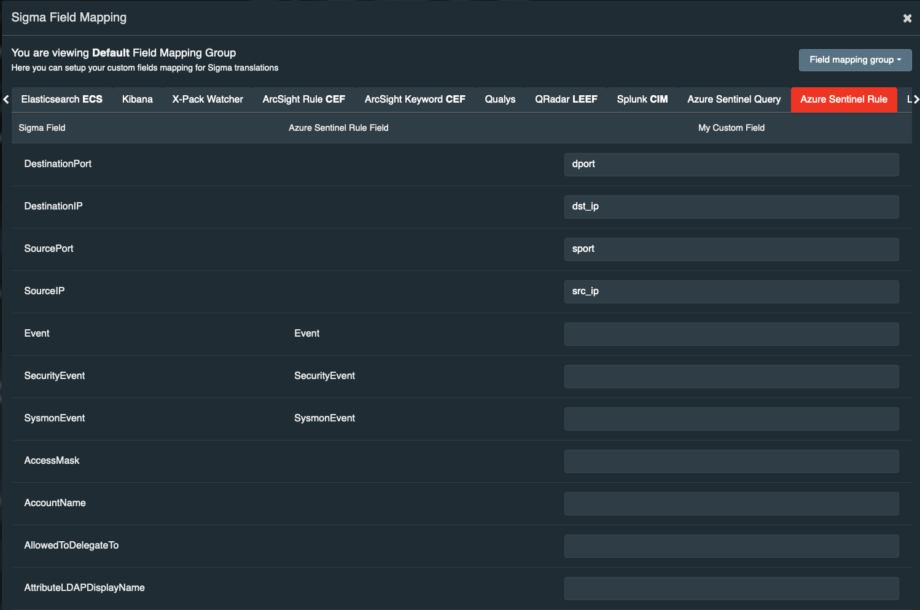

새로 배포된 규칙은 Sentinel Analytics에서 기존 규칙 사이에 나타나며, 최근 수정된 필드를 정렬하여 찾을 수 있습니다. 필드 매핑에 약간의 불일치가 있는 경우, 자신의 시그마 필드 매핑을 생성할 수 있습니다. 프로필로 이동하여 ‘Sigma Field Mapping’을 선택하고 Azure Sentinel 규칙이나 쿼리로 스크롤하여 사용자 정의 필드 매핑을 추가하십시오.

필드 매핑에 약간의 불일치가 있는 경우, 자신의 시그마 필드 매핑을 생성할 수 있습니다. 프로필로 이동하여 ‘Sigma Field Mapping’을 선택하고 Azure Sentinel 규칙이나 쿼리로 스크롤하여 사용자 정의 필드 매핑을 추가하십시오. 읽어주셔서 감사합니다 🙂안전하게 지내세요!

읽어주셔서 감사합니다 🙂안전하게 지내세요!

귀하의 SOC Prime 팀