XE 그룹은 10년 이상 사이버 위협 분야에서 활동해 온 베트남과 연관된 해킹 집단으로 추정되며 여러 VeraCore 제로 데이 취약점의 악용 배후로 알려져 있습니다. 최신 캠페인에서 적들은 CVE-2024-57968 및 CVE-2025-25181로 추적된 VeraCore 결함을 무기화하여 역방향 셸 및 웹 셸을 배포하고, 표적 인스턴스에 은밀한 원격 접근을 보장하며 그룹의 공격 작전 발전을 드러냈습니다.

XE 그룹 공격 탐지

활발히 악용되는 중대한 취약점이 2025년 초부터 확인된 사례가 증가하면서, 위협 행위자들은 목표에 더 잘 맞는 새로운 익스플로잇을 점점 더 많이 사용하고 있습니다. 이러한 적들 가운데 XE 그룹은 최신 캠페인에서 VeraCore 제로 데이(CVE-2024-57968, CVE-2025-25181)를 활용하는 것으로 두드러집니다. identified since early 2025, threat actors are increasingly using new exploits to compromise their targets of interest. Among these adversaries, the XE Group stands out for leveraging VeraCore zero-days (CVE-2024-57968, CVE-2025-25181) in their most recent campaigns.

가능한 침입을 가장 초기 단계에서 포착하기 위해, SOC Prime Platform 의 집단 사이버 방어 플랫폼은 XE 그룹의 최신 공격을 다루는 Sigma 규칙 세트를 제공하며, 고급 위협 탐지 및 헌팅을 위한 완전한 제품군을 제공합니다. 아래의 탐지 사항 탐색 버튼을 눌러 전용 콘텐츠 스택으로 즉시 세부 정보를 확인하세요.

이 규칙들은 다수의 SIEM, EDR, 데이터 레이크 솔루션과 호환되며, 위협 조사를 간소화하기 위해 MITRE ATT&CK 프레임워크에 맵핑되어 있습니다. 또한, 각 규칙에는 참조 문서, 공격 타임라인, 트리아지 권장사항, 감사 구성 등의 폭넓은 메타데이터가 함께 제공됩니다. CTI references, attack timelines, triage recommendations, and audit configurations.

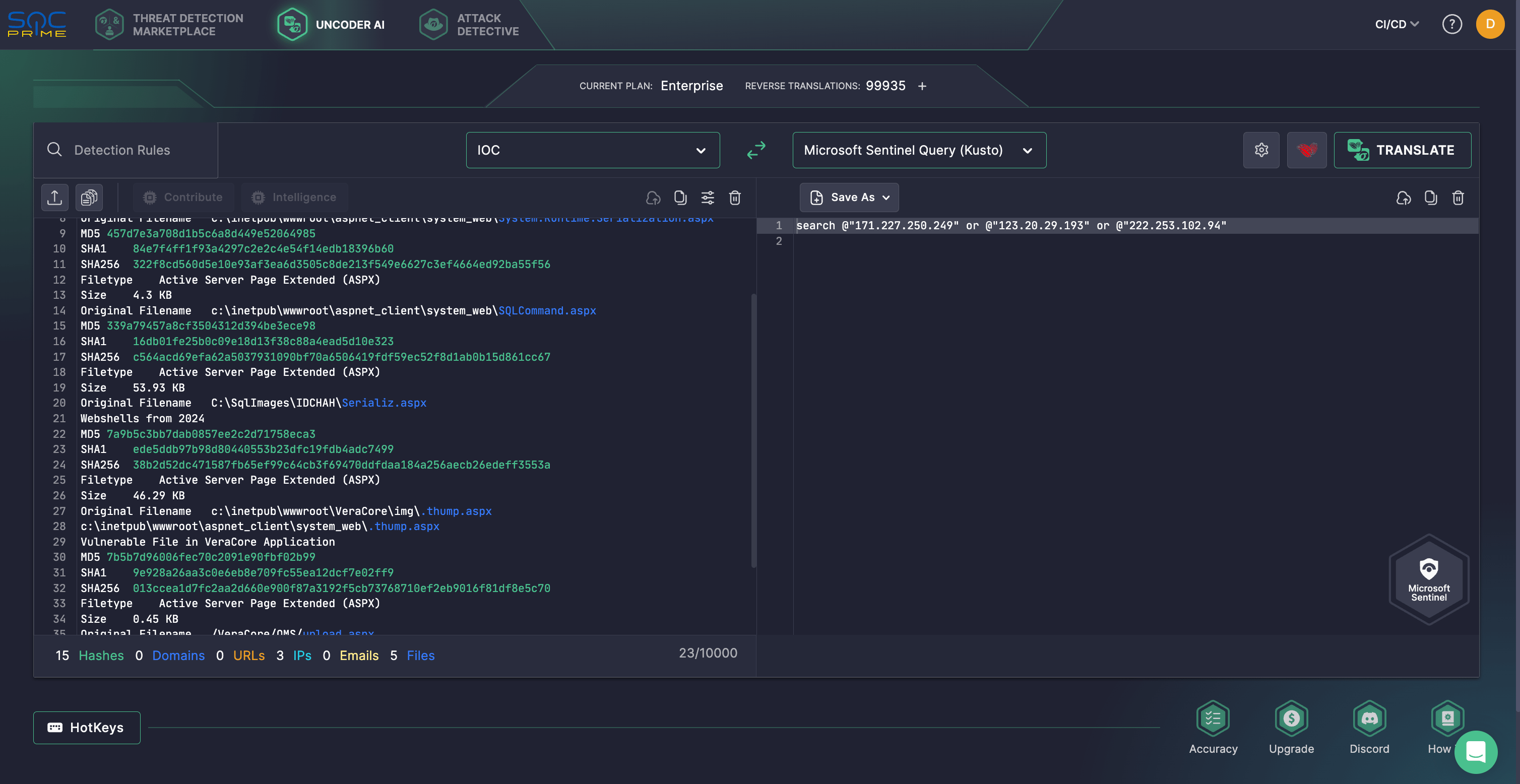

또한 보안 전문가들은 Intezer의 분석 을 통해 제공된 IOCs를 원활하게 헌팅할 수 있습니다. SOC Prime의 Uncoder AI 를 사용하여 맞춤형 IOC 기반 쿼리를 몇 초 만에 생성하고 이를 선택한 SIEM 또는 EDR 환경에서 자동으로 사용할 수 있습니다. 이전에는 기업 고객에게만 제공되었으나, 이제는 개별 연구자에게도 완전한 기능을 제공합니다. 자세한 내용을 여기.

XE 그룹 활동 분석

Intezer 및 Solis Security의 조사 는 웹 셸 및 악성 소프트웨어 배포를 목표로 하는 베트남 출신으로 여겨지는 고급 해킹 집단인 XE 그룹의 최신 활동에 대한 통찰력을 제공합니다. XE 그룹은 잘 조율된 인프라의 지원을 받는 고급 기술들을 사용합니다. 적들은 주로 신용카드 데이터 절도를 위해 공급망 공격과 악성 JavaScript 삽입, 불법 접근을 위한 맞춤형 ASPXSPY 웹 셸, 역방향 셸 생성을 위해 PNG 파일로 위장된 실행 파일 사용을 전문으로 했습니다. supply chain attacks with injected malicious JavaScript, customized ASPXSPY web shells for unauthorized access, and disguising executables as PNG files to generate reverse shells.

2023년 초봄에 CISA는 여러 미국 주 소유의 IIS 서버에서 Progress Telerik 취약점 악용에 대한 권고사항을 발표했습니다. 이 경고는 XE 그룹을 포함한 여러 행위자가 CVE-2019-18935 를 무기화하기 위해 에이전시의 ASP.NET AJAX용 Telerik UI를 실행하는 IIS 서버에서 정찰 및 스캔 활동을 수행한 것을 언급했습니다.

2024년에 위협 행위자들은 공급망 공격에 초점을 맞추어 새로 등장한 CVEs를 이용한 고급 방법을 활용했습니다. XE 그룹은 최근 두 개의 VeraCore 제로 데이인 CVE-2024-57968 및 CVE-2025-25181을 무기화하여 지속적인 불법 접속을 위한 웹 셸을 배포했습니다.

CVE-2024-57968는 2024.4.2.1 이전의 VeraCore 버전에 영향을 미치는 중대한 업로드 검증 결함으로, 정황 지수는 9.9입니다. 이를 통해 적들은 의도하지 않은 디렉토리에 파일을 업로드할 수 있으며, 웹 탐색을 통해 다른 사용자가 접근할 수 있는 위치에 놓이게 됩니다. CVE-2025-25181 (정황 지수 5.8)는 Advantive VeraCore 2025.1.0 이전 버전의 timeoutWarning.asp에서 발생하는 SQL 삽입 문제로, 원격 해커가 PmSess1 매개변수를 통해 임의의 SQL 명령을 실행할 수 있게 합니다.

가장 최근의 XE 그룹 악의전략은 단기 캠페인 이상으로 확장됩니다. 예를 들어, 위협 행위자들은 2020년에 조직을 침입하여 수년간 지속성을 유지했으며, 2024년에 이전에 설치된 웹 셸을 재사용했습니다. 이는 그들의 체계적이고 은밀한 공격 전략을 강조합니다.

XE 그룹의 제로 데이 익스플로잇으로의 전환은 적의 기술이 점점 더 정교해지고 적응력이 뛰어나다는 것을 강조하며, 신속하고 강력한 방어 전략이 요구됩니다. 집단 사이버 방어를 위한 SOC Prime Platform에 의존함으로써, 조직은 계속 진화하는 적과 증가하는 위협, 끊임없이 확장되는 공격 표면에 앞서 나가며 강력한 사이버 보안 태세를 갖출 수 있습니다.