少なくとも20年以上にわたり、脅威の状況が成長と高度化に向かって止まることなく変化し、無分別な攻撃者や国家が後援する集団が、グローバルに組織に対する高度な攻撃キャンペーンを考案しているのを目の当たりにしています。2024年には、敵対者は平均して 1分あたり11.5件の攻撃を続けます。同時に、IDMとPonemon Instituteの研究によれば、SecOpsチームがデータ侵害を検出して封じ込めるのに277日かかります。こうした遅延の要因の一つは、業界内での人材不足が非常に多いためであり、 71%の組織でポジションが埋まっていないことが示されています。.

既存の人材不足と常に拡大する攻撃範囲を考慮すると、適切な優先順位付けと資源効果的なサイバー防御オペレーションのために情報に基づいた意思決定が不可欠です。

脅威インテリジェンスの定義

ガートナーは、脅威インテリジェンス、またはサイバー脅威インテリジェンス(CTI)としても知られるものが、セキュリティアーキテクチャの重要な要素であると述べています。それは、セキュリティプロフェッショナルが脅威を検出、優先処理、調査するのを支援し、組織のセキュリティ体制を強化します。アラートの質を向上させ、調査時間を短縮し、最新のサイバー攻撃や攻撃者に対するカバレッジを提供することで、CTIは現代のサイバー防御において重要な役割を果たしています。

によれば ガートナーでは、脅威インテリジェンスは「資産に対する既存または新たに発生する脅威や危険についての証拠に基づく知識(例:コンテキスト、メカニズム、指標、影響、および行動指向のアドバイス)」として定義されます。つまり、脅威インテリジェンスは、組織特有のサイバー脅威を予測し阻止することを目的とした総合的かつ実行可能なデータです。CTIはセキュリティチームがデータ駆動のアプローチを取って、サイバー攻撃が拡大する前にプロアクティブかつ効果的に対抗することを可能にし、検出や追跡の努力を促進します。

Statistaによる研究 では予測 されていますが、CTI市場は2033年までに440億米ドルを超える見込みであり、現代のビジネス戦略におけるデータ駆動の防御の重要性が増していることを強調しています。この予測は、Recorded Future 2023年の脅威インテリジェンスに関する報告書の結果とも一致しており、70.9%の回答者が脅威インテリジェンスを収集および分析する専任チームを持っていることが明らかになっています。

脅威インテリジェンスをサイバーセキュリティ戦略に統合することは難しいかもしれません。組織特有の情報ニーズを優先し、脅威インテリジェンスを効果的に運用化するためのセキュリティ制御を評価することが求められます。CTIの誤用はアラートの氾濫や誤検知の増加を引き起こす可能性があるため、適切な実装が重要です。

脅威インテリジェンスタイプ

脅威インテリジェンスは、組織の目標、関与する当事者、特定の要求、全体の目標に応じて、戦術的、戦略的、運用的に分類されることがあります。

- 戦略的な脅威インテリジェンス は、グローバルな攻撃面に関する高レベルの洞察と組織がそれにどのように適合するかを提供します。これは主に、プロセスを変革し、サイバーセキュリティプログラムの進歩を促進する長期的な決定に使用されます。関係者は戦略的脅威インテリジェンスを活用して、組織のサイバーセキュリティ戦略と投資をサイバーセキュリティの情勢に合わせて調整します。

- 戦術的な脅威インテリジェンス には、セキュリティ制御によって消費されるが、調査中にも手動で使用されるIPアドレス、ドメイン、URL、ハッシュなどの侵害指標(IOC)が含まれます。セキュリティオペレーションセンター(SOC)が進行中のサイバー攻撃を検出し、対応するのに役立ちが、敵対者C2サーバーにリンクされたIPアドレス、識別されたインシデントのファイルハッシュ、またはフィッシング攻撃に関連するメールの件名などの一般的なIOCに重点を置いています。このタイプの脅威インテリジェンスは誤検知を除去し、隠れた攻撃者を明らかにするのを助け、セキュリティチームの日常的なSOC業務を支援します。要するに、戦術的CTIは緊急警告の発行、サイバーセキュリティプロセスのエスカレーション、既存インフラストラクチャ内の設定調整などの短期的な意思決定に利用されることを意図しています。

- 運用的脅威インテリジェンス、または技術的CTIとしても知られる、は既知の敵対者TTPにフォーカスすることで、組織がサイバー攻撃を事前に防ぐことを可能にします。情報セキュリティリーダー、例えばCISOやSOCマネージャーは、このタイプのCTIを活用して潜在的な脅威者を予測し、ビジネスに最も挑戦的である攻撃を阻止するためのターゲットを絞ったセキュリティ対策を実施します。

誰が脅威インテリジェンスから利益を得ることができるのか?

脅威インテリジェンスは、組織の規模、業種、サイバーセキュリティ成熟度に関係なく、組織特有の脅威を予測し、対抗するために設計された包括的かつ実行可能なデータを含みます。CTIは、セキュリティチームにサイバー攻撃に対するプロアクティブかつ効果的な防御に必要なデータを提供し、検出と応答の努力を促進し、既存の脅威または未だにサイバー攻撃にリンクされていないプロアクティブな対策を全体的に理解することを可能にします。

中小企業にとって、脅威インテリジェンスは、他の方法では達成できないかもしれない保護レベルを提供します。大規模なエンタープライズは、外部の脅威インテリジェンスを利用してコストとスキル要件を削減し、アナリストをより効果的にすることができます。

脅威インテリジェンスの種類によっては、セキュリティチームの誰もがCTIを最大限に活用し、組織の防御を強化することができます。

- セキュリティおよびITアナリスト は、検出能力を向上させ、防御力を強化することができます。彼らはオープンソースのCTIフィード、情報交換型のピア主導のコミュニティ、または内部組織特有のログソースなど、幅広いソースから原始的な脅威データとセキュリティ関連の詳細を収集してCTIを相関させます。

- SOCアナリスト は、戦術的脅威インテリジェンスを相関分析し、トレンド、パターン、および敵対者の行動を特定し、インシデントをリスクと潜在的な影響でランク付けします。これにより、脅威の特定の精度が向上し、誤検知が減少します。

- 脅威ハンター は、仮説駆動の調査で運用的CTIに依存し、攻撃者TTPに関する洞察を提供して最も重要な脅威を優先させます。彼らはまた、IOCに基づくハンティングを促進し、新たな脅威や既存の脅威に関連するIOCを文書化するために戦術的脅威インテリジェンスを活用します。CTIはまた、プロアクティブな脅威ハンティングを促進し、潜在的な脅威を最も早い攻撃段階で検出することを可能にし、重大な被害を引き起こす前に阻害します。

- CSIRT(コンピュータセキュリティインシデント対応チーム) は、脅威インテリジェンスを活用してインシデント対応能力を加速させることができます。脅威インテリジェンスは、CSIRTに対し、悪意のある行為者が使用するIOCや攻撃パターンを含む最新の脅威に関する重要な洞察を提供し、組織内でのインシデントを迅速に特定し、是正します。CTIをワークフローに統合することにより、CSIRTはインシデントの優先順位付けと対応の効率を向上させ、より迅速な行動とサイバー攻撃による影響の軽減を実現します。

- 経営管理、例えばCISO、SOCマネージャー、他の情報セキュリティ意思決定者は、戦略的脅威インテリジェンスを活用して、ビジネスに最も挑戦的な脅威に関する包括的な可視性を得ます。これは将来の脅威や脆弱性を予測し、その影響を効果的に緩和するための戦略的計画を促進します。

脅威インテリジェンスライフサイクル

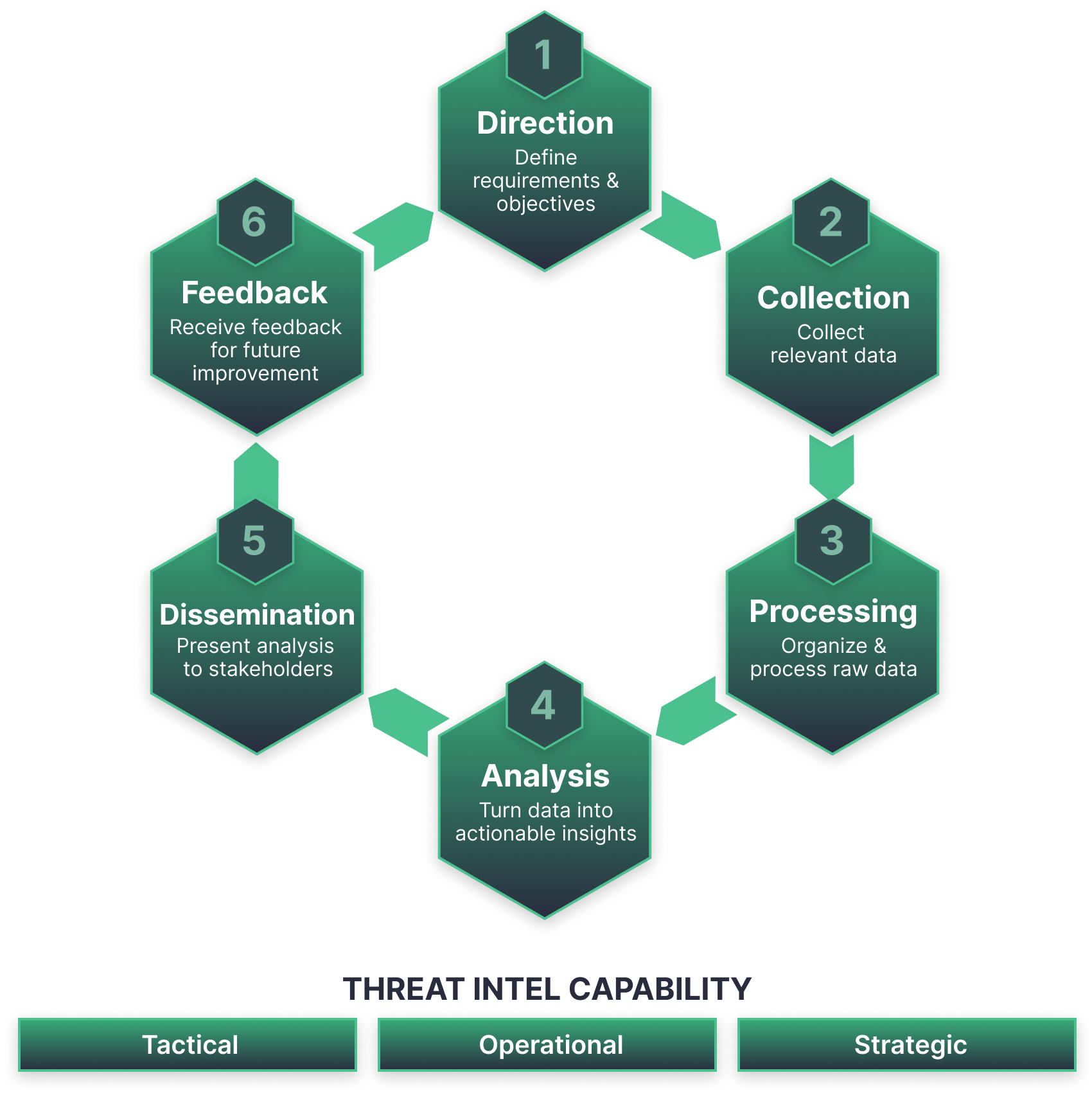

CTI関連の操作は、原始データを情報に基づいた意思決定のための実行可能な洞察に変換する連続プロセスです。CTIライフサイクルは、SecOps部門が脅威に基づくサイバー防御に向けて努力とリソースを最適化するための簡単なフレームワークとして機能します。アプローチは若干異なるかもしれませんが、通常、脅威インテリジェンスライフサイクルは、6つの主要なマイルストーンで構成され、スケールでの改善のための効果的なワークフローと継続的なフィードバックループを生成します。

- 方向。 この段階では、セキュリティチームが特定のCTI操作の要件と目標を確立します。この計画段階中に、チームは含まれる当事者のニーズに応じて、ゴール、方法論、ツールが定義されたロードマップを作成します。

- 収集。 目標と目的が明確になったら、チームはデータ収集プロセスを開始できます。これには、セキュリティログ、脅威フィード、フォーラム、ソーシャルメディア、主題の専門家など、さまざまなソースからデータを収集することが含まれます。実際には、できる限り多くの関連情報を収集することが目的です。

- 処理。 すべての必要な情報が利用可能になると、ライフサイクルの次のステージは、それを実用可能な形式に処理し組織化することを仮定します。通常、これは関連性を評価し、フィルタリングし、無関係な詳細を削除し、外国のソースからの情報を翻訳し、さらなる分析のためのコアデータを構造化することを含みます。

- 分析。 準備されたデータセットが手元にある場合、チームは異なるデータ部分を実行可能なCTIに変換する徹底的な分析を進め、脅威者のプロファイリング、脅威の相関、行動分析を含みます。

- 配布。 分析が行われた後、配布フェーズでチームは主要な結論と推奨事項が関係者に受信されることを確認します。

- フィードバック。 最終段階は、次のサイクル中に行われるべき修正と改善を決定するために関係者とパーティからのフィードバックを受け取ることです。

集合的サイバー防御のためのSOC Primeプラットフォーム は、各脅威インテリジェンスライフサイクルのステージに必要な時間と労力を大幅に削減する即応CTI機能を提供します。SOC Primeを活用することで、セキュリティ専門家は大量のデータを迅速にナビゲートし、研究された文脈をどのサイバー攻撃や脅威にも探求し、特に重要な脅威を事前に特定し阻止することができます。すべての脅威インテリジェンスと実行可能なメタデータは、トリアージおよび監査構成の推奨を含む13K+のSigmaルールにリンクされており、現在のニーズに完全に対応した脅威研究を行うことができます。

脅威インテリジェンスのユースケース

脅威インテリジェンスは、多くのセキュリティ領域に実用的なアプリケーションを持ち、全体的なサイバーセキュリティ姿勢を強化する総合的なサイバーセキュリティプログラムの重要な要素です。インシデントのトリアージを加速し、アラートの優先順位を付け、日常のセキュリティオペレーションをサポートし、プロアクティブな脅威ハンティングを実施するまで、一般的な脅威インテリジェンスユースケースにおける重要な洞察を提供します。

- アラートトリアージと優先順位付け。 脅威インテリジェンスは、アラートトリアージを加速させるのにSOCアナリストを支援します コンテキスト情報を得てアラートを完全に理解し優先順位を付け、インシデントのエスカレーションや是正が必要かどうかを容易に評価できるようにすることによって。アラートを実行可能なCTIで強化することで、防御者は容易にノイズを切り抜け、誤検知率を減少させることができます。

- プロアクティブな脅威検出とハンティング。 脅威インテリジェンスは、環境内で先進的な脅威の兆候をプロアクティブに検索するために、セキュリティチームに重要です。脅威インテリジェンスを運用化することによって、セキュリティチームは従来のセキュリティ制御を回避する隠れた脅威と脆弱性を発見し、ハンティング中に疑わしい行動を迅速に特定し、脅威が発生する前にそれを妨害します。また、脅威インテリジェンスは、検出と応答の努力の効率を評価するのに役立つ、Mean Time To Detect(MTTD)などの重要なパフォーマンスメトリックの追跡も容易にします。

- 脆弱性管理。 脅威インテリジェンスは、新たに出現した脆弱性やゼロデイエクスプロイトに関する洞察を提供します。これにより、組織はインフラストラクチャに関連する実世界の脅威に基づいてパッチ適用と緩和努力を優先させることができます。

- フィッシング&詐欺検出。 AIの年において、 フィッシング攻撃は前年と比較して58.2%増加しましたが、これは敵対者の高度化と拡大を示し、フィッシングキャンペーンに対抗する防御策を強化する必要性を裏付けています。脅威インテリジェンスは、フィッシングキャンペーン、有害なドメイン、不審なIPアドレスを特定するのに役立ちます。これにより、組織は悪意ある通信をブロックし、あらゆる規模のフィッシング攻撃に対してプロアクティブに防御することができます。

- 戦略的意思決定。 脅威インテリジェンスは、脅威状況をマッピングし、リスクを評価し、サイバーセキュリティ戦略を現在のビジネス優先度に沿って改良するためのタイムリーな意思決定を下すための基本的なコンテキストを提供するのに役立ちます。進化する脅威状況を理解することによって、組織はリソースを効果的に配分し、全体的なサイバーセキュリティ体制を強化することができます。

- コミュニティの協力と知識の共有。 脅威インテリジェンスは、出現する脅威、攻撃のトレンド、敵対者の戦術に関する貴重な洞察を提供することにより、情報交換とグローバル産業協力を促進します。セキュリティチームは、CTIを業界のピア、政府機関、およびピア主導のコミュニティと共有することで、防御を集団で強化し、リスクを軽減しながら、サイバーセキュリティの情勢全体における状況認識を向上させます。さらに、脅威インテリジェンスはコミュニティ駆動のアプローチを促進し、組織は自分たちの専門知識を将来のセキュリティエンジニアと共有し、連携してサイバー脅威に効果的に対抗する戦略を適応させることができます。 SOC PrimeのDiscord は、サイバーセキュリティの専門家が多様な経験レベルとバックグラウンドを持ち、新人と知識や洞察を交換し、行動ベースの検出アルゴリズムや脅威インテリジェンスを共有し、最新のサイバーセキュリティ動向を議論して、敵対者に対する競争優位性を得るためのコミュニティ駆動のプラットフォームとして提供されます。

SOC Primeの製品スイートは、高度な脅威検出、AI駆動の検出エンジニアリング、および自動化された脅威ハンティングに即応CTI機能を提供し、セキュリティチームが脅威インテリジェンスの運用にかかる時間と努力を節約できるようにしています。信頼を置くことによって SOC Primeプラットフォーム、組織は野生の敵対者によって使用される最新のTTP、およびまだサイバー攻撃につながっていないプロアクティブな方法をシームレスに追随することができます。ゼロデイ、CTI、MITRE ATT&CKの参照、またはRed Teamのツールリングを含む任意のサイバー攻撃または脅威に対応した13K+のSigmaルールに関連する文脈を探ることによって、脅威インテリジェンスの運用化を促進します。